Arnaque GALA

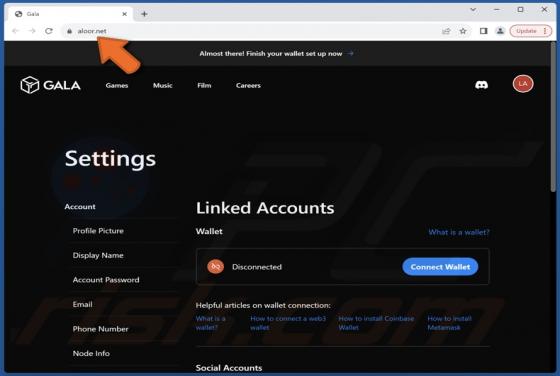

En inspectant des courriels de spam, nous en avons découvert un qui faisait la promotion d'un faux site web "GALA" (aloor[.]net). Ce faux site copie la véritable plateforme Gala Games blockchain gaming (gala.com). Lorsque les utilisateurs tentent de lier leur portefeuille numérique au site web fra