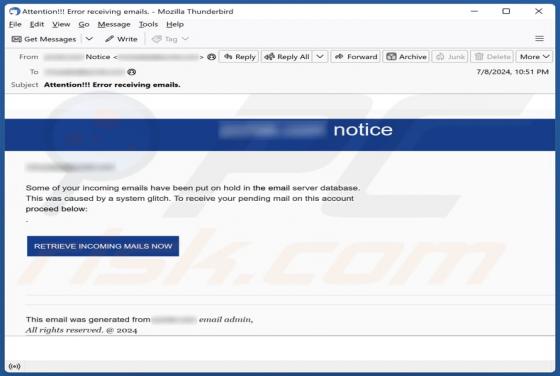

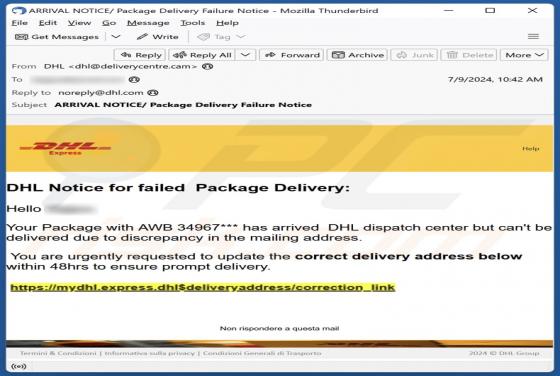

Courriel Arnaque DHL - Notice For Failed Package Delivery

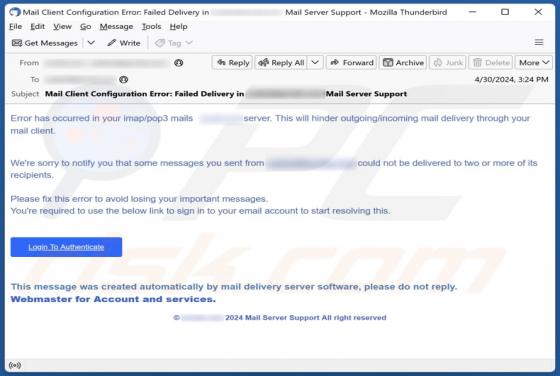

Nous avons examiné cet e-mail et découvert qu'il s'agit d'un e-mail de phishing. Cet e-mail frauduleux est déguisé en une notification de DHL concernant un échec de livraison de colis. Les escrocs à l'origine de cette campagne de phishing cherchent à inciter les destinataires à ouvrir un site web