Comment désinstaller le maliciel SamoRAT ?

de TroieÉgalement connu sous le nom de: Cheval de Troie d'Accès à Distance SamoRAT

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression du virus SamoRAT

Qu'est-ce que SamoRAT?

SamoRAT est un cheval de Troie d'accès à distance (RAT), un type de maliciel qui permet aux cybercriminels derrière lui de surveiller et de contrôler l'ordinateur infecté. Dans la plupart des cas, les RAT sont utilisés pour voler des informations sensibles et/ou installer d'autres maliciels sur l'ordinateur infecté. Dans tous les cas, les RAT sont utilisés à des fins malveillantes et peuvent être à l'origine de divers problèmes.

Les recherches montrent que SamoRAT permet aux cybercriminels d'exécuter des fichiers stockés sur un ordinateur ou téléchargés depuis Internet, de capturer des écrans, de voler des mots de passe enregistrés sur le navigateur Chrome, de fermer, de redémarrer un ordinateur et d'ouvrir divers sites web. De plus, SamoRAT peut être ajouté au démarrage du système, mis à jour, désinstallé et il est capable de contourner la fonction de contrôle d'accès obligatoire UAC (User Account Control). De plus, cette RAT peut extraire des cryptomonnaies. Fondamentalement, les cybercriminels à l'origine de SamoRAT peuvent l'utiliser comme un outil pour infecter un ordinateur avec un autre cheval de Troie, un rançongiciel ou d'autres logiciels malveillants qui pourraient être utilisés comme un outil pour générer des revenus d'une manière ou d'une autre. En étant capables de voler les mots de passe enregistrés sur Chrome, les cybercriminels peuvent les utiliser à mauvais escient pour détourner/voler divers comptes (par exemple, des comptes bancaires, de courriel, de médias sociaux et autres) qui pourraient être utilisés à mauvais escient pour effectuer des achats et des transactions frauduleux, voler des identités, diffuser des maliciels, tromper d'autres personnes pour qu'elles effectuent des transactions financières, etc. La fonction de Crypto mining permet aux cybercriminels d'utiliser des ordinateurs infectés pour extraire de la cryptomonnaie en utilisant leur matériel (CPU, GPU). Cela signifie que les machines infectées peuvent fonctionner plus lentement (ou ne pas répondre du tout), consommer plus d'électricité, ce qui signifie que les utilisateurs peuvent subir des arrêts imprévus (qui pourraient entraîner la perte de données non sauvegardées), recevoir des factures d'électricité plus élevées. De plus, une utilisation élevée du CPU et/ou du GPU peut entraîner une surchauffe du matériel. Ce sont là les principaux problèmes liés à l'infection d'un ordinateur par SamoRAT. S'il y a une raison quelconque pour laquelle ce RAT est installé sur un ordinateur, alors ce maliciel doit être désinstallé dès que possible.

| Nom | Cheval de Troie d'Accès à Distance SamoRAT |

| Type de Menace | Cheval de Troie d'accès à distance |

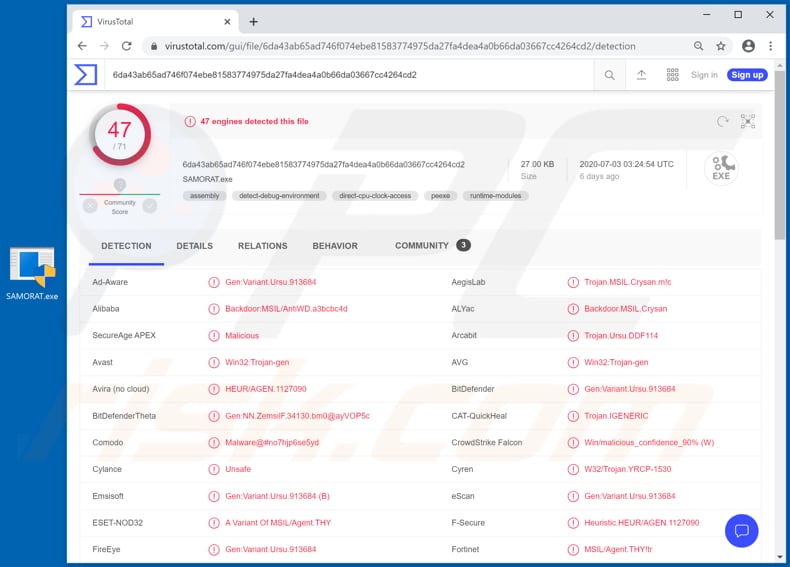

| Noms de Détection | Avast (Win32:Trojan-gen), BitDefender (Gen:Variant.Ursu.913684), ESET-NOD32 (Une variante de MSIL/Agent.THY), Kaspersky (HEUR:Backdoor.MSIL.Crysan.gen), Liste complète (VirusTotal) |

| Charge Utile | Les RAT peuvent être utilisées comme outils pour installer une variété de programmes malveillants |

| Symptômes | Les chevaux de Troie d'administration à distance sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux, et ainsi aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes de Distribution | Pièces jointes de courriel infectées, publicités en ligne malveillantes, ingénierie sociale, logiciels de "crack". |

| Dommages | Mots de passe et informations bancaires volés, usurpation d'identité, ajout de l'ordinateur de la victime à un botnet. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Il existe de nombreuses autres RAT, dont XpertRAT, STRRAT et Bozok. Comme mentionné dans l'introduction, les cybercriminels tentent d'infecter les ordinateurs des utilisateurs avec des logiciels malveillants de ce type afin qu'ils puissent voler des informations sensibles et/ou installer des logiciels malveillants supplémentaires. Le fait qu'un ordinateur soit infecté par un RAT peut être à l'origine de divers problèmes graves. Les moyens d'éviter l'installation d'une RAT et d'autres maliciels sont décrits ci-dessous.

Comment SamoRAT s'est-il infiltré dans mon ordinateur ?

La plupart des cybercriminels tentent de faire proliférer les logiciels malveillants par le biais de campagnes de spam, de chevaux de Troie, de mises à jour non officielles, d'outils de "craquage" de logiciels (activateurs) et de canaux de téléchargement de fichiers et de logiciels peu fiables. Très souvent, ils se contentent d'envoyer des courriels contenant des pièces jointes malveillantes ou des liens vers des sites web. Par exemple, leurs courriels contiennent des documents Microsoft Office ou des documents PDF malveillants, des fichiers d'archive comme des fichiers ZIP, RAR, des fichiers exécutables (.exe) ou des fichiers JavaScript. Si ces fichiers sont ouverts, ils provoquent l'installation de maliciels. Les chevaux de Troie sont des programmes malveillants qui sont souvent conçus pour installer d'autres programmes de ce type. En d'autres termes, lorsqu'un ordinateur est infecté par un cheval de Troie, il peut également être infecté par d'autres maliciels. Les fausses mises à jour de logiciels causent des dommages en installant des logiciels malveillants au lieu de mises à jour, des corrections pour un logiciel installé, ou en exploitant des bogues, des défauts de programmes obsolètes. Divers activateurs non officiels, censés fonctionner sous licence gratuite, sont souvent conçus pour infecter les ordinateurs avec certains maliciels à la place. Les réseaux peer-to-peer (P2P), les sites d'hébergement de fichiers gratuits, les pages de téléchargement de logiciels gratuits, les téléchargeurs tiers et autres canaux similaires peuvent également être utilisés pour distribuer des maliciels. Les cybercriminels déguisent les fichiers malveillants en fichiers ordinaires et légitimes et attendent que les utilisateurs les téléchargent et les ouvrent. Ce faisant, les utilisateurs installent des logiciels malveillants à haut risque sur leurs ordinateurs.

Comment éviter l'installation de logiciels malveillants ?

Il est fortement recommandé d'ignorer les courriels non pertinents qui contiennent des pièces jointes ou des liens web, surtout s'ils proviennent d'adresses inconnues et suspectes. Il est fréquent que de tels courriels soient déguisés en messages importants, officiels, etc. Il est également important de ne pas télécharger (ou installer) de logiciels ou de fichiers par le biais de pages non officielles, de téléchargeurs (ou installateurs) tiers, ou de tout autre outil, canal mentionné dans le paragraphe précédent. Tous les logiciels (et fichiers) doivent être téléchargés à partir de sites web officiels et de liens directs. Le moyen le plus sûr et le plus approprié de mettre à jour ou d'activer les logiciels installés est d'utiliser des outils ou des fonctions mises en œuvre qui sont fournis/conçus par des développeurs officiels. Les autres outils (non officiels, tiers) ne doivent jamais être utilisés. En outre, il n'est pas légal d'activer des activateurs non officiels de logiciels sous licence (outils de "craquage"). Une chose plus importante est de scanner régulièrement un ordinateur pour détecter les menaces avec un logiciel anti-espion ou antivirus réputé. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'effectuer un scan avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Captures d'écran du panneau de contrôle SamoRAT (site web) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que SamoRAT?

- ETAPE 1. Suppression du maliciel SamoRAT.

- ETAPE 2. Vérifier si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

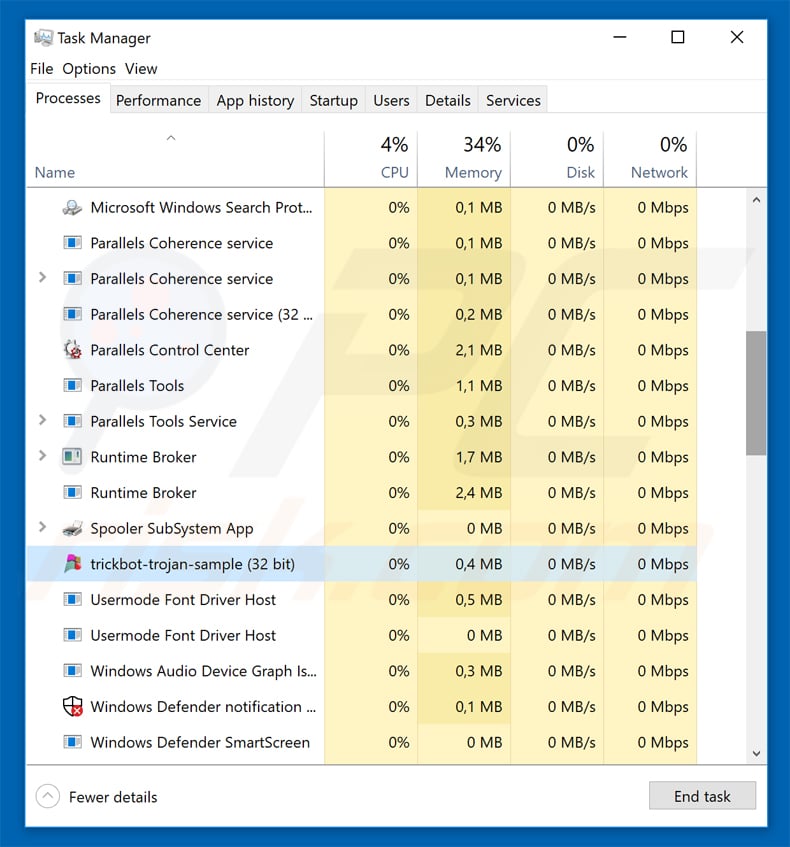

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

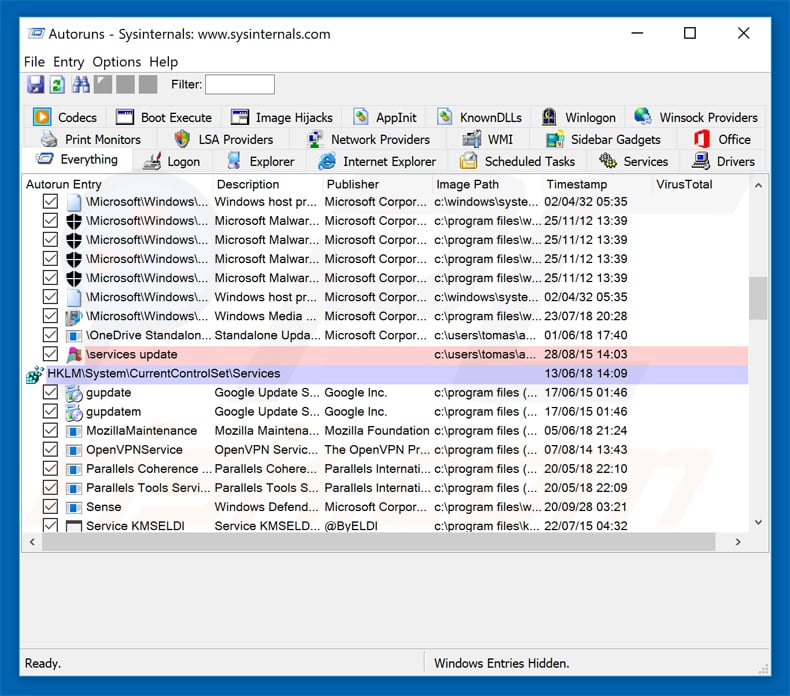

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

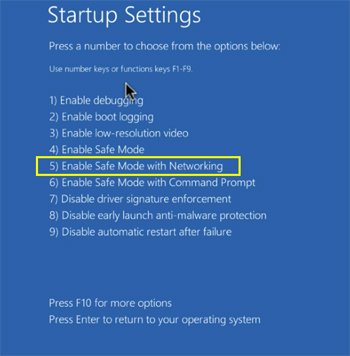

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

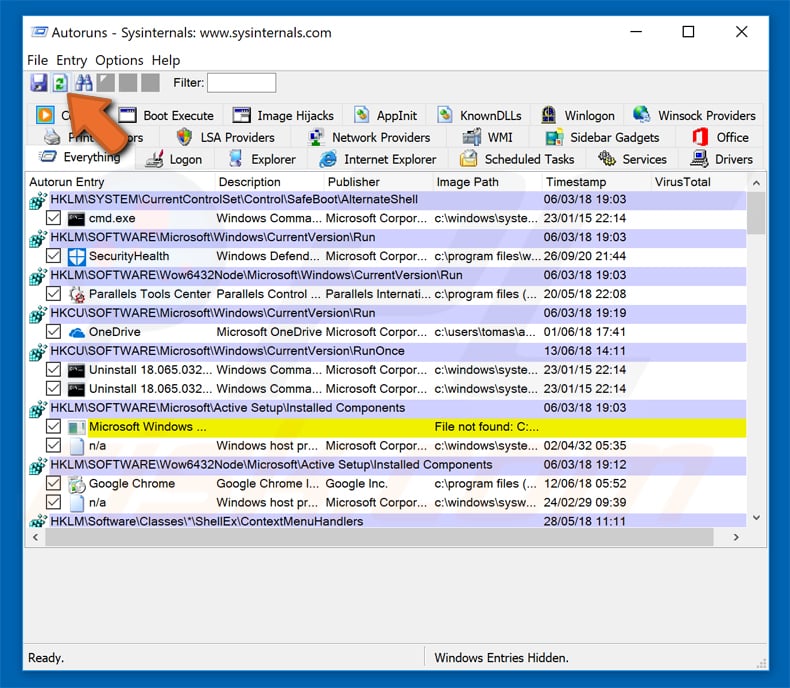

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

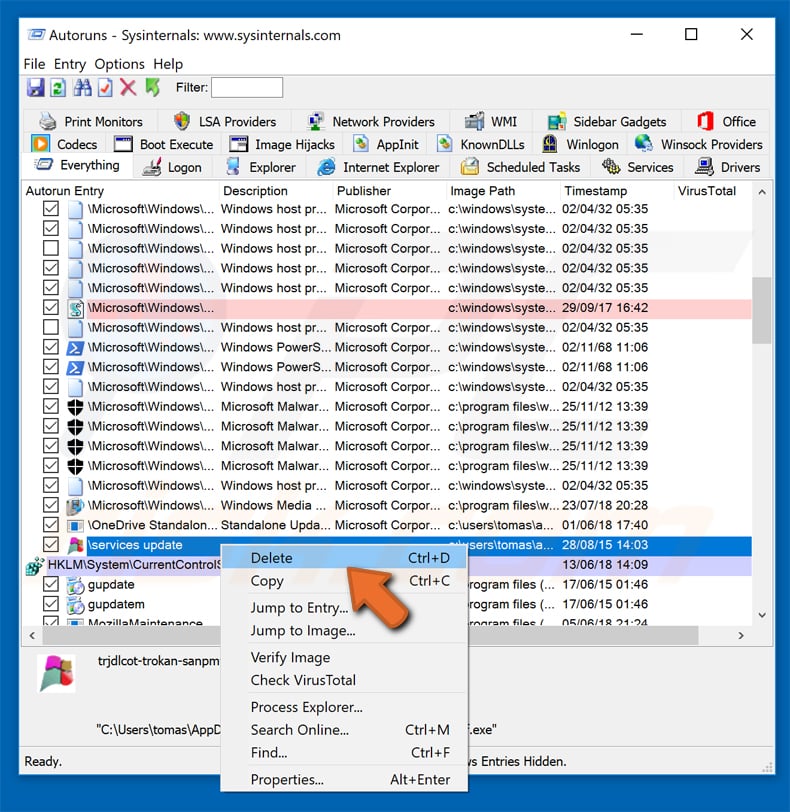

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

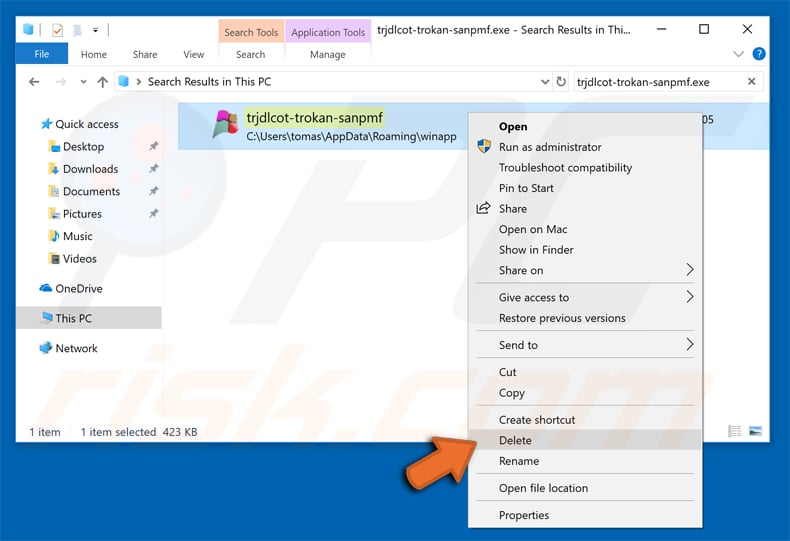

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion