Comment éviter l'installation de maliciels grâce à la campagne de spam Coronavirus ?

de TroieÉgalement connu sous le nom de: Campagne de Spam Coronavirus

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression de "Coronavirus Email Virus"

Qu'est-ce que "Coronavirus Email Virus" ?

Il existe plusieurs variantes de la campagne de spam Coronavirus. Les cybercriminels la diffusent dans le but de tromper les destinataires et les amener à infecter leurs ordinateurs avec des programmes malveillants tels que Agent Tesla, Emotet, LokiBot, Remcos, TrickBot, FormBook, Ave Maria, LimeRAT, CrimsonRAT et d'autres maliciels à haut risque. Ils envoient des courriels qui contiennent soit un lien vers un site web conçu pour télécharger un fichier malveillant ou afficher un contenu peu fiable (par exemple, des sites de phishing), soit une pièce jointe malveillante. Dans les deux cas, s'ils sont ouverts (exécutés), ces fichiers/pièces jointes installent un certain programme malveillant. Nous recommandons vivement d'ignorer ce courriel, il n'a rien à voir avec le Coronavirus proprement dit.

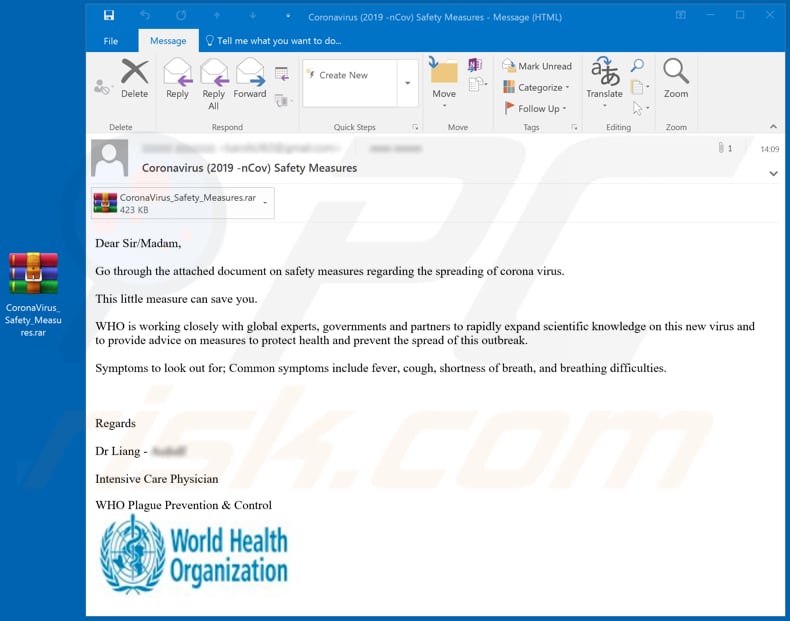

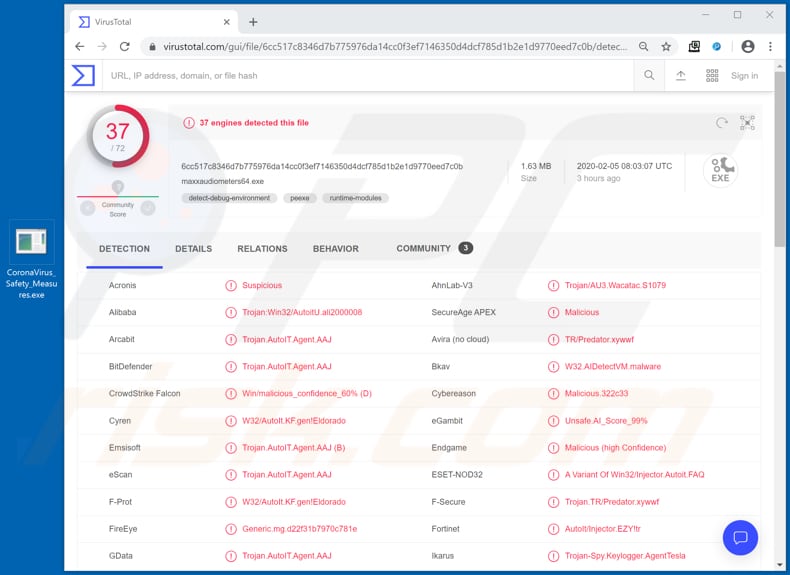

Cette variante de la campagne de spam est déguisée en lettre de l'Organisation mondiale de la santé (OMS) concernant les mesures de protection contre le nouveau Coronavirus. Elle suggère que le fichier joint ou le lien du site web inclus contient des informations sur la manière d'empêcher la propagation du Coronavirus et d'éviter d'être infecté par celui-ci. Cependant, les fichiers joints ou les fichiers téléchargés via le lien inclus sont conçus pour installer un programme malveillant. Comme nous l'avons mentionné dans l'introduction, cette campagne de spam Coronavirus est utilisée pour diffuser différents programmes malveillants. Quoi qu'il en soit, il est très probable que les cybercriminels qui se cachent derrière cette campagne tentent d'infecter les ordinateurs avec des chevaux de Troie ou des rançongiciels. Néanmoins, ils pourraient également utiliser la campagne Coronavirus pour diffuser d'autres types de maliciels. En général, ils diffusent des chevaux de Troie conçus pour voler des informations sensibles telles que les noms d'utilisateur, les mots de passe, les détails des cartes de crédit (ou d'autres informations bancaires), etc. ou ouvrent des portes dérobées à d'autres maliciels qui pourraient leur permettre de faire de même. Les rançongiciels sont un type de logiciel qui crypte les fichiers afin que les victimes ne puissent pas les décrypter sans un ou plusieurs outils qui ne peuvent généralement être achetés qu'auprès de ses développeurs. En clair, les victimes de rançon perdent souvent non seulement des données mais aussi de l'argent. Les recherches montrent que l'exécutable du fichier "CoronaVirus_Safety_Measures.rar" qui est joint à l'un des courriels de cette campagne de spam est conçu pour diffuser l'Agent Tesla. Un outil d'accès à distance qui, s'il est installé, permet de prendre le contrôle de l'ordinateur infecté. L'une de ses principales caractéristiques est l'enregistrement des touches - il peut être utilisé pour enregistrer les frappes du système (enregistrer les touches pressées). Cette fonction peut être utilisée pour voler des comptes, des informations d'identification et toute une série d'autres détails et informations personnelles. Néanmoins, quels que soient les maliciels que les cybercriminels à l'origine de cette campagne de spam tentent de distribuer, il ne faut pas ouvrir les pièces jointes ou les liens de sites web qu'elle contient. En les ouvrant, les destinataires risqueraient de subir des pertes financières, des pertes de données, des problèmes liés à la vie privée, à la sécurité de la navigation, de se faire voler leur identité et d'autres problèmes graves.

| Nom | Campagne de Spam Coronavirus |

| Type de Menace | Cheval de Troie, Voleur de mots de passe, Maliciel bancaire, logiciel espion. |

| Canular | Cette campagne de spam est déguisée en lettre concernant les mesures de protection contre le Coronavirus |

| Attachement(s) | CoronaVirus_Safety_Measures.rar |

| Noms de Détection (CoronaVirus_Safety_Measures.rar) | Arcabit (Trojan.AutoIT.Agent.AAJ), Emsisoft (Trojan.AutoIT.Agent.AAJ (B)), ESET-NOD32 (Une variante de Win32/Injector.Autoit.FAQ), Kaspersky (Trojan-Dropper.Win32.Autit.nlm), Liste complète des détections (VirusTotal) |

| Symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux, de sorte qu'aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Charge Utile | Agent Tesla, Emotet, LokiBot, Remcos, TrickBot, FormBook, Ave Maria, LimeRAT, CrimsonRAT, et une variété d'autres maliciels. |

| Méthodes de Distribution | Pièces jointes de courrier électronique infectées, publicités en ligne malveillantes, ingénierie sociale, logiciels de "crack". |

| Dommages | Mots de passe et informations bancaires volés, usurpation d'identité, ajout de l'ordinateur de la victime à un botnet. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Voici d'autres exemples de campagnes de spam que les cybercriminels utilisent dans le but de tromper les destinataires et de leur faire installer des maliciels : "Greta Thunberg Email Virus", "Christmas Party Email" et "UPS Email Virus". Dans la plupart des cas, ces campagnes de spam sont déguisées en lettres officielles importantes provenant d'entreprises légitimes. Dans tous les cas, les destinataires qui ouvrent des pièces jointes ou des fichiers téléchargés par le biais de liens de sites web inclus dans ces courriels infectent leur système avec des maliciels à haut risque que les cybercriminels diffusent dans le but de générer des revenus d'une façon ou d'une autre.

Comment le "Coronavirus Email Virus" a-t-il infecté mon ordinateur ?

Les recherches montrent que les cybercriminels diffusent des maliciels par le biais de cette campagne de spam, soit en incluant un lien vers un site web, soit en joignant un fichier malveillant à leur courrier électronique. Les formats de fichiers les plus couramment utilisés pour diffuser des maliciels par courrier électronique (pièces jointes et/ou liens de sites web) sont les suivants : Microsoft Office, document PDF, fichier exécutable comme .exe, fichier d'archive comme ZIP, RAR ou JavaScript. Généralement, ces fichiers infectent les systèmes lorsque les destinataires les exécutent (les ouvrent). Par exemple, si une pièce jointe (ou un fichier téléchargé via un lien) est un document MS Office et qu'elle est ouverte avec un document Microsoft Office 2010 ou ultérieur, elle demandera alors une autorisation pour activer les commandes de macros (édition). En obtenant une telle autorisation, le document malveillant est autorisé à installer un programme malveillant. Il convient de mentionner que les anciennes versions de MS Office (qui ont été développées avant l'année 2010) n'incluent pas le mode d'affichage protégé. Cela signifie qu'elles installent des maliciels sans demander aucune autorisation.

Comment éviter l'installation de maliciels ?

Aucun logiciel ne doit être téléchargé (ou installé) par l'intermédiaire de téléchargeurs (ou installateurs) tiers, de sites web non officiels, de réseaux Peer-to-Peer (par exemple, clients torrents, eMule), et d'autres outils et sources similaires. Il convient d'utiliser des sites web officiels et des liens directs. Les logiciels installés ne doivent pas être mis à jour via des outils tiers non officiels. La seule façon sûre d'y parvenir est d'utiliser des fonctions et/ou des outils mis en œuvre qui sont fournis par des développeurs officiels. Il en va de même pour l'activation de logiciels sous licence (payants). En outre, il n'est pas légal d'utiliser divers outils d'activation ("cracking") non officiels pour cela et ils provoquent souvent l'installation de maliciels. Les pièces jointes qui sont incluses dans des courriels non pertinents reçus d'adresses inconnues et suspectes ne doivent pas être ouvertes. Il convient de mentionner que les cybercriminels ont tendance à déguiser leurs courriels en courriels officiels, importants, légitimes, etc. Les pièces jointes et/ou les liens vers des sites web contenus dans des courriels ne doivent être ouverts que lorsqu'il n'y a aucune raison de croire qu'ils sont dangereux. Enfin, il est important d'analyser régulièrement le système d'exploitation avec un logiciel anti-espion ou une suite antivirus de bonne réputation et de supprimer les menaces détectées dès que possible. Si vous avez déjà ouvert la pièce jointe "Coronavirus Email Virus", nous vous recommandons d'exécuter un scan avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans une variante de la lettre électronique "Coronavirus Email Virus" :

Subject: Coronavirus (2019 -nCov) Safety Measures

Dear Sir/Madam,Go through the attached document on safety measures regarding the spreading of corona virus.

This little measure can save you.

WHO is working closely with global experts, governments and partners to rapidly expand scientific knowledge on this new virus and to provide advice on measures to protect health and prevent the spread of this outbreak.

Symptoms to look out for; Common symptoms include fever, cough, shortness of breath, and breathing difficulties.

Regards

Dr Liang -

Intensive Care Physician

WHO Plague Prevention & Control

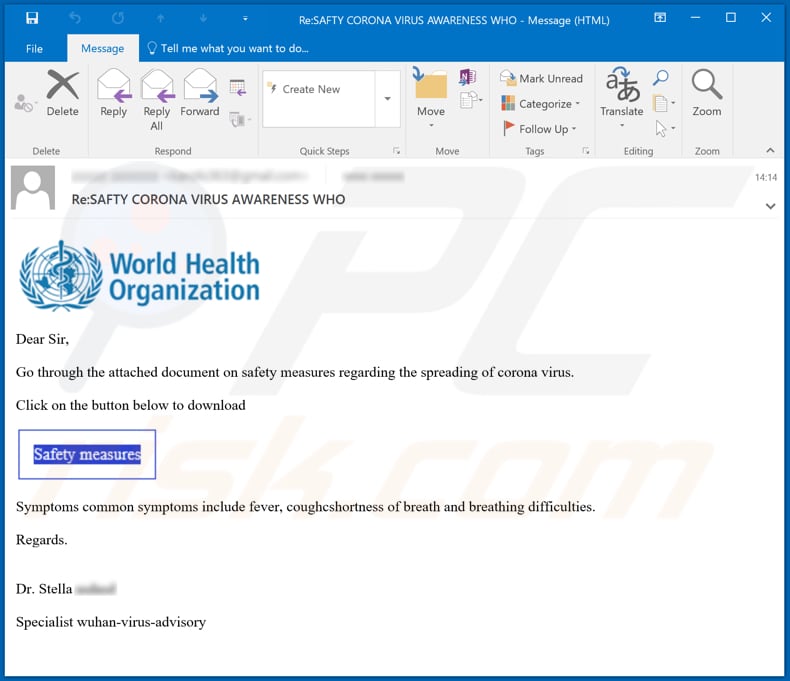

Capture d'écran d'une autre variante de la lettre électronique "Coronavirus Email Virus" :

Texte de ce courriel :

Subject: Re:SAFTY CORONA VIRUS AWARENESS WHO

Dear Sir,

Go through the attached document on safety measures regarding the spreading of corona virus.

Click on the button below to download

Symptoms common symptoms include fever, coughcshortness of breath and breathing difficulties.Regards.

Dr. StellaSpecialist wuhan-virus-advisory

Capture d'écran d'un fichier malveillant qui est distribué par la campagne de spam "Coronavirus Email Virus" et est détecté comme une menace par un certain nombre de moteurs de détection de virus sur VirusTotal :

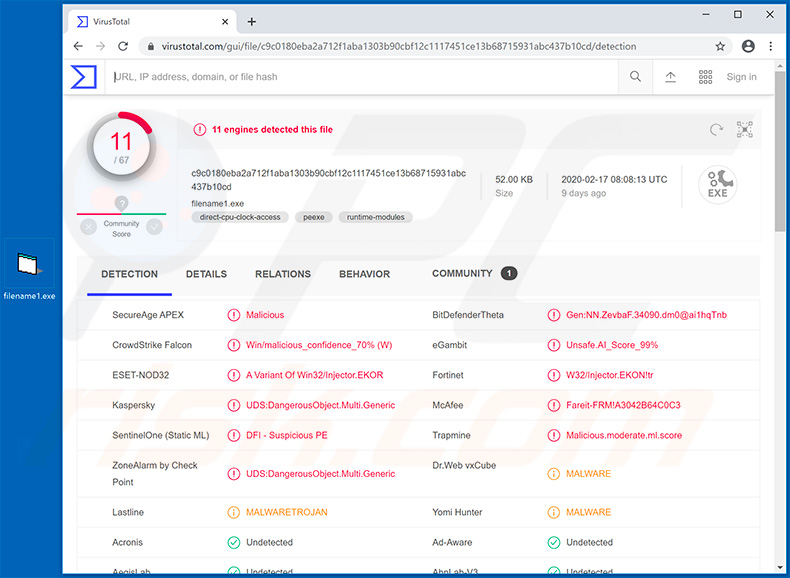

Une autre pièce jointe malveillante (un fichier VBS) distribuée par des campagnes de spam par courrier électronique liées à Coronavirus. Cette pièce jointe est conçue pour injecter Remcos RAT dans les systèmes :

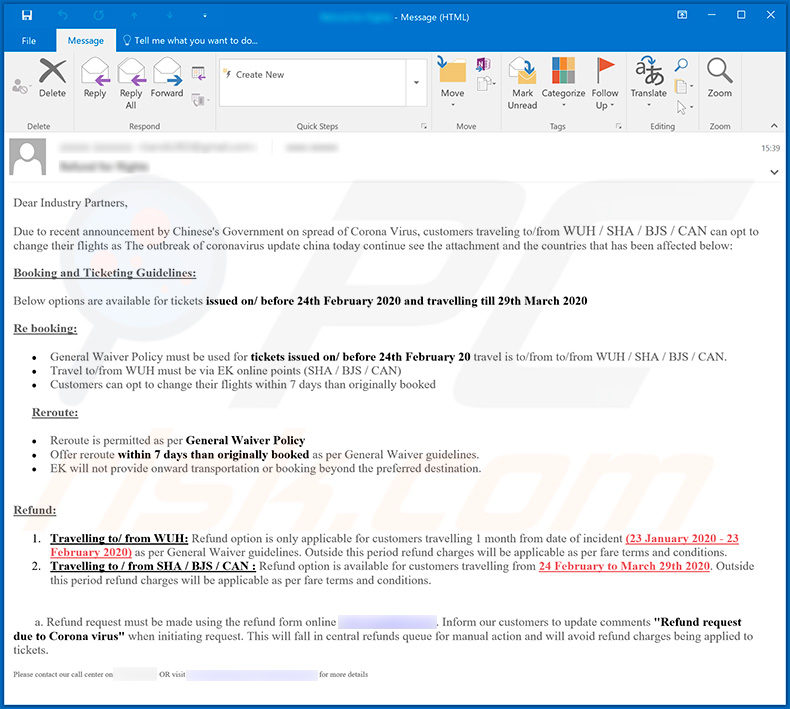

Les escrocs ont récemment publié une autre variante de la campagne de spam liée au Coronavirus qui fait la promotion de Remcos RAT, Ave Maria trojan et LimeRAT :

Texte présenté dans ce courriel :

Dear Industry Partners,

Due to recent announcement by Chinese's Government on spread of Corona Virus, customers traveling to/from WUH / SHA / BJS / CAN can opt to change their flights as The outbreak of coronavirus update china today continue see the attachment and the countries that has been affected below:

Booking and Ticketing Guidelines:

Below options are available for tickets issued on/ before 24th February 2020 and travelling till 29th March 2020

Re booking:

General Waiver Policy must be used for tickets issued on/ before 24th February 20 travel is to/from to/from WUH / SHA / BJS / CAN.

Travel to/from WUH must be via EK online points (SHA / BJS / CAN)

Customers can opt to change their flights within 7 days than originally bookedReroute:

Reroute is permitted as per General Waiver Policy

Offer reroute within 7 days than originally booked as per General Waiver guidelines.

EK will not provide onward transportation or booking beyond the preferred destination.Refund:

1. Travelling to/ from WUH: Refund option is only applicable for customers travelling 1 month from date of incident (23 January 2020 - 23 February 2020) as per General Waiver guidelines. Outside this period refund charges will be applicable as per fare terms and conditions.

2. Travelling to / from SHA / BJS / CAN : Refund option is available for customers travelling from 24 February to March 29th 2020. Outside this period refund charges will be applicable as per fare terms and conditions.a. Refund request must be made using the refund form online *******. Inform our customers to update comments "Refund request due to Corona virus" when initiating request. This will fall in central refunds queue for manual action and will avoid refund charges being applied to tickets.

Please contact our call center on ******* OR visit ******* for more details

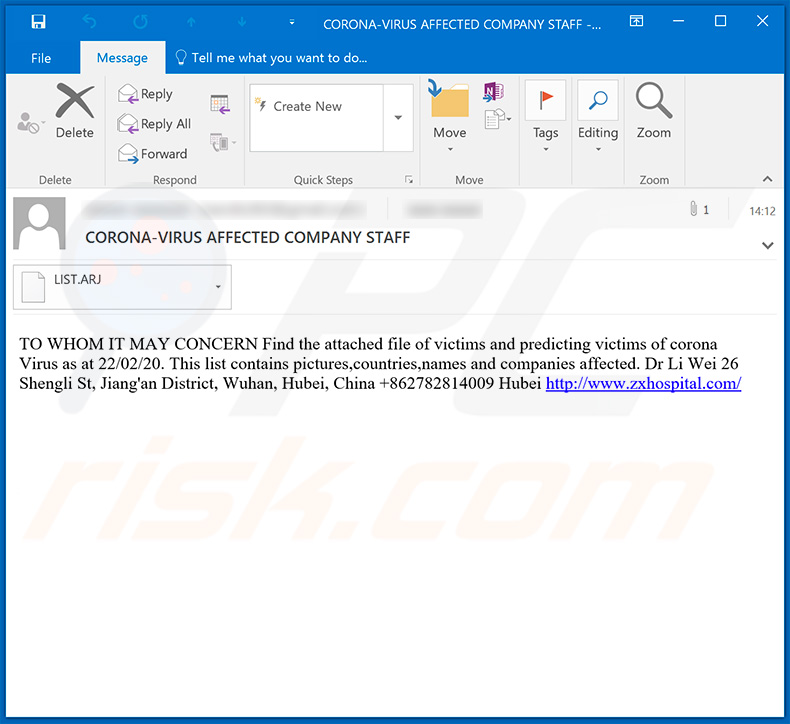

Encore une autre variante de la campagne de spam liée au Coronavirus qui est utilisée pour propager le Virus FormBook :

Texte présenté dans ce courriel :

Subject: CORONA-VIRUS AFFECTED COMPANY STAFF

TO WHOM IT MAY CONCERN Find the attached file of victims and predicting victims of corona Virus as at 22/02/20. This list contains pictures,countries,names and companies affected. Dr Li Wei 26 Shengli St, Jiang'an District, Wuhan, Hubei, China +862782814009 Hubei hxxp://www.zxhospital.com/

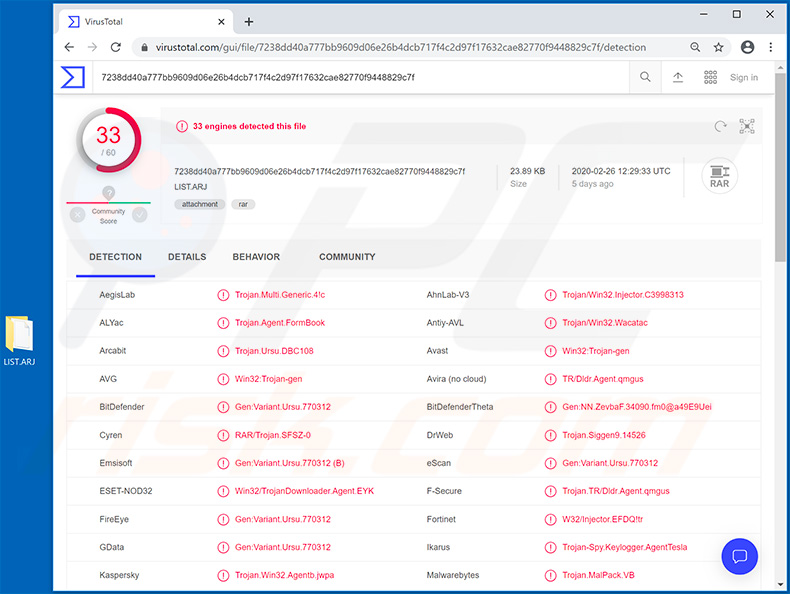

Capture d'écran des détections de la pièce jointe malveillante ("LIST.ARJ") dans VirusTotal :

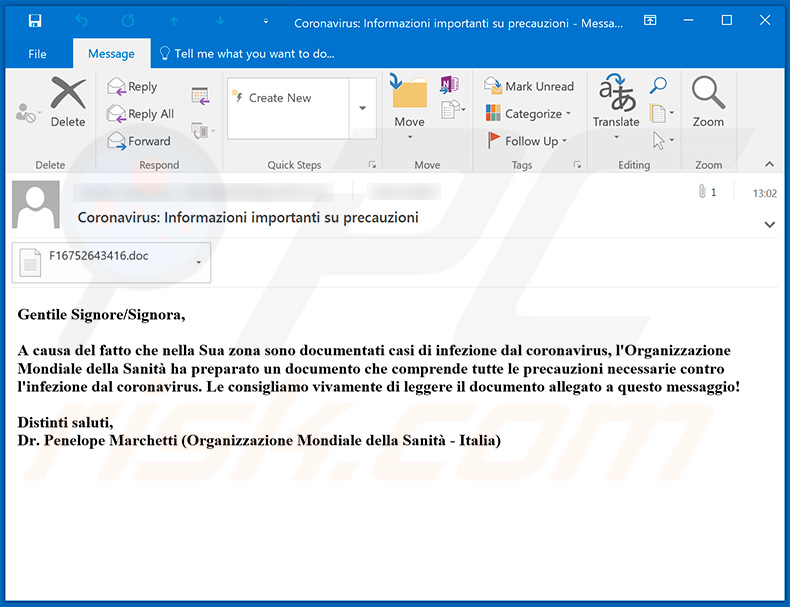

Encore un autre spam lié à Coronavirus (écrit en italien) qui distribue le cheval de Troie TrickBot :

Texte présenté dans ce courriel :

Subject: Coronavirus: Informazioni importanti su precauzioni

Gentile Signore/Signora,

A causa del fatto che nella Sua zona sono documentati casi di infezione dal coronavirus, l'Organizzazione Mondiale della Sanità ha preparato un documento che comprende tutte le precauzioni necessarie contro l'infezione dal coronavirus. Le consigliamo vivamente di leggere il documento allegato a questo messaggio!

Distinti saluti,

Dr. Penelope Marchetti (Organizzazione Mondiale della Sanità - Italia)

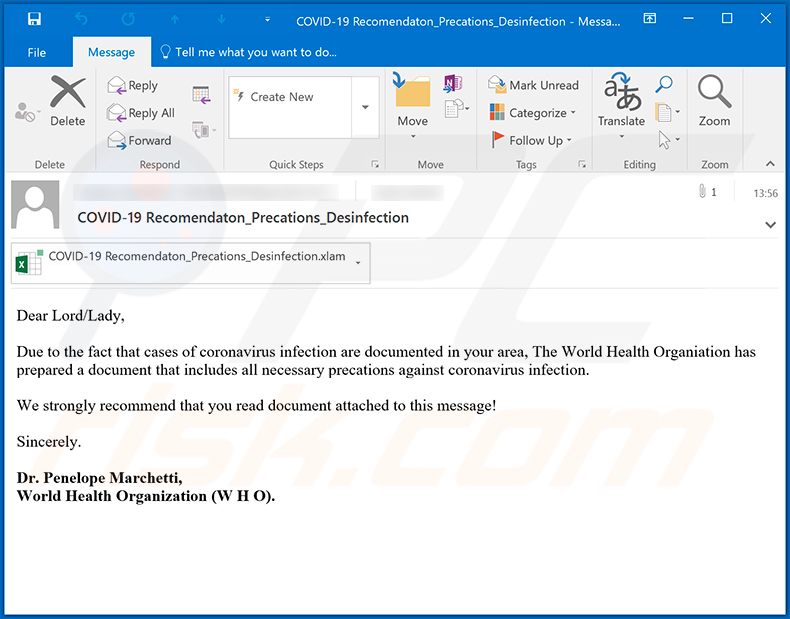

Encore une autre variante de spam liée au Coronavirus. Ce courrier électronique transmet un document MS Excel malveillant ("COVID-19 Recomendaton_Precations_Desinfection.xlam") qui injecte le logiciel Skidware RAT dans le système :

Texte présenté dans ce courriel :

Dear Lord/Lady,

Due to the fact that cases of coronavirus infection are documented in your area, The World Health Organiation has prepared a document that includes all necessary precations against coronavirus infection.

We strongly recommend that you read document attached to this message!

Sincerely.

Dr. Penelope Marchetti,

World Health Organization (W H O).

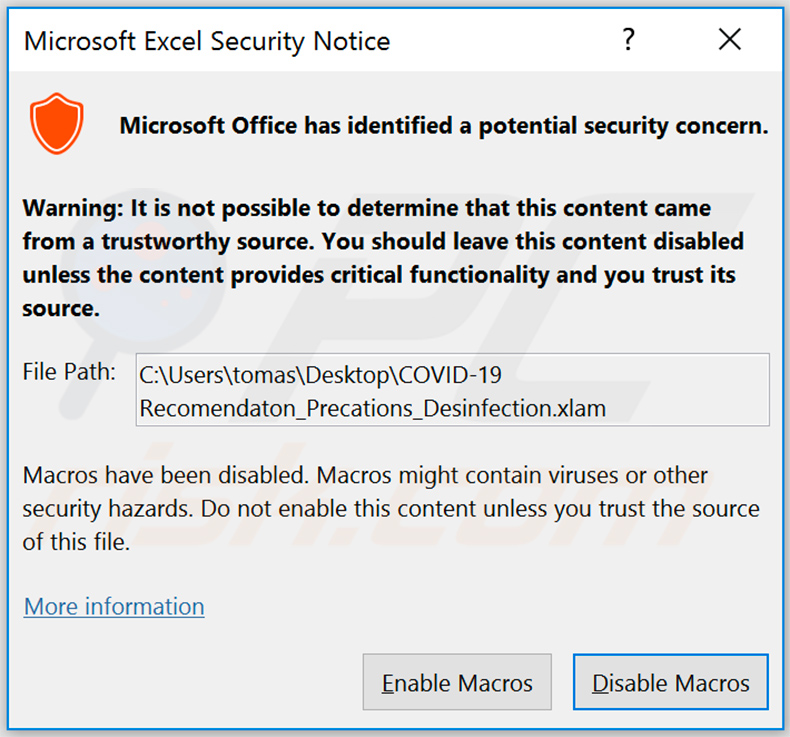

Fenêtre pop-up demandant d'activer les macro-commandes une fois que la pièce jointe malveillante est ouverte :

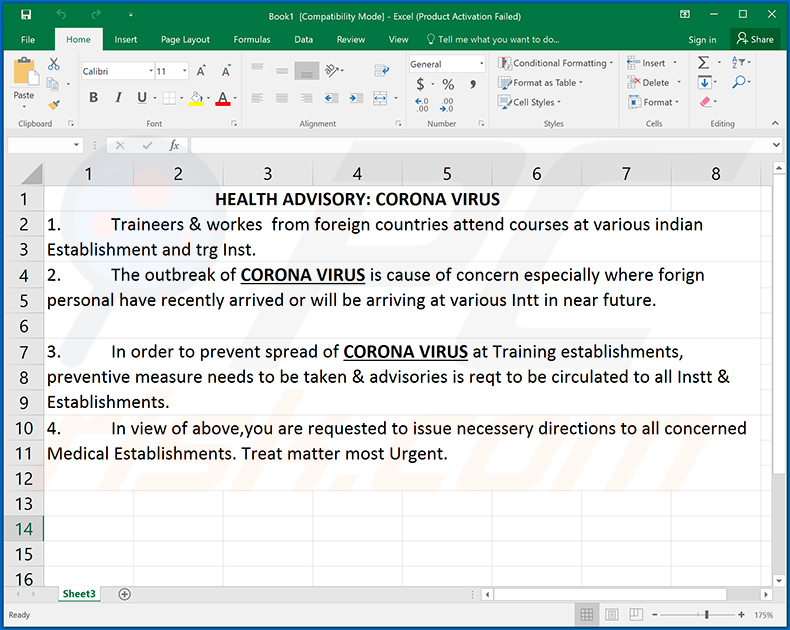

Encore un autre document Microsoft Excel malveillant ("36978_1582552996_NHQEncl1.xls1") distribué au moyen de campagnes de spam par courrier électronique liées au Coronavirus. Ce document malveillant injecte CrimsonRAT dans le système à l'aide de macro-commandes :

Textr présenté dans ce document :

HEALTH ADVISORY: CORONA VIRUS

1. Traineers & workes from foreign countries attend courses at various indian Establishment and trg Inst.

2. The outbreak of CORONA VIRUS is cause of concern especially where forign personal have recently arrived or will be arriving at various Intt in near future.

3. In order to prevent spread of CORONA VIRUS at Training establishments, preventive measure needs to be taken & advisories is reqt to be circulated to all Instt & Establishments.

4. In view of above,you are requested to issue necessery directions to all concerned Medical Establishments. Treat matter most Urgent.

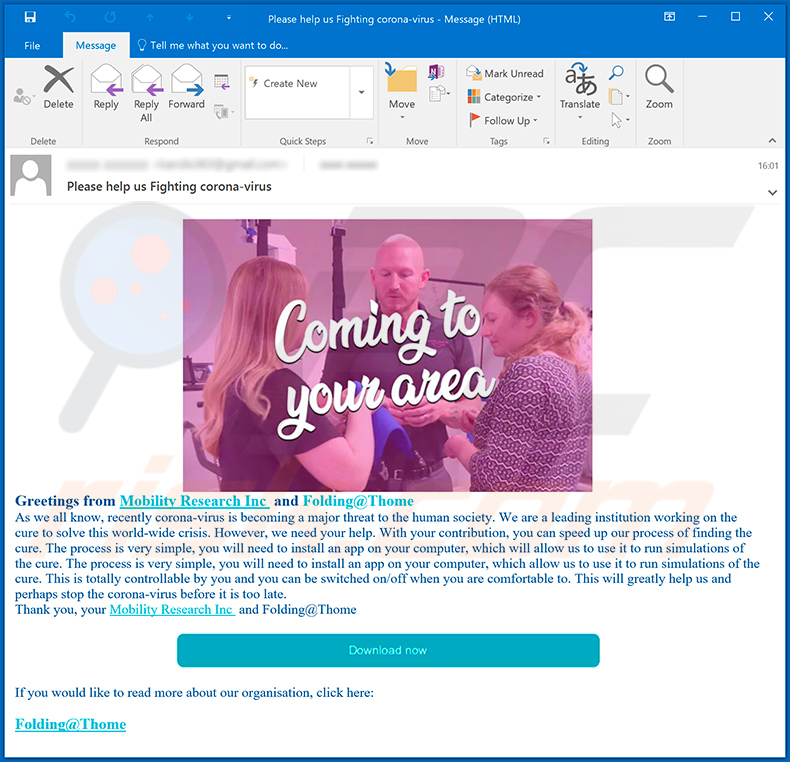

Mise à jour 20 mars 2020 - Les cybercriminels ont récemment lancé une nouvelle campagne de spam par courriel pour distribuer RedLineStealer. Ils envoient des milliers de courriels trompeurs demandant de l'aide pour effectuer des recherches médicales relatives au Coronavirus. Ils demandent aux utilisateurs d'installer un certain logiciel qui utilisera soi-disant l'ordinateur du destinataire pour effectuer divers calculs et, ainsi, aider les chercheurs. L'application qu'ils encouragent les utilisateurs à installer s'appelle Folding@home. Gardez maintenant à l'esprit que cette application existe réellement et qu'elle est tout à fait légitime. Cependant, cette campagne de spam n'est qu'un déguisement - au lieu d'installer l'application Folding@home mentionnée ci-dessus, les escrocs injectent RedLineStealer dans le système. Vous pouvez trouver un peu plus de détails dans l'article de Lawrence Abram's publié dans Beepling Computer.

Apparence du spam utilisé pour distribuer RedLineStealer en le déguisant en application Folding@home :

Texte présenté dans ce courriel :

Subject: Please help us Fighting corona-virus

Greetings from Mobility Research Inc and Folding@Thome As we all know, recently corona-virus is becoming a major threat to the human society. We are a leading institution working on the cure to solve this world-wide crisis. However, we need your help. With your contribution, you can speed up our process of finding the cure. The process is very simple, you will need to install an app on your computer, which will allow us to use it to run simulations of the cure. The process is very simple, you will need to install an app on your computer, which allow us to use it to run simulations of the cure. This is totally controllable by you and you can be switched on/off when you are comfortable to. This will greatly help us and perhaps stop the corona-virus before it is too late.

Thank you, your Mobility Research Inc and Folding@ThomeIf you would like to read more about our organisation, click here:

Folding@Thome

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "Coronavirus Email Virus"?

- ETAPE 1. Suppression manuelle du maliciel.

- ETAPE 2. Vérifier si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

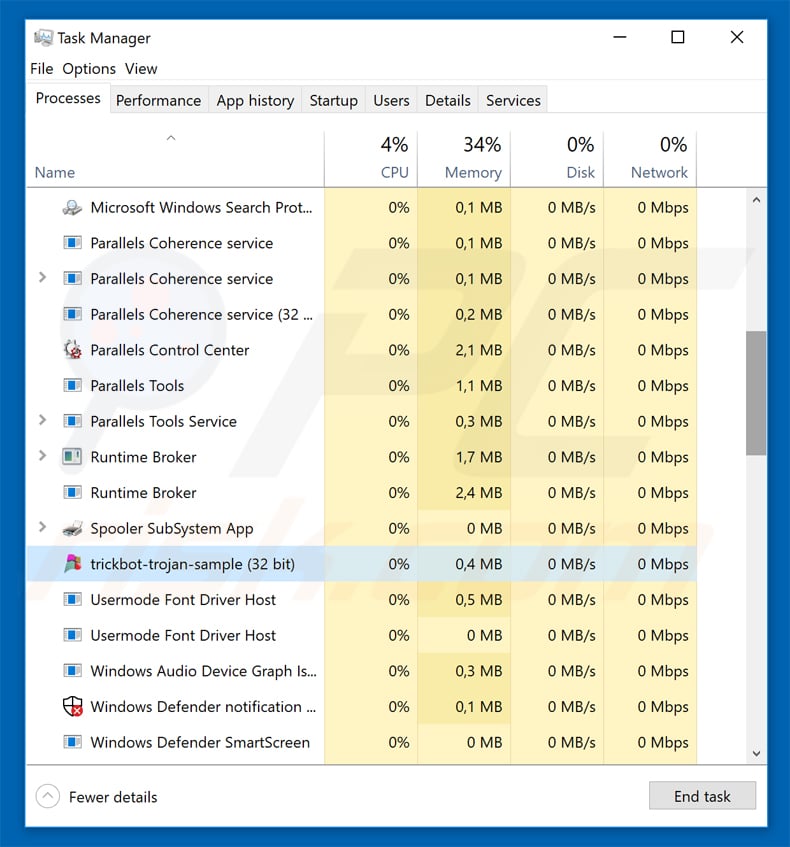

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

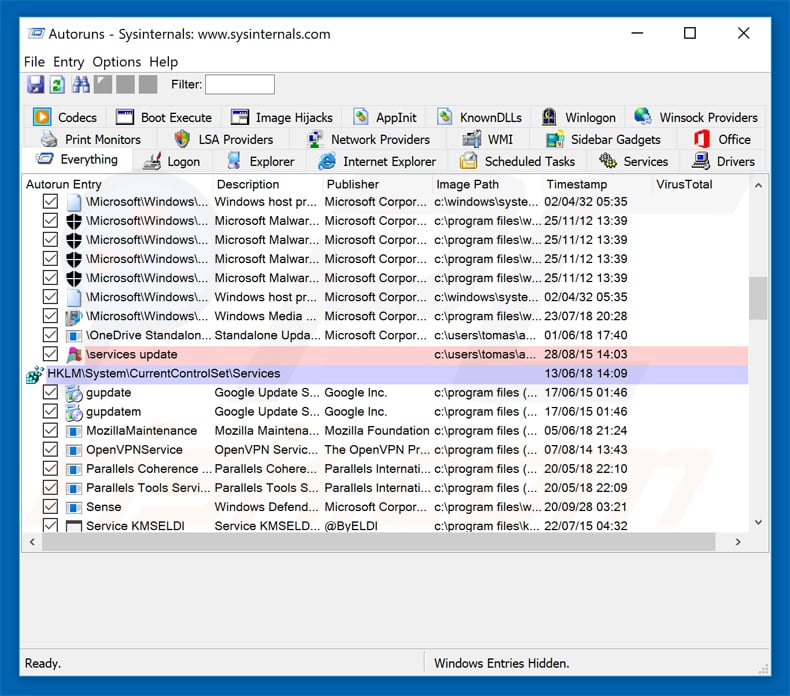

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

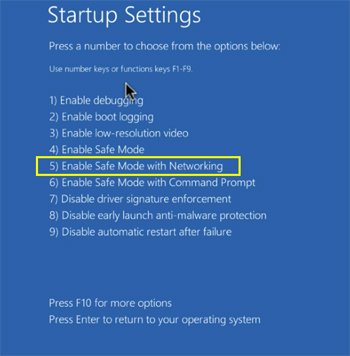

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

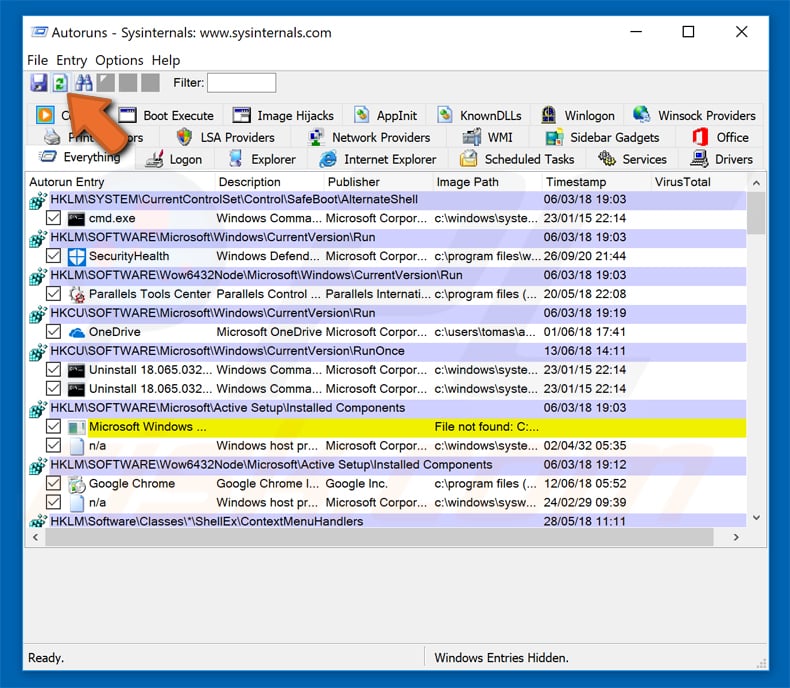

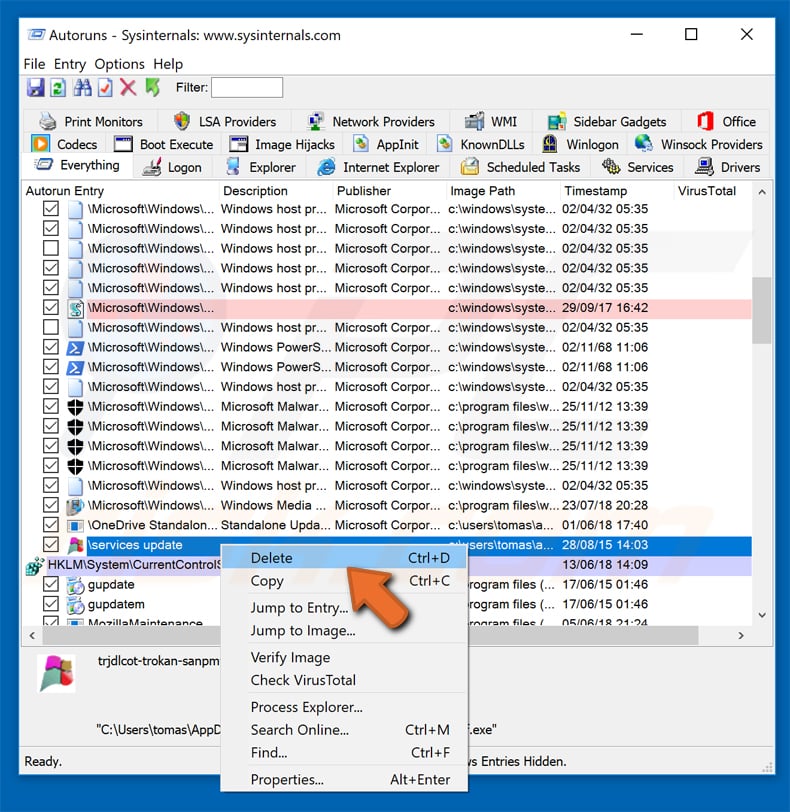

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

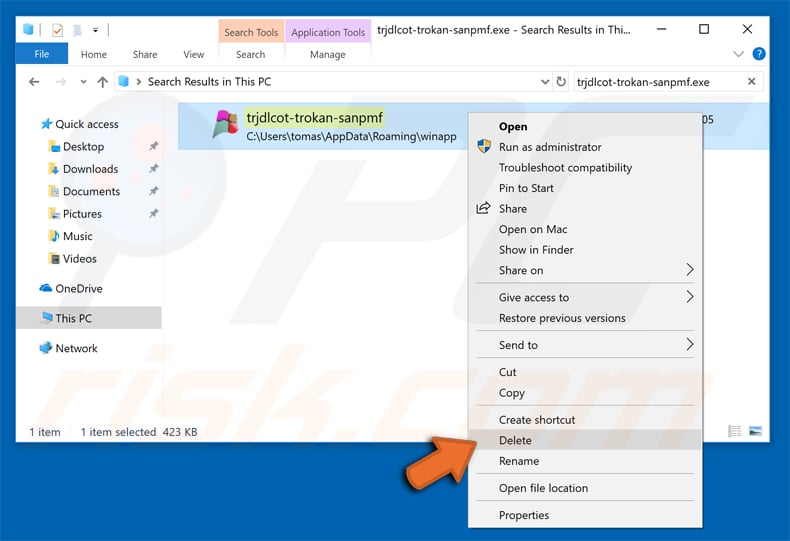

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion