Ne pas croire le courriel d'arnaque I Do Know Your Passwords

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Infections possible de logiciels malveillants

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression de "I Do Know Your Passwords"

Qu'est-ce que "I Do Know Your Passwords" ?

"I Do Know Your Passwords" est l'une des nombreuses escroqueries par courriel qui sont utilisées pour obtenir de l'argent des destinataires par la tromperie. Dans ce courriel, les arnaqueurs prétendent qu'ils ont enregistré une vidéo compromettante qu'ils vont diffuser si les destinataires ne leur versent pas 1 000 $ en bitcoins. Notez que toutes les affirmations contenues dans ces courriels ne sont pas vraies et ne doivent pas être prises au sérieux. Nous vous recommandons fortement d'ignorer les courriels de ce genre et de les supprimer de la boîte de réception dès que possible.

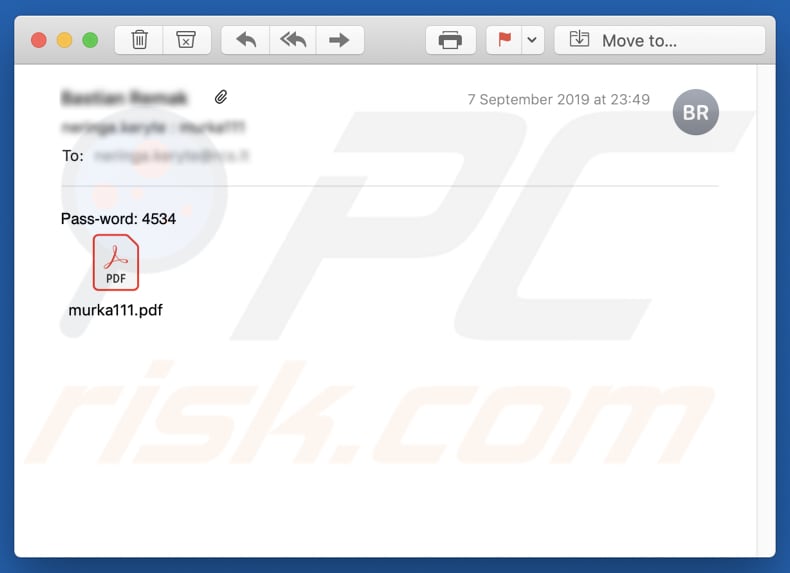

L'arnaqueur derrière ce courriel prétend qu'il connaît les mots de passe du destinataire et ce qu'il fait lorsqu'il navigue sur Internet. Pour être plus précis, il affirme avoir infecté l'ordinateur avec un logiciel malveillant par l'intermédiaire d'un site Web pour adultes que le destinataire a visité avant de recevoir cette lettre. Les logiciels malveillants installés auraient permis à ce fraudeur d'accéder à l'écran et à l'appareil photo du destinataire et de recueillir des listes de contacts à partir de Facebook, de Messenger et de comptes de courriel. Il affirme qu'il a enregistré une vidéo à double écran où un destinataire peut être vu en train de regarder une vidéo pour adultes. L'arnaqueur menace d'envoyer cette vidéo à tous les contacts collectés s'il ne reçoit pas 1000$ en Bitcoins. Pour éviter les filtres anti-spam, l'arnaqueur répand cette arnaque en l'écrivant dans un document PDF protégé par un mot de passe et en l'attachant à un courriel. Les suites antivirus ou autres moteurs de détection de virus ne peuvent pas analyser les documents protégés par mot de passe, c'est pourquoi les escroqueries par courriel comme celle-ci ne sont pas classées comme du spam et les destinataires les reçoivent dans leurs dossiers de la boîte de réception (et non du spam). Généralement, les mots de passe pour les documents protégés par mot de passe comme ce document PDF sont fournis dans les messages électroniques. Quoi qu'il en soit, aucune de ces arnaques par courriel n'est digne de confiance et devrait être supprimée de n'importe quel dossier.

Nous recevons beaucoup de commentaires de la part d'utilisateurs préoccupés par ce type d'arnaque par courriel. Voici la question la plus populaire que nous recevons (dans ce cas, concernant une arnaque qui prétend avoir obtenu des vidéos ou des photos compromettantes de l'utilisateur) :

Q : Salut l'équipe de pcrisk.com, j'ai reçu un courriel m'informant que mon ordinateur a été piraté et ils ont une vidéo de moi. Maintenant, ils demandent une rançon en Bitcoins. Je pense que cela doit être vrai parce qu'ils ont inscrit mon vrai nom et mon mot de passe dans le courriel. Que dois-je faire ?

R : Ne vous inquiétez pas pour ce courriel. Ni les pirates ni les cybercriminels n'ont infiltré ou piraté votre ordinateur et il n'y a aucune vidéo de vous regardant de la pornographie. Ignorez simplement le message et n'envoyez pas de bitcoins. Votre courriel, votre nom et votre mot de passe ont probablement été volés sur un site Web compromis tel que Yahoo (ces violations sont courantes). Si vous êtes inquiet, vous pouvez vérifier si vos comptes ont été compromis en visitant le site de haveibeenpwned.

| Nom | Courriel de Sextorsion "I Do Know Your Passwords" (PDF) |

| Type de Menace | Hameçonnage, escroquerie, ingénierie sociale, fraude |

| Fausse Réclamation | Scammer prétend qu'il a infecté un ordinateur avec un logiciel malveillant qui lui a permis d'enregistrer des vidéos compromettantes/humiliantes. |

| Attachement Malicieux | murka111.pdf - document PDF protégé par mot de passe |

| Adresse du Porte Monnaie Electronqiue du Cyber Criminel | 13ajfLBScsUNSJ3t65fsCmT1TRkQCUMYA1 |

| Montant de la Rançon | $1000 en Bitcoins |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à son ordinateur. |

| Méthodes de Distribution | Courriels trompeurs, publicités malhonnêtes en ligne, techniques d'empoisonnement par les moteurs de recherche, fautes d'orthographe dans les noms de domaine. |

| Dommages | Perte d'informations privées sensibles, perte d'argent, vol d'identité. |

| Suppresssion |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Il y a beaucoup d'autres escroqueries par courriel, comme "I know you are a pedophile", "ChaosCC hacker group" et "The last time you visited a Porn website". En règle générale, les escrocs les envoient dans le but de faire croire aux gens qu'il y a une vidéo humiliante enregistrée (ou une photo prise) qui sera envoyée à d'autres personnes s'ils ne leur versent pas une certaine somme d'argent (généralement en cryptomonnaie). Malheureusement, les cybercriminels utilisent aussi les courriels pour répandre des logiciels malveillants. Ils joignent un fichier et espèrent que les destinataires l'ouvriront. S'il est ouvert, il installe des logiciels malveillants comme TrickBot, LokiBot, Emotet, FormBook, ou tout autre logiciel malveillant à haut risque.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les campagnes courriel spam sont utilisées pour distribuer des logiciels malveillants par l'intermédiaire de fichiers qui leur sont joints. Cela signifie que ces fichiers ne peuvent pas infecter les ordinateurs si les destinataires ne les ouvrent pas. Cependant, s'ils le font, ils permettent aux fichiers malveillants d'installer l'un ou l'autre logiciel malveillant. Des exemples de fichiers qui peuvent être utilisés pour faire proliférer les logiciels malveillants sont les documents Microsoft Office ou PDF, les fichiers exécutables comme.exe, les fichiers JavaScript, les archives comme ZIP, RAR et ainsi de suite. Par exemple, si le fichier joint est un document Microsoft Office, à l'ouverture, il demandera l'autorisation d'activer les commandes macros. En d'autres termes, pour permettre l'édition. Une fois qu'un document malveillant obtient cette autorisation, il installe un logiciel malveillant.

Comment éviter l'installation de logiciels malveillants ?

Les pièces jointes (ou liens Web) qui sont incluses dans des courriels non pertinents reçus d'adresses inconnues/suspicieuses ne devraient pas être ouvertes. En règle générale, les escrocs et les cybercriminels déguisent ces fichiers et/ou courriels en fichiers importants et officiels. Les fichiers ne doivent pas être téléchargés à partir de sites Web non officiels et douteux, de sources comme les réseaux Peer-to-Peer, de téléchargeurs tiers ou de programmes installés par des installateurs tiers. La façon la plus sûre de tout télécharger est d'utiliser les sites Web officiels et les liens directs. Les programmes installés doivent être activés et mis à jour correctement, des outils tiers ou non officiels peuvent être utilisés pour distribuer des logiciels malveillants et infecter les ordinateurs avec des logiciels malveillants à haut risque. De plus, il n'est pas légal d'activer des logiciels payants à l'aide de divers outils de 'cracking'. Les documents MS Office téléchargés doivent être ouverts avec Office 2010 ou une version ultérieure, ils incluent le mode "Vue Protégée" qui empêche l'installation de logiciels malveillants non désirés. Une autre façon de protéger un système est de l'analyser régulièrement à l'aide d'un logiciel antivirus ou anti-logiciel espion de bonne réputation et d'éliminer les menaces détectées dès que possible. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec {link_suppresseur_de_chargement} pour éliminer automatiquement les logiciels malveillants infiltrés.

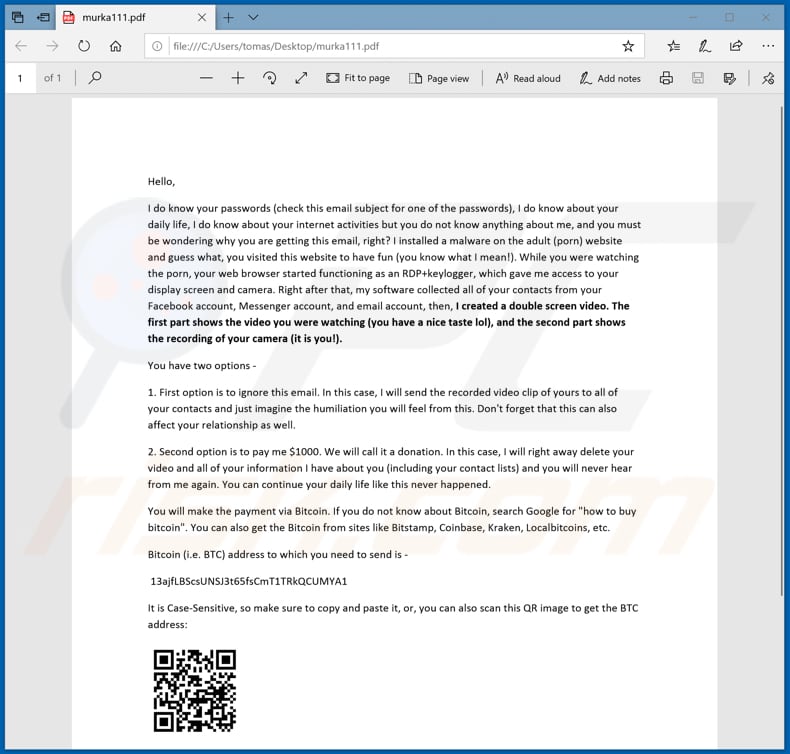

Texte présenté dans le document PDF protégé par mot de passe qui est joint à l'arnaque par courriel "I Do Know Your Passwords" :

Hello,

I do know your passwords (check this email subject for one of the passwords), I do know about your daily life, I do know about your internet activities but you do not know anything about me, and you must be wondering why you are getting this email, right? I installed a malware on the adult (porn) website and guess what, you visited this website to have fun (you know what I mean!). While you were watching the porn, your web browser started functioning as an RDP+keylogger, which gave me access to your display screen and camera. Right after that, my software collected all of your contacts from your Facebook account, Messenger account, and email account, then, I created a double screen video. The first part shows the video you were watching (you have a nice taste lol), and the second part shows the recording of your camera (it is you!).

You have two options -

1. First option is to ignore this email. In this case, I will send the recorded video clip of yours to all of your contacts and just imagine the humiliation you will feel from this. Don't forget that this can also affect your relationship as well.

2. Second option is to pay me $1000. We will call it a donation. In this case, I will right away delete your video and all of your information I have about you (including your contact lists) and you will never hear from me again. You can continue your daily life like this never happened.

You will make the payment via Bitcoin. If you do not know about Bitcoin, search Google for "how to buy bitcoin". You can also get the Bitcoin from sites like Bitstamp, Coinbase, Kraken, Localbitcoins, etc.

Bitcoin (i.e. BTC) address to which you need to send is -

13ajfLBScsUNSJ3t65fsCmT1TRkQCUMYA1

It is Case-Sensitive, so make sure to copy and paste it, or, you can also scan this QR image to get the BTC address:

If you are thinking to go to the police, good luck, I have taken every step to make sure that this email cannot be traced back to me. You have 48 hours to pay me. I have a special Facebook pixel in this email, and at this moment, I know that you have read this email. If you want proof, reply to this email, and I will send your video to 4 of your contacts.

Capture d'écran de ce courriel :

Texte présenté dans celui-ci :

Pass-word: 4534

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "I Do Know Your Passwords" ?

- ETAPE 1. Suppression manuelle d'une possible infection de logiciels malveillants.

- ETAPE 2. Vérifier si votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

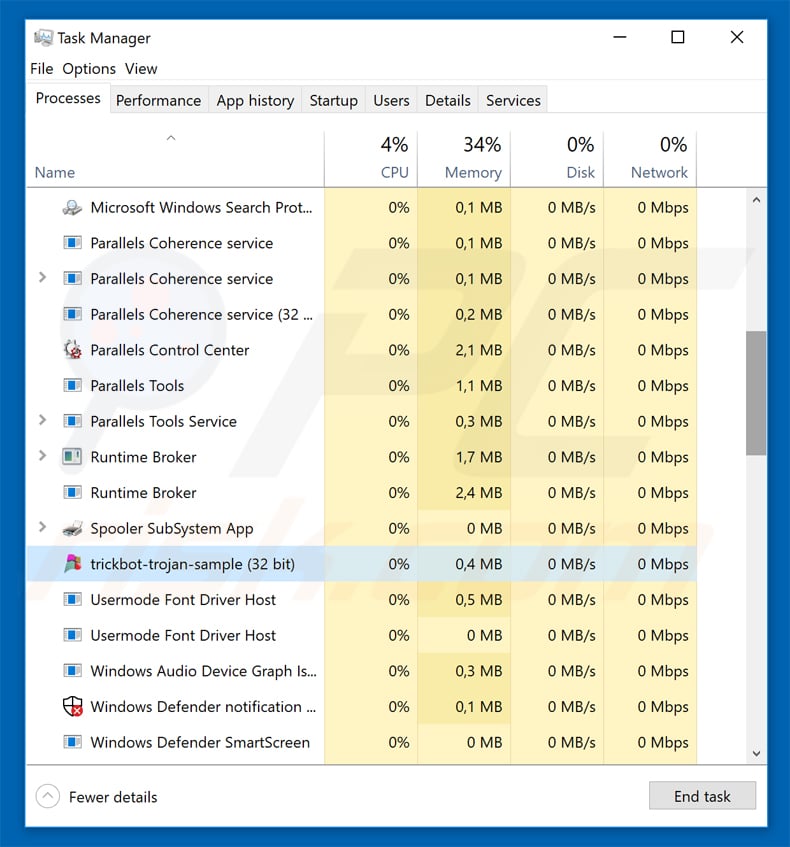

La suppression manuelle des logiciels malveillants est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-logiciel malveillant le faire automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

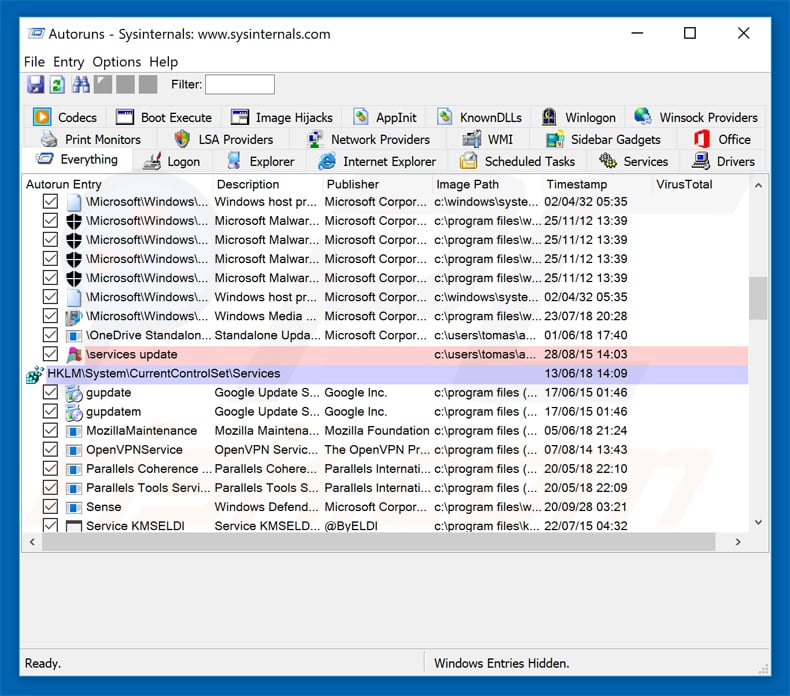

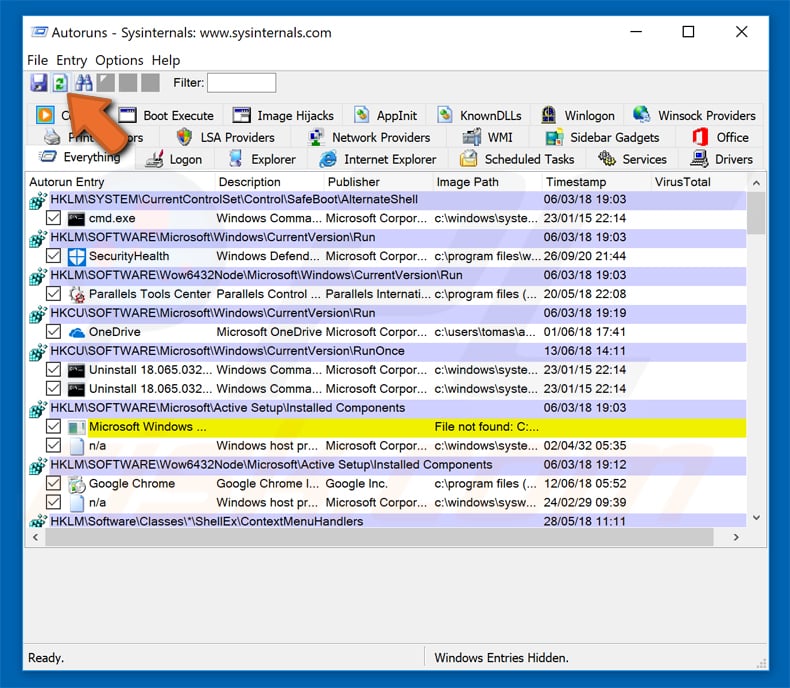

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

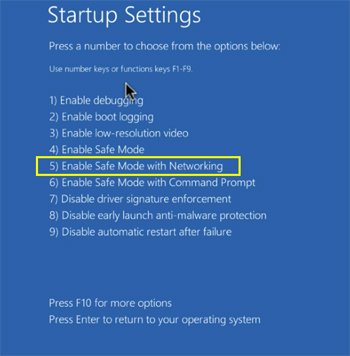

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

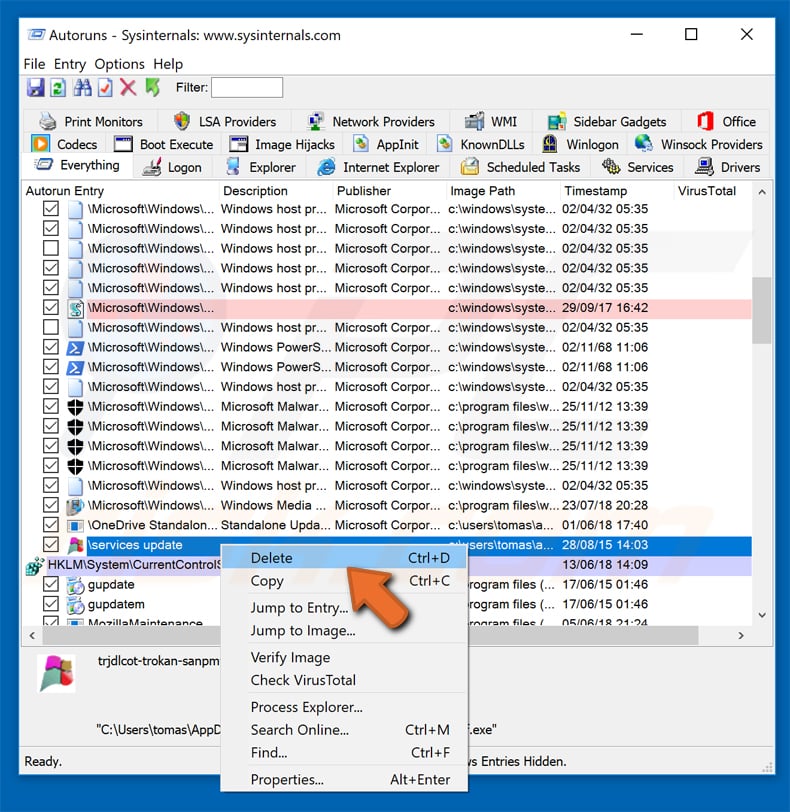

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier logiciel malveillant que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier logiciel malveillant que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains logiciels malveillants cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

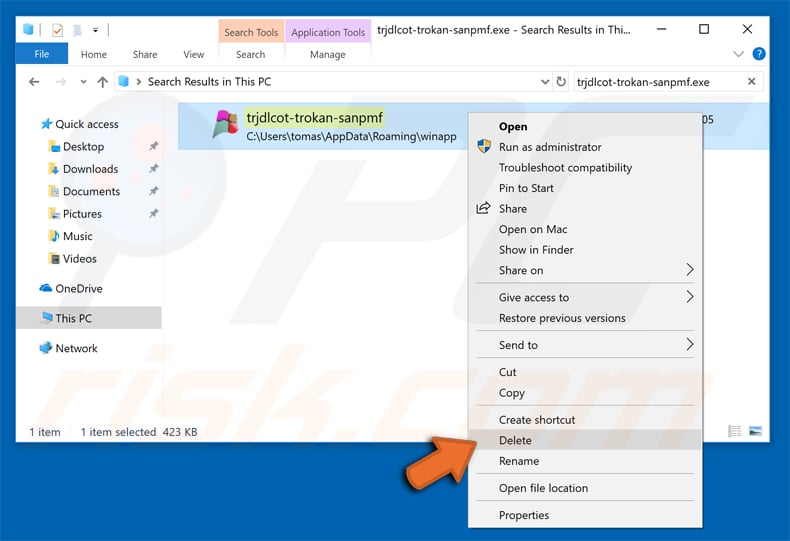

Après avoir supprimé le logiciel malveillant via l'application Autoruns (ceci garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout logiciel malveillant de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des logiciels malveillants aux programmes antivirus et antilogiciel malveillant. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des logiciels malveillants qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion