Escroquerie Envoi par courriel de matériel électronique impliquant des enfants mineurs

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Infections par logiciels malveillants possibles

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression des "Electronic Materials Involving Underage Children"

Qu'est-ce que le "Electronic Materials Involving Underage Children" ?

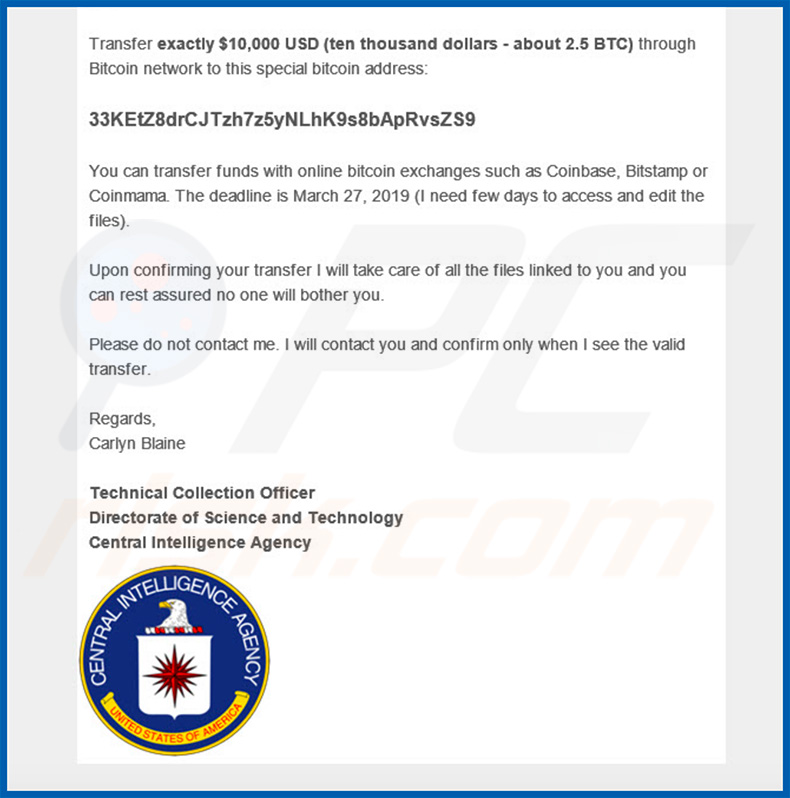

"Electronic materials involving under age children" est présenté comme un courriel de la Central Intelligence Agency (CIA) concernant un cas international de pédophilie. Le but principal de ce courriel est de faire croire à ses destinataires qu'ils sont l'un des suspects et que certains de leurs renseignements personnels sont également à risque. Afin d'éviter tout problème, les personnes qui ont reçu ce courriel sont priées de payer un montant particulier en cryptomonnaie. Il s'agit d'une escroquerie typique qui est utilisée pour menacer et escroquer les gens et leur soutirer de l'argent. Nous vous recommandons fortement de ne pas faire confiance à ce courriel ou à tout autre courriel similaire.

L'arnaqueur derrière ce courriel se présente comme un agent de recouvrement technique de la CIA. Tel qu'indiqué dans ce courriel, les détails des destinataires tels que les détails personnels, l'adresse du domicile et du travail, ainsi qu'une liste des parents et leurs coordonnées sont énumérés dans certains cas de pédophilie (#8295956431). On dit que cette affaire est une opération internationale et qu'il y a plus de 2 000 personnes de 27 pays qui sont censées être arrêtées. Selon ce courriel, les premières arrestations sont prévues pour le 8 avril 2019. Ce fraudeur dit qu'il se préoccupe de la réputation du destinataire et qu'il sait qu'il est une personne riche. L'escroc qui a envoyé ce courriel prétend qu'il est l'une des rares personnes (un agent de la CIA) qui a accès à certains documents et qui est capable d'en retirer les détails du destinataire. Afin d'éviter tout problème, il exhorte les personnes qui ont reçu ce courriel à lui payer 10 000 $ en bitcoins. On lui dit qu'un paiement doit être fait le 27 mars 2019. Une fois ce paiement effectué, il s'assurera que toute information reliant un bénéficiaire à ce cas de pédophilie sera enlevée ou effacée. Les gens sont également encouragés à ne pas contacter cet agent et à attendre qu'il les contacte par lui-même. Comme nous l'avons mentionné dans l'introduction, il ne s'agit que d'une escroquerie et il ne faut pas lui faire confiance. Toutes ces déclarations sont fausses et la CIA n'a rien à voir avec cela.

| Nom | Infections par logiciels malveillants possibles |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à son ordinateur. |

| Méthodes de Distribution | Courriels trompeurs, publicités malhonnêtes en ligne, techniques d'empoisonnement par les moteurs de recherche, fautes d'orthographe dans les noms de domaine. |

| Dommage | Perte d'informations privées sensibles, perte d'argent, vol d'identité. |

| Suppression |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Il existe de nombreuses escroqueries de ce genre, généralement des escrocs les utilisent pour escroquer les gens de leur argent. Voici des exemples d'autres escroqueries auxquelles on ne peut pas se fier : "This Account Was Recently Infected", "Hey. It's me! Your Future Friend Or Enemy" and "I Have A Forum In The Darkweb". Ces courriels sont totalement inoffensifs, il suffit de les ignorer. Cependant, il existe un autre type de campagnes de spam où les arnaqueurs envoient des courriels contenant des pièces jointes malveillantes (documents Microsoft Office, archives telles que ZIP, RAR, fichiers JavaScript, exécutables, PDFs, etc). Dans ces cas, ils tentent d'amener les gens à ouvrir ces pièces jointes en présentant ces courriels comme légitimes et officiels. Une fois ouvert, ils téléchargent et installent des programmes malveillants comme LokiBot, TrickBot, Emotet, AZORult, Adwind ou une autre infection informatique à haut risque. Habituellement, les programmes malveillants qui prolifèrent par le biais de campagnes de spam sont conçus pour voler diverses informations personnelles (par exemple des informations bancaires) qui pourraient être utilisées pour générer des revenus. Avoir un ordinateur infecté par de tels logiciels malveillants peut entraîner des pertes financières, des atteintes à la vie privée, des problèmes de sécurité de navigation, des pertes de données, etc.

Nous recevons beaucoup de commentaires de la part d'utilisateurs préoccupés par ce courriel frauduleux. Voici la question la plus populaire que nous recevons :

Q : Salut l'équipe de pcrisk.com, j'ai reçu un courriel m'informant que mon ordinateur a été piraté et ils ont une vidéo de moi. Maintenant, ils me demandent une rançon en Bitcoins. Je pense que cela doit être vrai parce qu'ils ont inscrit mon vrai nom et mon mot de passe dans le courriel. Que dois-je faire ?

R : Ne vous inquiétez pas pour ce courriel. Ni les pirates ni les cybercriminels n'ont infiltré ou piraté votre ordinateur et il n'y a aucune vidéo de vous regardant de la pornographie. Ignorez simplement le message et n'envoyez pas de bitcoins. Votre courriel, votre nom et votre mot de passe ont probablement été volés sur un site Web compromis tel que Yahoo (ces violations sont courantes). Si vous êtes inquiet, vous pouvez vérifier si vos comptes ont été compromis en visitant le site haveibeenpwned.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les campagnes de spam qui incluent des liens Web et/ou des pièces jointes peuvent causer des infections informatiques uniquement lorsqu'elles sont ouvertes. Si le fichier joint est un document Microsoft Office, alors, lorsqu'il est ouvert, il demandera de désactiver le mode "Vue protégée" (pour activer les macros de commandes). En lui donnant la permission de le faire, il permettra au document malveillant de télécharger et d'installer une infection informatique. Plus ou moins les mêmes règles s'appliquent à chaque format de fichier (fichier joint ou lien vers le site Web qui y mène) - pour causer un dommage, il faut d'abord l'ouvrir.

Comment éviter l'installation de logiciels malveillants ?

N'ouvrez pas les liens ou les pièces jointes présentées dans des courriels douteux et non pertinents (même s'ils sont présentés comme officiels et légitimes), des courriels reçus d'adresses inconnues ou suspectes, etc. Tous les logiciels doivent être téléchargés à partir de sources officielles et dignes de confiance et non de téléchargeurs tiers, de sites Web non officiels, de réseaux Peer-to-Peer (clients torrent, eMule et autres outils similaires). Ces sources peuvent être utilisées pour faire proliférer diverses infections en présentant comme légitimes des fichiers infectés et non fiables. Mettre à jour les logiciels installés à l'aide d'outils/fonctions implémentées fournis par des développeurs officiels. Aucun autre outil (tiers) ne doit être utilisé pour cela. Nous recommandons également d'utiliser des versions de Microsoft Office qui ne sont pas plus anciennes que 2010, jamais les versions récentes ont le mode "Protected View" qui est conçu pour empêcher les pièces jointes malveillantes de télécharger et installer des infections informatiques. De plus, évitez d'utiliser des outils qui sont utilisés pour contourner gratuitement les activations de logiciels payants : c'est illégal et peut également causer des infections informatiques. Une autre chose importante est d'avoir un logiciel antivirus ou anti-logiciel espion de bonne réputation installé (et activé). Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec {link_suppresseur_de_chargement} pour éliminer automatiquement les logiciels malveillants infiltrés.

Captures d'écran de l'ensemble de la lettre électronique "Electronic Materials Involving Underage Children" :

Texte présenté dans la lettre électronique "Electronic Materials Involving Underage Children" :

Case #82956431

Distribution and storage of pornographic electronic materials involving underage children.

My name is Carlyn Blaine and I am a technical collection officer working for Central Intelligence Agency.

It has come to my attention that your personal details including your email address (**********************) are listed in case #82956431.

The following details are listed in the documentís attachment:

ï Your personal details,

ï Home address,

ï Work address,

ï List of relatives and their contact information.

Case #82956431 is part of a large international operation set to arrest more than 2000 individuals suspected of paedophilia in 27 countries.

The data which could be used to acquire your personal information:

ï Your ISP web browsing history,

ï DNS queries history and connection logs,

ï Deep web .onion browsing and/or connection sharing,

ï Online chat-room logs,

ï Social media activity log.

The first arrests are scheduled for April 8, 2019.

Why am I contacting you ?

I read the documentation and I know you are a wealthy person who may be concerned about reputation.

I am one of several people who have access to those documents and I have enough security clearance to amend and remove your details from this case. Here is my proposition.

Transfer exactly $10,000 USD (ten thousand dollars ñ about 2.5 BTC) through Bitcoin network to this special bitcoin address:

33KEtZ8drCJTzh7z5yNLhK9s8bApRvsZS9

You can transfer funds with online bitcoin exchanges such as Coinbase, Bitstamp or Coinmama. The deadline is March 27, 2019 (I need few days to access and edit the files).

Upon confirming your transfer I will take care of all the files linked to you and you can rest assured no one will bother you.

Please do not contact me. I will contact you and confirm only when I see the valid transfer.

Regards,

Carlyn Blaine

Technical Collection Officer

Directorate of Science and Technology

Central Intelligence Agency

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "Electronic materials involving underage children" ?

- ETAPE 1. Suppression manuelle de possibles infections de logiciels malveillants.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer un logiciel malveillant manuellement ?

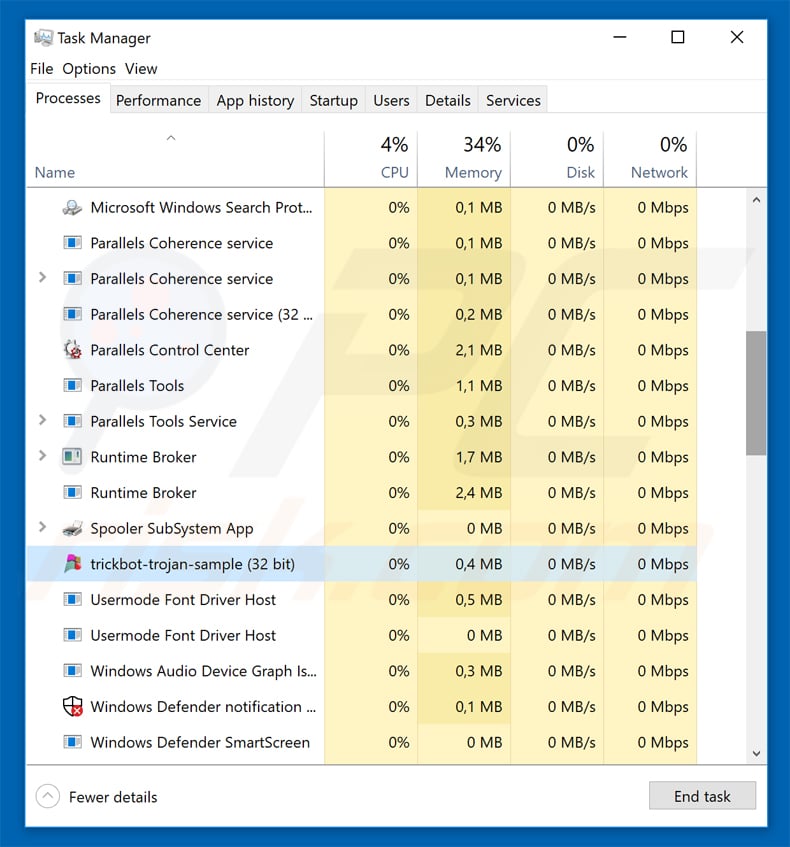

La suppression manuelle des logiciels malveillants est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-malware le faire automatiquement. Pour supprimer ce malware, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un malware manuellement, la première étape consiste à identifier le nom du malware que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

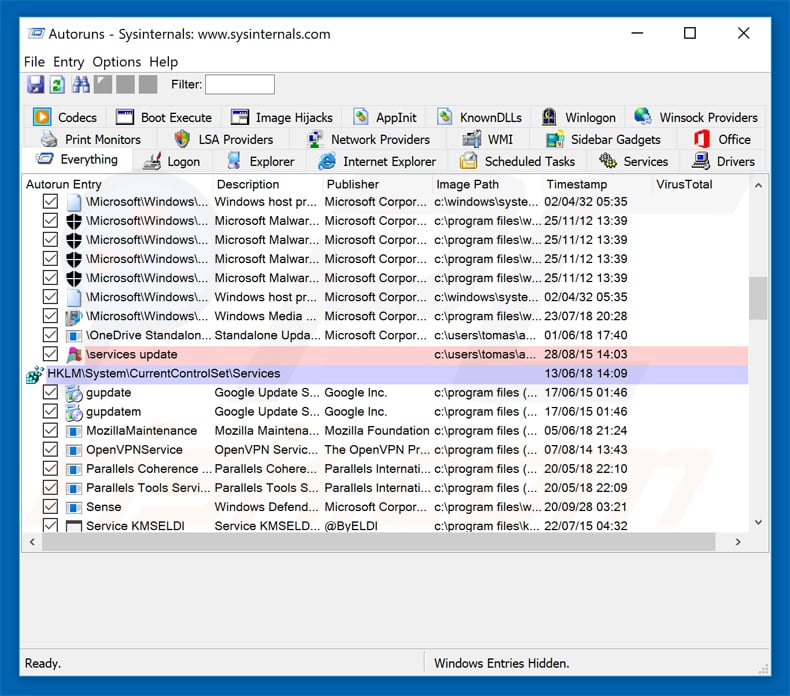

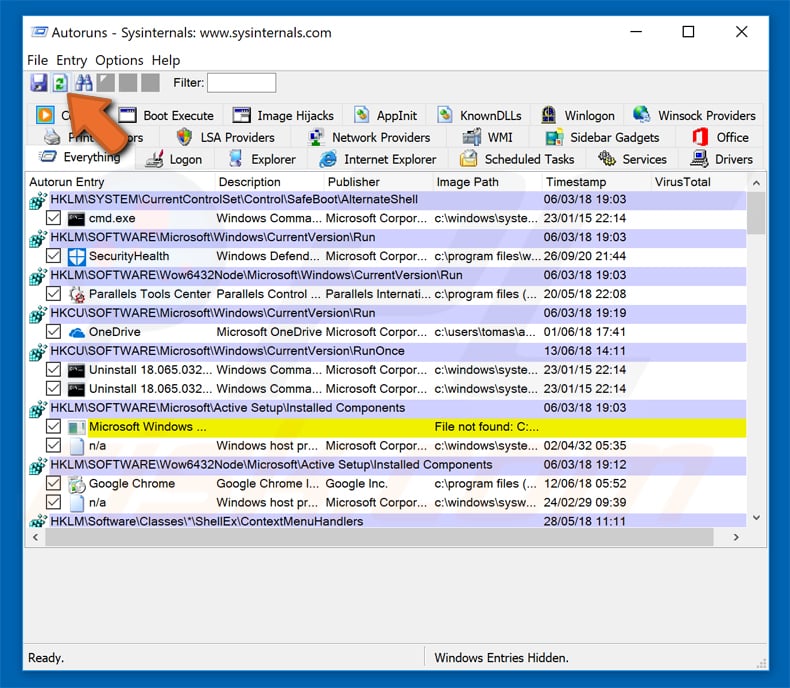

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

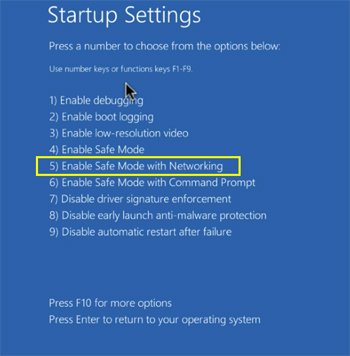

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec réseau" :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

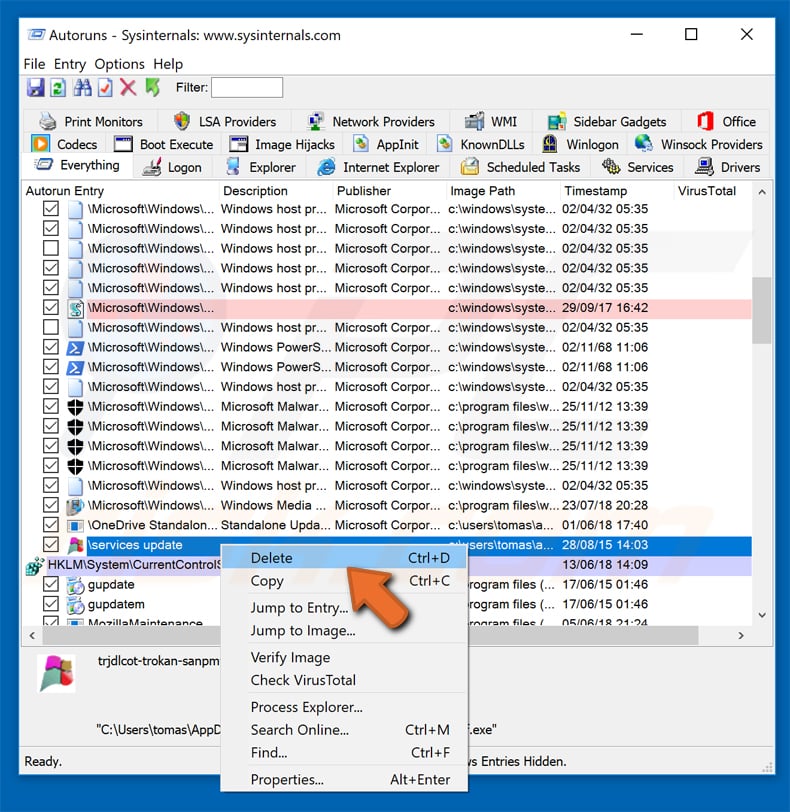

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier de programmes malveillants que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier de programmes malveillants que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains logiciels malveillants cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

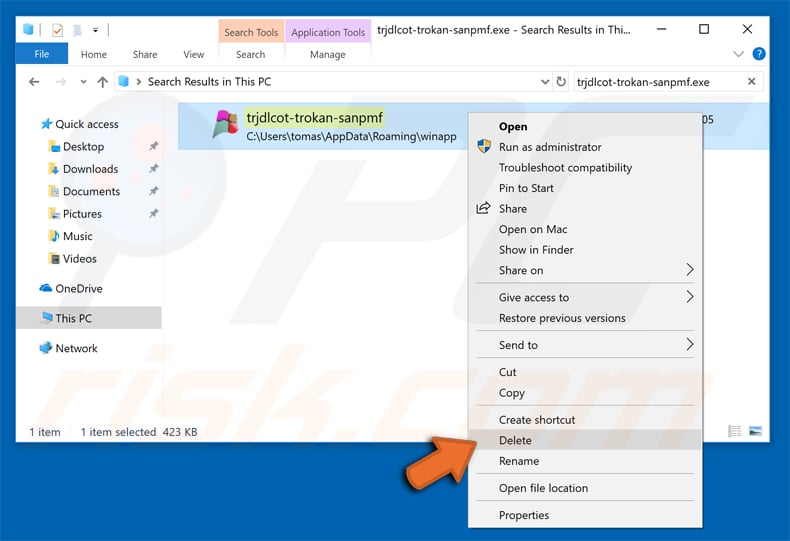

Après avoir supprimé le malware via l'application Autoruns (ceci garantit que le malware ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du malware sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du malware, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout logiciel malveillant de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des logiciels malveillants aux programmes antivirus et antimalware. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des logiciels malveillants et tenter de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion