Comment supprimer ValleyRAT des ordinateurs infectés

de TroieÉgalement connu sous le nom de: Cheval de Troie d'accès à distance ValleyRAT

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de logiciel malveillant est ValleyRAT ?

ValleyRAT est un logiciel malveillant récemment découvert qui a attiré l'attention de la communauté de la cybersécurité. Les RAT, ou chevaux de Troie d'accès à distance, sont des logiciels malveillants qui permettent aux auteurs de menaces d'accéder à distance à l'ordinateur d'une victime et de le contrôler. Les cybercriminels utilisent souvent ces outils pour mener à bien un large éventail d'activités illicites.

En savoir plus sur ValleyRAT

ValleyRAT, écrit en C++ et compilé en chinois, présente les fonctionnalités typiques d'un RAT (cheval de Troie d'accès à distance) basique. Les commandes utilisées par ValleyRAT permettent au logiciel malveillant d'effectuer un large éventail d'actions, chacune servant un objectif spécifique dans le cadre de ses opérations malveillantes.

ValleyRAT peut déposer et exécuter des fichiers DLL (Dynamic Link Library) et d'autres types de fichiers sur le système compromis. Cette capacité permet au logiciel malveillant d'exécuter le code ou les applications de son choix, qui peuvent inclure des charges utiles malveillantes supplémentaires (par exemple, des ransomwares ou des mineurs de cryptomonnaie) ou des outils.

De plus, ValleyRAT peut exécuter une commande essentielle à sa persistance. En se configurant pour démarrer automatiquement au lancement du système, le logiciel malveillant s'assure de rester actif et caché sur le système infecté, même après un redémarrage. Cette persistance est essentielle pour maintenir le contrôle sur l'appareil compromis.

D'autres commandes permettent à ValleyRAT de récupérer des informations précieuses sur le système compromis. Il peut obtenir une liste des processus en cours d'exécution, fournissant ainsi des informations sur le fonctionnement du système. Ces données peuvent être utilisées à diverses fins, notamment pour identifier des cibles ou des vulnérabilités potentielles.

De plus, ValleyRAT peut contrôler son fonctionnement sur le système compromis. Il peut arrêter son exécution ou se redémarrer selon les besoins. Ces commandes permettent au logiciel malveillant de s'adapter à des circonstances changeantes ou d'échapper à la détection en interrompant temporairement son activité.

En substance, les commandes exécutées par ValleyRAT permettent au logiciel malveillant de s'infiltrer, de persister et de manipuler le système infecté. Cette flexibilité permet au logiciel malveillant d'exécuter toute une série d'activités malveillantes, allant du vol de données à l'infiltration plus poussée du système ou du réseau, ce qui en fait une menace redoutable entre les mains des cybercriminels.

| Nom | Cheval de Troie d'accès à distance ValleyRAT |

| Type de menace | Cheval de Troie d'accès à distance |

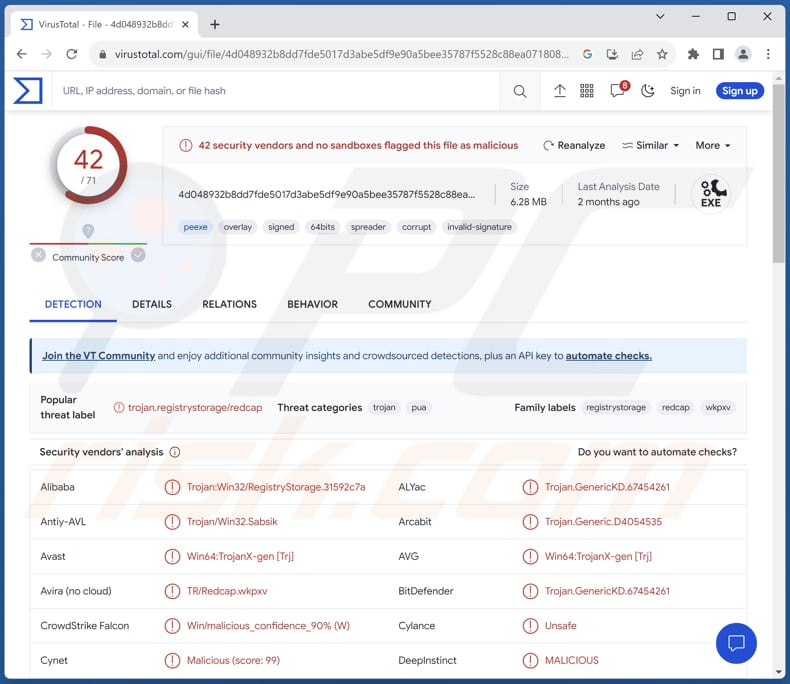

| Noms de détection | Avast (Win64:TrojanX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.67454261), ESET-NOD32 (Une variante de Generik.MUISBVQ), Kaspersky (Trojan.Win32. RegistryStorage.mq), Microsoft (Trojan:Win32/Wacatac.B!ml), Liste complète (VirusTotal) |

| Symptômes | Les chevaux de Troie d'administration à distance sont conçus pour s'infiltrer discrètement dans l'ordinateur de la victime et rester silencieux. Ainsi, aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes de distribution | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, logiciels « piratés ». |

| Dommages | Vol de mots de passe et d'informations bancaires, usurpation d'identité, ajout de l'ordinateur de la victime à un botnet, injection de logiciels malveillants supplémentaires, pertes financières, chiffrement des données, etc. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Dommages possibles

Les cybercriminels équipés de ValleyRAT peuvent causer de graves dommages à leurs victimes, notamment le vol de données à des fins d'usurpation d'identité et d'enrichissement personnel, le déploiement de logiciels malveillants supplémentaires pour perturber les systèmes, la manipulation des systèmes compromis pour mener des cyberattaques à plus grande échelle, ainsi que des pertes financières liées à la remise en état et à d'éventuelles activités frauduleuses.

D'autres exemples de logiciels malveillants dotés des capacités d'un RAT sont Aphrobyte Plus, PySilon et SuperBear.

Comment ValleyRAT s'est-il infiltré dans mon ordinateur ?

La méthode de distribution de ValleyRAT a évolué au fil du temps. La campagne initiale utilisait des e-mails contenant des hyperliens menant à des fichiers exécutables compressés, ce qui simplifiait le processus de téléchargement de ValleyRAT.

Les campagnes ultérieures ont utilisé une stratégie similaire, en exploitant des services de messagerie électronique gratuits populaires tels qu'Outlook, Hotmail et WeCom pour diffuser des liens hypertextes facilitant l'installation de ValleyRAT.

Dans un écart intrigant par rapport à la norme, une campagne distincte a opté pour un chargeur basé sur le langage Rust afin de distribuer le RAT. Ce chargeur a également récupéré un outil légitime, EasyConnect, en plus d'une DLL manipulée. EasyConnect a ensuite été manipulé pour charger et exécuter cette DLL grâce à une technique connue sous le nom de détournement de l'ordre de recherche des DLL.

Alors que la plupart des campagnes reposaient sur des leurres sous forme de factures, une campagne atypique menée en mai 2023 a utilisé des fichiers PDF ressemblant à des CV. Ces fichiers PDF contenaient des hyperliens qui, une fois activés, récupéraient des charges utiles compressées à distance, pour finalement installer ValleyRAT.

Comment éviter l'installation de logiciels malveillants ?

Soyez prudent lorsque vous cliquez sur des liens ou téléchargez des fichiers provenant de sites Web inconnus ou suspects. Utilisez uniquement des sources fiables pour télécharger des logiciels et du contenu. Méfiez-vous des e-mails inattendus et non pertinents, en particulier ceux qui contiennent des pièces jointes ou des liens. Évitez d'ouvrir des pièces jointes ou de cliquer sur des liens provenant de sources inconnues ou inattendues (adresses e-mail).

Évitez d'interagir avec des publicités douteuses (par exemple, des fenêtres contextuelles) lorsque vous visitez des pages suspectes. Mettez régulièrement à jour votre système d'exploitation, vos applications logicielles et vos programmes antivirus/anti-malware. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'effectuer une analyse avec Combo Cleaner Antivirus pour Windows afin d'éliminer automatiquement les logiciels malveillants infiltrés.

Capture d'écran d'un faux site web chinois de téléchargement de Google Chrome (anizom[.]com) diffusant le logiciel malveillant ValleyRAT :

![Site web chinois frauduleux de téléchargement de Google Chrome (anizom[.]com) diffusant ValleyRAT](/images/stories/screenshots202502/valleyrat-malware-update-2025-02-04-fake-chrome-website.jpg)

Capture d'écran d'un faux site web Karlos (karlost[.]club), un fournisseur de services SMS chinois légitime, diffusant le logiciel malveillant ValleyRAT :

![Site web frauduleux Karlos (karlost[.]com) diffusant ValleyRAT](/images/stories/screenshots202502/valleyrat-malware-update-2025-02-04-fake-karlos-website.jpg)

Mise à jour du 14 juin 2024 – une nouvelle variante de ValleyRAT a été découverte. Cette version dispose de capacités anti-détection améliorées, telles que la vérification des logiciels antivirus et l'arrêt des processus pour Qihoo 360 et WinRAR. Le cheval de Troie recueille également un plus large éventail de données relatives aux appareils.

ValleyRAT a élargi sa liste de commandes avec de nouvelles fonctionnalités, notamment la manipulation des comptes utilisateurs et du système (déconnexions forcées, redémarrages et arrêts), le filtrage des processus, l'effacement du journal des événements Windows et la capture d'écran.

Pour plus d'informations sur ces développements, consultez l'article de Muhammed Irfan V A et Manisha Ramcharan Prajapati sur le blog Zscaler.

Mise à jour du 28 mai 2025 – Récemment, une nouvelle campagne de distribution de ValleyRAT a été découverte. Cette campagne s'appuie sur de faux programmes d'installation de logiciels imitant des applications bien connues telles que LetsVPN et QQ Browser afin d'inciter les utilisateurs à lancer l'infection par le logiciel malveillant.

Dans cette campagne, les cybercriminels utilisent un chargeur de logiciels malveillants appelé Catena. L'attaque commence par un programme d'installation NSIS trojanisé, conçu pour ressembler à un fichier d'installation légitime pour QQ Browser. Une fois exécuté, ce programme d'installation utilise Catena pour introduire le logiciel malveillant ValleyRAT dans le système de la victime.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que ValleyRAT ?

- ÉTAPE 1. Suppression manuelle du logiciel malveillant ValleyRAT.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement un logiciel malveillant ?

La suppression manuelle des logiciels malveillants est une tâche complexe. Il est généralement préférable de laisser les programmes antivirus ou anti-malware s'en charger automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

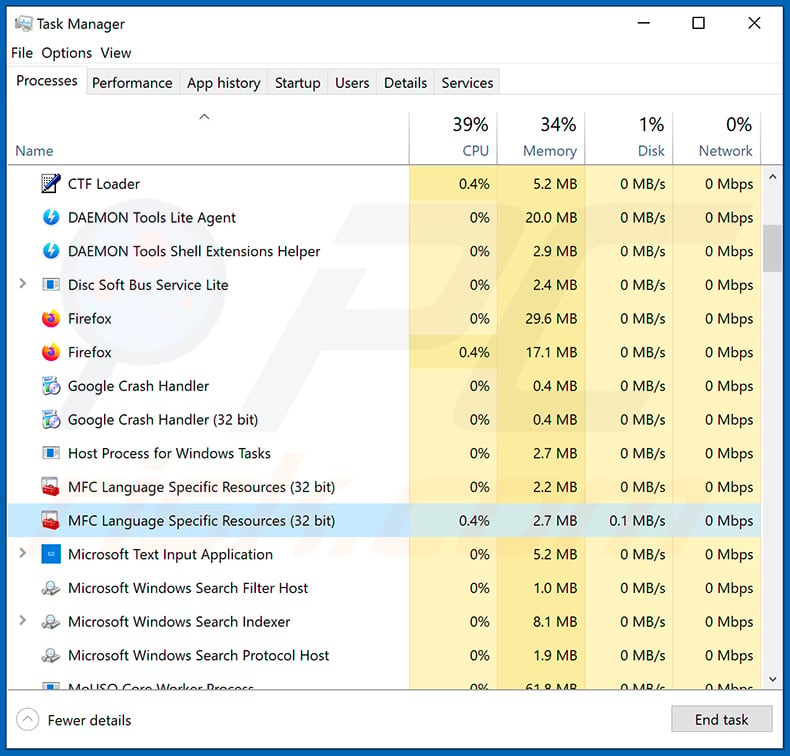

Si vous souhaitez supprimer manuellement un logiciel malveillant, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez suivre les étapes suivantes :

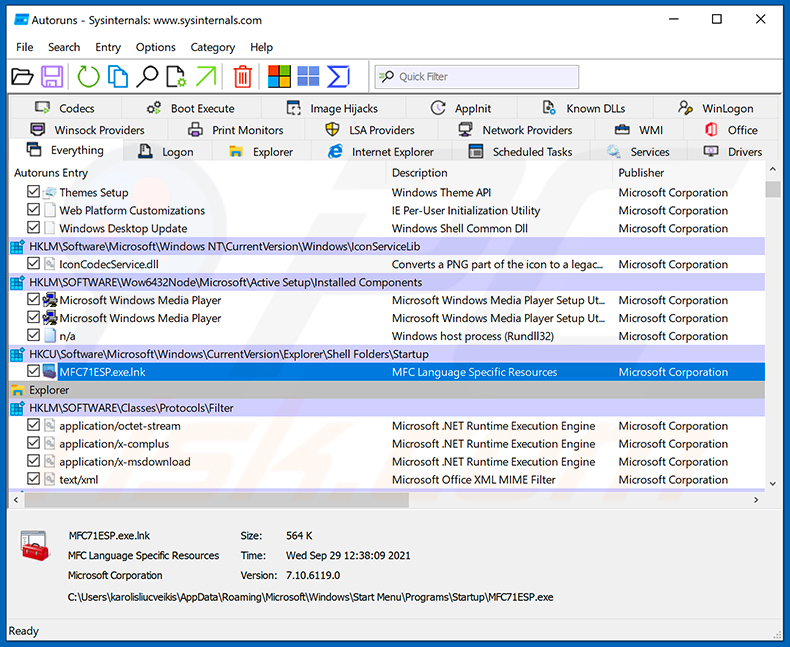

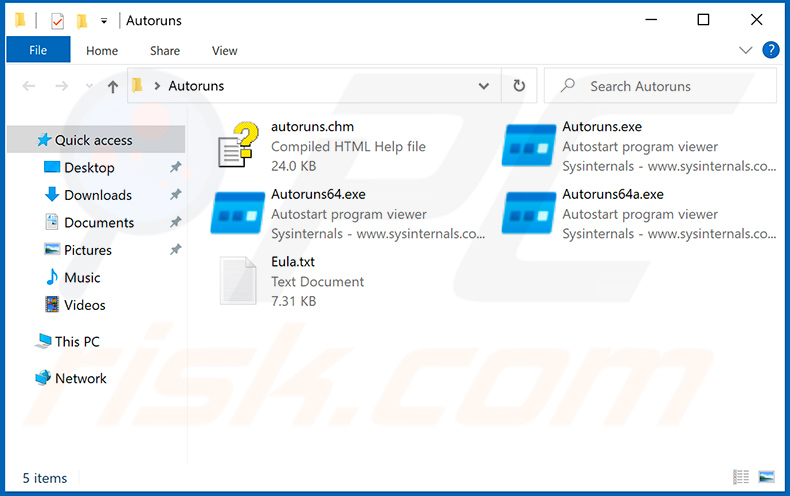

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

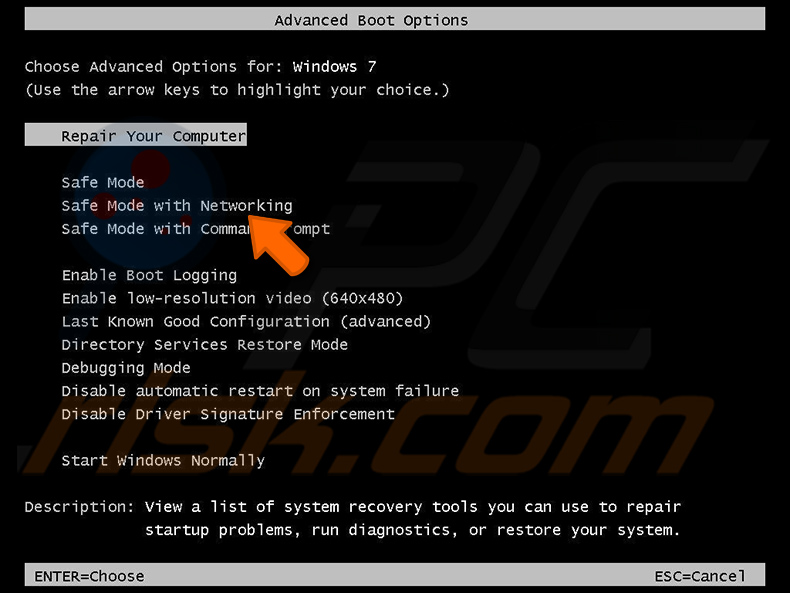

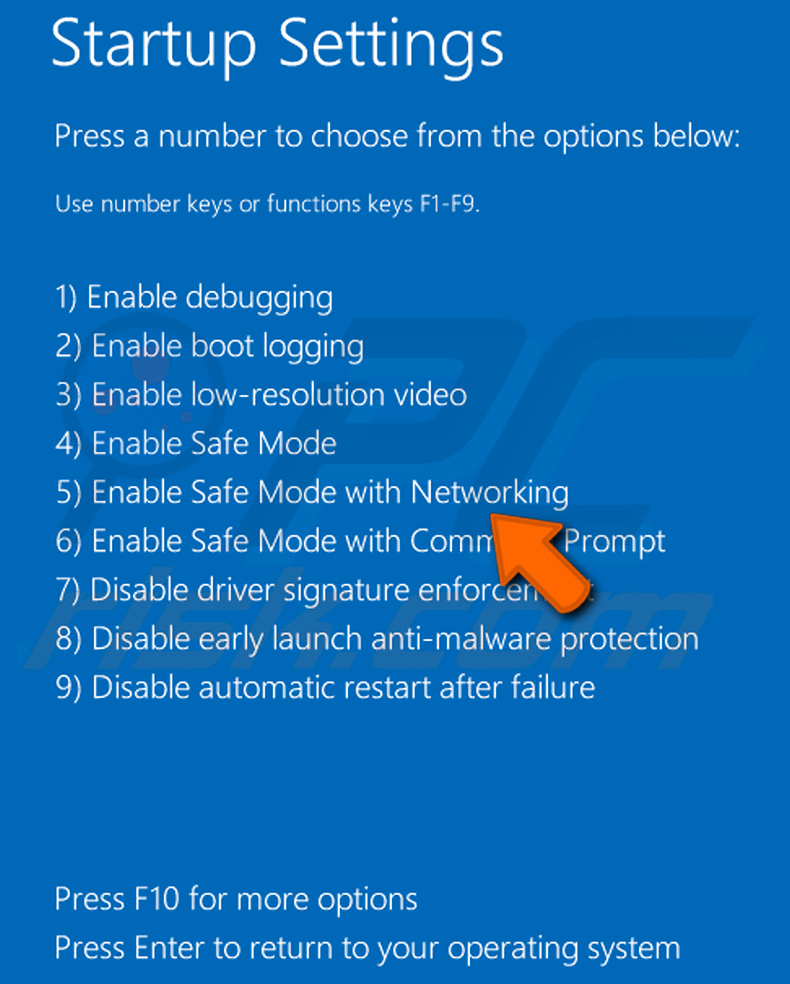

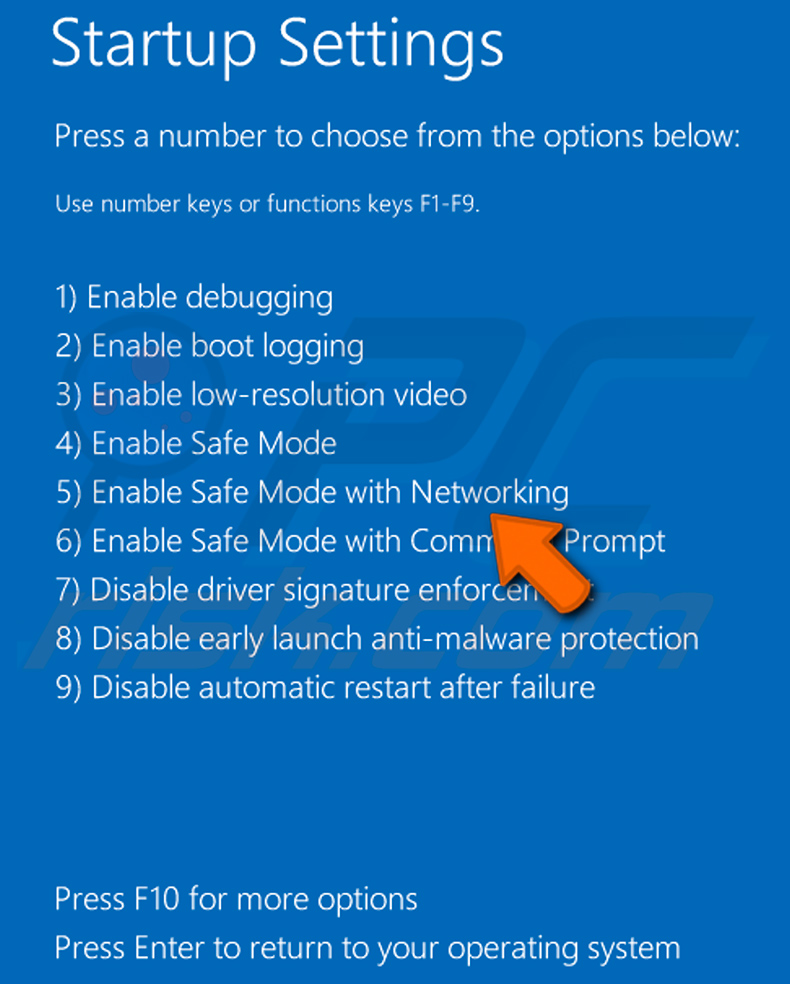

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, puis sur Arrêter, puis sur Redémarrer, puis sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en « mode sans échec avec réseau » :

Utilisateurs Windows 8 : démarrez Windows 8 en mode sans échec avec réseau. Accédez à l'écran d'accueil de Windows 8, tapez « Avancé », puis sélectionnez « Paramètres » dans les résultats de recherche. Cliquez sur « Options de démarrage avancées », puis sélectionnez « Démarrage avancé » dans la fenêtre « Paramètres généraux du PC » qui s'ouvre.

Cliquez sur le bouton « Redémarrer maintenant ». Votre ordinateur redémarrera alors dans le « Menu des options de démarrage avancées ». Cliquez sur le bouton « Dépannage », puis sur le bouton « Options avancées ». Dans l'écran des options avancées, cliquez sur « Paramètres de démarrage ».

Cliquez sur le bouton « Redémarrer ». Votre PC redémarrera et affichera l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec réseau.

Vidéo montrant comment démarrer Windows 8 en « mode sans échec avec réseau » :

Utilisateurs Windows 10 : cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu qui s'ouvre, cliquez sur « Redémarrer » tout en maintenant la touche « Maj » de votre clavier enfoncée. Dans la fenêtre « Choisissez une option », cliquez sur « Dépannage », puis sélectionnez « Options avancées ».

Dans le menu des options avancées, sélectionnez « Paramètres de démarrage » et cliquez sur le bouton « Redémarrer ». Dans la fenêtre suivante, appuyez sur la touche « F5 » de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec réseau.

Vidéo montrant comment démarrer Windows 10 en « mode sans échec avec réseau » :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

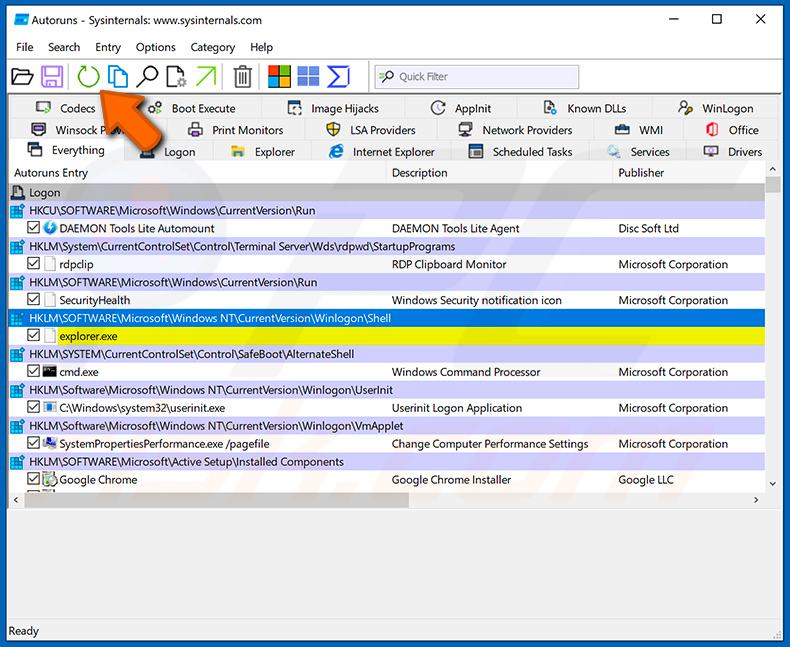

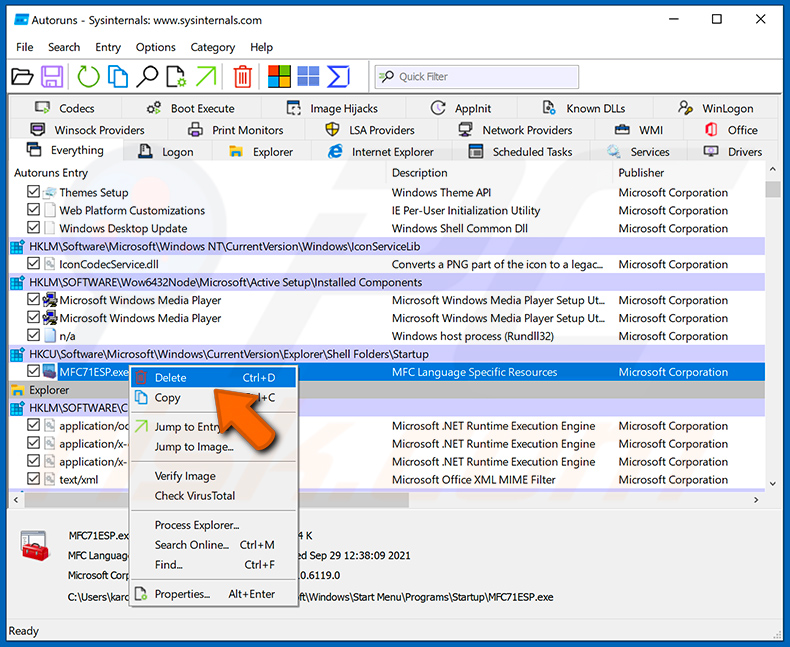

Dans l'application Autoruns, cliquez sur « Options » en haut et décochez les options « Masquer les emplacements vides » et « Masquer les entrées Windows ». Après cette procédure, cliquez sur l'icône « Actualiser ».

Dans l'application Autoruns, cliquez sur « Options » en haut et décochez les options « Masquer les emplacements vides » et « Masquer les entrées Windows ». Après cette procédure, cliquez sur l'icône « Actualiser ».

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez noter son chemin d'accès complet et son nom. Notez que certains logiciels malveillants masquent les noms des processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et sélectionnez « Supprimer ».

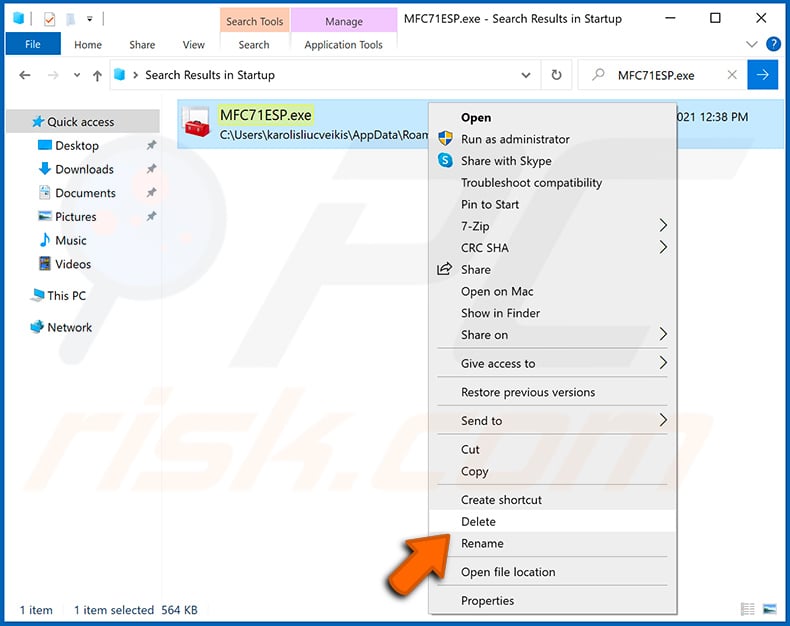

Après avoir supprimé le logiciel malveillant à l'aide de l'application Autoruns (ceci garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Veillez à activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom du fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Ces étapes devraient permettre de supprimer tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne disposez pas de ces compétences, confiez la suppression des logiciels malveillants à des programmes antivirus et anti-malware.

Ces étapes peuvent ne pas fonctionner avec les infections par des logiciels malveillants avancés. Comme toujours, il vaut mieux prévenir l'infection que d'essayer de supprimer les logiciels malveillants par la suite. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour vous assurer que votre ordinateur est exempt d'infections par des logiciels malveillants, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le malware ValleyRAT, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Au lieu de formater immédiatement votre périphérique de stockage (mesure de dernier recours) pour éliminer ValleyRAT, il est conseillé d'envisager d'autres solutions. Il est recommandé d'explorer des alternatives telles que l'utilisation d'outils antivirus et anti-malware réputés, tels que Combo Cleaner, pour rechercher et éliminer les logiciels malveillants.

Quels sont les principaux problèmes que peuvent causer les logiciels malveillants ?

Les logiciels malveillants peuvent avoir diverses conséquences néfastes, notamment des violations de données, des pertes financières, des atteintes à la vie privée et des perturbations du fonctionnement des systèmes. En outre, ils peuvent compromettre la sécurité des informations personnelles et confidentielles, ce qui peut entraîner des usurpations d'identité et avoir des conséquences durables pour les personnes concernées.

Quel est l'objectif du logiciel malveillant ValleyRAT ?

L'objectif principal de ValleyRAT est de permettre aux cybercriminels de prendre le contrôle à distance et sans autorisation de l'appareil d'une victime. Ce logiciel malveillant polyvalent peut être utilisé pour voler des données, manipuler le système, obtenir un accès persistant, diffuser d'autres logiciels malveillants, surveiller, créer des botnets, commettre des fraudes financières, etc., en fonction des objectifs des attaquants.

Comment le logiciel malveillant ValleyRAT s'est-il infiltré dans mon ordinateur ?

Au départ, ValleyRAT se propageait via des liens contenus dans des e-mails vers des fichiers exécutables compressés. Les campagnes ultérieures ont poursuivi cette tendance en utilisant des services de messagerie gratuite. Un changement significatif est survenu lorsqu'une campagne a utilisé un chargeur basé sur Rust pour diffuser ValleyRAT parallèlement à une DLL manipulée exécutée via le détournement de l'ordre de recherche des DLL. En mai 2023, une campagne inhabituelle a utilisé des PDF sur le thème des CV contenant des liens vers des charges utiles distantes, installant ainsi ValleyRAT.

Combo Cleaner me protégera-t-il contre les logiciels malveillants ?

Combo Cleaner est capable de détecter et de supprimer presque toutes les infections par des logiciels malveillants. Il est important de noter que les logiciels malveillants avancés se cachent souvent profondément dans le système. Il est donc impératif d'effectuer une analyse complète du système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion