Comment supprimer le maliciel GoldDigger des appareils Android infectés ?

de TroieÉgalement connu sous le nom de: Maliciel GoldDigger Android

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de maliciel est GoldDigger ?

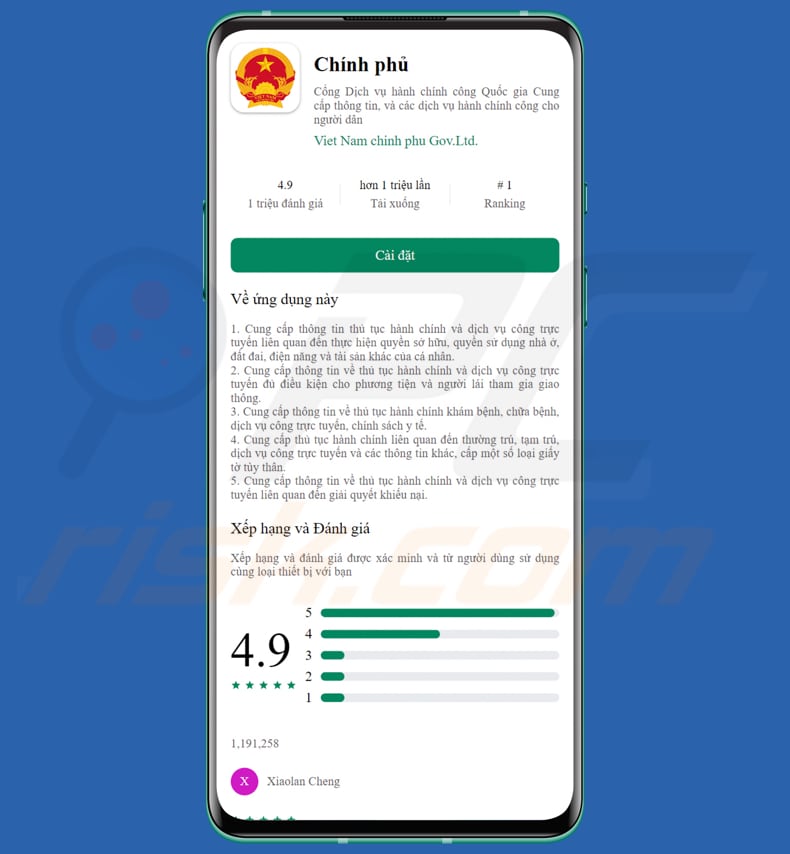

GoldDigger est un cheval de Troie Android qui cible principalement les institutions financières et qui est opérationnel depuis au moins juin 2023. Ce cheval de Troie se camoufle en une application Android contrefaite, capable d'imiter à la fois un portail du gouvernement vietnamien et une société d'énergie locale, le tout dans le but principal de voler des informations d'identification bancaires.

GoldDigger en détail

GoldDigger abuse des services d'accessibilité d'Android pour interagir avec des applications ciblées, extraire des informations personnelles, voler des identifiants bancaires, enregistrer des frappes au clavier, capturer des codes 2FA, intercepter des messages SMS, etc. La chaîne d'attaque s'appuie sur de faux sites web qui imitent les pages du Google Play Store et les sites d'entreprises vietnamiennes, potentiellement distribués par le biais de tactiques d'hameçonnage.

GoldDigger utilise un mécanisme de protection avancé, Virbox Protector, pour échapper à la détection et à l'analyse, ce qui rend difficile le déclenchement d'activités malveillantes dans les bacs à sable ou les émulateurs. GoldDigger manipule également le service d'accessibilité pour prendre le contrôle des actions de l'utilisateur, ce qui peut permettre un accès à distance à l'appareil de la victime.

Il surveille et extrait des données de 51 applications financières, portefeuilles électroniques et applications cryptographiques au Vietnam, et les envoie à des serveurs de commande et de contrôle. Bien que l'étendue de ses capacités ne soit pas confirmée, il présente des risques importants, notamment le contournement de l'authentification et l'accès à distance.

Dommages possibles

L'objectif principal de GoldDigger est de collecter des informations d'identification bancaire, ce qui permet aux cybercriminels d'accéder aux comptes financiers des victimes, d'effectuer des transactions non autorisées et, éventuellement, de drainer des fonds.

En interceptant les messages SMS, le cheval de Troie peut capturer les mots de passe à usage unique (OTP) ou les codes d'authentification à deux facteurs (2FA) envoyés par les banques pour renforcer la sécurité, ce qui permet aux attaquants de contourner ces mesures de sécurité.

GoldDigger a également la capacité d'enregistrer les frappes au clavier, ce qui signifie qu'il peut enregistrer les noms d'utilisateur, les mots de passe et d'autres informations sensibles saisies par la victime, compromettant ainsi davantage sa sécurité.

En manipulant le service d'accessibilité, GoldDigger peut créer une porte dérobée dans l'appareil de la victime, ce qui permet aux cybercriminels d'accéder à l'appareil compromis et de le contrôler à distance, potentiellement pour d'autres activités malveillantes.

| Nom | Maliciel GoldDigger Android |

| Type de Menace | Cheval de Troie Android |

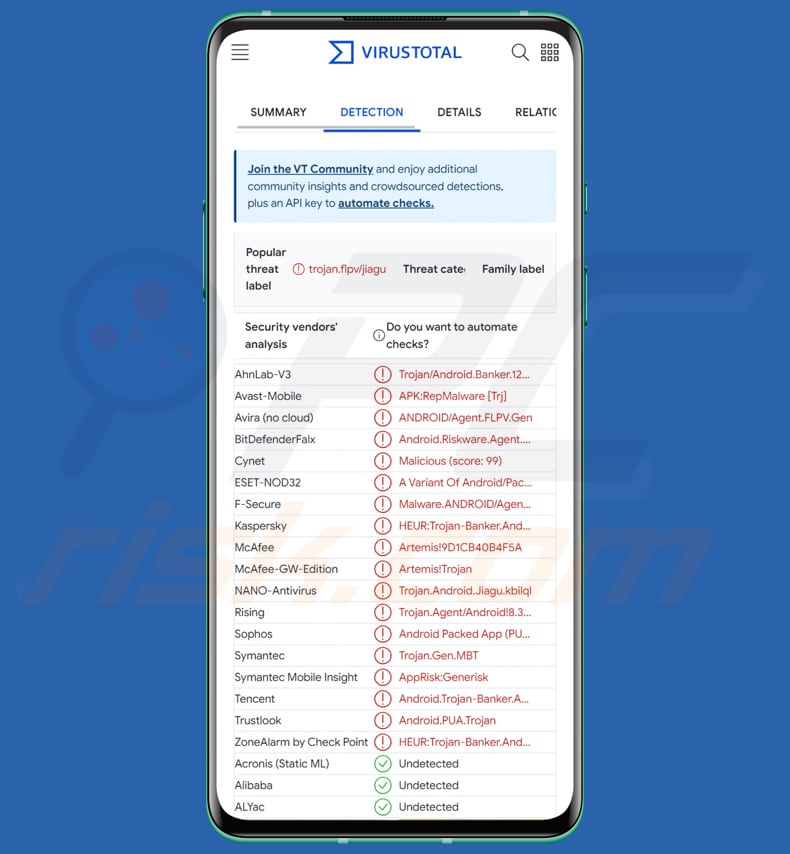

| Noms de Détection | Avast-Mobile (APK:RepMalware [Trj]), Combo Cleaner (Android.Riskware.Agent.KPE), ESET-NOD32 (Une variante de Android/Packed.Jiagu.K Potentially Unsafe), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.lu), Liste complète (VirusTotal) |

| Domaines Reliés | cgovn[.]cc, egovn[.]cc, evnspa[.]cc, evnspc[.]cc, evnspe[.]cc, evnspo[.]cc, evnspr[.]cc, gdtgovn[.]com, govn[.]cc, vietcp[.]cc, vietgav[.]cc, vietgov[.]cc, vietgov0[.]cc, vietgov1[.]cc, vietgov22[.]cc, vietgov3[.]cc, vietgov33[.]cc, vietgov4[.]cc, vietgov5[.]cc, vietgov6[.]cc, vietgovn[.]cc, viettgov[.]cc, vitgov[.]cc. |

| Symptômes | L'appareil fonctionne lentement, les paramètres du système sont modifiés sans l'autorisation de l'utilisateur, des applications douteuses apparaissent, l'utilisation des données et de la batterie augmente considérablement, les navigateurs sont redirigés vers des sites web douteux, des publicités intrusives sont diffusées. |

| Méthodes de Distribution | Sites web trompeurs (principalement les faux sites Google Play), hameçonnage par SMS, courriels frauduleux, publicités en ligne malveillantes, ingénierie sociale, applications trompeuses. |

| Dommages | Vol d'informations personnelles (messages privés, identifiants/mots de passe, etc.), baisse des performances de l'appareil, épuisement rapide de la batterie, baisse de la vitesse d'Internet, pertes massives de données, pertes monétaires, usurpation d'identité, et bien plus encore. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Conclusion

En conclusion, GoldDigger est un cheval de Troie Android très sophistiqué et dangereux qui cible les organisations financières, principalement au Vietnam. À mesure que les capacités et la portée de GoldDigger s'étendent, il est essentiel pour les organisations et les particuliers de rester vigilants et d'utiliser des pratiques de cybersécurité robustes pour atténuer les risques posés par ce cheval de Troie Android malveillant et d'autres menaces similaires dans le paysage des menaces en constante évolution.

Remo, Fleckpe, et KEYSTEAL sont d'autres exemples de chevaux de Troie ciblant les appareils Android.

Comment GoldDigger s'est-il infiltré dans mon appareil ?

La méthode de distribution de GoldDigger repose sur des sites web trompeurs qui se font passer pour des sources légitimes, principalement des pages Google Play et des sites web d'entreprises au Vietnam. Pour propager le maliciel, les opérateurs du cheval de Troie emploieraient des techniques comme le smishing (hameçonnage par SMS) ou l'hameçonnage traditionnel pour diffuser des liens vers ces sites web frauduleux.

Sur ces sites malveillants, les utilisateurs se voient proposer des liens de téléchargement alléchants pour des applications Android. Ces applications sont en fait des APK malveillants conçus pour infecter l'appareil de la victime avec GoldDigger.

Il est important de noter que tous les appareils Android disposent d'une fonction de sécurité appelée "Installer à partir de sources inconnues" désactivée par défaut. Cette fonction a pour but d'empêcher l'installation d'applications provenant de sources autres que le Google Play Store, où la sécurité des applications est généralement vérifiée.

Cependant, l'installation réussie de GoldDigger dépend d'un facteur critique : l'appareil de la victime doit avoir le paramètre "Installer à partir de sources inconnues" activé. Si ce paramètre est activé, il autorise l'installation d'applications provenant de sources autres que le Google Play Store officiel. Ce paramètre devient une passerelle permettant à GoldDigger de s'infiltrer dans les appareils.

Comment éviter l'installation de maliciels ?

Téléchargez des applications uniquement à partir de sources officielles comme le Google Play Store. Évitez les boutiques d'applis tierces ou le sideloading d'applis à partir de sites web inconnus, car elles sont plus susceptibles de contenir des maliciels. Faites attention aux autorisations des applications. N'accordez aux applications que les autorisations dont elles ont réellement besoin. Mettez régulièrement à jour votre système d'exploitation et vos applications Android.

Soyez prudent lorsque vous cliquez sur des liens dans des courriels, des SMS ou des pop-up. Vérifiez la source et l'authenticité du message avant d'agir. Envisagez d'installer des applis antivirus ou anti-maliciels réputées provenant de développeurs de confiance.

Apparence de sites web (evnspa[.]cc ; evnspc[.]cc ; evnspe[.]cc ; evnspo[.]cc ; evnspr[.]cc) utilisés pour propager le cheval de Troie GoldDigger :

Apparence d'autres sites web malveillants (gdtgovn[.]com ; ugovn[.]cc ; vietcp[.]cc ; vietgov6[.]cc ; vitgov[.]cc) utilisés pour propager le cheval de Troie GoldDigger :

Menu rapide :

- Introduction

- Comment supprimer l'historique de navigation dans le navigateur web Chrome ?

- Comment désactiver les notifications du navigateur dans le navigateur web Chrome ?

- Comment réinitialiser le navigateur web Chrome ?

- Comment supprimer l'historique de navigation du navigateur web Firefox ?

- Comment désactiver les notifications du navigateur dans le navigateur web Firefox ?

- Comment réinitialiser le navigateur web Firefox ?

- Comment désinstaller les applications potentiellement indésirables et/ou malveillantes ?

- Comment démarrer l'appareil Android en "mode sans échec" ?

- Comment vérifier l'utilisation de la batterie de diverses applications ?

- Comment vérifier l'utilisation des données de diverses applications ?

- Comment installer les dernières mises à jour logicielles ?

- Comment réinitialiser le système à son état par défaut ?

- Comment désactiver les applications qui ont des privilèges d'administrateur ?

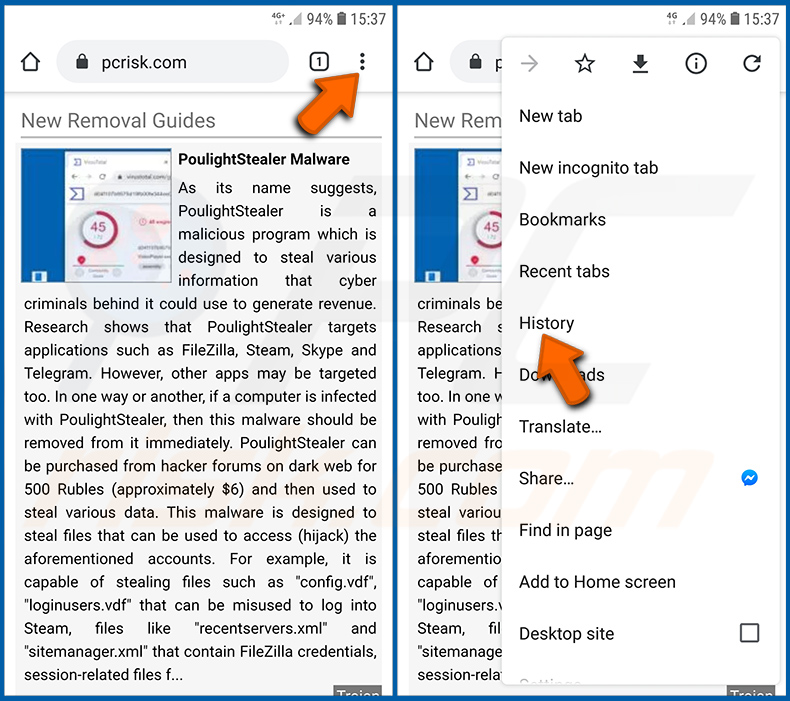

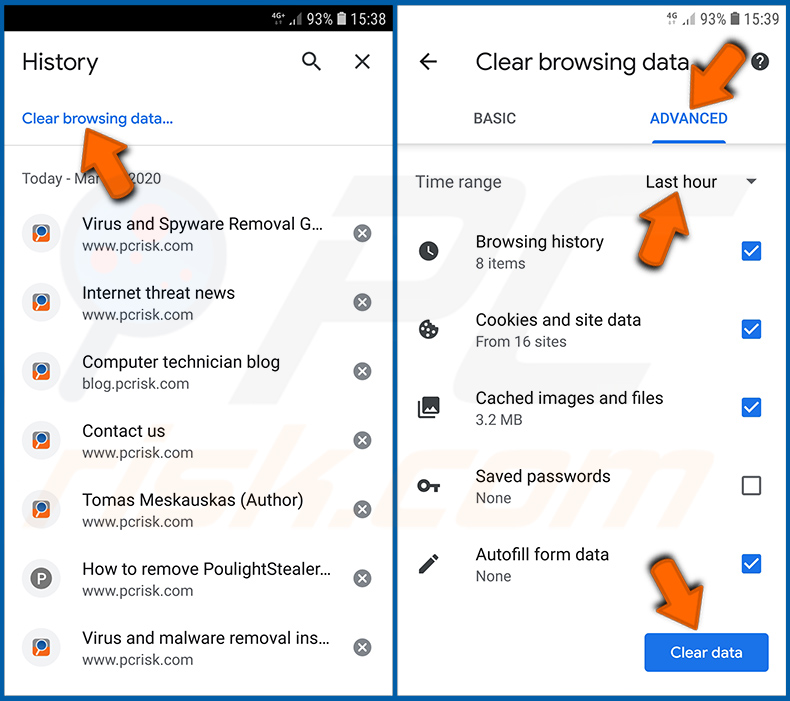

Supprimez l'historique de navigation du navigateur web Chrome :

Appuyez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Historique" dans le menu déroulant qui s'ouvre.

Appuyez sur "Effacer les données de navigation", sélectionnez l'onglet "AVANCÉ", choisissez la période et les types de données que vous souhaitez supprimer et appuyez sur "Effacer les données".

[Retour à la Table des Matières]

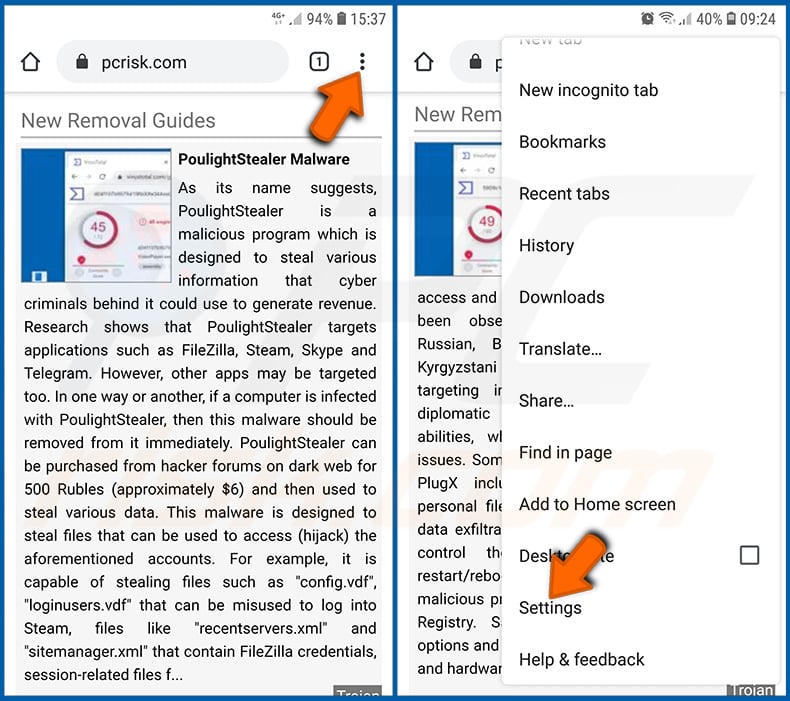

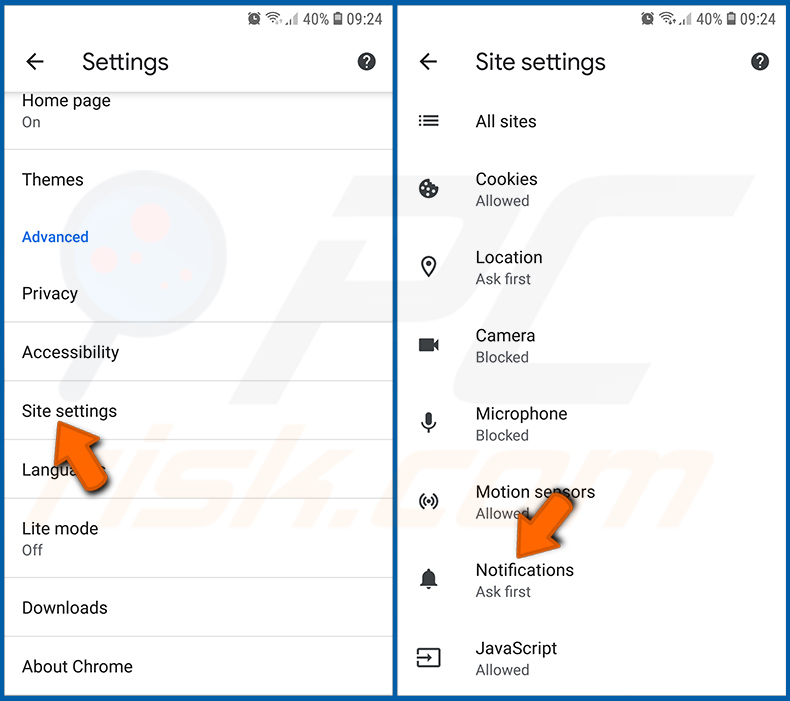

Désactivez les notifications du navigateur dans le navigateur web Chrome :

Appuyez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Paramètres" dans le menu déroulant qui s'ouvre.

Faites défiler vers le bas jusqu'à ce que vous voyiez l'option "Paramètres du site" et appuyez dessus. Faites défiler vers le bas jusqu'à ce que vous voyiez l'option "Notifications" et appuyez dessus.

Recherchez les sites web qui envoient des notifications au navigateur, appuyez dessus et cliquez sur "Effacer et réinitialiser". Cette opération supprimera les autorisations accordées à ces sites web pour la diffusion de notifications. Toutefois, si vous visitez à nouveau le même site, il est possible qu'une autorisation vous soit à nouveau demandée. Vous pouvez choisir d'accorder ou non ces autorisations (si vous choisissez de refuser, le site web passera dans la section "Bloqué" et ne vous demandera plus d'autorisation).

[Retour à la Table des Matières]

Réinitialisez le navigateur web Chrome :

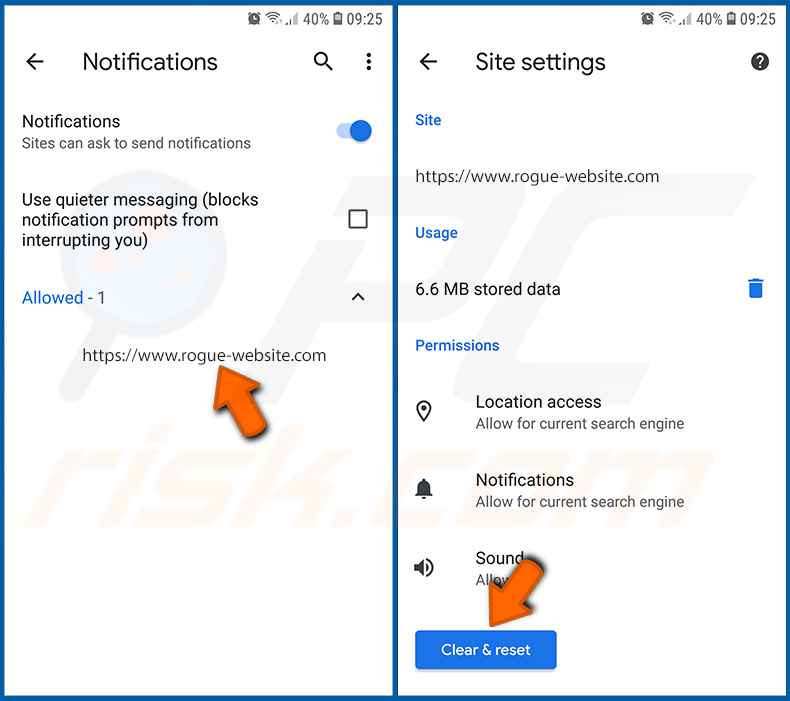

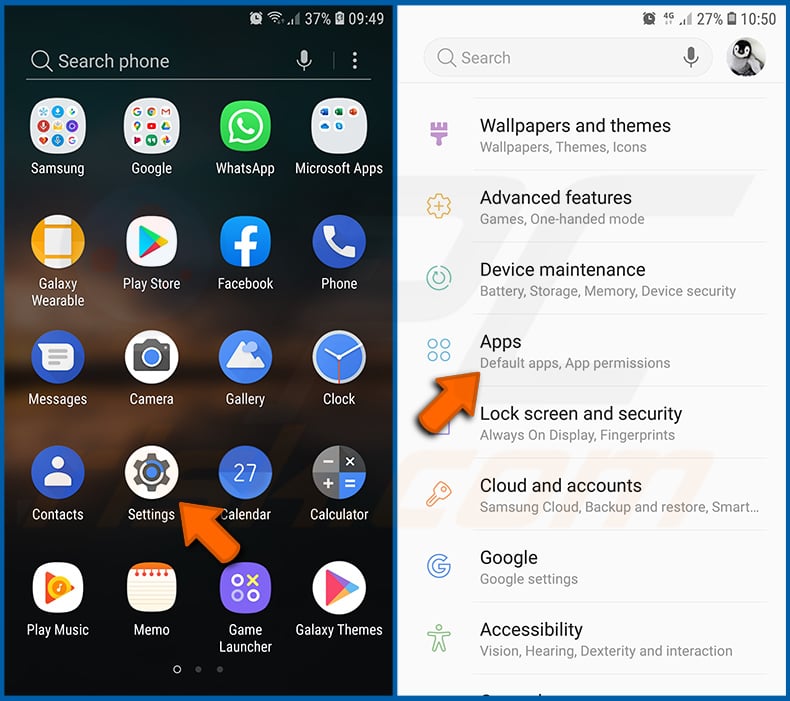

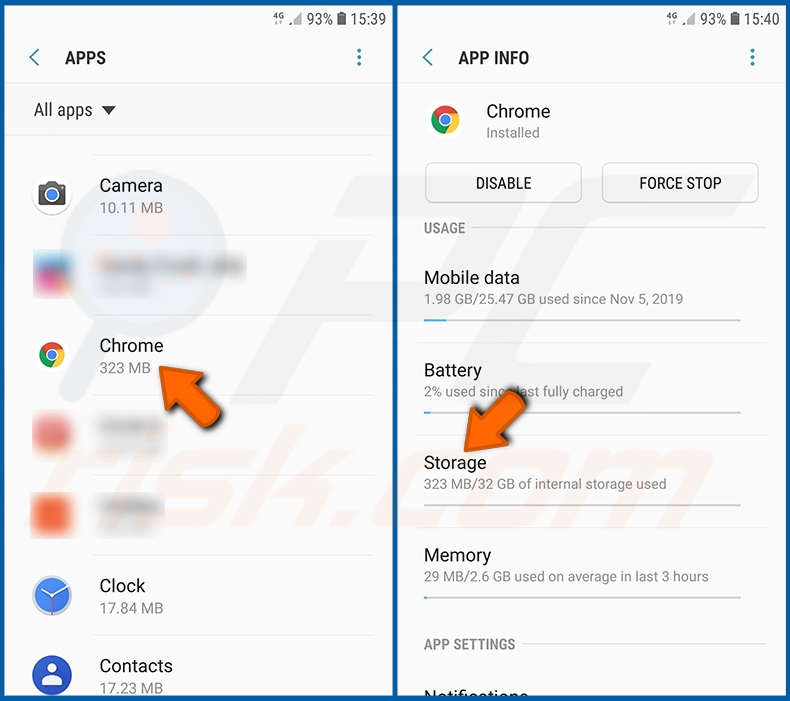

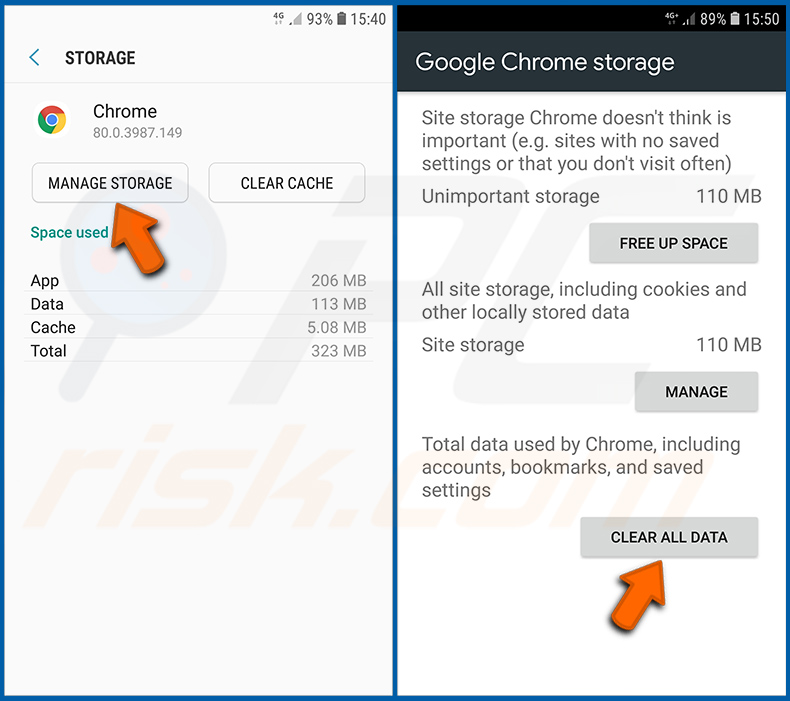

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Apps" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous trouviez l'application "Chrome", sélectionnez-la et appuyez sur l'option "Stockage".

Appuyez sur "GÉRER LE STOCKAGE", puis sur "EFFACER TOUTES LES DONNÉES" et confirmez l'action en appuyant sur "OK". Notez que la réinitialisation du navigateur éliminera toutes les données qui y sont stockées. Cela signifie que tous les identifiants/mots de passe enregistrés, l'historique de navigation, les paramètres non définis par défaut et les autres données seront supprimés. Vous devrez également vous connecter à nouveau à tous les sites web.

[Retour à la Table des Matières]

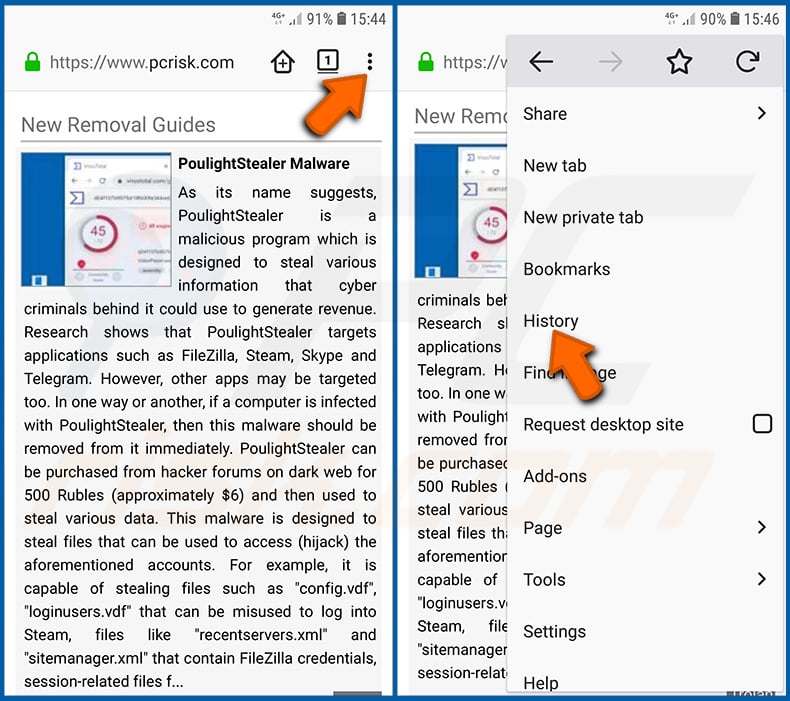

Supprimez l'historique de navigation du navigateur web Firefox :

Appuyez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Historique" dans le menu déroulant qui s'ouvre.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Effacer les données privées" et appuyez dessus. Sélectionnez les types de données que vous souhaitez supprimer et appuyez sur "EFFACER DONNÉES".

[Retour à la Table des Matières]

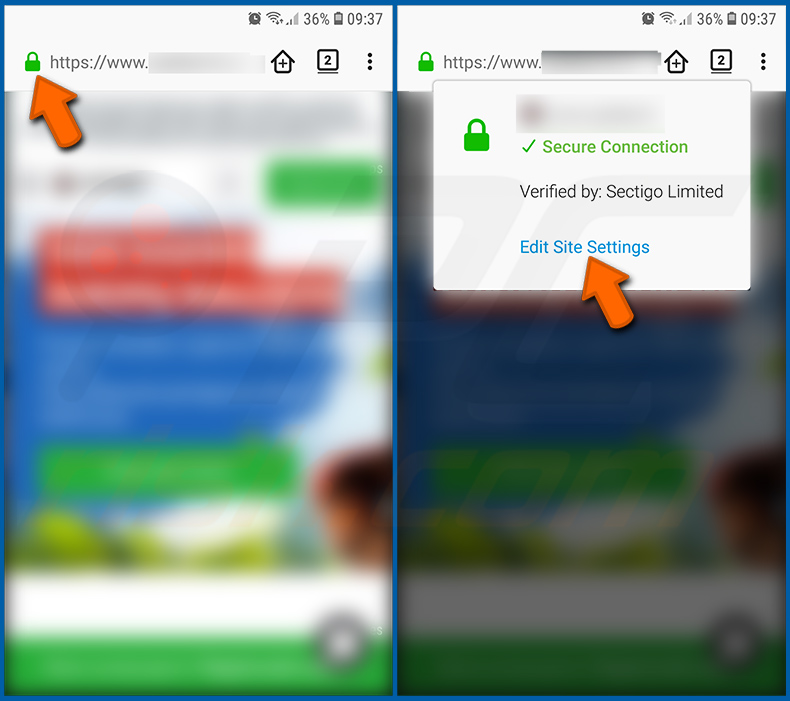

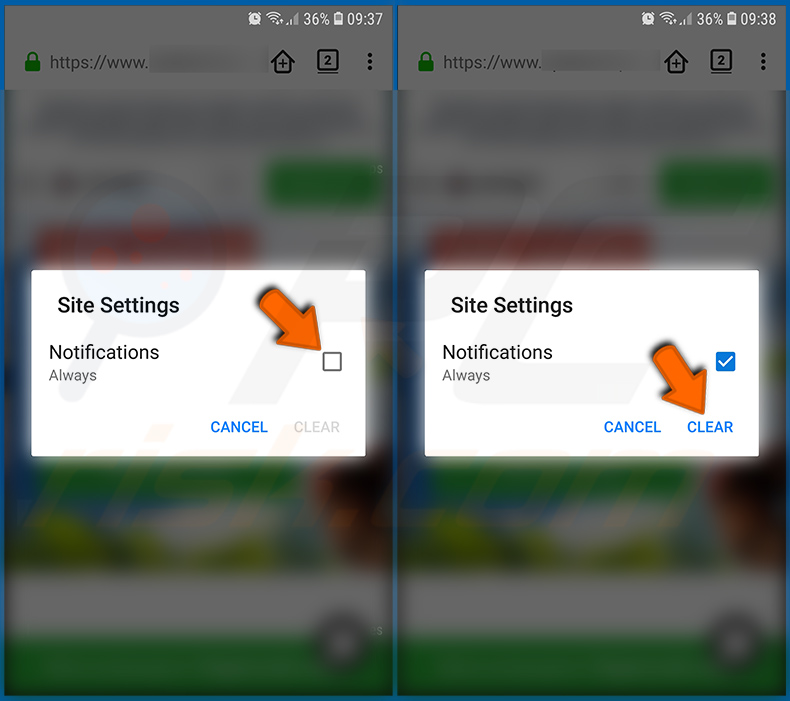

Désactivez les notifications du navigateur dans le navigateur web Firefox :

Visitez le site web qui émet des notifications de navigateur, appuyez sur l'icône affichée à gauche de la barre d'URL (l'icône n'est pas nécessairement un "verrou") et sélectionnez "Modifier les paramètres du site".

Dans la fenêtre qui s'ouvre, choisissez l'option "Notifications" et appuyez sur "EFFACER".

[Retour à la Table des Matières]

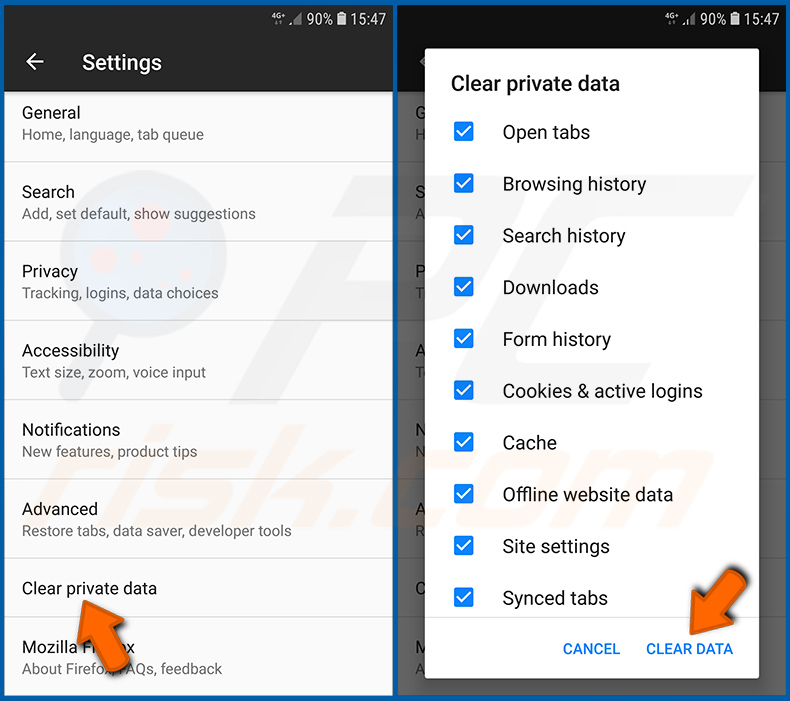

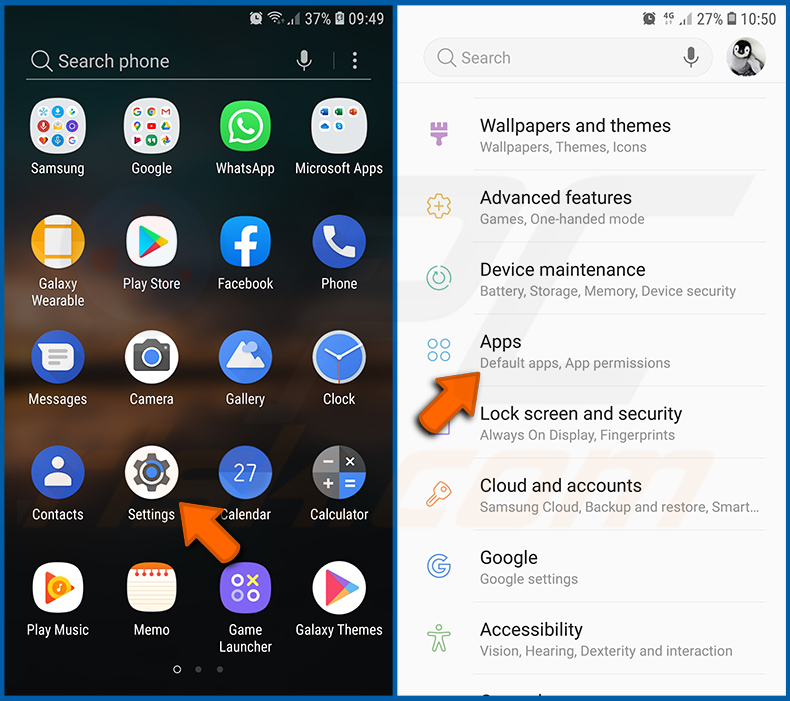

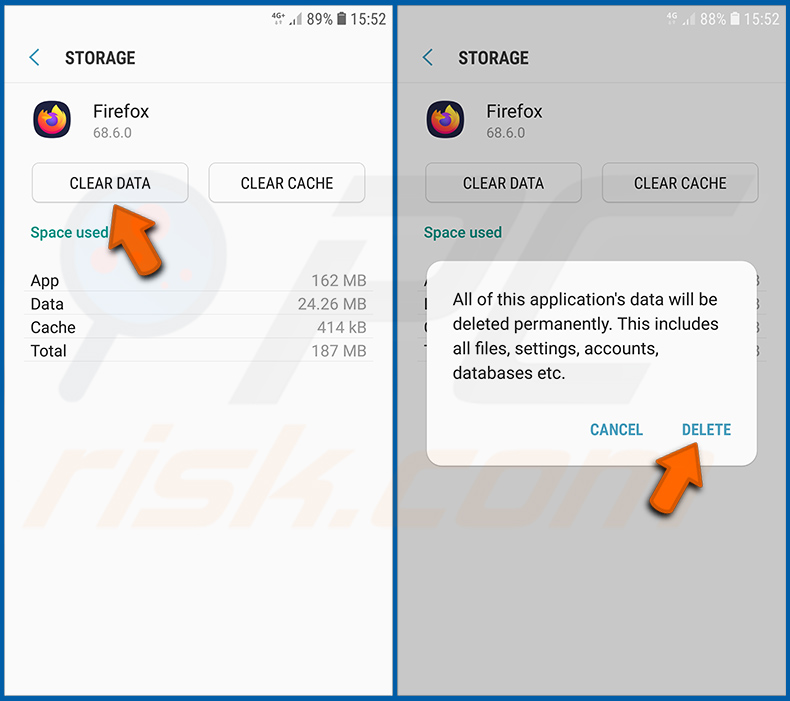

Réinitialisez le navigateur web Firefox :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Apps" et appuyez dessus.

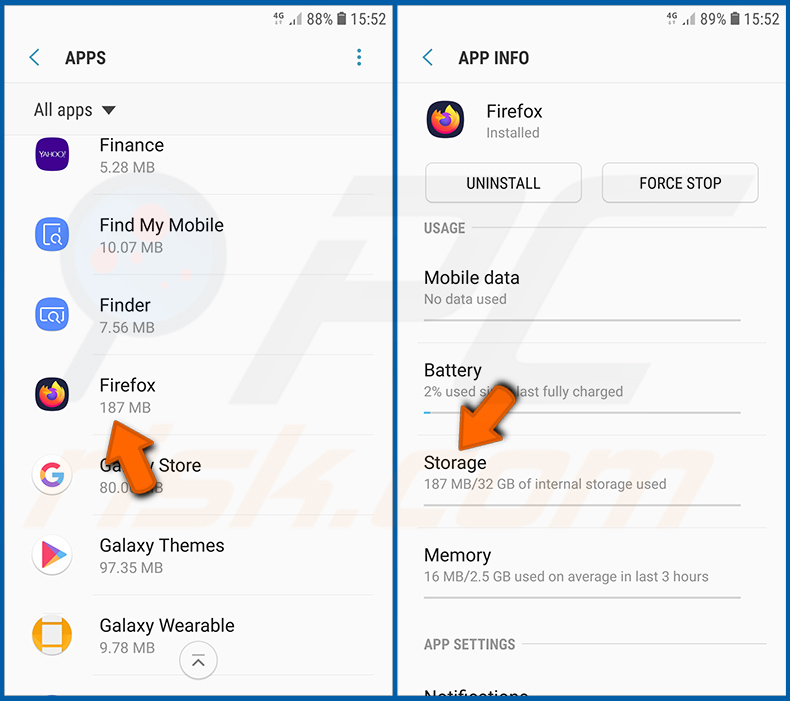

Faites défiler vers le bas jusqu'à ce que vous trouviez l'application "Firefox", sélectionnez-la et appuyez sur l'option "Stockage".

Tapez sur "EFFACER LES DONNÉES" et confirmez l'action en tapant sur "EFFACER". Notez que la réinitialisation du navigateur éliminera toutes les données qui y sont stockées. Cela signifie que tous les identifiants/mots de passe enregistrés, l'historique de navigation, les paramètres non définis par défaut et les autres données seront supprimés. Vous devrez également vous connecter à nouveau à tous les sites web.

[Retour à la Table des Matières]

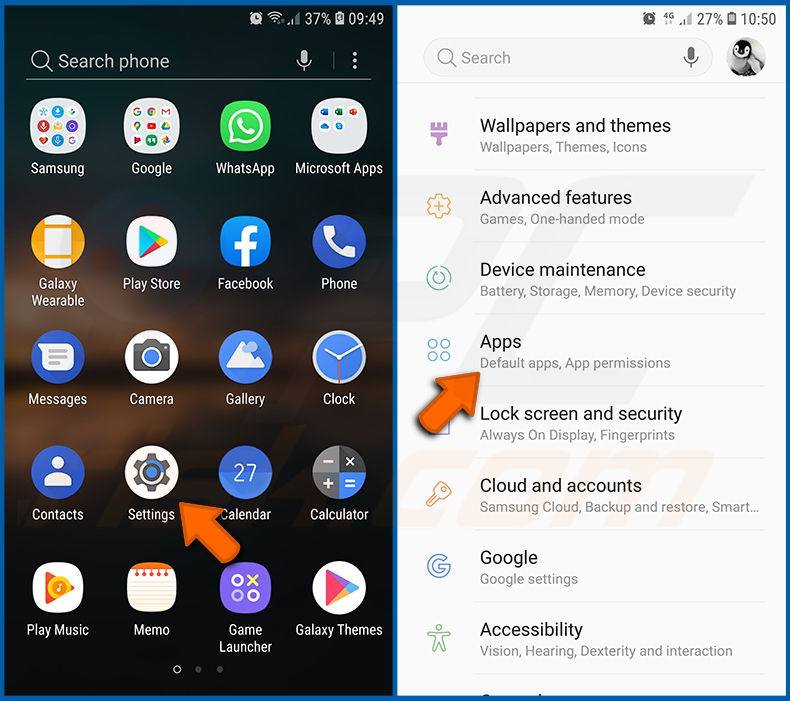

Désinstallez les applications potentiellement indésirables et/ou malveillantes :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Apps" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez une application potentiellement indésirable et/ou malveillante, sélectionnez-la et appuyez sur "Désinstaller". Si, pour une raison quelconque, vous ne parvenez pas à supprimer l'application sélectionnée (par exemple, si un message d'erreur s'affiche), essayez d'utiliser le "mode sans échec".

[Retour à la Table des Matières]

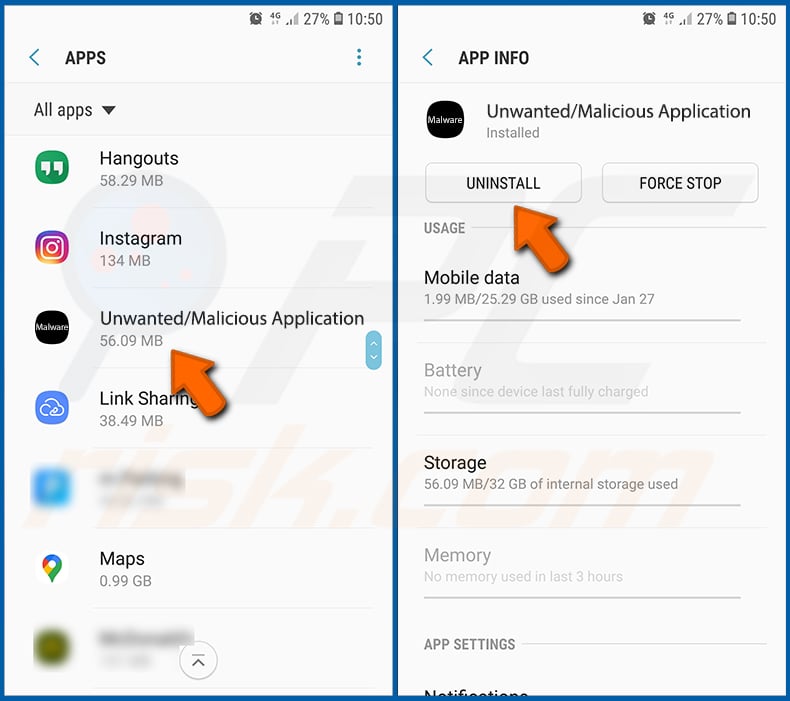

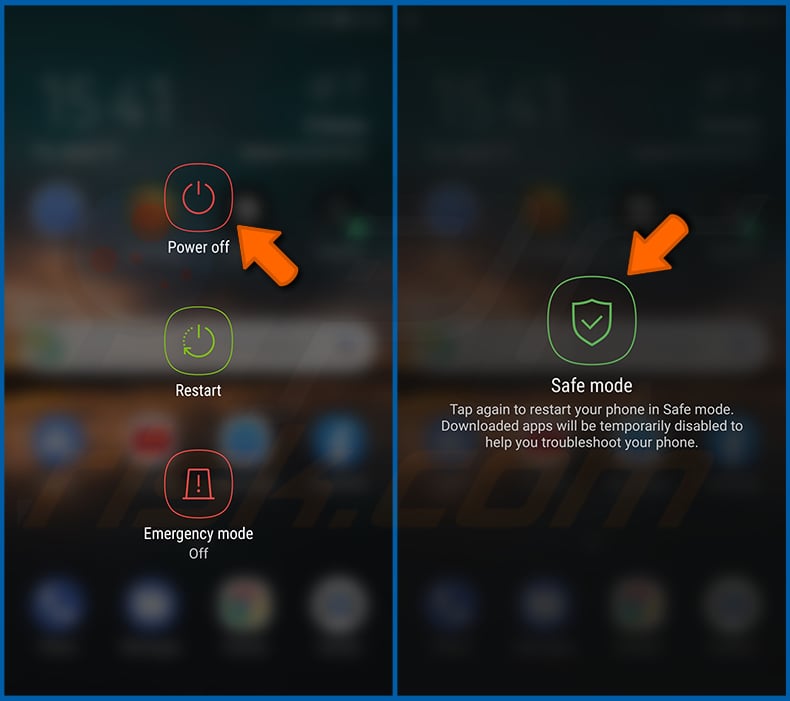

Démarrez l'appareil Android en "mode sans échec" :

Le "mode sans échec" du système d'exploitation Android empêche temporairement l'exécution de toutes les applications tierces. L'utilisation de ce mode est un bon moyen de diagnostiquer et de résoudre divers problèmes (par exemple, supprimer les applications malveillantes qui empêchent les utilisateurs de le faire lorsque l'appareil fonctionne "normalement").

Appuyez sur le bouton "Power" et maintenez-le enfoncé jusqu'à ce que l'écran "Power off" s'affiche. Appuyez sur l'icône "Power off" et maintenez-la enfoncée. Après quelques secondes, l'option "Mode sans échec" apparaîtra et vous pourrez l'exécuter en redémarrant l'appareil.

[Retour à la Table des Matières]

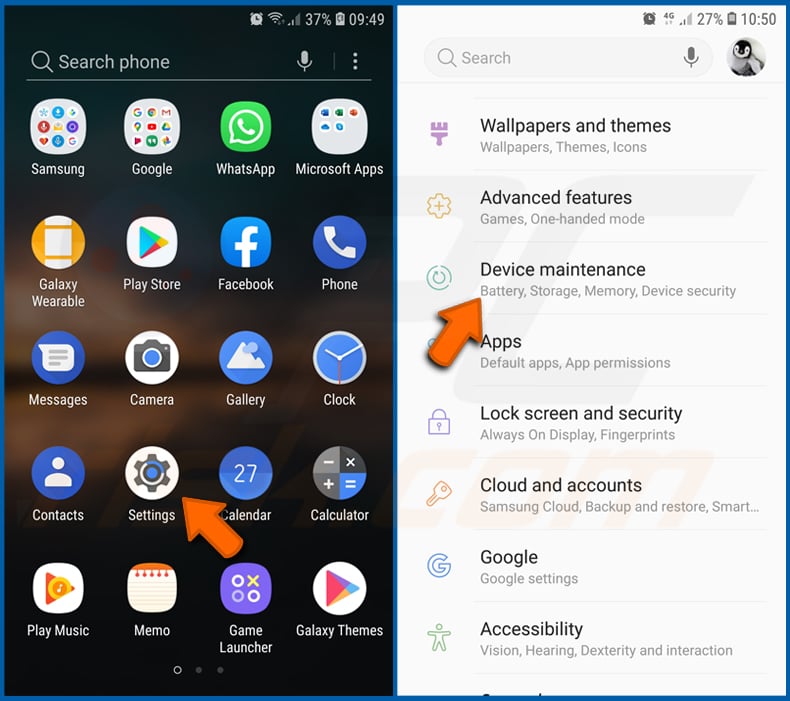

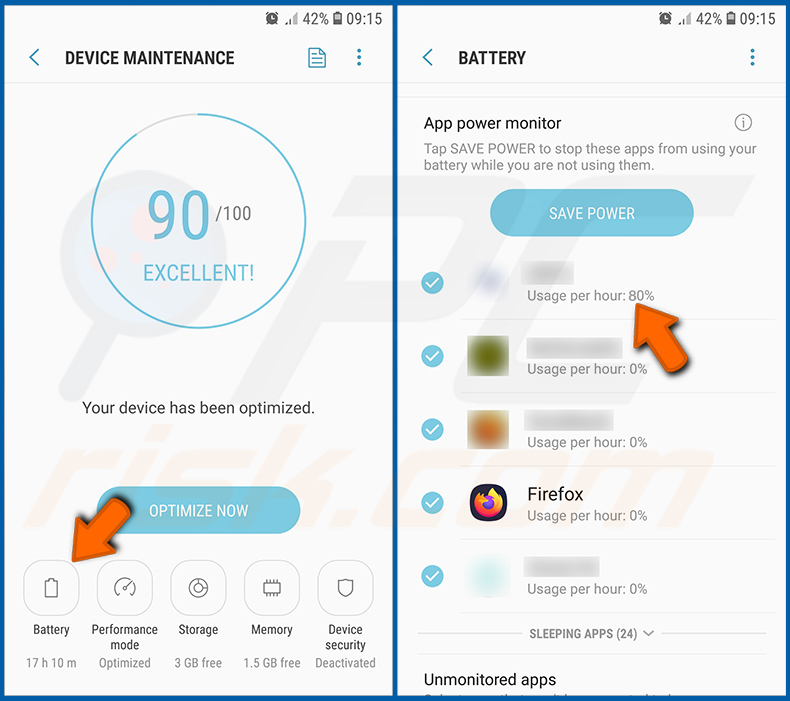

Vérifiez l'utilisation de la batterie des différentes applications :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Maintenance de l'appareil" et appuyez dessus.

Appuyez sur "Batterie" et vérifiez l'utilisation de chaque application. Les applications légitimes/authentiques sont conçues pour consommer le moins d'énergie possible afin d'offrir la meilleure expérience utilisateur et d'économiser de l'énergie. Par conséquent, une utilisation élevée de la batterie peut indiquer que l'application est malveillante.

[Retour à la Table des Matières]

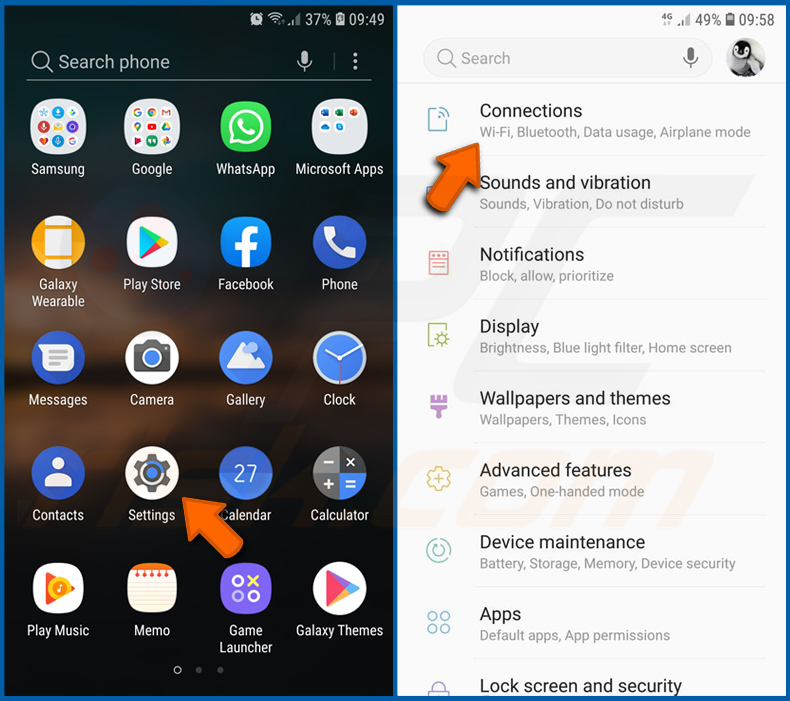

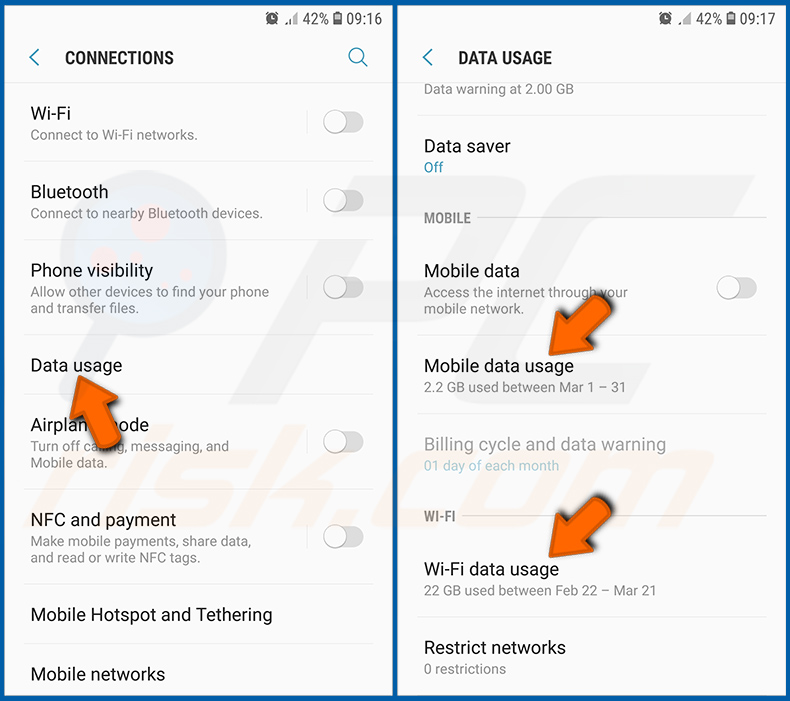

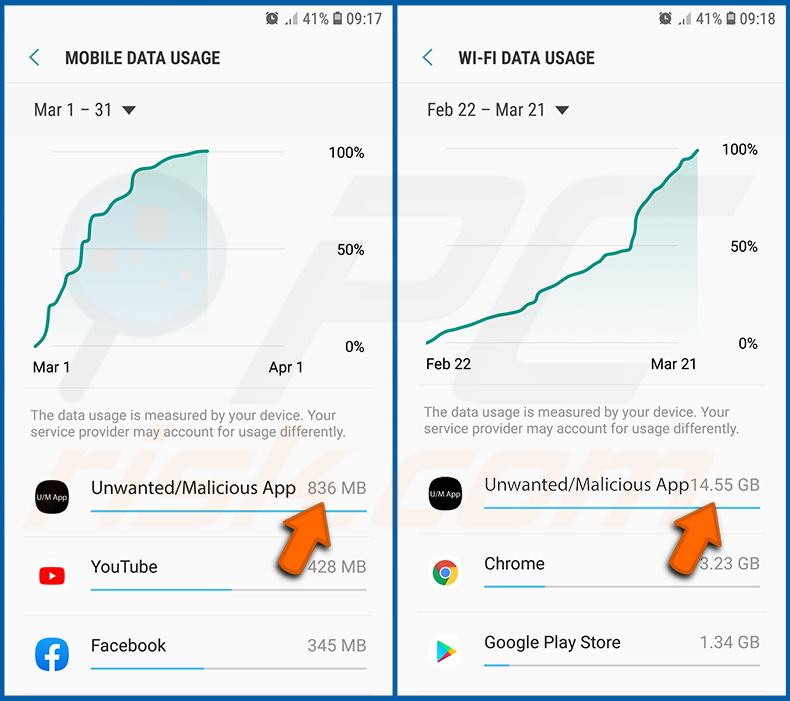

Vérifiez l'utilisation des données de diverses applications :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Connexions" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Utilisation des données" et sélectionnez cette option. Comme pour la batterie, les applications légitimes/authentiques sont conçues pour minimiser l'utilisation des données autant que possible. Cela signifie qu'une utilisation importante de données peut indiquer la présence d'une application malveillante. Notez que certaines applications malveillantes peuvent être conçues pour fonctionner uniquement lorsque l'appareil est connecté à un réseau sans fil. C'est pourquoi vous devez vérifier l'utilisation des données mobiles et Wi-Fi.

Si vous trouvez une application qui utilise beaucoup de données alors que vous ne l'utilisez jamais, nous vous conseillons vivement de la désinstaller dès que possible.

[Retour à la Table des Matières]

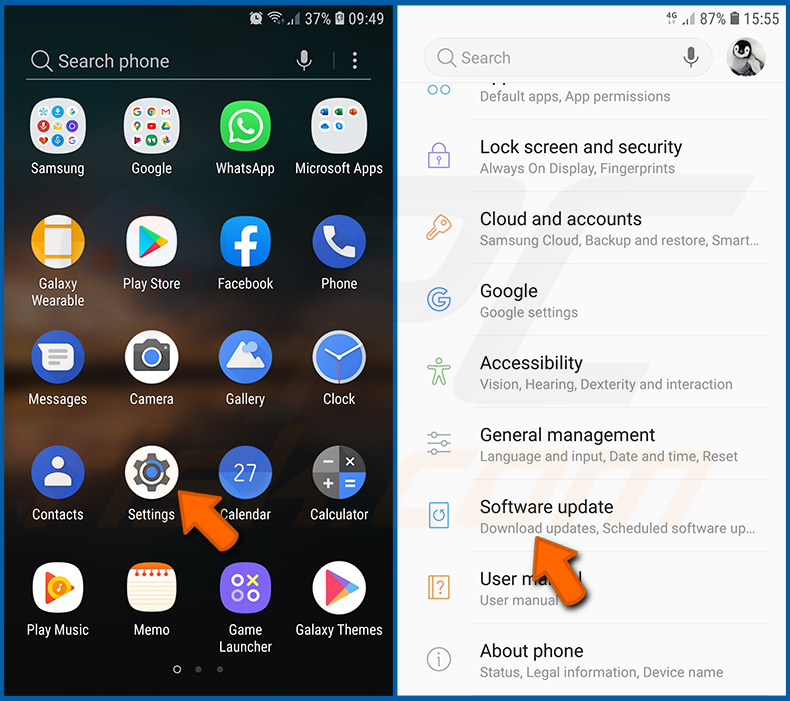

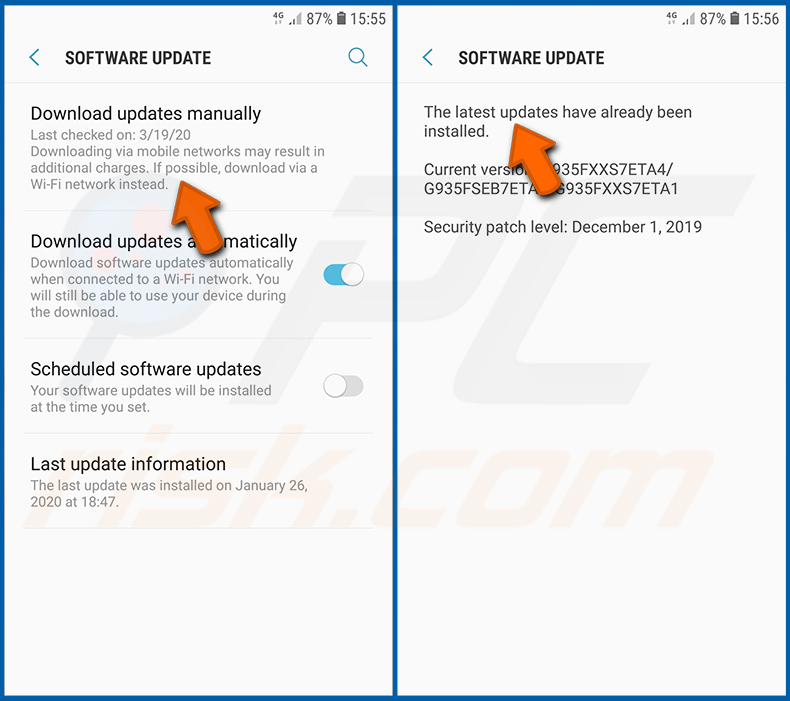

Installez les dernières mises à jour logicielles :

Maintenir le logiciel à jour est une bonne pratique en matière de sécurité de l'appareil. Les fabricants d'appareils publient en permanence divers correctifs de sécurité et mises à jour d'Android afin de corriger les erreurs et les bogues susceptibles d'être exploités par les cybercriminels. Un système obsolète est beaucoup plus vulnérable, c'est pourquoi vous devez toujours vous assurer que le logiciel de votre appareil est à jour.

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Mise à jour du logiciel" et appuyez dessus.

Appuyez sur "Télécharger les mises à jour manuellement" et vérifiez si des mises à jour sont disponibles. Si c'est le cas, installez-les immédiatement. Nous vous recommandons également d'activer l'option "Télécharger les mises à jour automatiquement", qui permet au système de vous avertir dès qu'une mise à jour est disponible et de l'installer automatiquement.

[Retour à la Table des Matières]

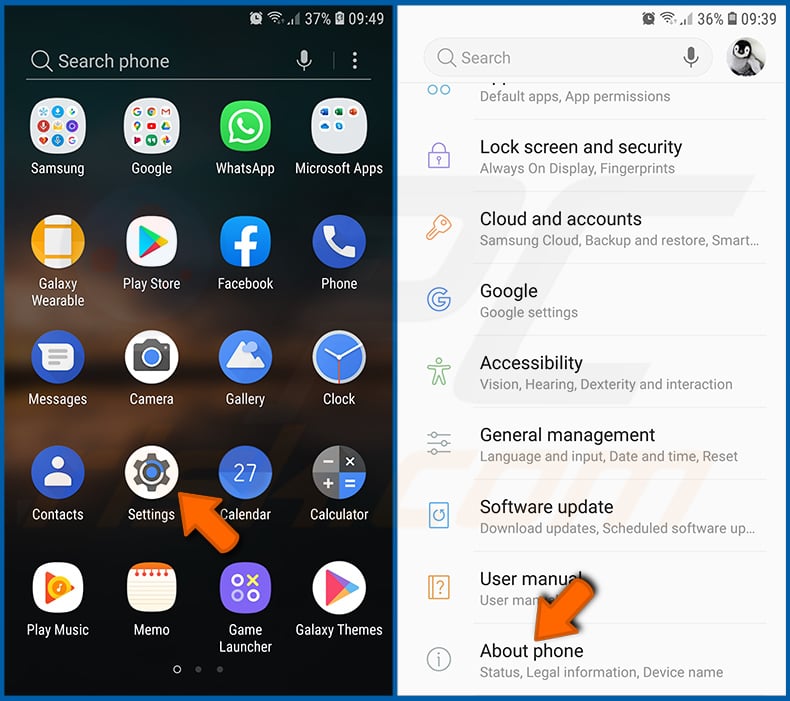

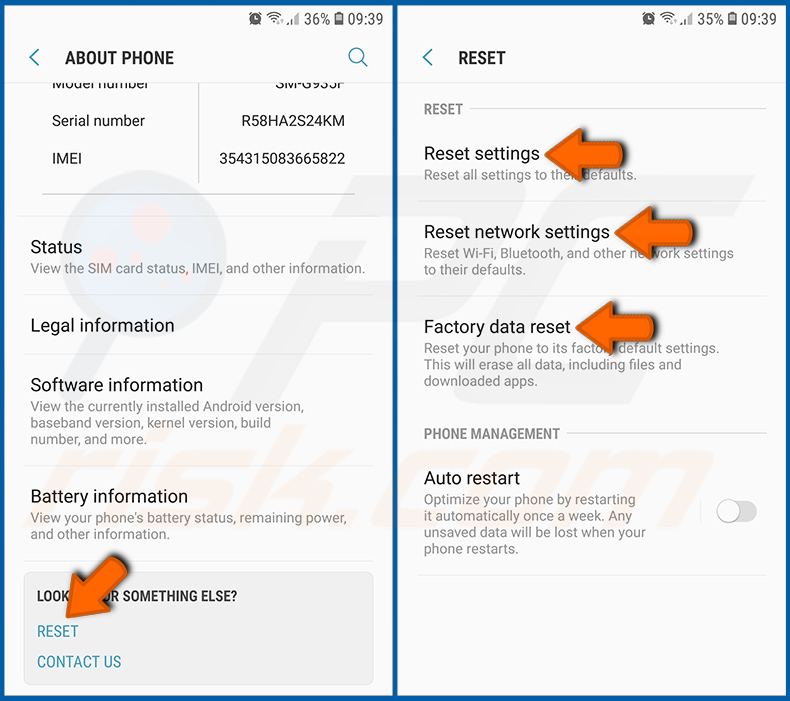

Réinitialisez le système à son état par défaut :

La "réinitialisation d'usine" est un bon moyen de supprimer toutes les applications indésirables, de rétablir les paramètres par défaut du système et de nettoyer l'appareil en général. Toutefois, vous devez garder à l'esprit que toutes les données contenues dans l'appareil seront supprimées, y compris les photos, les fichiers vidéo/audio, les numéros de téléphone (stockés dans l'appareil, et non sur la carte SIM), les messages SMS, etc. En d'autres termes, l'appareil sera restauré à son état initial.

Vous pouvez également restaurer les paramètres de base du système et/ou simplement les paramètres du réseau.

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "À propos du téléphone" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Réinitialiser" et appuyez dessus. Choisissez ensuite l'action que vous souhaitez effectuer :

"Réinitialiser les paramètres" - rétablit tous les paramètres du système par défaut ;

"Réinitialiser les paramètres réseau" - rétablit les paramètres par défaut de tous les paramètres liés au réseau ;

"Réinitialisation des données d'usine" - réinitialise l'ensemble du système et supprime toutes les données stockées ;

[Retour à la Table des Matières]

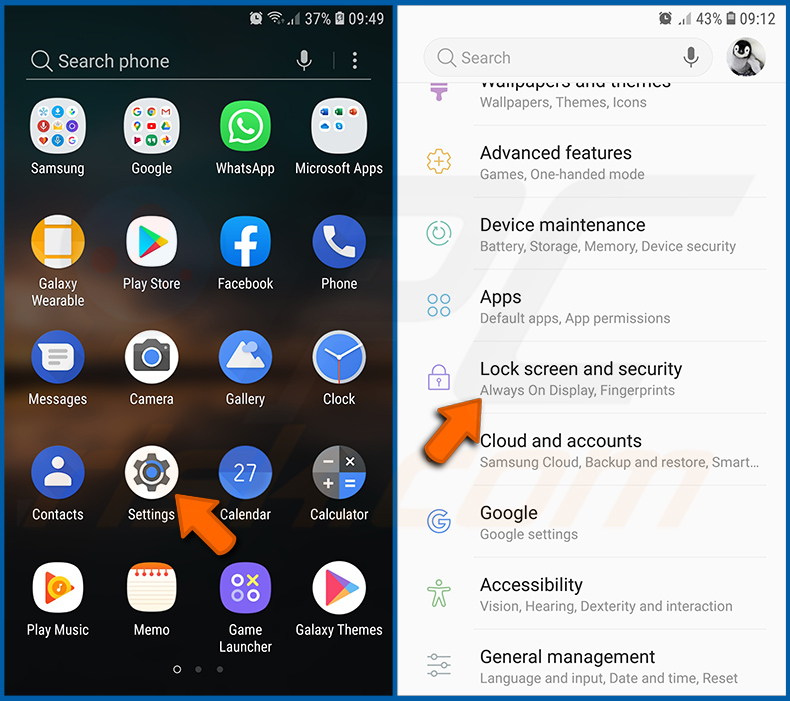

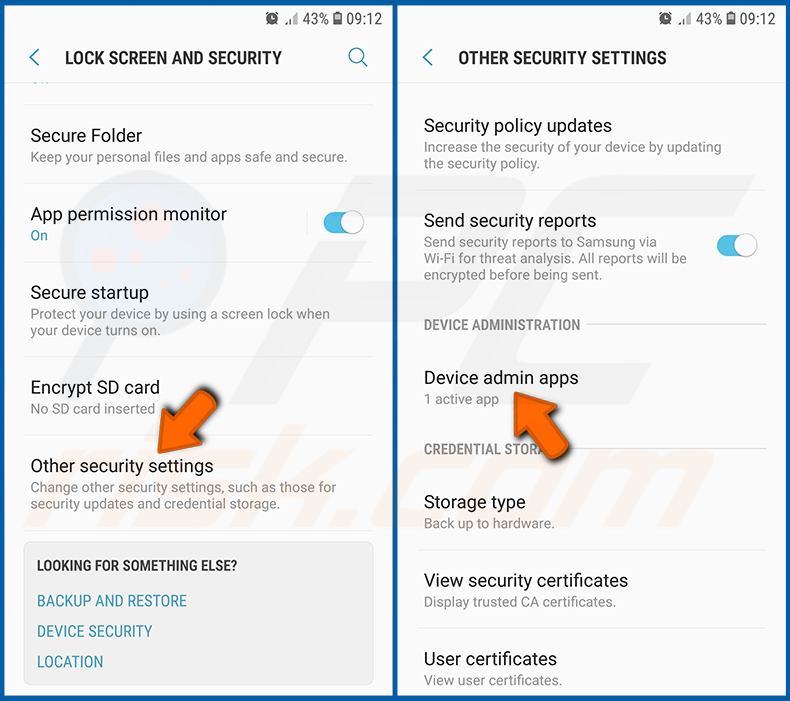

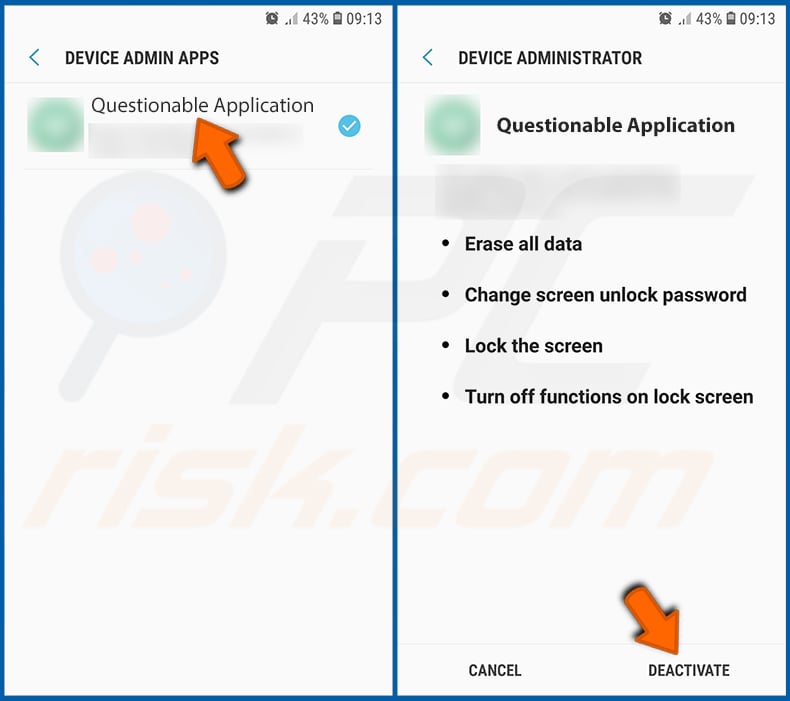

Désactivez les applications qui ont des privilèges d'administrateur :

Si une application malveillante obtient des privilèges de niveau administrateur, elle peut gravement endommager le système. Pour que votre appareil soit aussi sûr que possible, vous devez toujours vérifier quelles applications disposent de ces privilèges et désactiver celles qui ne le devraient pas.

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Verrouillage de l'écran et sécurité" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Autres paramètres de sécurité", appuyez dessus, puis appuyez sur "Applications d'administration de l'appareil".

Identifiez les applications qui ne devraient pas avoir de privilèges d'administrateur, appuyez sur ces applications et appuyez sur "DÉSACTIVER".

Foire Aux Questions (FAQ)

Mon appareil est infecté par le maliciel GoldDigger, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Au lieu de recourir immédiatement à la mesure radicale du formatage de votre périphérique de stockage, nous vous recommandons d'utiliser des outils antivirus et anti-maliciels réputés tels que Combo Cleaner pour supprimer le maliciel GoldDigger.

Quels sont les principaux problèmes causés par les maliciels ?

Les maliciels peuvent être à l'origine de vols de données, d'interruptions du système, de pertes financières, de dommages au réseau, d'atteintes à la réputation, de problèmes juridiques, de l'épuisement des ressources, du cryptage des données, et bien d'autres choses encore.

Quel est l'objectif de GoldDigger ?

L'objectif principal de GoldDigger est de cibler les organisations financières et de voler des informations sensibles, en particulier les identifiants bancaires. Ce cheval de Troie Android s'infiltre dans les appareils des victimes, se fait passer pour des applications légitimes et abuse du service d'accessibilité pour accéder aux données des utilisateurs, notamment aux soldes des comptes et aux identifiants d'authentification à deux facteurs.

Comment GoldDigger s'est-il infiltré dans mon appareil ?

GoldDigger s'est probablement infiltré dans votre appareil par des moyens trompeurs. Il se propage via de faux sites web qui se font passer pour des pages Google Play et de faux sites web d'entreprises au Vietnam. Les cybercriminels distribuent des liens vers ces sites web par le biais du smishing (hameçonnage par SMS), de tactiques d'hameçonnage traditionnelles ou d'autres moyens. Pour réussir à infecter un appareil, le paramètre "Installer à partir de sources inconnues" doit être activé sur l'appareil Android de la victime.

Combo Cleaner me protège-t-il des maliciels ?

Combo Cleaner peut trouver et supprimer la plupart des infections par des maliciels, mais des maliciels exceptionnellement avancés peuvent se cacher profondément dans le système, ce qui rend une analyse complète du système essentielle pour la détection et la suppression réussies des menaces dissimulées.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion