Évitez les courriels frauduleux du type "We Have Hacked Your Website".

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Spam We Have Hacked Your Website

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que le courriel "We Have Hacked Your Website" ?

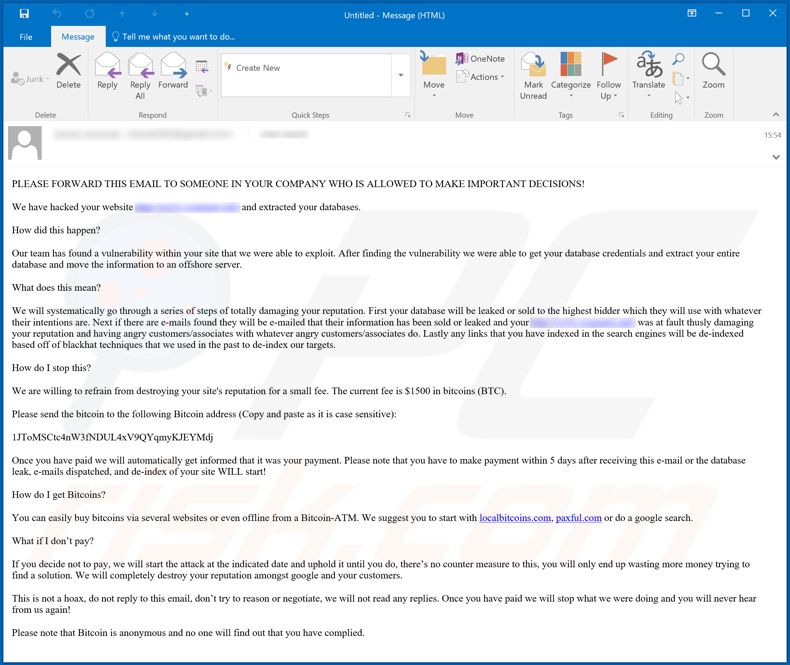

"We Have Hacked Your Website" (Nous avons piraté votre site Web) est un courriel frauduleux affirmant que le site Web de l'entreprise du destinataire a été piraté. Les escrocs déclarent qu'ils ont obtenu les bases de données et les divulgueront, à moins qu'une certaine somme ne soit payée dans le délai imparti.

Ce message est une arnaque et les informations fournies sont fausses. Par conséquent, il vous est conseillé d'ignorer simplement le courriel "We Have Hacked Your Website".

En savoir plus sur cette arnaque par courriel

Le courriel indique que le site Web de l'entreprise du destinataire a été soi-disant piraté et que les bases de données ont été exfiltrées vers un serveur offshore. Le message demande aux utilisateurs de transmettre ce courriel à une personne habilitée à prendre des décisions importantes au sein de l'entreprise.

À moins que les demandes énumérées ne soient satisfaites, le courriel prétend que la réputation de l'entreprise sera irrémédiablement endommagée. Une rançon de l'équivalent de 1 500 dollars américains (USD) en crypto-monnaie Bitcoin doit être payée dans les cinq jours, sinon les informations seront censées être vendues au plus offrant.

De plus, si les données contiennent des courriels enregistrés de clients/associés, ils seront informés de la fuite. Le site sera également désindexé. C'est-à-dire que les index seront supprimés des moteurs de recherche et n'apparaîtront donc dans aucune requête. Le message indique que la rançon n'est pas négociable et que les destinataires ne doivent même pas essayer de répondre, car ils ne recevront pas de réponse.

Pour résumer, le courriel "We Have Hacked Your Website" est une arnaque et aucune des menaces qu'il profère ne peut réellement être exécutée par les escrocs. Ces personnes n'ont compromis aucun site Web associé aux destinataires ni volé d'informations vulnérables. Par conséquent, ne faites pas confiance à ce message et ne répondez pas à ses exigences.

| Nom | Courriel Arnaque We Have Hacked Your Website |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude. |

| Fausse réclamation | Le site Web de l'entreprise du destinataire des réclamations par courriel a été piraté et ses bases de données ont été extraites. |

| Montant de la rançon | Équivalent de 1 500 USD en crypto-monnaie Bitcoin. |

| Adresses des crypto-portefeuilles des cybercriminels | 1JToMSCtc4nW3fNDUL4xV9QYqmyKJEYMdj, 3GGQxApV9d6U6CVPeXPSCMYraJdCnmz5u1, 36nmXWJ2JBTUib5UeGeds5yDT5WYm6n6Cs |

| Les symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Modes de diffusion | Courriels trompeurs, publicités pop-up en ligne frauduleuses, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dégâts | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Les courriels de ce genre en général

Des courriels trompeurs/escrocs sont envoyés par milliers lors d'opérations à grande échelle - on les appelle des "campagnes de spam". "Infect Your Family With CoronaVirus", "Microsoft Email Scam", "I infected your computer with my private trojan" et "RedCross Email Scam" sont quelques exemples de telles campagnes.

Les messages sont généralement présentés comme "importants", "urgents", "prioritaires", "officiels" et similaires. Les courriels peuvent même être déguisés en courrier provenant d'organisations, d'institutions, d'entreprises, de fournisseurs de services légitimes, etc. Ces messages utilisent l'ingénierie sociale et des tactiques alarmistes pour inciter les destinataires à effectuer certaines actions.

Par exemple, effectuer des transactions monétaires (par exemple, payer des rançons, de faux frais et factures, etc.), révéler des informations personnelles (par exemple, noms, adresses, numéros de téléphone, courriels, coordonnées bancaires et/ou de carte de crédit, etc.), ouvrir des fichiers infectieux etc.

Quelles que soient les réclamations, les demandes et les menaces de ces courriels, leur objectif est identique : générer des revenus pour les escrocs/cybercriminels cachés derrière.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les systèmes sont infectés par des fichiers dangereux envoyés lors de campagnes de spam. Ces fichiers sont joints ou liés à des courriels trompeurs/arnaques. Les fichiers malveillants peuvent être dans divers formats tels que des documents Microsoft Office ou PDF, des fichiers d'archives (RAR, ZIP, etc.) et exécutables (.exe, .run, etc.), JavaScript, etc.

Lorsqu'ils sont exécutés, lancés ou ouverts d'une quelconque manière, le processus d'infection démarre. C'est-à-dire qu'une fois ouverts, ils commencent à télécharger/installer des maliciels. Par exemple, les documents Microsoft Office lancent ces processus en exécutant des macro-commandes malveillantes.

Une fois ouverts, les documents MS Office demandent aux utilisateurs d'activer les macro-commandes (c'est-à-dire, pour permettre l'édition) - le faire pour les documents infectieux conduit à une infection.

Comment éviter l'installation de maliciels

Il est fortement déconseillé d'ouvrir les courriels suspects ou non pertinents, en particulier ceux reçus d'expéditeurs suspects/inconnus. Les pièces jointes ou les liens trouvés dans les messages douteux ne doivent pas être ouverts, car cela peut entraîner une infection du système à haut risque. De plus, il est important d'utiliser les versions de Microsoft Office publiées après 2010.

Les versions plus récentes disposent du mode "Vue protégée", qui empêche le déclenchement des processus d'infection lors de l'ouverture d'un document malveillant.

Outre les campagnes de spam, les maliciels sont également distribués à l'aide de canaux de téléchargement non fiables (sites Web d'hébergement de fichiers non officiels et gratuits, réseaux de partage Peer-to-Peer et autres téléchargeurs tiers), d'outils d'activation illégaux ("cracks") et de fausses mises à jour.

Par conséquent, n'utilisez que des sources de téléchargement vérifiées et activez et mettez à jour les produits avec des outils/fonctions fournis par des développeurs légitimes. Pour garantir la sécurité de l'appareil et de l'utilisateur, il est primordial d'avoir un logiciel antivirus/anti-logiciel espion de bonne réputation installé et tenu à jour.

De plus, ces programmes doivent être utilisés pour exécuter des analyses régulières du système et pour supprimer les menaces détectées. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans le courriel "We Have Hacked Your Website" :

PLEASE FORWARD THIS EMAIL TO SOMEONE IN YOUR COMPANY WHO IS ALLOWED TO MAKE IMPORTANT DECISIONS!

We have hacked your website - and extracted your databases.

How did this happen?

Our team has found a vulnerability within your site that we were able to exploit. After finding the vulnerability we were able to get your database credentials and extract your entire database and move the information to an offshore server.

What does this mean?

We will systematically go through a series of steps of totally damaging your reputation. First your database will be leaked or sold to the highest bidder which they will use with whatever their intentions are. Next if there are e-mails found they will be e-mailed that their information has been sold or leaked and your - was at fault thusly damaging your reputation and having angry customers/associates with whatever angry customers/associates do. Lastly any links that you have indexed in the search engines will be de-indexed based off of blackhat techniques that we used in the past to de-index our targets.

How do I stop this?

We are willing to refrain from destroying your site's reputation for a small fee. The current fee is $1500 in bitcoins (BTC).

Please send the bitcoin to the following Bitcoin address (Copy and paste as it is case sensitive):

1JToMSCtc4nW3fNDUL4xV9QYqmyKJEYMdj

Once you have paid we will automatically get informed that it was your payment. Please note that you have to make payment within 5 days after receiving this e-mail or the database leak, e-mails dispatched, and de-index of your site WILL start!

How do I get Bitcoins?

You can easily buy bitcoins via several websites or even offline from a Bitcoin-ATM. We suggest you to start with localbitcoins.com, paxful.com or do a google search.

What if I don’t pay?

If you decide not to pay, we will start the attack at the indicated date and uphold it until you do, there’s no counter measure to this, you will only end up wasting more money trying to find a solution. We will completely destroy your reputation amongst google and your customers.

This is not a hoax, do not reply to this email, don’t try to reason or negotiate, we will not read any replies. Once you have paid we will stop what we were doing and you will never hear from us again!

Please note that Bitcoin is anonymous and no one will find out that you have complied.

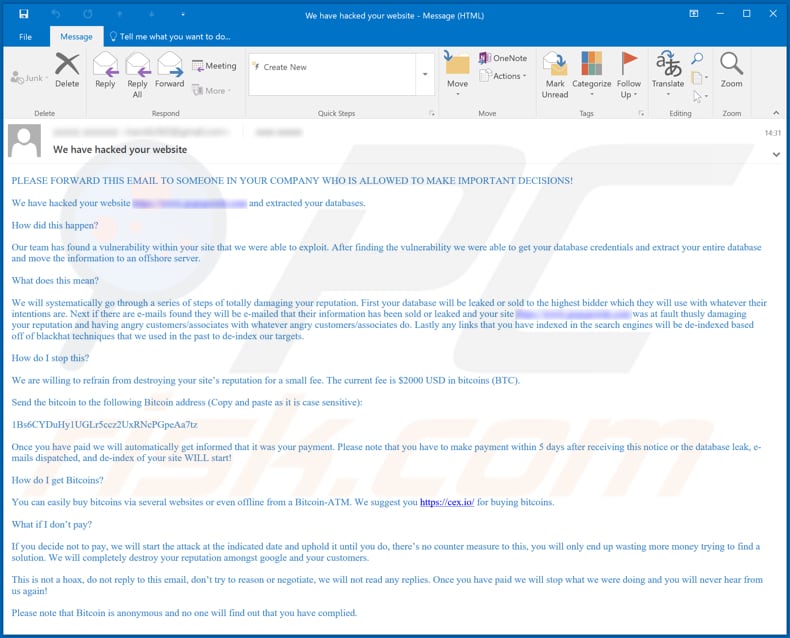

Une autre variante de cette arnaque :

Texte dans cette arnaque :

PLEASE FORWARD THIS EMAIL TO SOMEONE IN YOUR COMPANY WHO IS ALLOWED TO MAKE IMPORTANT DECISIONS!

We have hacked your website - and extracted your databases.

How did this happen?

Our team has found a vulnerability within your site that we were able to exploit. After finding the vulnerability we were able to get your database credentials and extract your entire database and move the information to an offshore server.

What does this mean?

We will systematically go through a series of steps of totally damaging your reputation. First your database will be leaked or sold to the highest bidder which they will use with whatever their intentions are. Next if there are e-mails found they will be e-mailed that their information has been sold or leaked and your site - was at fault thusly damaging your reputation and having angry customers/associates with whatever angry customers/associates do. Lastly any links that you have indexed in the search engines will be de-indexed based off of blackhat techniques that we used in the past to de-index our targets.

How do I stop this?

We are willing to refrain from destroying your site’s reputation for a small fee. The current fee is $2000 USD in bitcoins (BTC).

Send the bitcoin to the following Bitcoin address (Copy and paste as it is case sensitive):

1Bs6CYDuHy1UGLr5ccz2UxRNcPGpeAa7tz

Once you have paid we will automatically get informed that it was your payment. Please note that you have to make payment within 5 days after receiving this notice or the database leak, e-mails dispatched, and de-index of your site WILL start!

How do I get Bitcoins?

You can easily buy bitcoins via several websites or even offline from a Bitcoin-ATM. We suggest you hxxps://cex.io/ for buying bitcoins.

What if I don’t pay?

If you decide not to pay, we will start the attack at the indicated date and uphold it until you do, there’s no counter measure to this, you will only end up wasting more money trying to find a solution. We will completely destroy your reputation amongst google and your customers.

This is not a hoax, do not reply to this email, don’t try to reason or negotiate, we will not read any replies. Once you have paid we will stop what we were doing and you will never hear from us again!

Please note that Bitcoin is anonymous and no one will find out that you have complied.

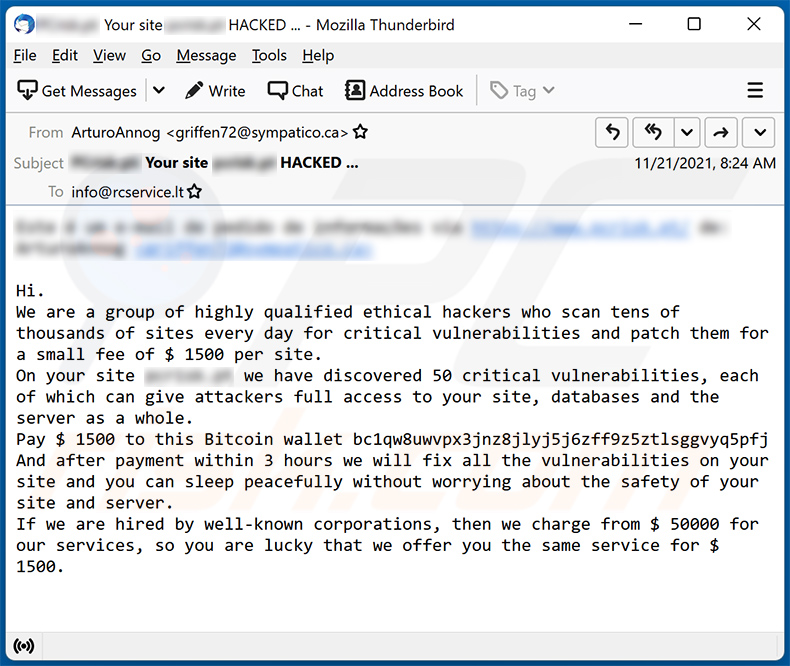

Encore un autre exemple de courriel frauduleux "We Have Hacked Your Website" :

Texte présenté dedans :

Subject: Your site - HACKED ...

Hi.

We are a group of highly qualified ethical hackers who scan tens of thousands of sites every day for critical vulnerabilities and patch them for a small fee of $ 1500 per site.

On your site - we have discovered 50 critical vulnerabilities, each of which can give attackers full access to your site, databases and the server as a whole.

Pay $ 1500 to this Bitcoin wallet bc1qw8uwvpx3jnz8jlyj5j6zff9z5ztlsggvyq5pfj

And after payment within 3 hours we will fix all the vulnerabilities on your site and you can sleep peacefully without worrying about the safety of your site and server.

If we are hired by well-known corporations, then we charge from $ 50000 for our services, so you are lucky that we offer you the same service for $ 1500.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Spam We Have Hacked Your Website ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

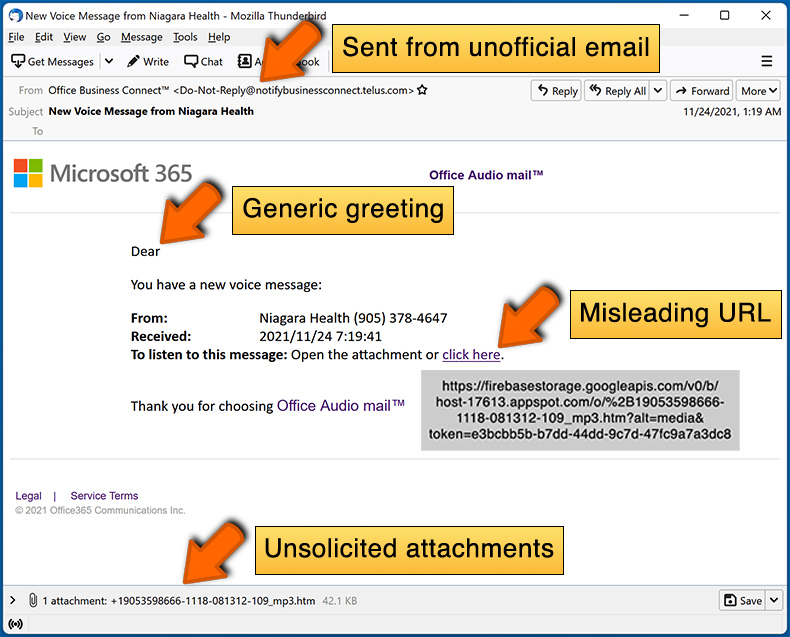

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Cette lettre ne vous est pas adressée personnellement. Il est très probable que les escrocs l'aient envoyé à toutes les adresses courriel qu'ils ont dans leur base de données.

Mon ordinateur est-il réellement piraté et l'expéditeur a-t-il des informations ?

Non, votre ordinateur n'est pas piraté (ou infecté). Les escrocs espèrent que quelqu'un croira que leurs ordinateurs ont été piratés et (ou) que des informations personnelles ont été volées et leur enverra de l'argent.

J'ai envoyé de la crypto-monnaie à l'adresse indiquée dans ce courriel, puis-je récupérer mon argent ?

Malheureusement, les transactions cryptographiques sont irréversibles. Ainsi, il n'est pas possible de récupérer les fonds perdus.

J'ai reçu un courriel contenant une pièce jointe malveillante, mon ordinateur est-il infecté ?

Si vous n'avez pas ouvert cette pièce jointe, votre ordinateur est en sécurité. Les destinataires ne peuvent pas infecter les ordinateurs sans ouvrir les fichiers ou les liens présentés dans les courriels.

Combo Cleaner supprimera-t-il les infections de maliciels qui étaient présentes dans les pièces jointes ?

Oui, Combo Cleaner peut détecter et supprimer presque toutes les infections de maliciels connues. Les maliciels haut de gamme se cachent généralement profondément dans le système d'exploitation. Pour cette raison, l'exécution d'une analyse complète du système est nécessaire pour éliminer ces maliciels.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion