Comment repérer les courriels frauduleux comme celui de Spotify ?

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Spam Spotify

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que l'escroquerie par courriel Spotify ?

Dans la plupart des cas, les cybercriminels/escrocs cachés derrière les courriels d'hameçonnage contactent les victimes potentielles par courriel, SMS ou téléphone. Ils tentent d'inciter les gens à fournir des informations sensibles telles que les détails de la carte de crédit et les mots de passe.

Dans ce cas particulier, les escrocs envoient des courriels déguisés en messages de Spotify demandant aux destinataires de mettre à jour leurs méthodes de paiement via un faux site Web Spotify. Leur objectif principal est de voler des comptes Spotify. Ne faites jamais confiance à ce courriel, ou similaire.

En savoir plus sur l'escroquerie par courriel Spotify

Les escrocs à l'origine de cette escroquerie par hameçonnage envoient des courriels affirmant que Spotify n'a pas pu facturer le destinataire en raison d'un problème avec le mode de paiement préféré. Pour résoudre ce problème, le destinataire doit soi-disant se connecter à Spotify via un lien de site Web fourni (un faux site Web Spotify).

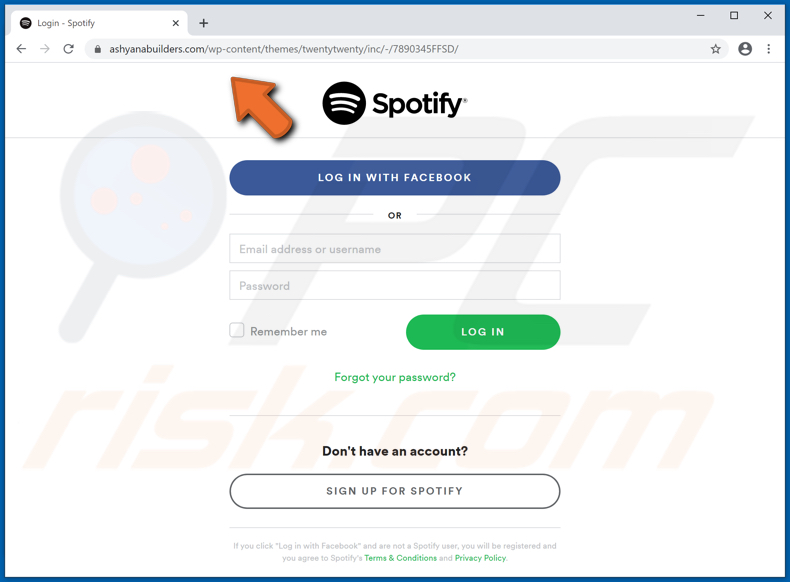

Sur ce site Web, le destinataire est invité à se connecter avec Facebook ou en utilisant les identifiants de connexion du compte Spotify (adresse courriel ou nom d'utilisateur et mot de passe). Par conséquent, toute personne qui tente de se connecter à Spotify via ce site Web trompeur fournit aux escrocs leurs identifiants de connexion Facebook et/ou Spotify.

Les escrocs pourraient utiliser des comptes volés pour voler des identités, inciter d'autres personnes (par exemple, des personnes figurant dans la liste de contacts de la victime) à fournir des informations sensibles, effectuer des achats et des transactions frauduleux, vendre des comptes volés à des tiers (d'autres cybercriminels), etc.

Généralement, les gens utilisent des identifiants de connexion identiques pour plusieurs comptes, et les escrocs peuvent donc également essayer de les compromettre. Par conséquent, assurez-vous que tout site Web de connexion visité est légitime et officiel (par exemple, en vérifiant son adresse URL) et ne fournissez jamais d'informations sur des pages douteuses et non officielles.

| Nom | Arnaque par courriel Spotify |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude. |

| Fausse réclamation | Problème avec le mode de paiement préféré. |

| Déguisement | Message de Spotify. |

| Fausse adresse de site Web Spotify | ashyanabuilders[.]com |

| Adresse IP de service (ashyanabuilders[.]com) | 173.231.196.154 |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Modes de diffusion | Courriels trompeurs, publicités pop-up en ligne frauduleuses, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dégâts | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Plus d'exemples d'courriels d'hameçonnage

D'autres exemples d'arnaques similaires sont "POLÍCIA SEGURANÇA PÚBLICA Email Scam", "Xerox Scanned Document Email Scam" et "SendGrid Email Scam". En règle générale, les escrocs derrière les courriels de ce type tentent d'inciter les destinataires à fournir des informations sensibles, qui pourraient être utilisées à mauvais escient pour générer des revenus de diverses manières.

Notez que les courriels sont utilisés pour inciter les destinataires à installer des maliciels via des fichiers malveillants joints ou des liens vers des sites Web. TrickBot, Adwind, Agent Tesla et CoronaCrypt0r sont des exemples de maliciels que les cybercriminels distribuent via des campagnes de spam .

Comment les campagnes de spam infectent-elles les ordinateurs ?

Généralement, les utilisateurs infectent les ordinateurs par courriel lorsqu'ils ouvrent/exécutent un fichier malveillant joint à un courriel envoyé par des cybercriminels. L'installation de maliciels peut également être causée par courriel, lorsque des personnes ouvrent un fichier téléchargé via un lien de site Web malveillant contenu dans le message.

Habituellement, les cybercriminels joignent des PDF malveillants, des documents Microsoft Office, des fichiers JavaScript, des fichiers exécutables tels que .exe et des fichiers d'archive tels que ZIP, RAR.

Notez que les documents MS Office malveillants ne peuvent pas infecter les ordinateurs à moins qu'ils ne reçoivent l'autorisation d'activer les commandes macros (édition/contenu), cependant, cela ne s'applique pas aux documents ouverts avec les versions de MS Office publiées avant MS Office 2010, car les anciennes versions n'incluent pas le "Mode protégé", qui empêche les documents malveillants d'installer automatiquement des maliciels.

Comment éviter l'installation de maliciels

Il est fortement déconseillé d'ouvrir les fichiers joints à des courriels non pertinents et/ou des courriels reçus d'adresses inconnues et suspectes. Il en va de même pour les liens de sites Web - leur ouverture pourrait entraîner le téléchargement de fichiers conçus pour installer des maliciels.

Tous les logiciels et fichiers doivent être téléchargés à partir de sites Web officiels dignes de confiance et via des liens de téléchargement directs. Toutes les autres sources (réseaux Peer-to-Peer, téléchargeurs tiers, pages non officielles, pages d'hébergement de fichiers gratuits) ne doivent pas être utilisées. Les installateurs tiers ne doivent pas être utilisés pour installer des logiciels.

De plus, il est important de mettre à jour et d'activer les logiciels installés avec des outils ou des fonctions implémentées conçus par les développeurs officiels. Les outils tiers non officiels d'activation et de mise à jour prolifèrent et installent souvent des maliciels. De plus, il est illégal d'utiliser des outils non officiels ("cracking") pour activer un logiciel sous licence.

Analysez régulièrement l'ordinateur à la recherche de menaces à l'aide d'un logiciel antivirus ou anti-logiciel espion réputé, et tenez-le à jour. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

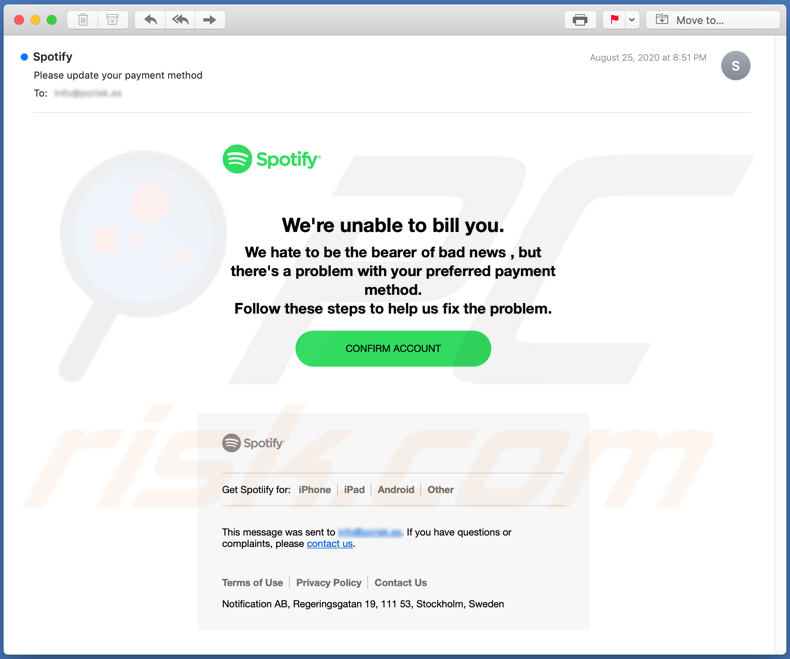

Texte présenté dans l'escroquerie par courriel Spotify :

Subject: Please update your payment method

We're unable to bill you.

We hate to be the bearer of bad news , but there's a problem with your preferred payment method.

Follow these steps to help us fix the problem.

CONFIRM ACCOUNT

Get Spotiify for: iPhone iPad Android Other

This message was sent to -. If you have questions or complaints, please contact us.

Terms of UsePrivacy PolicyContact Us

Notification AB, Regeringsgatan 19, 111 53, Stockholm, Sweden

Capture d'écran du faux site de connexion Spotify (ashyanabuilders[.]com) :

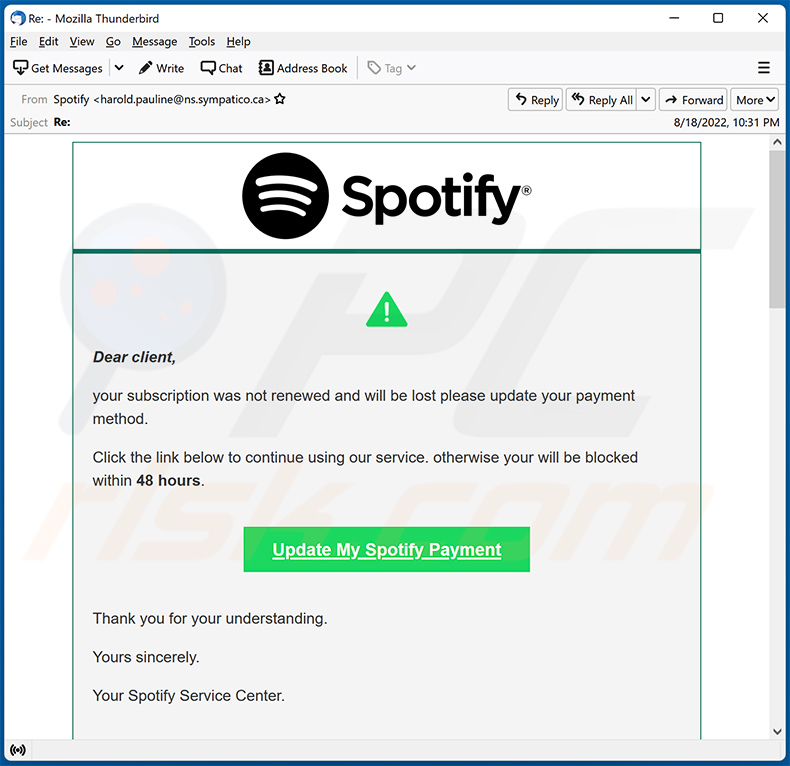

Autre exemple de spam sur le thème de Spotify faisant la promotion d'un site d'hameçonnage :

Texte présenté dedans :

Dear client,

your subscription was not renewed and will be lost please update your payment method.

Click the link below to continue using our service. otherwise your will be blocked within 48 hours.

Update My Spotify PaymentThank you for your understanding.

Yours sincerely.

Your Spotify Service Center.

Imprint

Data

Protection

Disclaimer

Spotify © 2022 All rights reserved

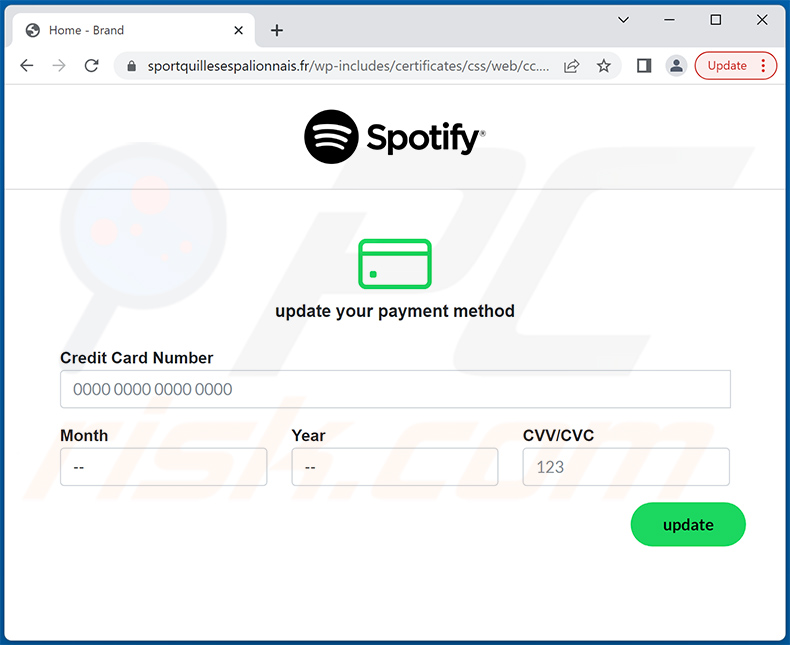

Capture d'écran du site d'hameçonnage promu :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Spam Spotify ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

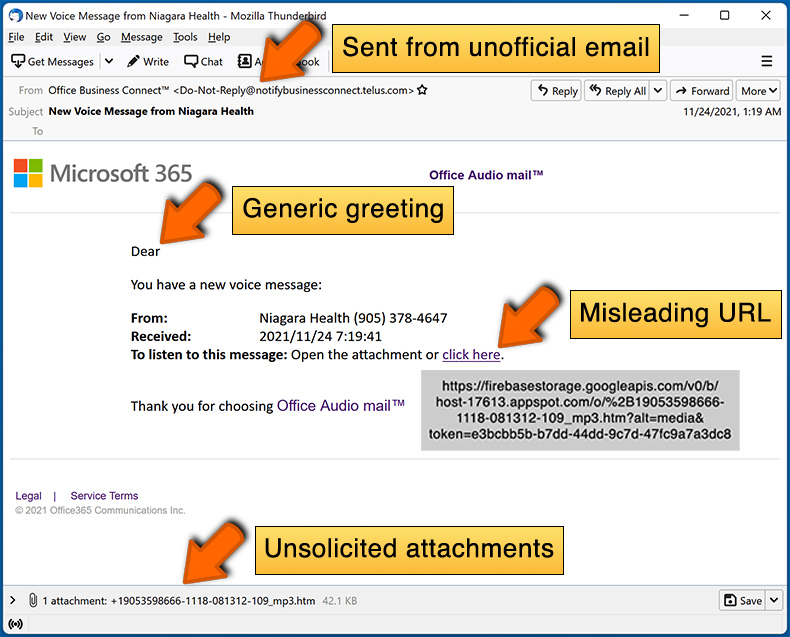

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Votre adresse courriel doit avoir été divulguée après une violation de données. Dans tous les cas, les courriels de ce type ne sont pas personnels - les escrocs envoient la même lettre à toutes les adresses dont ils disposent.

J'ai fourni mes informations personnelles lorsque ce courriel m'a trompé, que dois-je faire ?

Si vous avez fourni des identifiants de connexion au compte (comme un nom d'utilisateur et un mot de passe), changez tous les mots de passe dès que possible. Contactez les autorités compétentes si vous avez fourni d'autres informations personnelles (par exemple, les détails de la carte de crédit, les informations de la carte d'identité, le numéro de sécurité sociale).

J'ai téléchargé et ouvert un fichier malveillant joint à un courriel, mon ordinateur est-il infecté ?

Cela dépend du type de fichier joint. Par exemple, les documents MS Office malveillants ne peuvent pas infecter les ordinateurs sans activer les commandes de macros (sauf s'ils sont ouverts avec MS Office publié avant 2010). Cependant, la plupart des fichiers exécutables infectent les ordinateurs après leur ouverture/exécution.

J'ai lu le courriel mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Non, il est inoffensif d'ouvrir des courriels sans cliquer sur les liens ou ouvrir les fichiers joints.

Combo Cleaner supprimera-t-il les infections de maliciels qui étaient présentes dans les pièces jointes ?

Oui, Combo Cleaner supprimera les maliciels de l'ordinateur compromis. Il peut détecter tous les maliciels connus. Habituellement, les maliciels haut de gamme se cachent profondément dans le système. Ainsi, il ne peut pas être détecté sans exécuter une analyse complète du système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion