Instructions de suppression des programmes appartenant à la famille de maliciels Eternity

de TroieÉgalement connu sous le nom de: Virus Eternity

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que le maliciel Eternity ?

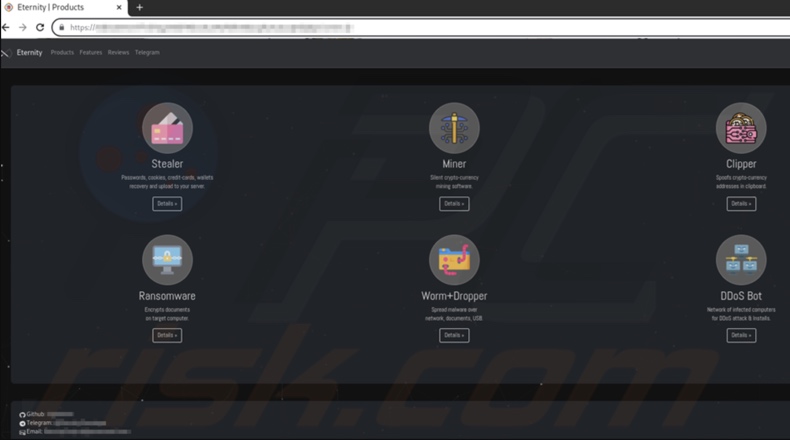

Découvert par Cyble Research Labs, Eternity est le nom d'une famille de maliciels. Activement vendus sur le Web, les développeurs d'Eternity utilisent le service Telegram IM (Instant Messaging) pour vendre leurs produits malveillants, ainsi que pour fournir une assistance et une personnalisation aux acheteurs. Telegram peut également être utilisé par les attaquants utilisant les programmes Eternity comme serveur C&C (commande et contrôle) et outil de prolifération.

Actuellement, cette famille de maliciels se compose d'un voleur, d'un ver, d'un mineur, d'un clipper, d'un rançongiciel et d'un bot DDoS.

Présentation du maliciel Eternity

Au moment de la recherche, les développeurs d'Eternity sont actifs dans la mise à jour et le support de leur logiciel. Par conséquent, en plus de ces programmes personnalisables, les infections peuvent varier d'une victime à l'autre. Par exemple, les cybercriminels qui achètent le programme malveillant peuvent choisir d'inclure des fonctionnalités AntiVM dans leur version, ce qui permet au maliciel de détecter s'il est lancé dans un environnement virtuel.

Il convient de noter que le programme malveillant Eternity a tendance à être léger (petite taille), ce qui met moins de pression sur les systèmes et garantit que la détection en raison de performances système gravement affectées soit un scénario peu probable.

Comme mentionné dans l'introduction, plusieurs programmes malveillants composent la famille de maliciels Eternity. Les voleurs sont un type de logiciel conçu pour extraire et exfiltrer les données de la machine infectée et des applications installées. Le voleur Eternity peut obtenir les informations suivantes des systèmes - mots de passe du gestionnaire d'informations d'identification, du coffre-fort et du réseau.

Ce programme cible également diverses applications : navigateurs, gestionnaires de mots de passe, clients de messagerie, messagers, portefeuille électronique hors ligne (cold wallets), extensions de navigateur de crypto-monnaie, VPN, FTP et applications liées aux jeux (liste complète). À partir des navigateurs, il peut extraire - les cookies Internet, les jetons d'accès, les historiques de navigation, les signets, les données de remplissage automatique, les mots de passe, les numéros de carte de crédit, etc.

Les maliciels classés comme des vers fonctionnent en se propageant à travers des appareils infectés via des fichiers, des réseaux et des périphériques de stockage amovibles. Le ver Eternity fonctionne également comme un dropper, c'est-à-dire qu'il infecte le contenu avec une charge utile malveillante. Ce ver peut se propager via des fichiers locaux (liste d'extensions), des partages effectués au sein du réseau local, des lecteurs Cloud, des lecteurs flash USB, des projets Python conformes et des spams de messagerie vers les canaux et contacts des victimes.

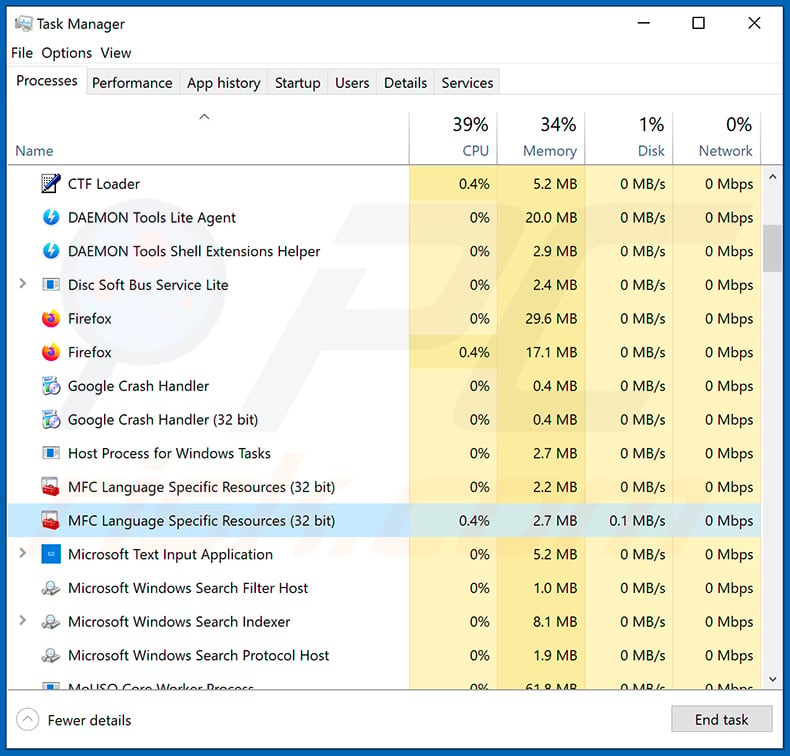

Les mineurs de crypto-monnaie sont des programmes qui abusent des ressources système pour générer de la crypto-monnaie. Selon le matériel promotionnel du mineur Eternity, il est léger, ne surcharge pas le système infecté, peut être invisible sur le Gestionnaire des tâches de Windows et redémarre automatiquement si son processus est terminé. Le mineur Eternity est conçu pour générer la crypto-monnaie Monero, mais est-il possible qu'il en exploite d'autres à l'avenir.

Les clippers remplacent les données copiées dans le presse-papiers du système (tampon copier-coller). Le Clipper Eternity détecte quand la victime copie une adresse de portefeuille de crypto-monnaie Bitcoin, Bitcoin Cash, Litecoin ou Zcash dans le presse-papiers et la remplace par celle appartenant aux attaquants. Par conséquent, lorsqu'une victime effectue une transaction sortante, la crypto-monnaie est transférée aux cybercriminels plutôt qu'au destinataire prévu. Tout comme le mineur d'Eternity, ce clipper est léger et peut être masqué dans le Gestionnaire des tâches.

Le rançongiciel est un type de maliciel qui génère des profits grâce aux rançons obtenues en cryptant les fichiers des victimes et/ou en verrouillant les écrans de leurs appareils. Le rançongiciel Eternity est personnalisable et léger ; plus d'informations à ce sujet peuvent être trouvées dans notre article.

Les bots DDoS sont des programmes malveillants capables de lancer des attaques par déni de service distribué (attaques DDoS) - dans lesquelles une machine, un réseau, un site Web ou des réponses de service sont affectés ou surchargés au point de planter - les rendant ainsi indisponibles pour les utilisateurs authentiques. Au moment de la rédaction de cet article, le bot Eternity DDoS est toujours en développement.

Pour résumer, ces infections peuvent entraîner une perte permanente de données, de graves problèmes de confidentialité, des pertes financières et le vol d'identité. Si vous soupçonnez que votre système est déjà infecté par le maliciel Eternity, nous vous conseillons fortement d'utiliser un antivirus pour le supprimer sans délai.

| Nom | Virus Eternity |

| Type de menace | Maliciel, Cheval de Troie, Voleur, Ver, Clipper, Mineur de Crypto-Monnaie, Rançongiciel, Bot DDoS. |

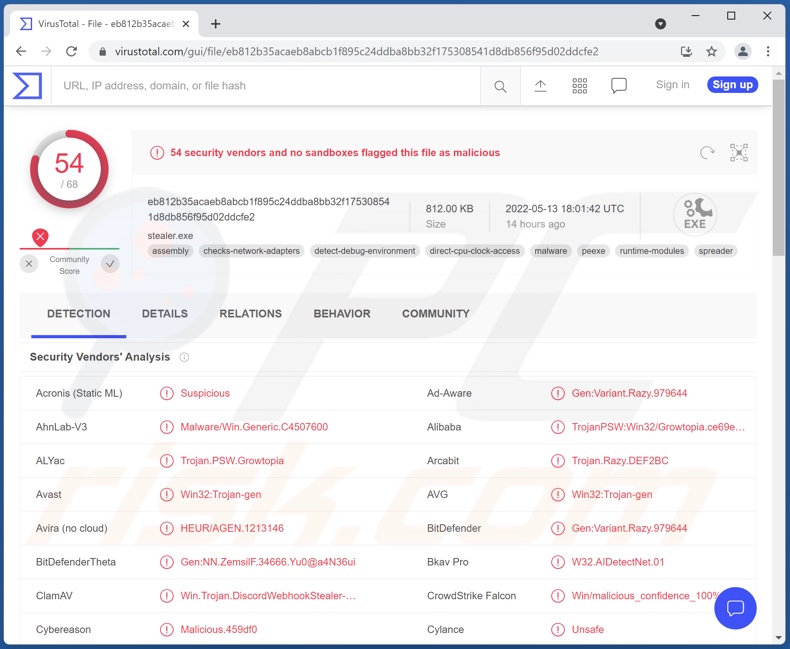

| Noms de détection (Stealer) | Avast (Win32:Trojan-gen), Combo Cleaner (Gen:Variant.Razy.979644), ESET-NOD32 (Une variante de Win32/Packed.VMProtect.ACR), Kaspersky (HEUR:Trojan-PSW.MSIL.Growtopia.gen ), Microsoft (Trojan:Win32/Skeeyah.A!rfn), Liste complète des détections (VirusTotal) |

| Noms de détection (Clipper) | Avast (Win32:PWSX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.48969991), ESET-NOD32 (une variante de MSIL/ClipBanker.AAJ), Kaspersky (HEUR:Trojan-Banker.MSIL.ClipBanker.gen), Microsoft (cheval de Troie:MSIL/ClipBanker.DI! MTB), Liste complète des détections (VirusTotal) |

| Noms de détection (rançongiciel) | Avast (Win32:Trojan-gen), Combo Cleaner (Gen:Variant.Bulz.171562), ESET-NOD32 (Une variante de MSIL/Filecoder.ADX), Kaspersky (HEUR:Trojan-Ransom.MSIL.Crypmod.gen), Microsoft (Ransom:MSIL/CryptoLocker.DF!MTB), Liste complète des détections (VirusTotal) |

| Noms de détection (Ver) | Avast (Win32:DropperX-gen [Drp]), Combo Cleaner (Gen:Variant.Lazy.165364), ESET-NOD32 (Une variante de MSIL/TrojanDropper.Agent.F), Kaspersky (HEUR:Trojan.MSIL.Miner. gen), Microsoft (Trojan:MSIL/AgentTesla.DA!MTB), Liste complète des détections (VirusTotal) |

| Modes de diffusion | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, "cracks" de logiciels. |

| Dégâts | Mots de passe et informations bancaires volés, usurpation d'identité, perte définitive de données, l'ordinateur de la victime ajouté à un botnet. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Exemples de maliciels similaires

Nous avons analysé des milliers d'échantillons de maliciels ; Burmilla, Stealerium et 000 Stealer ne sont que quelques exemples de voleurs, Phorpiex (Trik), Forbix, Stalk-worms, Sapphire, Kratos Silent Miner, Muse - cryptomineurs, Allcome, Extended Clipper, Frost Clipper - clippers, Kekpop, LockData, Errz - rançongiciel et NetDooka, Little Thief, Spectre - programmes capables de déployer des attaques DDoS.

Il convient de souligner que, quelle que soit la manière dont les maliciels fonctionnent, leur présence sur un système met en danger l'intégrité de l'appareil et la sécurité des utilisateurs. Par conséquent, il est crucial d'éliminer toutes les menaces dès leur détection.

Comment Eternity a-t-elle infiltré mon ordinateur ?

Étant donné que le maliciel Eternity est proposé à la vente à la fois sur son site Web du réseau Tor et sur Telegram, la manière exacte dont il est distribué dépend des cybercriminels qui l'utilisent à ce moment-là.

Le ver Eternity est capable de se propager via les réseaux locaux, les fichiers locaux, les lecteurs flash USB, les projets Python compilés, les lecteurs de stockage Cloud, ainsi que le spam Telegram et Discord. Ce ver peut également déposer des charges utiles malveillantes.

Le voleur d'éternité cible les courriels, les clients de messagerie et d'autres comptes sociaux - qui peuvent également être utilisés pour faire proliférer davantage le maliciel.

En général, les méthodes de prolifération des maliciels les plus courantes incluent : les téléchargements intempestifs (furtifs et trompeurs), les pièces jointes et les liens malveillants dans les courriels/messages indésirables, les sources de téléchargement douteuses (par exemple, les sites Web gratuits et tiers, le partage poste à poste réseaux, etc.), des outils d'activation de programmes illégaux ("cracks"), de fausses mises à jour et des escroqueries en ligne.

Comment éviter l'installation de maliciels ?

Nous vous conseillons vivement de faire preuve de prudence avec le courrier entrant. Les pièces jointes et les liens présents dans les e-mails et messages suspects/non pertinents ne doivent pas être ouverts, car cela peut entraîner une infection du système.

De plus, tous les téléchargements doivent être effectués à partir de canaux officiels et vérifiés. Une autre recommandation est de toujours activer et mettre à jour les logiciels avec des outils fournis par des développeurs légitimes, car les outils d'activation illégaux ("cracks") et les fausses mises à jour peuvent contenir des maliciels.

Nous devons souligner l'importance d'avoir un antivirus fiable installé et mis à jour. Les programmes de sécurité doivent être utilisés pour effectuer des analyses régulières du système et pour supprimer les menaces et les problèmes détectés. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Capture d'écran du fichier crypté par le rançongiciel Eternity (aucune extension supplémentaire) :

Apparence de la demande de rançon créée par le rançongiciel Eternity (GIF) :

Texte présenté dans ce message :

Eternity 2.0

All your files belong to us!

- files have been encrypted

The harddisks of your computer have been encrypted with an Military grade encryption algorithm.

1. Send us your ID and sendme.eternityraas at getyourfilesback_s@protonmail.com or at telegram @RecoverdataU

2. You will recieve a personal Monero for payment, payment rate is 800$

3. Once payment has been completed, send another email to us stating by `PAID`we will check to see if payment has been paid.

4. You will receive a text file with your KEY

WARNING:

*Do not interrupt the decryption process it only depend on the amount of file to decrypt.

*Do not attempt to decrypt your files with any software as it is obselete and will not work, and may cost you more to unlock your files.

*Do not change file names, mess with the files, or run decryption software as it will cost you more to unlock your files and there is a high chance you will lose your files forever.

*Do not send `PAID` to us without paying, price will rise for disobedience.The payment rate will increase by 500$ so be carefull

by Eternity group

Price: 800$ in Monero

Email: getyourfilesback_s@protonmail.com

Telegram: @RecoverdataU

Info: monero.org

ID: -

by Eternity group

Enter password

[Please decrypt them!]

Capture d'écran du site Web Tor utilisé pour promouvoir le maliciel Eternity :

Liste des applications ciblées par le voleur Eternity :

- Navigateurs (sélectionnés, +20 autres) : Chrome, Firefox, Edge, Chromium, Opera, Internet Explorer, Vivaldi, etc.

- Gestionnaires de mots de passe (sélectionnés, +10 de plus) : 1Password, BitWarden, KeePass, LastPass, NordPass, RoboForm, etc.

- Clients de messagerie : FoxMail, Thunderbird, Outlook, MailBird, PostBox.

- Clients Messenger : Telegram, Discord, Pidgin, WhatsApp, Signal, RamBox.

- Portefeuilles de crypto-monnaie hors ligne (portefeuilles froids) : Atomic, Binance, BitcoinCore, Coinomi, DashCore, DogeCore, Electrum, Exodus, Guarda, Jaxx, LiteCore, MoneroCore, Wasabi, Zcash.

- Extensions de crypto-monnaie du navigateur (sélectionnées, +30 de plus) : BinanceChain, Coinbase Wallet, MetaMask.

- Clients VPN (Virtual Private Network) : AzireVPN, EarthVPN, NordVPN, OpenVPN, ProtonVPN, WindscribeVPN.

- Clients FTP (File Transfer Protocol) : FileZilla, CoreFTP, CyberDuck, Snowflake, WinSCP.

- Logiciels liés aux jeux : OBS (clés de diffusion), Steam (sessions), Twitch (sessions).

Caractéristiques utilisées par le ver Eternity pour s'auto-proliférer :

- Fichiers locaux - .EXE, .ZIP, .BAT, .JAR, .PY, .DOCX, .XLSX, .PPTX, .PDF, .PNG, .MP3, .MP4 ;

- Partages de réseau local ;

- clés USB à mémoire flash ;

- Disques cloud - GoogleDrive, DropBox, OneDrive ;

- Projets Python compilés ;

- Messagerie indésirable - Télégramme, Discord.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Eternity ?

- ÉTAPE 1. Suppression manuelle du maliciel Eternity.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée - il est généralement préférable de permettre aux programmes antivirus ou anti-maliciel de le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

Si vous souhaitez supprimer les maliciels manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple de programme suspect exécuté sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes exécutés sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

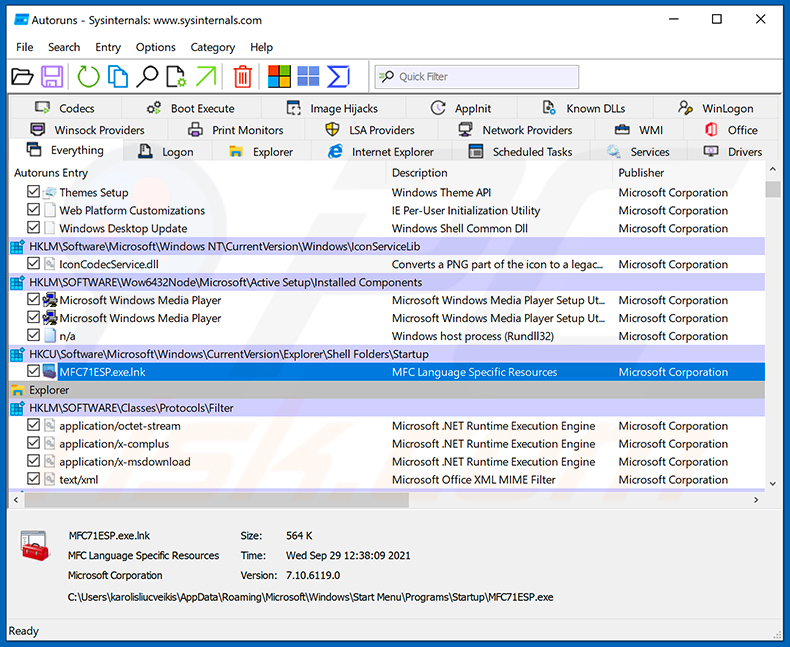

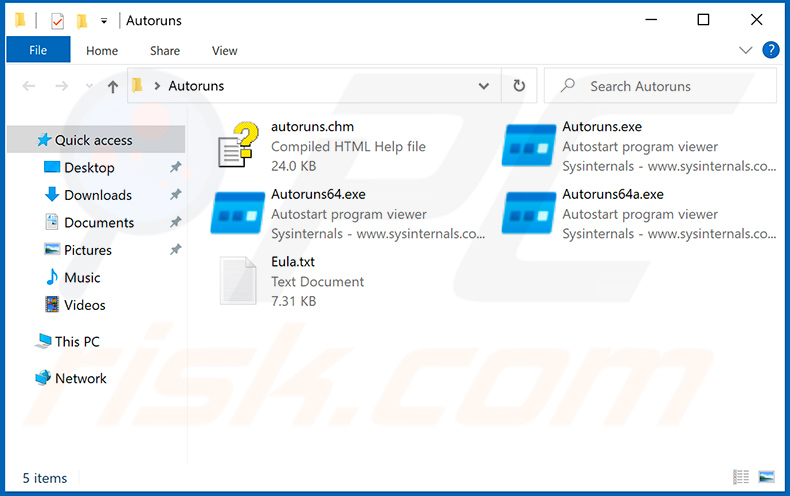

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

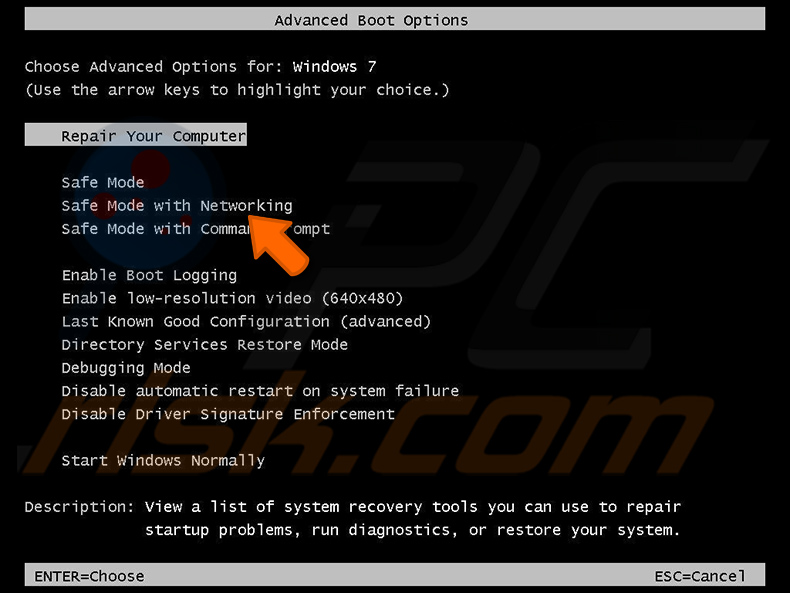

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

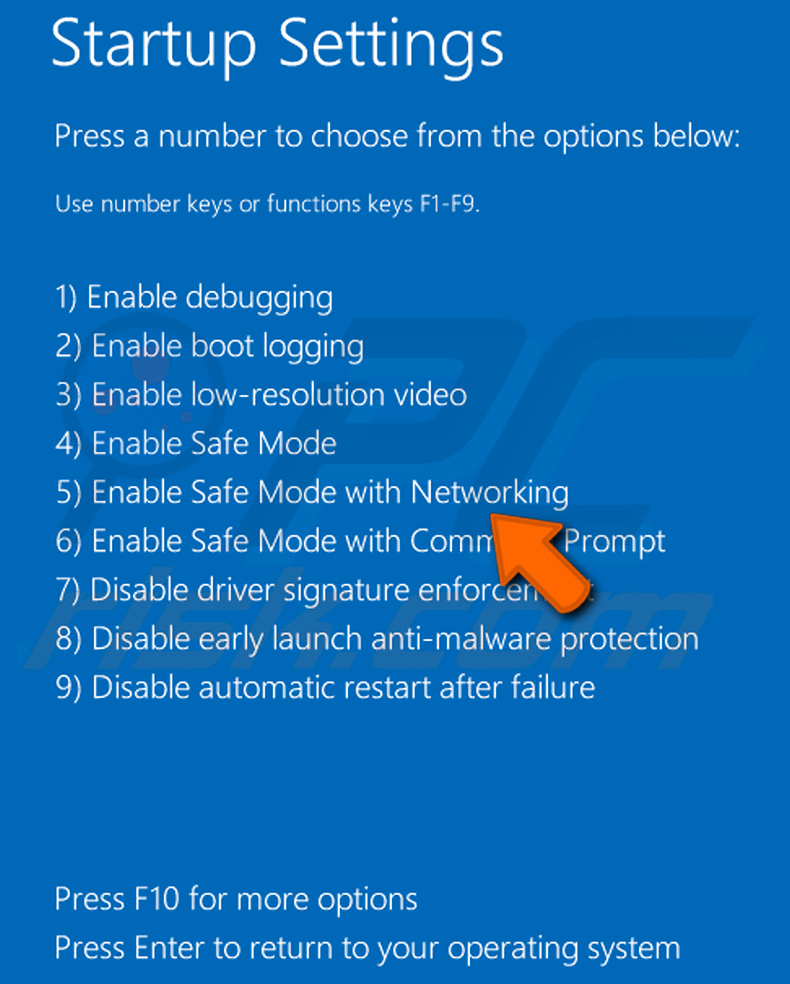

Utilisateurs de Windows 8 : Démarrer Windows 8 en mode sans échec avec mise en réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options de démarrage avancées". Cliquez sur le bouton "Dépanner", puis cliquez sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

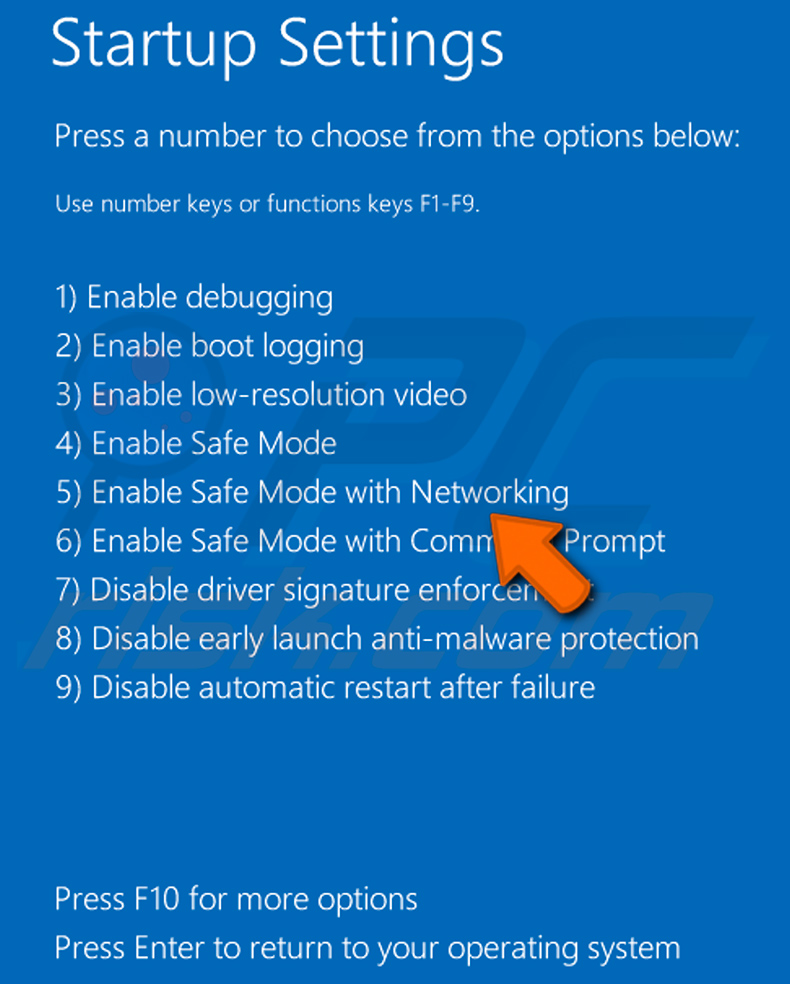

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" de votre clavier enfoncé. Dans la fenêtre "choisir une option", cliquez sur "Dépanner", sélectionnez ensuite "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, vous devez cliquer sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

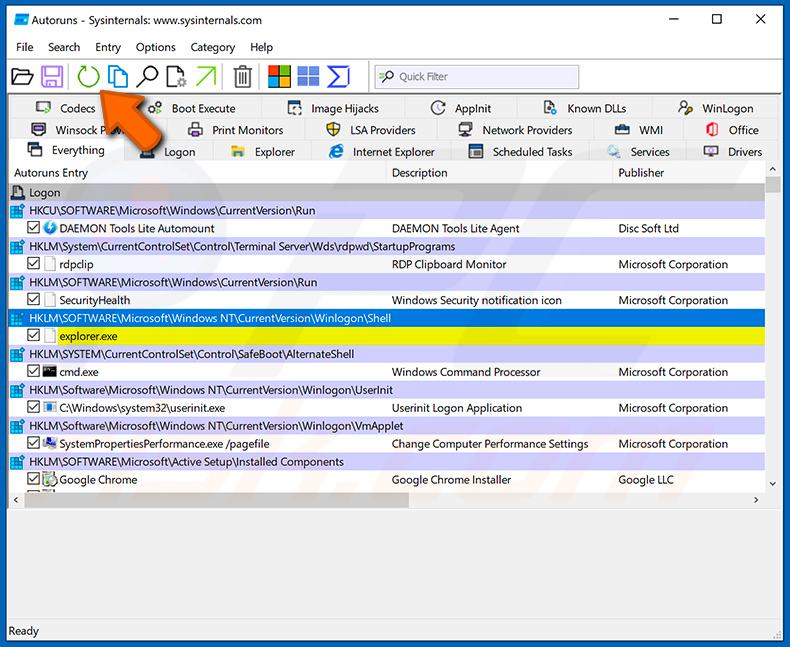

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

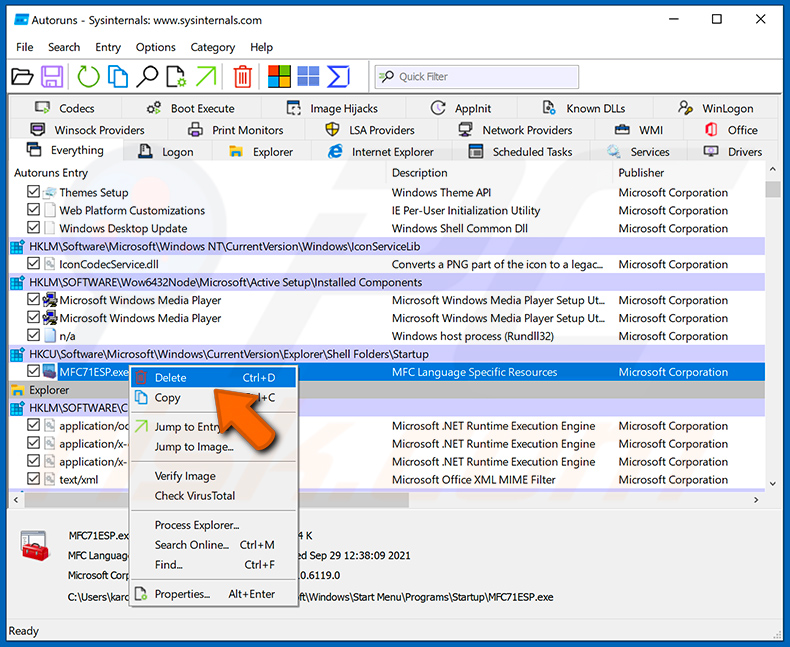

Vous devez écrire son chemin complet et son nom. Notez que certains maliciels masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

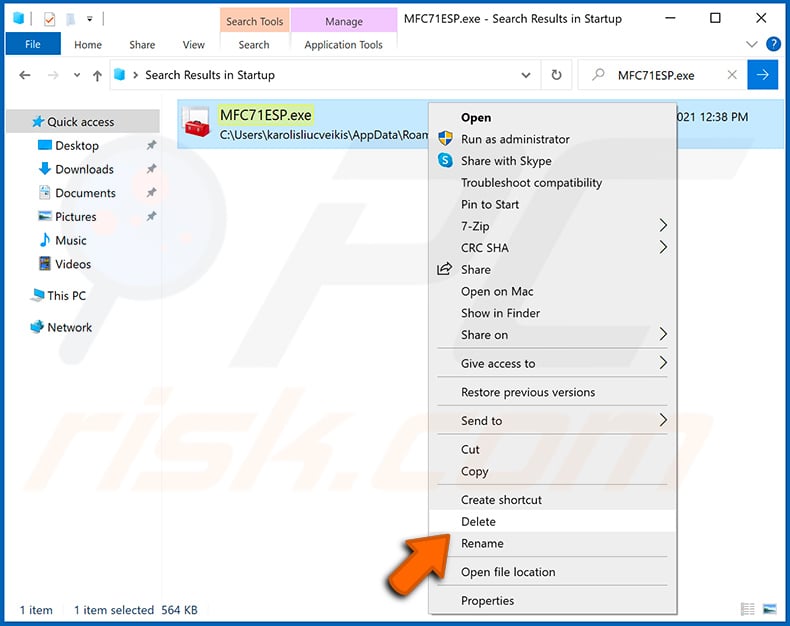

Après avoir supprimé le maliciel via l'application Autoruns (cela garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du maliciel, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devriez supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, laissez la suppression des maliciels aux programmes antivirus et anti-maliciel.

Ces étapes peuvent ne pas fonctionner avec les infections de maliciels avancés. Comme toujours, il est préférable de prévenir l'infection que d'essayer de supprimer les maliciels plus tard. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de l'analyser avec Combo Cleaner Antivirus pour Windows.

Foire Aux Questions (FAQ)

Mon ordinateur est infecté par le maliciel Eternity, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Non, de telles mesures drastiques ne sont pas nécessaires pour la suppression des maliciels Eternity.

Quels sont les plus gros problèmes que le maliciel Eternity peut causer ?

Eternity est le nom d'une famille de maliciels, qui comprend des programmes malveillants dotés de différentes fonctionnalités. Les capacités d'un programme malin et les objectifs des cybercriminels dictent les menaces que pose l'infection. En résumé, l'intégralité des programmes malveillants d'Eternity peut entraîner une diminution des performances du système, une perte de données permanente, de graves problèmes de confidentialité, des pertes financières et le vol d'identité.

Quel est le but du maliciel Eternity ?

En règle générale, les maliciels sont utilisés comme outil pour générer des revenus. Cependant, ces programmes peuvent également être utilisés pour amuser les cybercriminels, perturber des processus (par exemple, des sites Web, des services, des entreprises, etc.), mener des vendettas personnelles ou même lancer une attaque à motivation politique/géopolitique.

Comment le maliciel Eternity s'est-il infiltré dans mon ordinateur ?

Les maliciels se propagent principalement par le biais de téléchargements intempestifs, de courriels et de messages indésirables, de sites non officiels et de logiciels gratuits, de réseaux de partage P2P, d'escroqueries en ligne, d'outils d'activation de programmes illégaux ("cracking") et de fausses mises à jour. Le ver Eternity en particulier (qui peut injecter des programmes malveillants supplémentaires) est capable de se propager via des fichiers locaux, des réseaux locaux, des périphériques de stockage amovibles (clés USB), des lecteurs Cloud, des projets Python compilés et des clients de messagerie.

Combo Cleaner me protégera-t-il des maliciels ?

Oui, Combo Cleaner peut détecter et éliminer presque toutes les infections de maliciels connues. Il convient de souligner que l'exécution d'une analyse complète du système est primordiale, car les maliciels sophistiqués se cachent généralement au plus profond des systèmes.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion