Comment reconnaitre des arnaques d'hameçonnage comme INTERNATIONAL MONETARY FUND (IMF) ?

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infections de maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que l'arnaque par courrier électronique INTERNATIONAL MONETARY FUND (FMI) ?

Le INTERNATIONAL MONETARY FUND - FOND MONETAIRE INTERNATIONAL (FMI) est une institution financière légitime, une organisation internationale qui promeut la croissance économique mondiale, réduit la pauvreté, encourage le commerce international. Il existe plus d'une variante d'escroquerie par courriel qui prétend être dirigée par des fonctionnaires du FMI.

En règle générale, les escrocs derrière ces faux courriels tentent d'inciter les destinataires à contacter le FMI pour l'émission d'une forme d'approbation, pour recevoir un don ou pour d'autres questions. Dans tous les cas, le but de ces courriels est de tromper les destinataires pour qu'ils fournissent des informations personnelles ou transfèrent de l'argent.

L'arnaque du INTERNATIONAL MONETARY FUND (FMI) en détail

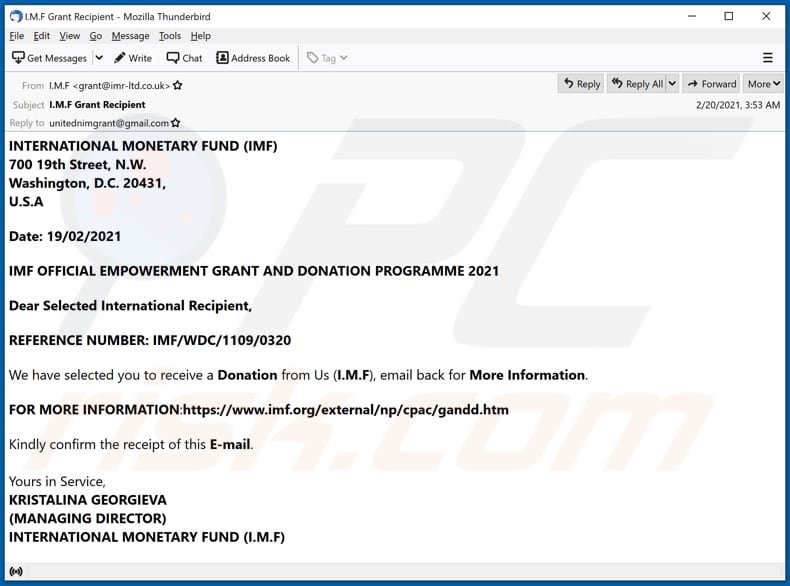

Les escrocs utilisent souvent les noms de personnes réelles, utilisent des logos d'entreprise, des adresses, etc., pour donner l'impression que leurs canulars sont réels. Il s'agit d'une arnaque par courriel prétendant être un message de Kristalina Georgieva, directrice générale du FOND MONETAIRE INTERNATIONAL.

Les escrocs derrière cela tentent de tromper les destinataires en leur faisant croire qu'ils ont été sélectionnés pour recevoir un don du FMI et qu'il faut les contacter pour plus d'informations. Il est probable qu'après avoir contacté les escrocs, les destinataires soient invités à envoyer des informations bancaires personnelles (telles que des informations de carte de crédit) ou à effectuer un petit paiement comme des "frais de transaction".

En règle générale, lorsque les escrocs réussissent à obtenir des détails de carte de crédit et d'autres informations personnelles, ils les utilisent pour effectuer des achats et des transactions frauduleux, voler des identités, détourner des comptes personnels, etc., ou les vendre à des tiers (autres cybercriminels).

Par conséquent, les destinataires qui tombent dans le piège de ces escroqueries subissent des pertes monétaires, ne peuvent pas accéder à leurs comptes personnels, deviennent victimes d'usurpation d'identité et rencontrent d'autres problèmes graves. Ce courriel et d'autres courriels similaires sont simplement des escroqueries - ils doivent être ignorés et signalés.

| Nom | Escroquerie par courriel INTERNATIONAL MONETARY FUND (FMI) |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude |

| Fausse réclamation | Le bénéficiaire a été sélectionné pour recevoir un don |

| Déguisement | Une lettre du directeur général du FOND MONETAIRE INTERNATIONAL (FMI) |

| Symptômes | Achats en ligne non autorisés, modifications des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Modes de diffusion | Courriels trompeurs, publicités intempestives en ligne malveillantes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Les escroqueries par hameçonnage en général

De nombreuses escroqueries par courrier électronique circulent sur Internet. Quelques exemples sont "U.S Army Special Operations Command Consignment Email Scam", "EMPLOYEE BENEFITS Email Scam", et "Synchronize Mail Error Email Scam". Ils sont souvent déguisés en messages officiels d'entreprises légitimes existantes ou d'autres entités, et demandent des informations personnelles, des paiements.

En fait, les courriels peuvent être utilisés pour diffuser des maliciels. Dans de tels cas, les courriels contiennent des liens ou des pièces jointes malveillants. Leur objectif principal est de tromper les destinataires pour qu'ils ouvrent des fichiers malveillants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les maliciels (y compris les rançongiciels) sont généralement distribués via des campagnes de spam, des outils d'activation de logiciels non officiels ("cracking"), des chevaux de Troie, des sources de téléchargement de fichiers/logiciels douteux et de faux outils de mise à jour de logiciels.

Lorsque les cybercriminels tentent de diffuser des maliciels via des campagnes de spam, ils envoient des courriels contenant des pièces jointes malveillantes ou des liens de téléchargement de fichiers malveillants. En règle générale, ils déguisent leurs courriels en officiels et importants. Si les destinataires ouvrent le fichier joint (ou un fichier téléchargé via un lien de site Web), ils provoquent l'installation de maliciels.

Les cybercriminels attachent généralement des fichiers exécutables (.exe), des fichiers d'archive tels que RAR, ZIP, des documents PDF, des fichiers JavaScript et des documents Microsoft Office à leurs courriels. Les outils de 'craquage' de logiciels activent soi-disant des logiciels sous licence illégalement (activation de contournement), cependant, ils installent souvent des programmes malveillants et n'activent aucun logiciel installé légitime.

Les chevaux de Troie sont d'autres programmes malveillants qui peuvent provoquer des infections en chaîne. C'est-à-dire que lorsqu'un cheval de Troie est installé sur le système d'exploitation, il peut installer des maliciels supplémentaires.

Les sites Web d'hébergement de fichiers gratuits, les sites Web de téléchargement de logiciels gratuits, les réseaux Peer-to-Peer (par exemple, les clients torrent, eMule), les sites Web non officiels et les téléchargeurs tiers sont des exemples d'autres sources utilisées pour distribuer des maliciels. Les cybercriminels déguisent les fichiers malveillants en fichiers légitimes et réguliers. Lorsque les utilisateurs les téléchargent et les ouvrent, ils infectent par inadvertance leurs ordinateurs avec des maliciels.

Les faux outils de mise à jour de logiciels installent des maliciels plutôt que des mises à jour/correctifs pour les programmes installés, ou ils exploitent des bogues/défauts de logiciels obsolètes installés sur le système d'exploitation.

Comment éviter l'installation de maliciels

Téléchargez des logiciels et des fichiers à partir de sites Web officiels et via des liens directs. Il n'est pas sûr d'utiliser des clients torrent, eMule (ou d'autres réseaux Peer-to-Peer), des téléchargeurs tiers, des sites Web non officiels ou d'autres sources de ce type.

Évitez les installateurs tiers. Cochez les paramètres "Avancé", "Personnalisé" et d'autres paramètres, et refusez les offres de téléchargement ou d'installation de logiciels indésirables. Ne cliquez pas sur les publicités affichées sur des sites Web douteux, car elles peuvent ouvrir d'autres sites Web non fiables ou même provoquer des téléchargements et des installations indésirables.

Supprimez toutes les applications indésirables et suspectes (extensions, modules complémentaires et plug-ins) installées sur le navigateur. Il en va de même pour les programmes de ce type installés sur le système d'exploitation.

Analysez régulièrement votre ordinateur à l'aide d'un logiciel antivirus ou anti-logiciel espion réputé et maintenez ce logiciel à jour.

Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans le courriel :

Subject: I.M.F Grant Recipient

INTERNATIONAL MONETARY FUND (IMF)

700 19th Street, N.W.

Washington, D.C. 20431,

U.S.A

Date: 19/02/2021

IMF OFFICIAL EMPOWERMENT GRANT AND DONATION PROGRAMME 2021

Dear Selected International Recipient,

REFERENCE NUMBER: IMF/WDC/1109/0320

We have selected you to receive a Donation from Us (I.M.F), email back for More Information.

FOR MORE INFORMATION:hxxps://www.imf.org/external/np/cpac/gandd.htm

Kindly confirm the receipt of this E-mail.

Yours in Service,

KRISTALINA GEORGIEVA

(MANAGING DIRECTOR)

INTERNATIONAL MONETARY FUND (I.M.F)

Un autre exemple de courrier indésirable sur le thème du FOND MONETAIRE NTERNATIONAL :

Texte présenté dedans :

Subject: Directive from Dr Kristalina Georgieva the M D IMF, Please Contact Mr. Wilbur Autry for further Directives on your fund payment.

INTERNATIONAL MONETARY FUND (HQ1)

700 19th Street, N.W., Washington, D.C.

20431.

Email: wilburautry.imf@aol.com

Date: 4/5/2021To the knowledge of the Beneficiary.

Re Payment of $5.2m

2021 UNPAID FUND RECOVERED LETTER

In our efforts to foster global monetary cooperation secures financial

stability and facilitates individual company economic growth.The IMF through our international monitoring network has recovered

your UNPAID FUND $5.2m that has been on hold.We hereby advise you to reconfirm to this office officially if you are

the person that instructed Mr. RAVIS RAY LUNN of America to claim and

receive the payment on your behalf before we send your fund transfer

instruction to one of our approved paying banks to contact you for the

release of your fund.For your information we have the following banks as our

nominated/approved payment banks, Lloyd’s Bank London, Citibank New

York and CMB WING LUNG Bank Hong Kong.Please, Re-confirm as follows

(1) Your Full Name........?

(2) Full Residential Address: (P.O.BOX NOT ALLOWED)?

(3) Country/State..........?

(4) Beneficiary Amount?

(5) Direct and Current Phone?

(6) Passport identification?Please you are also required to clarify the following immediately:

1. IS Williams Rogers your local representative?

2. Did you broker your fund to one Mr. TRAVIS RAY LUNN of America to claim?

And receive the payment on your behalf?3. Did you sign any “Deed of Assignment” in his favor, thereby making

him the current beneficiary with the following account details to

receive your fund?Mr. TRAVIS RAY LUNN

Address 55601 SWAN RD.SUNRIVER BEND, OREGON 97707

USA

Account Name: TRAVIS RAY LUNN

Bank Name: WELLS FARGO

Bank Address: 450 NE WINDY KNOLLS DR BEND,OR,97701

Beneficiary Account Number: 8210526748

Swift Code:WFBIUS6S

Routing Number for wire Transfer: 12100024Please confirm so that we can proceed with your fund payment as we

don’t anticipate any further delay.Contact Mr. Wilbur Autry.

Operation department for further Directive.

Email: wilburautry.imf@aol.comThank you and have a nice day.

Regards

Dr Ms. Kristalina Georgieva

Managing Director

IMF

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce qu'une arnaque par courrier électronique au FOND MONETAIRE INTERNATIONAL (FMI) ?

- ÉTAPE 1. Suppression manuelle des infections de maliciels.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée - il est généralement préférable de permettre aux programmes antivirus ou anti-maliciel de le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

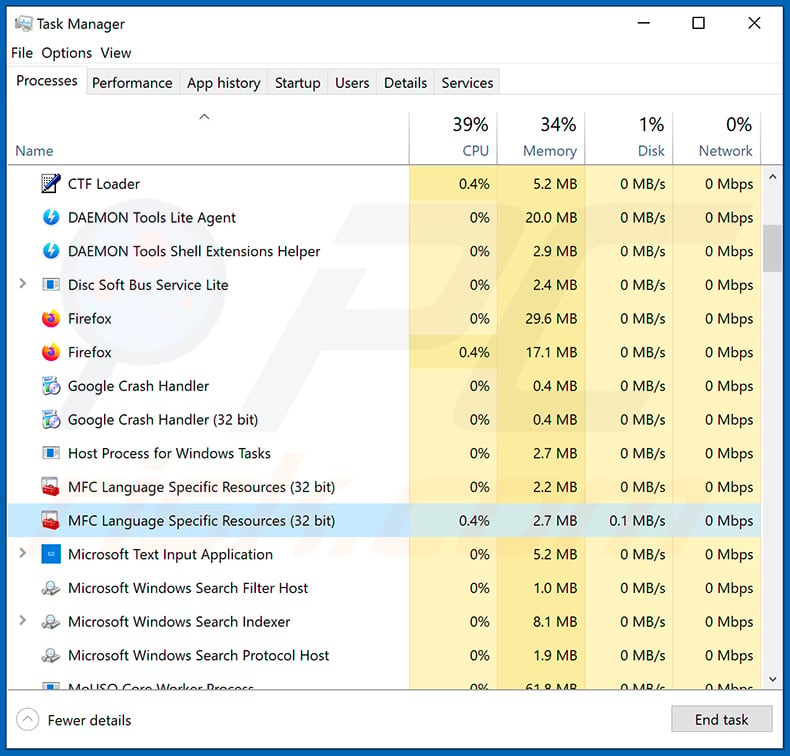

Si vous souhaitez supprimer les maliciels manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect exécuté sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes exécutés sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

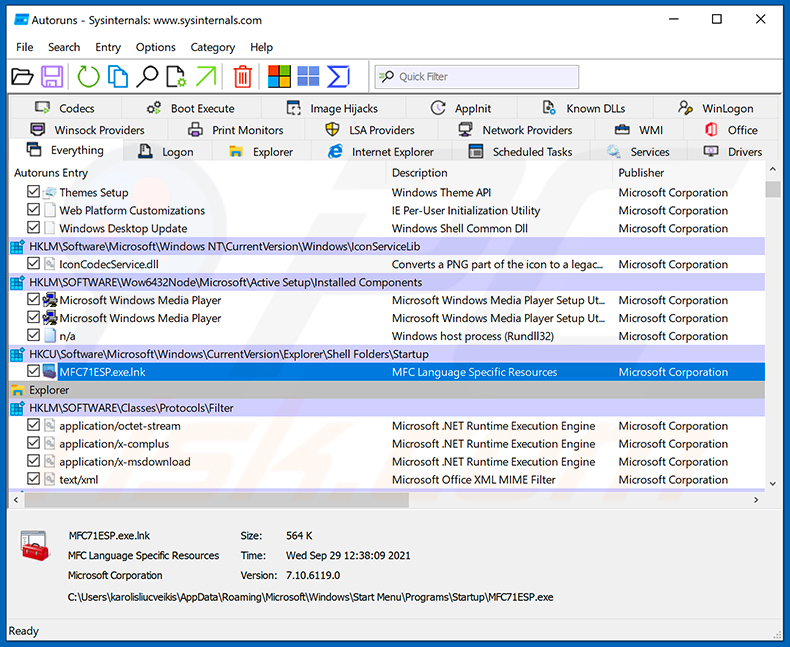

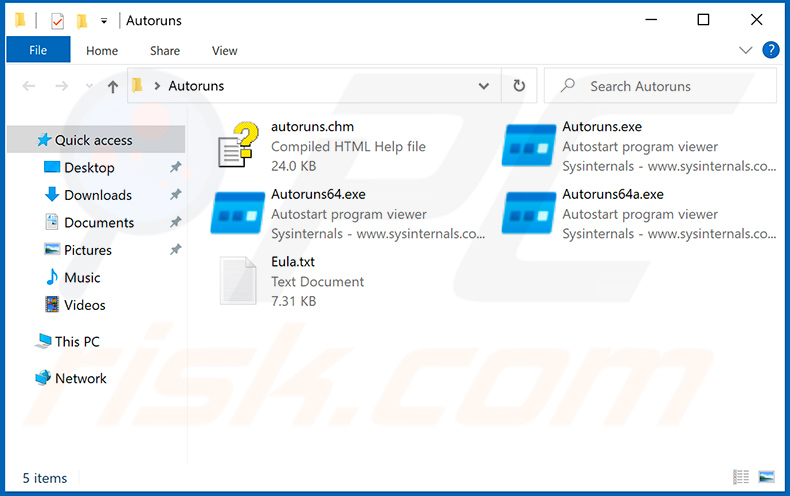

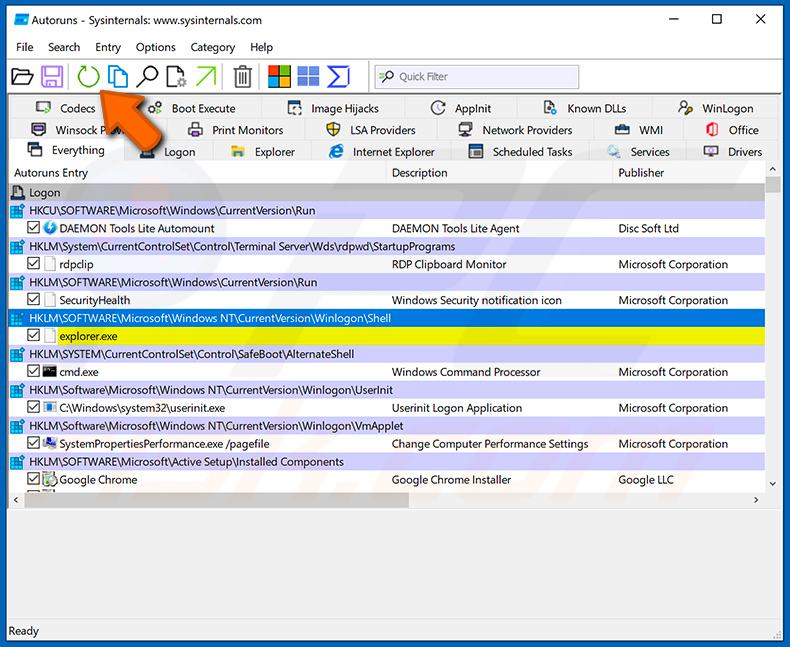

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

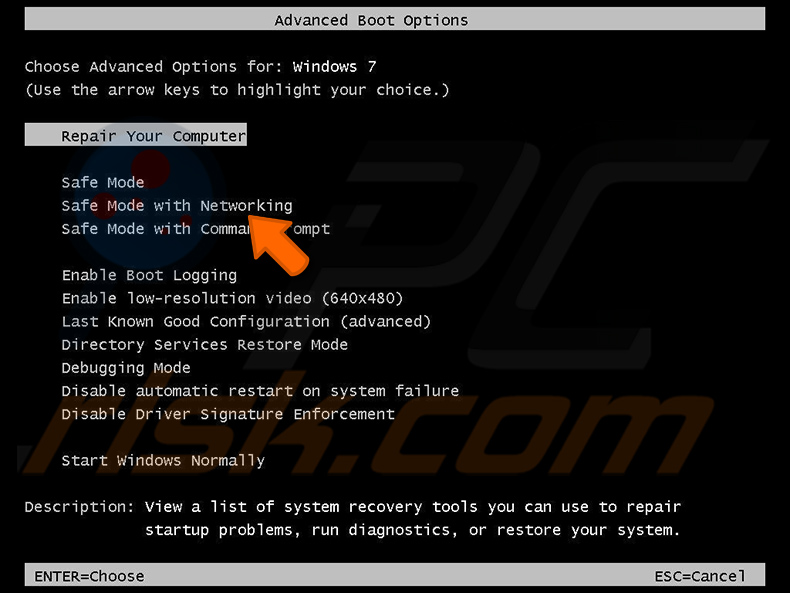

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

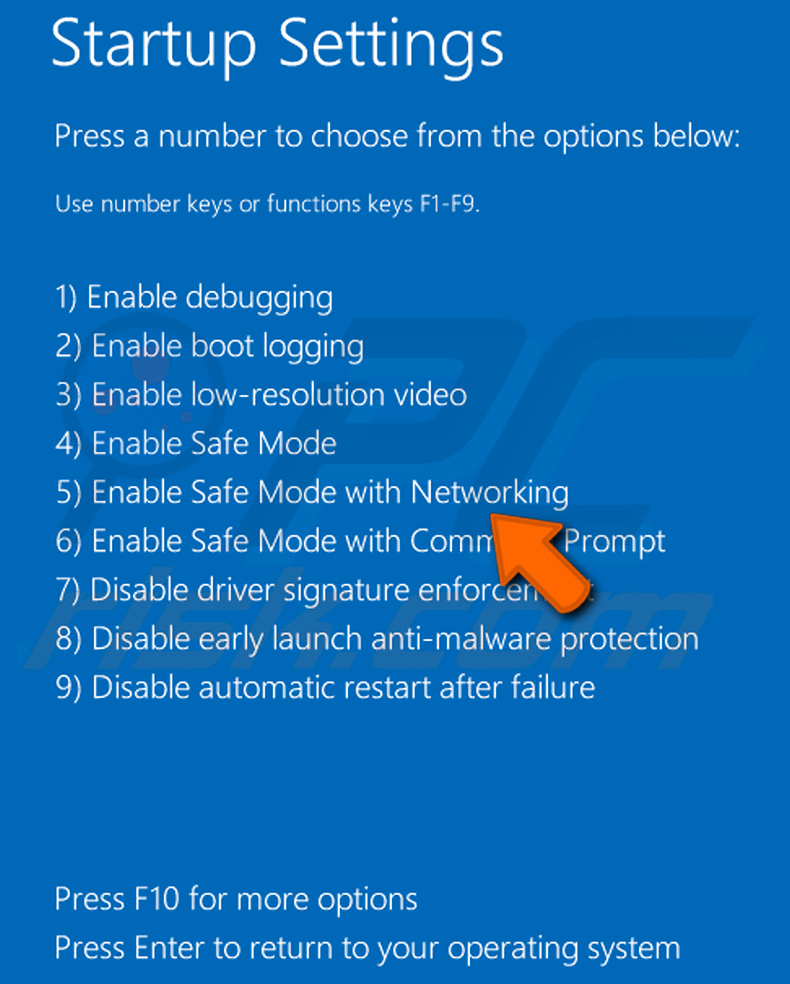

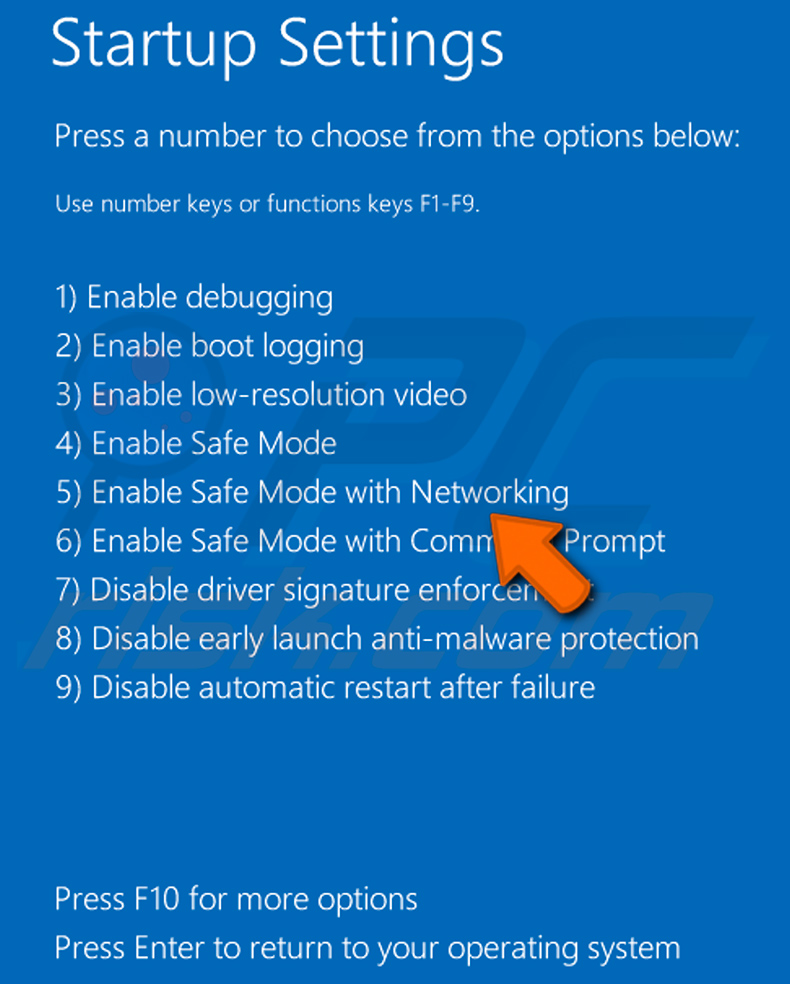

Utilisateurs de Windows 8 : Démarrer Windows 8 en mode sans échec avec mise en réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options de démarrage avancées". Cliquez sur le bouton "Dépanner", puis cliquez sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" de votre clavier enfoncé. Dans la fenêtre "choisir une option", cliquez sur "Dépanner", sélectionnez ensuite "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, vous devez cliquer sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

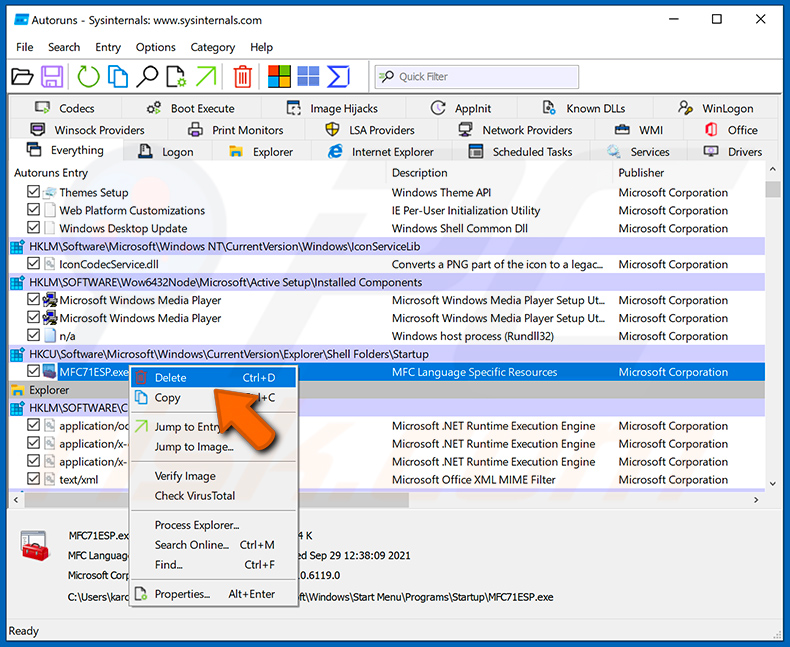

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez écrire son chemin complet et son nom. Notez que certains maliciels masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

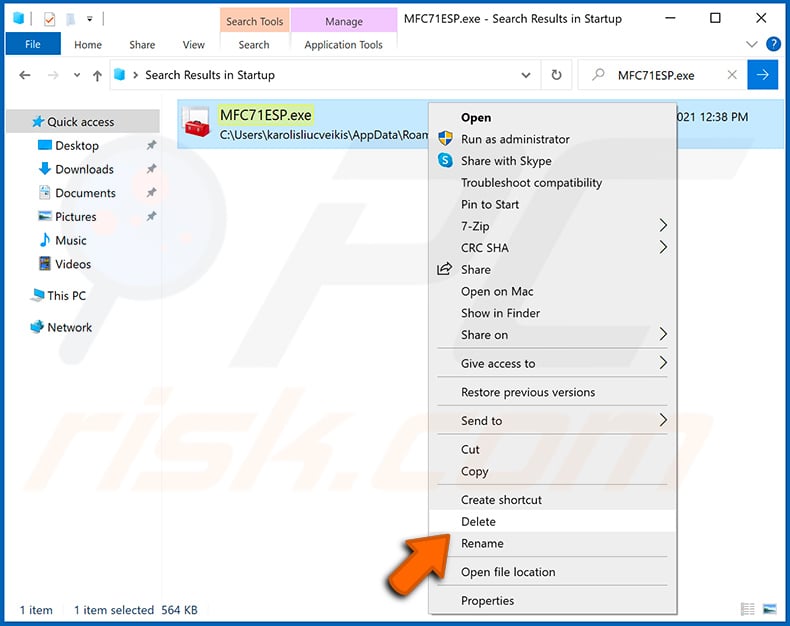

Après avoir supprimé le maliciel via l'application Autoruns (cela garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du maliciel, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devriez supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, laissez la suppression des maliciels aux programmes antivirus et anti-maliciel.

Ces étapes peuvent ne pas fonctionner avec les infections de maliciels avancés. Comme toujours, il est préférable de prévenir l'infection que d'essayer de supprimer les maliciels plus tard. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de l'analyser avec Combo Cleaner Antivirus pour Windows.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Habituellement, les cybercriminels utilisent des bases de données de courrier électronique obtenues pour diffuser leurs escroqueries. Ils envoient le même courriel (ou les mêmes courriels) à de nombreuses personnes - ces courriels ne sont jamais personnels.

J'ai fourni mes informations personnelles lorsque j'ai été trompé par cet courriel, que dois-je faire ?

Les victimes qui sont tombées dans le piège de telles escroqueries (ont fourni les informations d'identification du compte) doivent changer immédiatement tous les mots de passe. Dans d'autres cas (par exemple, lorsque les informations fournies sont des détails de carte de crédit, des informations de carte d'identité, etc.), les utilisateurs doivent contacter les autorités correspondantes.

Les courriels peuvent-ils être utilisés pour diffuser des maliciels ?

Les courriels peuvent être utilisés comme outils pour inciter les destinataires à infecter leurs ordinateurs. Ces courriels contiennent des pièces jointes ou des liens malveillants. Les destinataires infectent les ordinateurs en ouvrant/exécutant des fichiers malveillants.

Combo Cleaner supprimera-t-il les infections de maliciels présentes dans les pièces jointes des courriels ?

Oui, Combo Cleaner détectera et éliminera presque toutes les infections de maliciels connues. Il est recommandé d'analyser le système d'exploitation à l'aide de la fonction d'analyse complète. Certains types de maliciels sont capables de se cacher profondément dans le système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion