Eviter la perte de son adresse courrie via de fausses notifications à propos de logins suspicieux sur Outlook

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infections de maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que l'arnaque par courriel "Your Outlook Account was logged in" ?

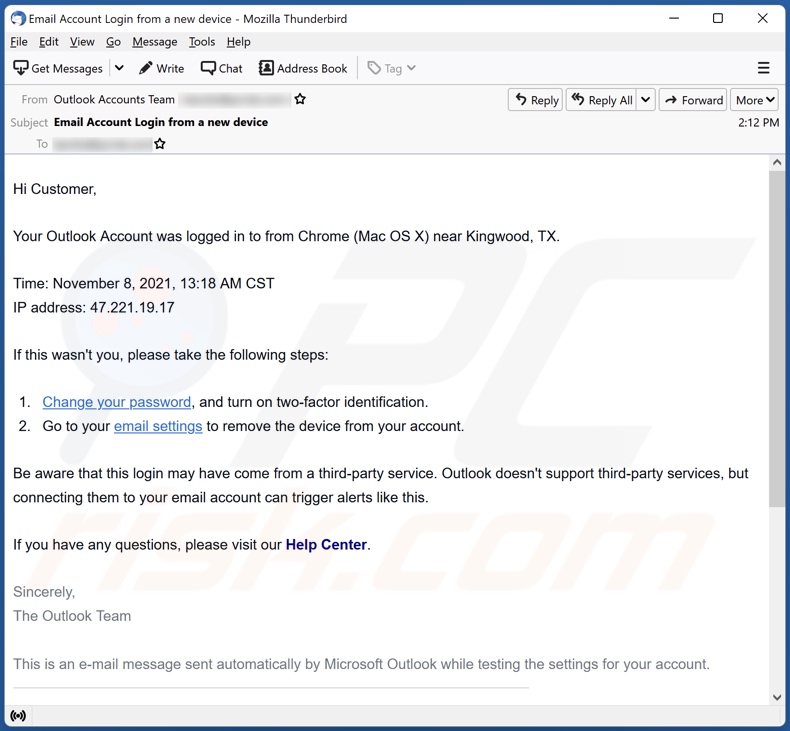

"Your Outlook Account was logged in" (Quelqu'un s'est connecté à votre compte Outlook) est le nom d'une campagne de spam par courriel. Ces courriels prétendent qu'une connexion suspecte a été détectée sur les comptes Outlook des destinataires. L'objectif de ces fausses lettres est de promouvoir un site Web d'hameçonnage, déguisé en page de connexion à un compte de messagerie.

Aperçu de l'arnaque par courriel "Your Outlook Account was logged in"

Les courriels frauduleux présentent aux destinataires les détails de la fausse connexion et leur demandent s'ils reconnaissent l'activité. Dans le cas contraire, les lettres demandent instamment de modifier le mot de passe du compte Outlook prétendument compromis, d'activer l'authentification à deux facteurs (2FA) et d'accéder aux paramètres du compte pour supprimer l'accès de l'appareil suspect.

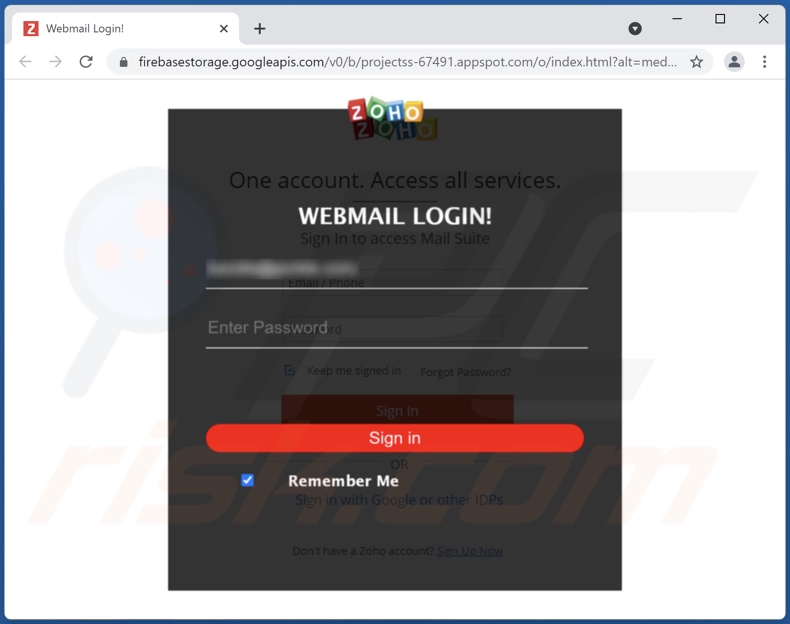

Les liens présentés dans ces notifications frauduleuses redirigent vers un site d'hameçonnage. La page est déguisée en page Web de connexion à un compte de messagerie, mais les utilisateurs exposeront par inadvertance leurs mots de passe de messagerie en essayant de se connecter via celle-ci. Si des tentatives de connexion ont déjà été effectuées, il est fortement conseillé de modifier immédiatement les mots de passe de tous les comptes potentiellement concernés et de contacter leur support officiel.

Les courriels sont ciblés car ils sont connectés (par exemple, utilisés pour s'inscrire) à d'autres comptes, plates-formes, services, etc. Par conséquent, grâce à des comptes de messagerie volés, le contrôle peut être obtenu sur le contenu qui leur est associé.

Par exemple, les cybercriminels peuvent prétendre être les véritables propriétaires d'un compte de communication (par exemple, courrier électronique, médias sociaux, réseaux sociaux, etc.) et demander des prêts aux contacts/amis. Ces plates-formes peuvent également être utilisées pour la prolifération de maliciels - en partageant des fichiers et des liens malveillants.

Les comptes liés aux finances (par exemple, les services bancaires en ligne, le commerce électronique, les portefeuilles numériques, etc.) peuvent être utilisés pour effectuer des transactions frauduleuses ou des achats en ligne.

Pour résumer, les victimes d'escroqueries par hameçonnage peuvent rencontrer de graves problèmes de confidentialité, des pertes financières et même le vol d'identité.

| Nom | Arnaque par courriel Your Outlook Account was logged in |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude |

| Fausse réclamation | Les courriels frauduleux prétendent qu'une connexion suspecte a été détectée sur les comptes Outlook des destinataires. |

| Déguisement | Les courriels frauduleux sont déguisés en notification du support officiel de Microsoft Outlook |

| Symptômes | Achats en ligne non autorisés, modifications des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Modes de diffusion | Courriels trompeurs, publicités intempestives en ligne malhonnêtes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Les campagnes de spam en général

"WalletConnect email scam", "you have used up your mail storage", et "Your email account has been reported for spam abuse" sont quelques exemples de courriels d'hameçonnage.

Les lettres distribuées dans le cadre de ces campagnes peuvent utiliser divers déguisements et modèles d'escroquerie. En plus d'un large éventail de schémas, ce courrier est également utilisé pour diffuser des maliciels (par exemple, des chevaux de Troie, des rançongiciels, des mineurs de crypto-monnaie, etc.). Par conséquent, il est fortement conseillé de faire preuve de prudence avec les courriels et messages entrants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les courriels de spam peuvent contenir des fichiers infectieux attachés et/ou liés à l'intérieur. Les fichiers virulents peuvent être dans divers formats, par exemple, des documents Microsoft Office et PDF, des archives (ZIP, RAR, etc.), des exécutables (.exe, .run, etc.), JavaScript, etc. Lorsque ces fichiers sont ouverts, la chaîne d'infection est lancée.

Par exemple, les documents Microsoft Office provoquent des infections en exécutant des macro-commandes malveillantes. Ce processus est déclenché lorsqu'un document est ouvert dans les versions de Microsoft Office publiées avant 2010. Les versions plus récentes ont un mode "Vue protégée" qui arrête ce processus ; à la place, les utilisateurs peuvent activer manuellement les macros (c'est-à-dire l'édition/le contenu).

Il faut souligner que les documents virulents contiennent souvent des instructions destinées à tromper les utilisateurs pour qu'ils autorisent les macro-commandes.

Comment éviter l'installation de maliciels ?

Il est déconseillé d'ouvrir des courriels suspects et non pertinents. Les pièces jointes et les liens présents dans ces lettres - ne doivent pas être ouverts, car ils sont des sources potentielles d'infections du système. Il est recommandé d'utiliser les versions de Microsoft Office publiées après 2010.

Mis à part le courrier indésirable, les maliciels se propagent via des canaux de téléchargement douteux (par exemple, des sites non officiels et gratuits, des réseaux de partage Peer-to-Peer, etc.), des outils d'activation illégaux ("cracks") et de fausses mises à jour. Par conséquent, il est crucial de toujours télécharger à partir de sources officielles/vérifiées et d'activer/mettre à jour des programmes avec des fonctions fournies par de véritables développeurs.

Il est primordial d'avoir un antivirus fiable installé et mis à jour. Ce logiciel doit être utilisé pour exécuter des analyses régulières du système et pour supprimer les menaces. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans le courrier électronique frauduleux "Your Outlook Account was logged in" :

Subject: Email Account Login from a new device

Hi Customer,

Your Outlook Account was logged in to from Chrome (Mac OS X) near Kingwood, TX.

Time: November 8, 2021, 13:18 AM CST

IP address: 47.221.19.17

If this wasn't you, please take the following steps:

Change your password, and turn on two-factor identification.

Go to your email settings to remove the device from your account.

Be aware that this login may have come from a third-party service. Outlook doesn't support third-party services, but connecting them to your email account can trigger alerts like this.

If you have any questions, please visit our Help Center.

Sincerely,

The Outlook Team

This is an e-mail message sent automatically by Microsoft Outlook while testing the settings for your account.

Capture d'écran du site Web d'hameçonnage promu via la campagne de spam "Your Outlook Account was logged in" :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "Your Outlook Account was logged in" ?

- ÉTAPE 1. Suppression manuelle d'éventuelles infections par des maliciels.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée - il est généralement préférable de permettre aux programmes antivirus ou anti-maliciel de le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

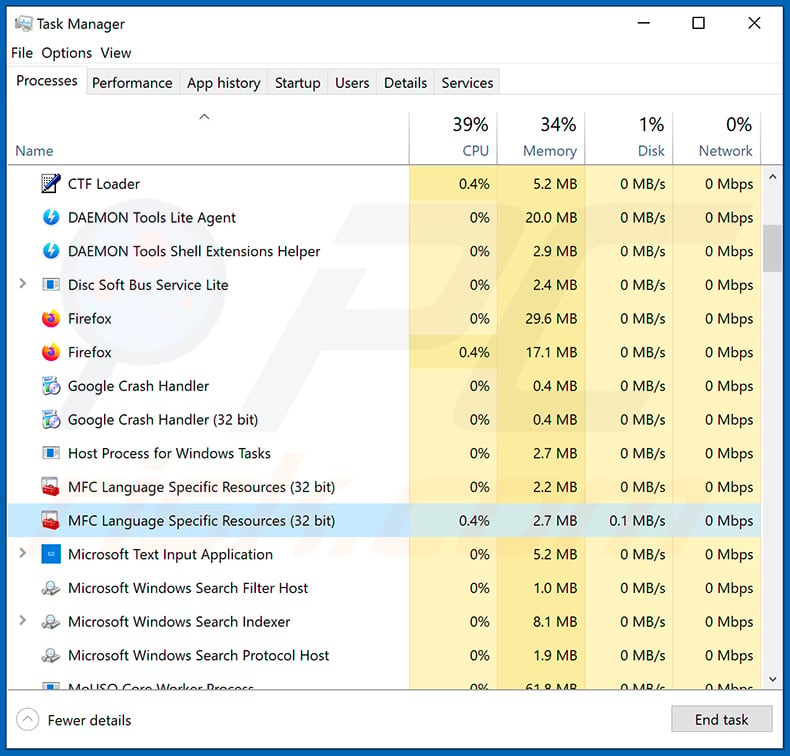

Si vous souhaitez supprimer les maliciels manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect exécuté sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes exécutés sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

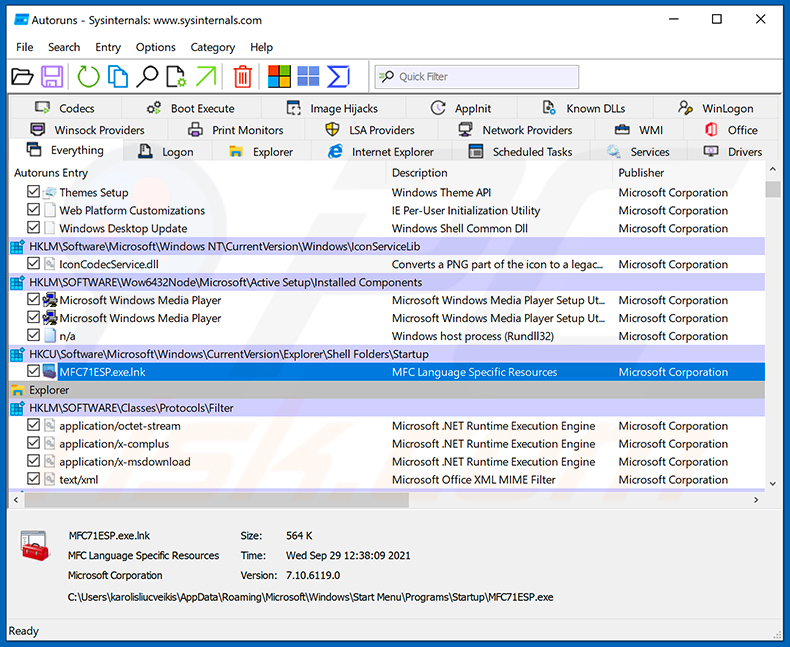

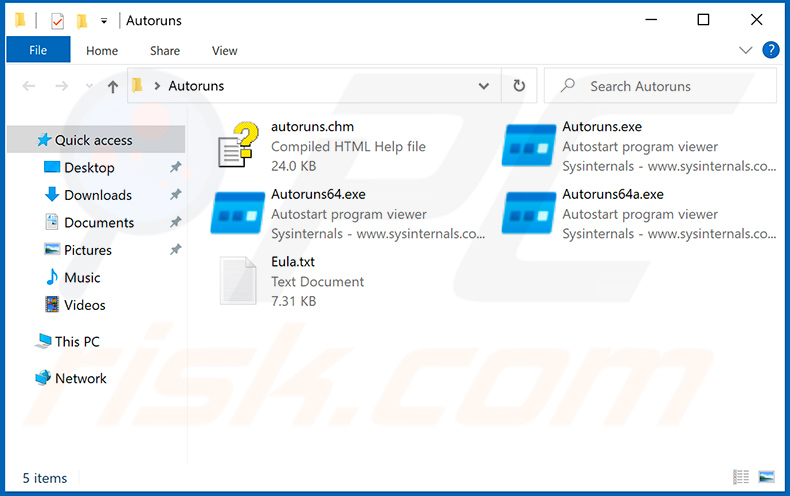

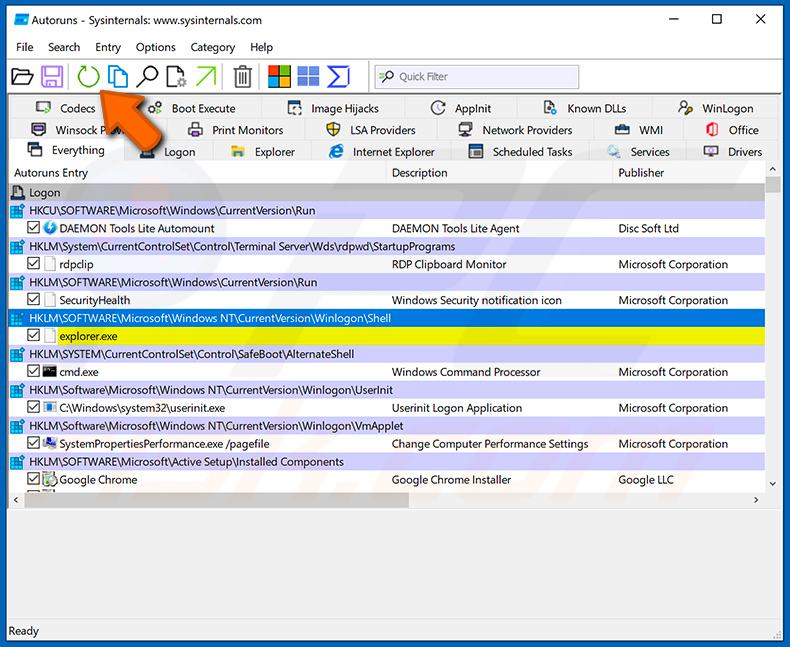

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

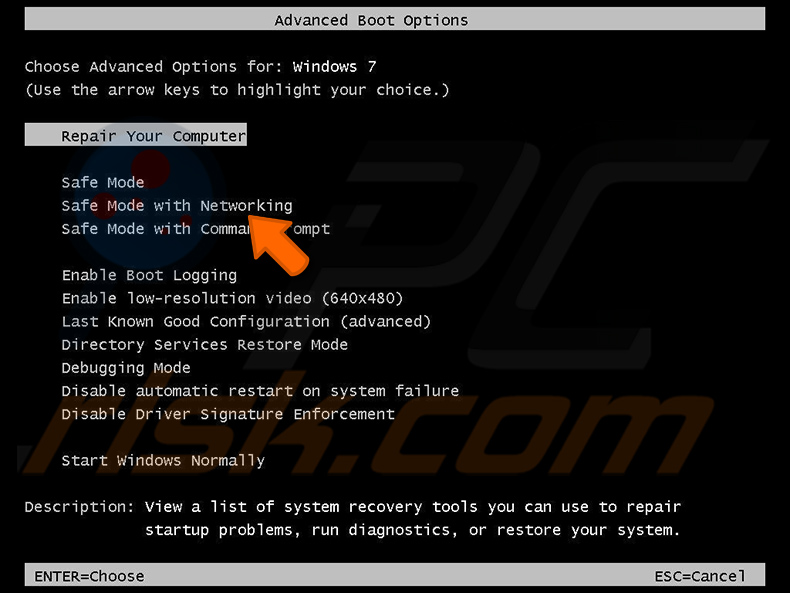

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

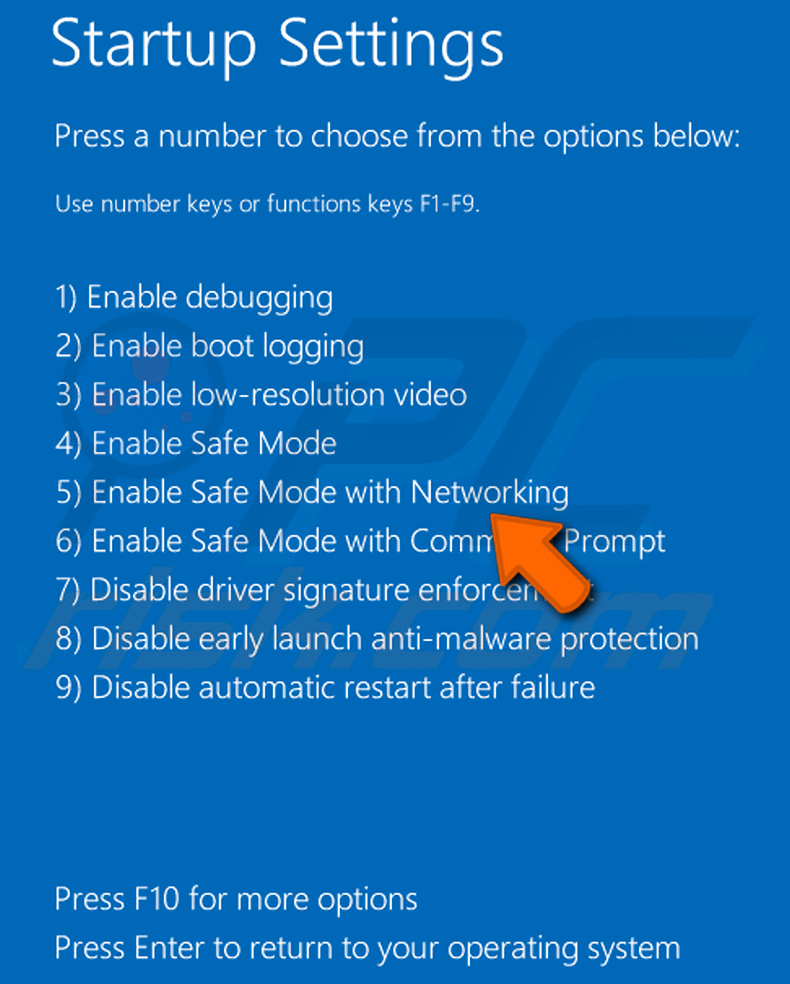

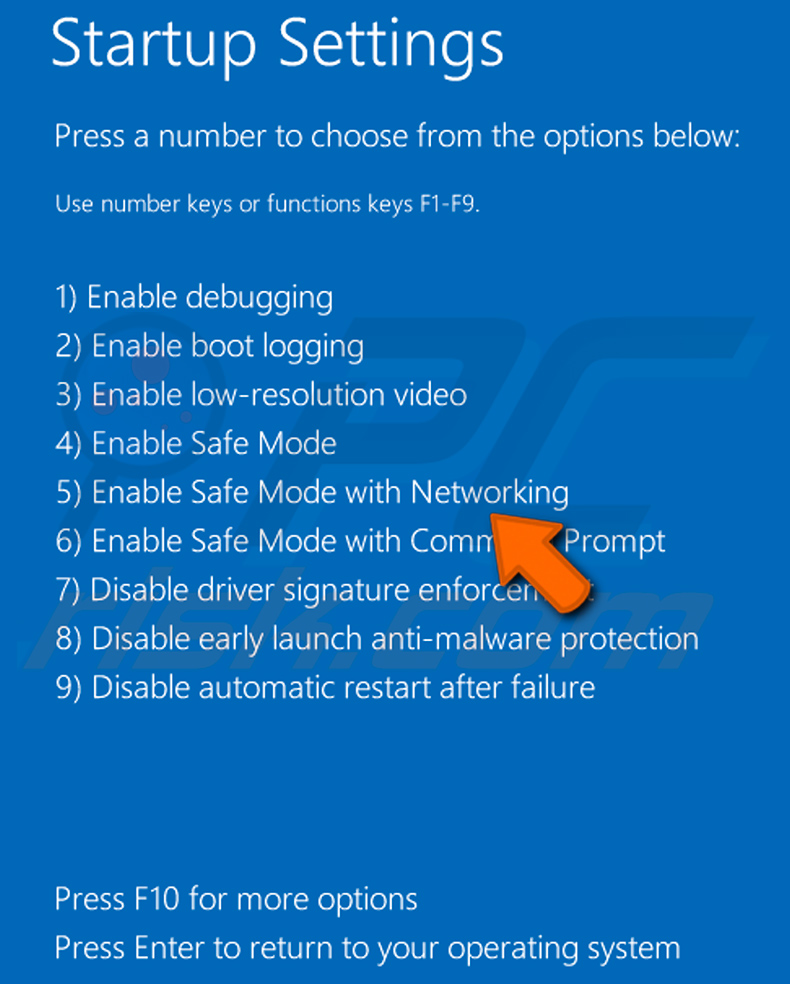

Utilisateurs de Windows 8 : Démarrer Windows 8 en mode sans échec avec mise en réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options de démarrage avancées". Cliquez sur le bouton "Dépanner", puis cliquez sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" de votre clavier enfoncé. Dans la fenêtre "choisir une option", cliquez sur "Dépanner", sélectionnez ensuite "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, vous devez cliquer sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

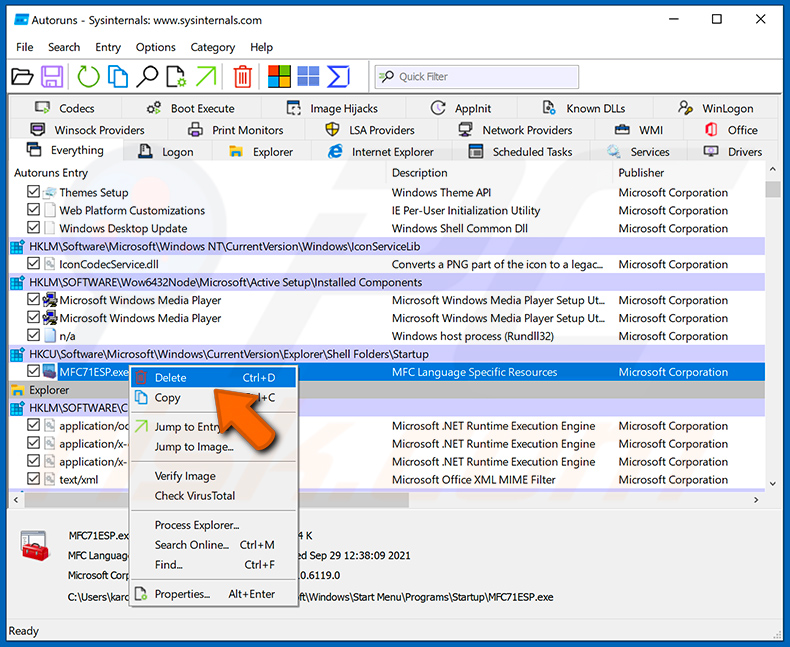

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

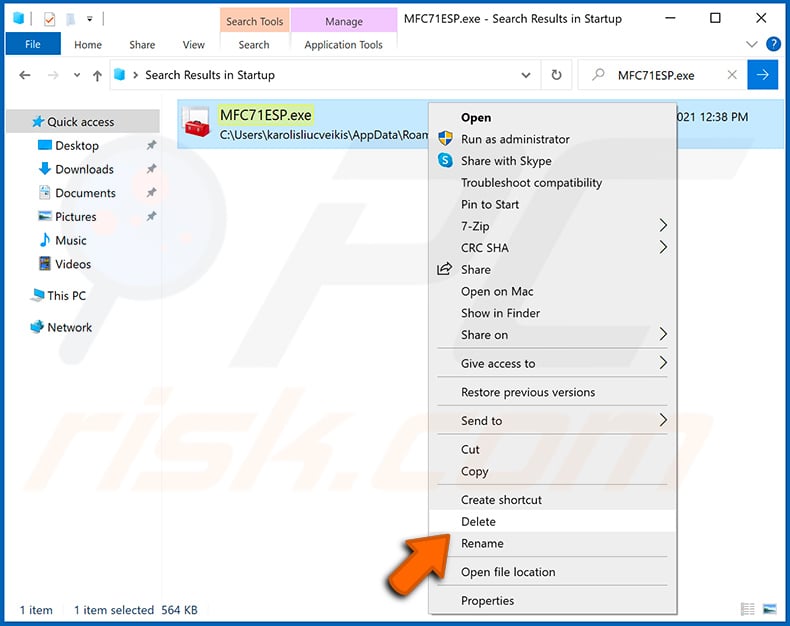

Vous devez écrire son chemin complet et son nom. Notez que certains maliciels masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le maliciel via l'application Autoruns (cela garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du maliciel, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devriez supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, laissez la suppression des maliciels aux programmes antivirus et anti-maliciel.

Ces étapes peuvent ne pas fonctionner avec les infections de maliciels avancés. Comme toujours, il est préférable de prévenir l'infection que d'essayer de supprimer les maliciels plus tard. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de l'analyser avec Combo Cleaner Antivirus pour Windows.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Les courriers indésirables ne sont pas personnels ; ils sont envoyés par milliers dans des opérations de grande envergure. Les escrocs distribuent les lettres dans l'espoir qu'au moins certains des destinataires tombent dans le piège de leur tromperie.

J'ai fourni mes informations personnelles lorsque j'ai été piégé par ce spam, que dois-je faire ?

Si vous avez entré les informations d'identification du compte, modifiez immédiatement les mots de passe de tous les comptes potentiellement exposés et contactez leur support officiel. Si les informations divulguées étaient de nature personnelle différente (par exemple, les détails de la carte d'identité, les numéros de carte de crédit, etc.), contactez sans délai les autorités correspondantes.

J'ai lu un spam mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Non, l'ouverture et la lecture d'un courrier indésirable ne déclencheront aucun processus d'infection. Le téléchargement/l'installation de maliciels est lancé en ouvrant les pièces jointes des courriels ou en cliquant sur les liens trouvés dans les lettres.

J'ai téléchargé et ouvert un fichier joint à un spam, mon ordinateur est-il infecté ?

Le déclenchement d'une infection dépend du format du fichier. S'il s'agissait d'un exécutable, alors très probablement - oui. Cependant, les formats de document (par exemple, .doc, .pdf, etc.) peuvent nécessiter des actions supplémentaires (par exemple, l'activation de macro-commandes) pour lancer les processus d'infection.

Combo Cleaner supprimera-t-il les infections de maliciels présentes dans les pièces jointes des courriels ?

Oui, Combo Cleaner peut détecter et éliminer presque toutes les infections de maliciels connues. Il est à noter que les maliciels sophistiqués se cachent généralement profondément dans le système. Par conséquent, il est crucial d'effectuer une analyse complète du système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion