Ne pas faire confiance aux faux courriels Zoom au sujet d'une invitation à une visioconférence

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Possible infections par des maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression de "Zoom Email Scam"

Qu'est-ce que le faux courriel de "Zoom" ?

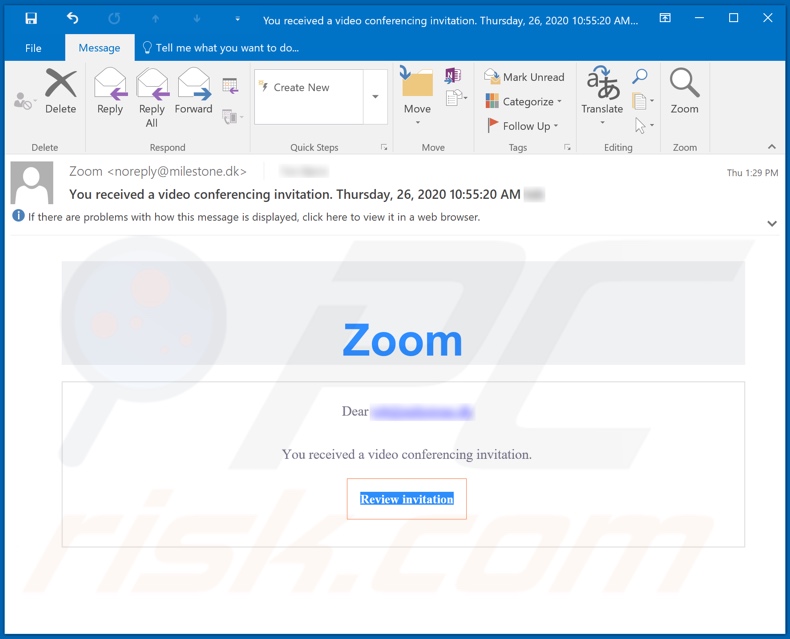

"Zoom email scam" fait référence à une campagne de spam par courriel. Le terme "campagne de spam" est utilisé pour décrire une opération à grande échelle, au cours de laquelle des milliers de courriels trompeurs sont envoyés. Les lettres, distribuées dans le cadre de cette campagne de spam, affirment que les destinataires ont reçu une invitation à une visioconférence sur la plate-forme de service de visiophonie et de chat en ligne Zoom (Zoom Video Communications, Inc.). Il faut souligner que ces courriels frauduleux ne sont en aucun cas associés au service Zoom réel. Les lettres sont utilisées pour promouvoir un site Web d'hameçonnage, conçu pour enregistrer les informations qui y sont entrées.

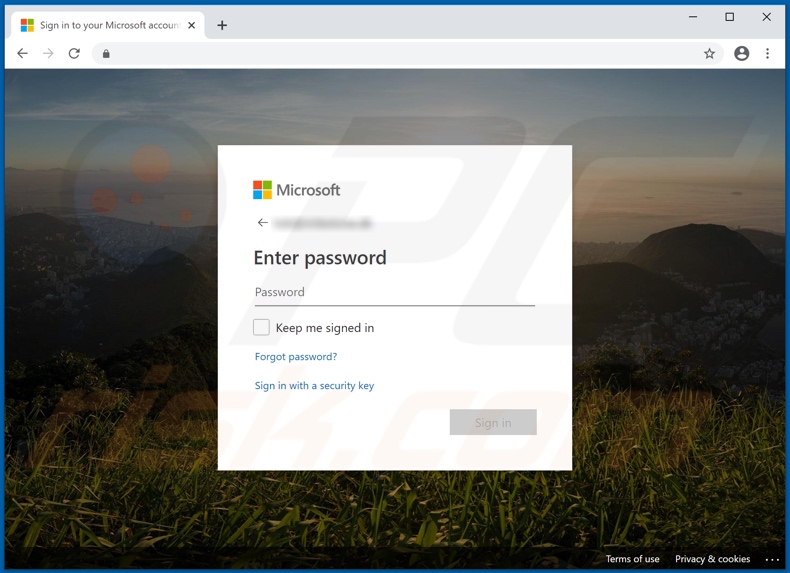

Le titre/sujet de ces courriels frauduleux - "You received a video conferencing invitation" (Vous avez reçu une invitation à une visioconférence) - contient l'essence des lettres. Le corps des lettres salue simplement le destinataire du courriel et l'informe qu'il a été invité à une vidéoconférence Zoom. Cependant, lorsque vous cliquez sur le bouton "Review Invitation" (Vérifier l'invitation), les destinataires sont redirigés vers une page Web d'hameçonnage. Cette page demande aux utilisateurs de se connecter à l'aide de leurs comptes Microsoft. Comme mentionné dans l'introduction, les sites d'hameçonnage sont conçus pour enregistrer toutes les données qui leur sont fournies. Par conséquent, au lieu d'accéder à la fausse invitation à la conférence Zoom, les utilisateurs exposent involontairement leurs identifiants de connexion de compte Microsoft (c'est-à-dire les noms d'utilisateur et les mots de passe) aux fraudeurs derrière cette campagne de spam. Cependant, les sites Web d'hameçonnage ne ciblent pas uniquement les identifiants de connexion, ils peuvent demander une grande variété de données. Généralement, les informations d'intérêt comprennent (mais sans s'y limiter) : les noms, prénoms, adresses, numéros de téléphone, adresses courriel, coordonnées bancaires et/ou de carte de crédit. En outre, l'hameçonnage peut être utilisé en tandem avec d'autres escroqueries (par exemple, celles qui demandent de faux paiements). En résumé, en faisant confiance à "Zoom email scam", les utilisateurs peuvent rencontrer des infections du système, de graves problèmes de confidentialité, des pertes financières et même un vol d'identité.

| Nom | Zoom Email Scam |

| Type de menace | Hameçonnage, arnaque, ingénierie sociale, fraude |

| Fausse déclaration | Les courriels frauduleux affirment que les destinataires ont reçu une invitation à une vidéoconférence Zoom. |

| Déguisement | Zoom Video Communications, Inc. |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe de compte en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne malveillantes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

"Deactivating All Inactive Accounts", "Google Forms Email Scam", "SharePoint Email Scam" et "Account Access Disabled" sont quelques exemples d'autres campagnes de spam d'hameçonnage. Les courriels trompeurs sont généralement présentés comme "officiels", "prioritaires", "importants", "urgents" ou tentent d'une manière ou d'une autre de tromper les destinataires en leur faisant confiance/en enquêtant. En plus d'être utilisées pour l'hameçonnage, les campagnes de spam peuvent également faire proliférer des maliciels (p. Ex. des chevaux de Troie, des rançongiciels, etc.). Indépendamment de ce que les lettres d'escroquerie réclament, offrent, demandent ou proposent, l'objectif final est toujours le même : générer des revenus pour les escrocs/cybercriminels derrière eux. En raison de la prévalence relative de ces courriels, il est fortement conseillé de faire preuve de prudence avec les courriels entrants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les systèmes sont infectés par des fichiers virulents, qui sont distribués via des campagnes de spam. Les fichiers peuvent être joints aux courriels trompeurs et/ou les lettres contiennent des liens de téléchargement d'un tel contenu. Les fichiers infectieux peuvent être de différents formats, par exemple des archives (RAR, ZIP, etc.), des exécutables (.exe, .run, etc.), des documents PDF et Microsoft Office, JavaScript, etc. Lorsque ces fichiers sont exécutés, lancés ou ouverts d'une manière ou d'une autre, le processus d'infection (c'est-à-dire le téléchargement/l'installation de maliciels) est lancé. Par exemple, les documents Microsoft Office provoquent des infections en exécutant des commandes de macro malveillantes. Dans les versions de Microsoft Office publiées avant 2010, ce processus commence automatiquement à l'ouverture du document. Cependant, les versions plus récentes ont le mode "Vue protégée" ; par conséquent, les utilisateurs sont invités à activer les macros (c'est-à-dire à activer l'édition/le contenu). Par conséquent, dans ces versions, l'infection ne peut être déclenchée que si les macro-commandes sont activées manuellement.

Comment éviter l'installation de maliciels ?

Les courriels suspects et non pertinents ne doivent pas être ouverts, en particulier les pièces jointes ou les liens qui s'y trouvent, car cela peut entraîner une infection du système à haut risque. Il est également recommandé d'utiliser les versions de Microsoft Office publiées après 2010. Cependant, les maliciels prolifèrent également via des canaux de téléchargement douteux (par exemple, des sites Web d'hébergement de fichiers non officiels et gratuits, des réseaux de partage Peer-to-Peer et d'autres téléchargeurs tiers), l'activation illégale ( "cracking") et de faux programmes de mise à jour. Par conséquent, il est conseillé de toujours utiliser des sources de téléchargement officielles/dignes de confiance, ainsi que d'activer et de mettre à jour des programmes avec des outils/fonctions fournis par des fournisseurs légitimes. Pour protéger l'intégrité des appareils et la confidentialité des utilisateurs, il est primordial d'avoir une suite antivirus/anti-logiciel espion fiable installée et mise à jour. En outre, ce logiciel doit être utilisé pour des analyses régulières du système et la suppression des menaces détectées/potentielles. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans le courriel d'arnaque "Zoom" :

Subject: You received a video conferencing invitation. Thursday, 26, 2020 10:55:20 AM ********

Zoom

Dear ********

You received a video conferencing invitation.

Review invitation

Capture d'écran du site Web d'hameçonnage promu par les courriels frauduleux "Zoom" :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "Zoom Email Scam" ?

- ETAPE 1. Suppression manuelle des éventuelles infections de maliciels.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

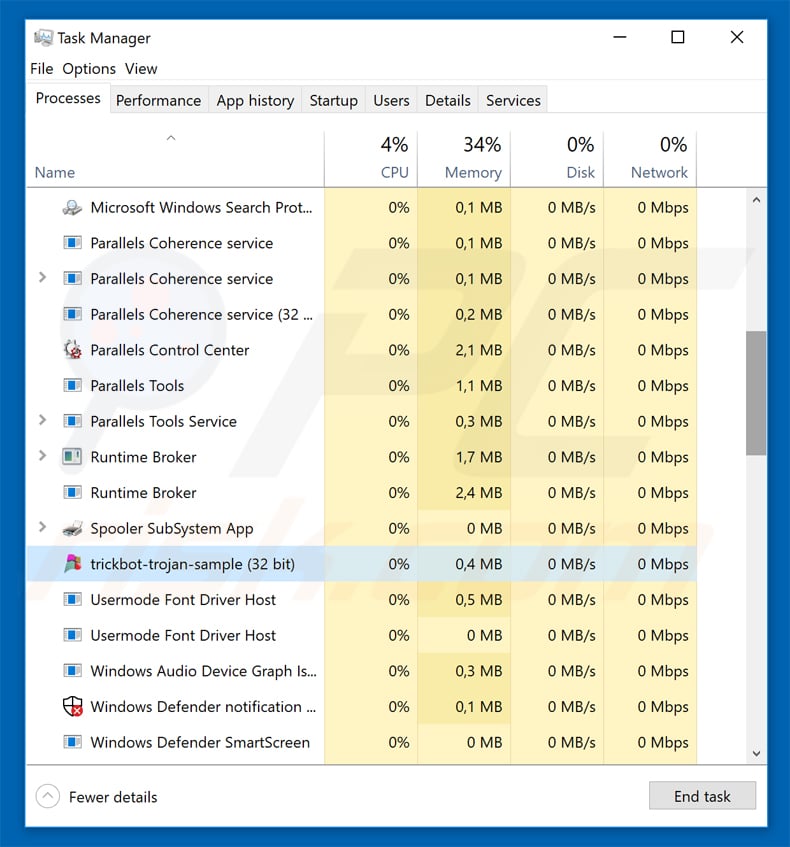

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur:

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

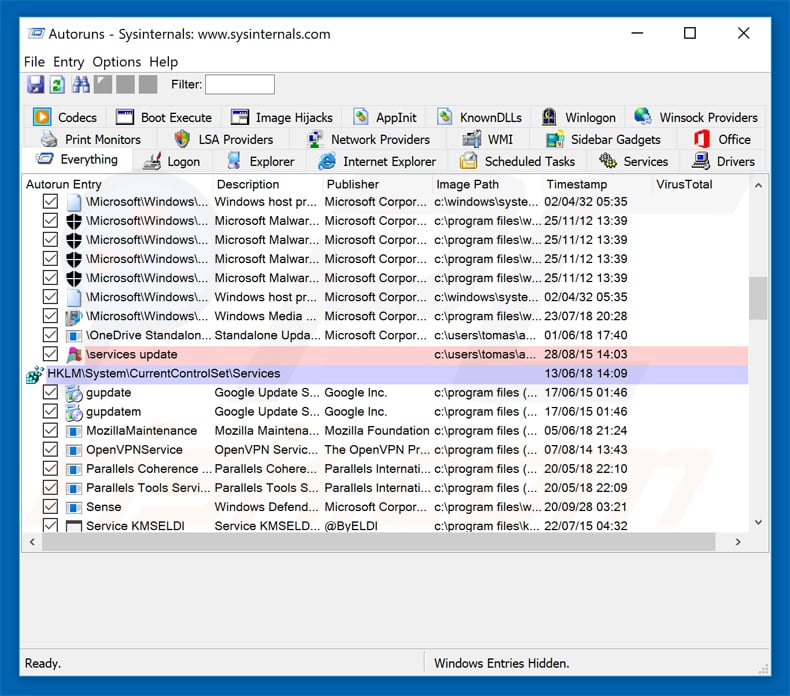

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

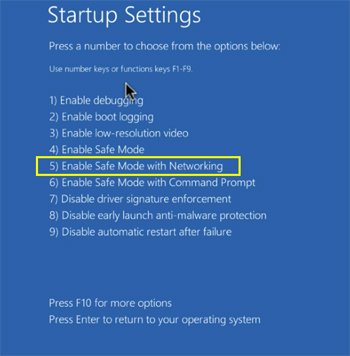

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

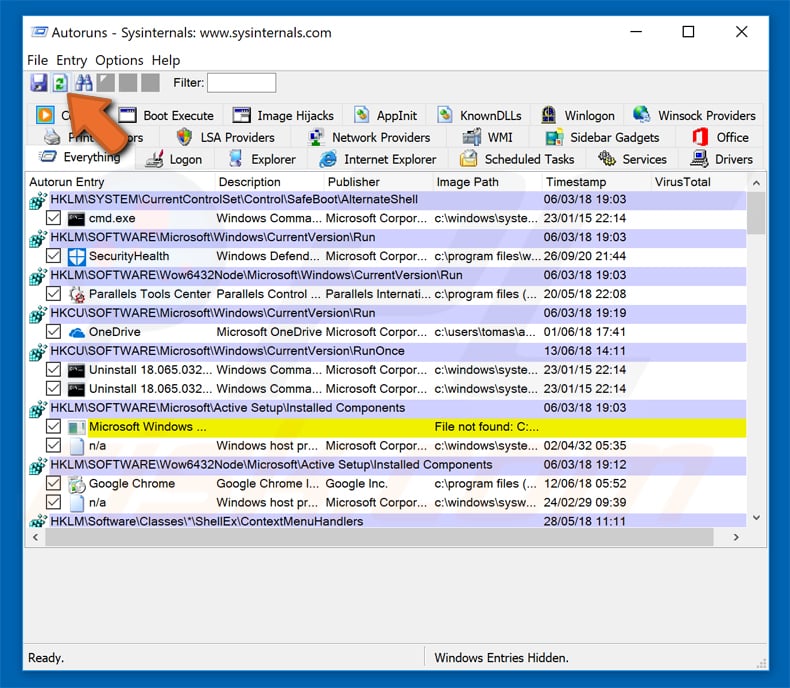

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

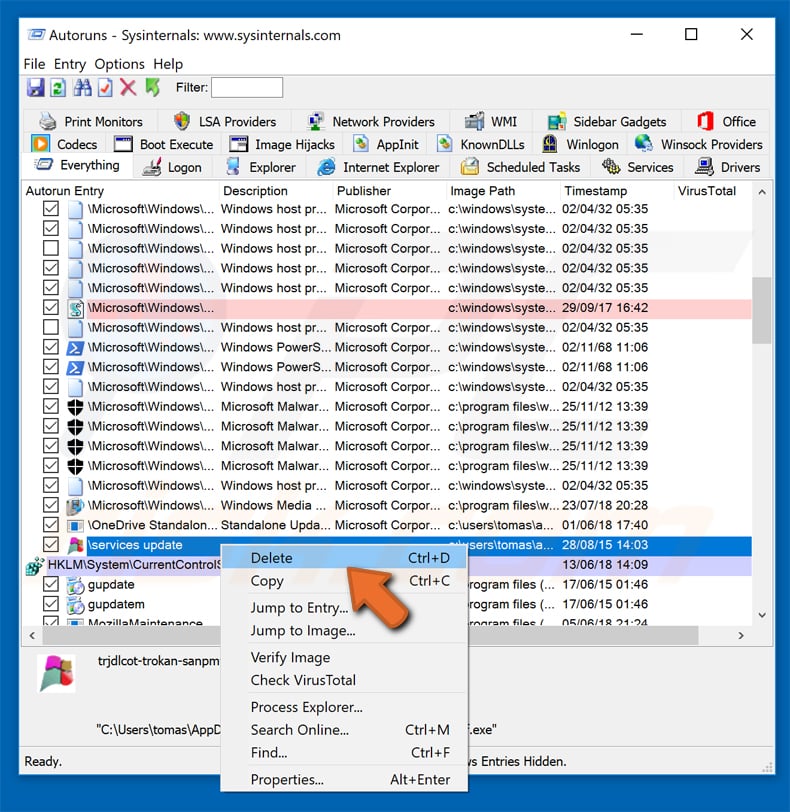

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

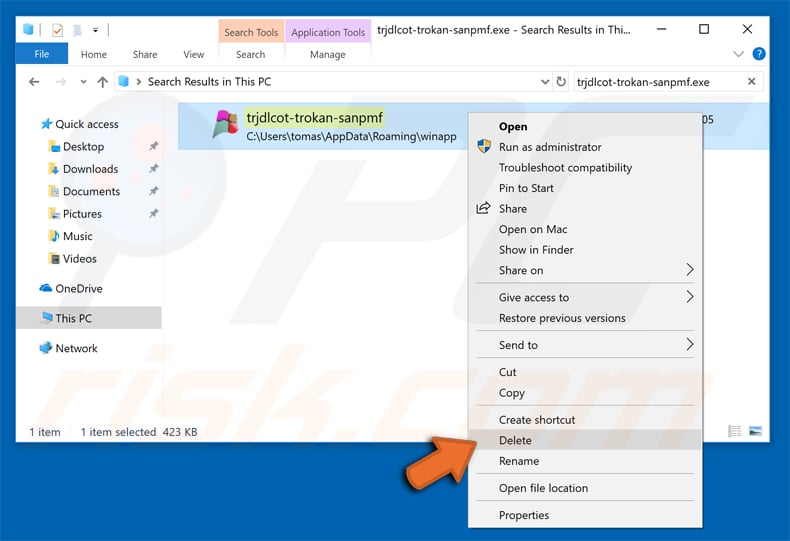

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion