Courriel Arnaque I Know * Is One Of Your Pass

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infections de logiciels malveillants

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression de "I Know * Is One Of Your Pass"

Qu'est-ce que "I Know * Is One Of Your Pass" ?

Dans le cadre d'une campagne d'escroquerie, les escrocs envoient le courriel "I Know * Is One Of Your Pass" à des milliers de personnes. L'escroquerie est utilisée pour faire croire aux destinataires de ces faux courriels que des cybercriminels ont enregistré une vidéo compromettante d'eux et qu'ils vont la faire proliférer si leurs demandes ne sont pas satisfaites. Il existe de nombreuses escroqueries similaires de ce type, dont aucune n'est digne de confiance. Toutes les réclamations sont fausses et la meilleure option est d'ignorer simplement le courriel.

Selon cette arnaque, l'ordinateur a été infiltré par un outil d'accès à distance (RAT) qui a été installé pendant que le destinataire du courriel visitait un site Web pour adultes. Les escrocs prétendent que cet outil leur permettait d'accéder à la webcam et de surveiller les activités informatiques (écran). De plus, ils affirment que l'outil installé leur a également permis de voler tous les contacts de Messenger, Facebook et les comptes de courriel. Le but principal de ce courriel est de faire croire aux gens que des arnaqueurs ont enregistré une vidéo (à l'aide de la webcam) d'eux regardant la vidéo adulte (et aussi de la vidéo adulte elle-même). Les arnaqueurs menacent de faire proliférer cette vidéo (modifiée) à tous les contacts de la victime, à moins que leurs demandes de paiement de 968 $ ne soient satisfaites. La rançon doit être payée en Bitcoins par virement bancaire à l'adresse indiquée. Ils s'engagent également à supprimer cette vidéo (qui n'existe pas réellement) dès réception du paiement. Il s'agit tout simplement d'une arnaque semblable à bien d'autres. De nombreuses campagnes de spam sont utilisées par des cybercriminels qui menacent de multiplier les vidéos compromettantes si leurs demandes de rançon ne sont pas satisfaites. Il ne faut jamais faire confiance à des courriels comme "I Know * Is One Of Your Pass".

| Nom | I Know * Is One Of Your Pass Email Scam |

| Type de Menace | Hameçonnage, Arnaque, Engénierie Sociale, Fraude |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à son ordinateur. |

| Méthodes de Distribution | Courriels trompeurs, publicités malhonnêtes en ligne, techniques d'empoisonnement par les moteurs de recherche, fautes d'orthographe dans les noms de domaine. |

| Dommages | Perte d'informations privées sensibles, perte d'argent, vol d'identité. |

| Suppression |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Yоu May Not Know Mе, Wе Arе Nоt Going To Steal A Lot Of Time et I Am A Spyware Software Developer ne sont que quelques exemples d'autres courriels similaires proliférés par des campagnes de spam. La plupart des escroqueries de ce type ont un objectif commun : extorquer de l'argent aux gens par le chantage et les fausses déclarations. D'autres campagnes de spam infectent les ordinateurs avec des logiciels malveillants. Ces courriels s'infiltrent dans les ordinateurs par le biais de pièces jointes - habituellement des documents Microsoft Office ou PDF, des fichiers d'archive, des fichiers exécutables (.exe), et ainsi de suite. S'ils sont ouverts, ils infectent les ordinateurs avec LokiBot, TrickBot, Emotet, AZORult, Adwind, ou d'autres infections à haut risque. Ces programmes malveillants volent souvent des détails personnels tels que les identifiants et les mots de passe, les détails de compte bancaire, et font proliférer d'autres infections telles que les programmes de type rançon. Les utilisateurs d'ordinateurs infectés par ce logiciel malveillant peuvent rencontrer des problèmes liés aux pertes financières, à la confidentialité, à la sécurité de la navigation, etc.

Nous recevons beaucoup de commentaires de la part d'utilisateurs préoccupés par ce type d'arnaque par courriel. Voici la question la plus populaire que nous recevons (dans ce cas, concernant une arnaque qui prétend avoir obtenu des vidéos ou des photos compromettantes de l'utilisateur).

Q : Salut l'équipe de pcrisk.com, j'ai reçu un courriel m'informant que mon ordinateur a été piraté et ils ont une vidéo de moi. Maintenant, ils demandent une rançon en Bitcoins. Je pense que cela doit être vrai parce qu'ils ont inscrit mon vrai nom et mon mot de passe dans le courriel. Que dois-je faire ?

R : Ne vous inquiétez pas pour ce courriel. Ni les pirates ni les cybercriminels n'ont infiltré ou piraté votre ordinateur et il n'y a aucune vidéo de vous regardant de la pornographie. Ignorez simplement le message et n'envoyez pas de bitcoins. Votre courriel, votre nom et votre mot de passe ont probablement été volés sur un site Web compromis tel que Yahoo (ces violations sont courantes). Si vous êtes inquiet, vous pouvez vérifier si vos comptes ont été compromis en visitant le sitehaveibeenpwned.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Comme mentionné ci-dessus, les campagnes de spam sont utilisées pour faire proliférer des programmes malveillants ou d'autres menaces, mais elles n'infectent les ordinateurs que si les pièces jointes (ou liens vers des sites Web) sont ouverts. Par exemple, les documents Microsoft Office ouverts demandent l'autorisation d'activer les commandes macro. Si elles sont activées, ces commandes déclenchent le téléchargement et l'installation d'infections informatiques à haut risque. Ces règles s'appliquent également à d'autres fichiers malveillants : ils ne peuvent causer aucun dommage s'ils ne sont pas ouverts.

Comment éviter l'installation de logiciels malveillants ?

Les courriels provenant d'adresses de courriel inconnues ou suspectes doivent être traités avec soin. Si un courriel contient une pièce jointe ou un lien vers un site Web, ne l'ouvrez pas sans vous assurer qu'il est sécurisé. Ces courriels ne sont souvent pas pertinents pour leurs destinataires. Télécharger des logiciels en utilisant des sources officielles, fiables et des liens directs. N'utilisez pas de téléchargeurs/installateurs tiers, car beaucoup d'entre eux sont monétisés en faisant la promotion d'applications malveillantes qui pourraient être conçues pour faire proliférer des programmes non désirés ou malveillants. Installez et téléchargez le logiciel avec soin. Cochez toutes les options "Personnalisé", "Avancé" et autres paramètres et options similaires. Désélectionnez les applications indésirables incluses en plus et ne terminez l'installation ou le téléchargement qu'ensuite. Mettre à jour les logiciels installés à l'aide de fonctions ou d'outils fournis par des développeurs officiels uniquement. Il est déconseillé d'utiliser divers logiciels de mise à jour de tierces parties. Si vous utilisez Microsoft Office, nous vous recommandons d'utiliser des versions antérieures à 2010. Les versions plus récentes peuvent empêcher les utilisateurs de télécharger par inadvertance des programmes malveillants par le biais de pièces jointes MS Office malveillantes. Ces versions ultérieures ont le mode "Vue Protégée" intégré, empêchant ainsi les fichiers téléchargés de continuer à télécharger et à installer des infections informatiques. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les logiciels malveillants infiltrés.

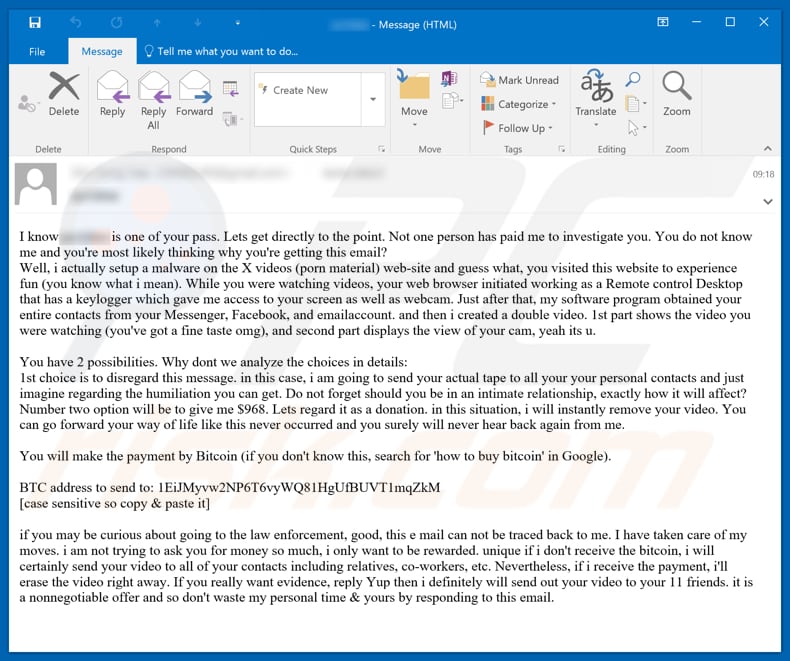

Texte présenté dans le message électronique "I Know * Is One Of Your Pass" :

I know * is one of your pass. Lets get directly to the point. Not one person has paid me to investigate you. You do not know me and you're most likely thinking why you're getting this email?

Well, i actually setup a malware on the X videos (porn material) web-site and guess what, you visited this website to experience fun (you know what i mean). While you were watching videos, your web browser initiated working as a Remote control Desktop that has a keylogger which gave me access to your screen as well as webcam. Just after that, my software program obtained your entire contacts from your Messenger, Facebook, and emailaccount. and then i created a double video. 1st part shows the video you were watching (you've got a fine taste omg), and second part displays the view of your cam, yeah its u.

You have 2 possibilities. Why dont we analyze the choices in details:

1st choice is to disregard this message. in this case, i am going to send your actual tape to all your your personal contacts and just imagine regarding the humiliation you can get. Do not forget should you be in an intimate relationship, exactly how it will affect?

Number two option will be to give me $968. Lets regard it as a donation. in this situation, i will instantly remove your video. You can go forward your way of life like this never occurred and you surely will never hear back again from me.

You will make the payment by Bitcoin (if you don't know this, search for 'how to buy bitcoin' in Google).

BTC address to send to: 1EiJMyvw2NP6T6vyWQ81HgUfBUVT1mqZkM, 1Lq8TnU33SMFUXcyGYmwkfriaBAfEoX5Co, 14cxPepKjJ8XR5k4u7jskJiqMH2vGFV5WY, 1M3r1T2MnqRPJUgWoSZTgaTqpVQUNdkpeC, 1ELzee2T9Wd5YPTYhWbWD3xK7xB5tJ94J4, 18z5c6TjLUosqPTEnm6q7Q2EVNgbCy16Td, 1EJcaYXy5AHuqPDSSSZ8rWiPXD5vsyfoAS, 16KYyLAv9ioGu5H5fHTmuSgbS5usGcQUna, 1FJHnBiaATrcwxdFrFLCLnoTeqYyCupC1r, 14wsWgEQarKo1uZKKAqvaGRCPdrTseh7SR, 1DrThpxYV7JtvrVkneuJMYtn8Fik8efSwn, 18z5c6TjLUosqPTEnm6q7Q2EVNgbCy16Td, 14cxPepKjJ8XR5k4u7jskJiqMH2vGFV5WY

[case sensitive so copy & paste it]

if you may be curious about going to the law enforcement, good, this e mail can not be traced back to me. I have taken care of my moves. i am not trying to ask you for money so much, i only want to be rewarded. unique if i don't receive the bitcoin, i will certainly send your video to all of your contacts including relatives, co-workers, etc. Nevertheless, if i receive the payment, i'll erase the video right away. If you really want evidence, reply Yup then i definitely will send out your video to your 11 friends. it is a nonnegotiable offer and so don't waste my personal time & yours by responding to this email.

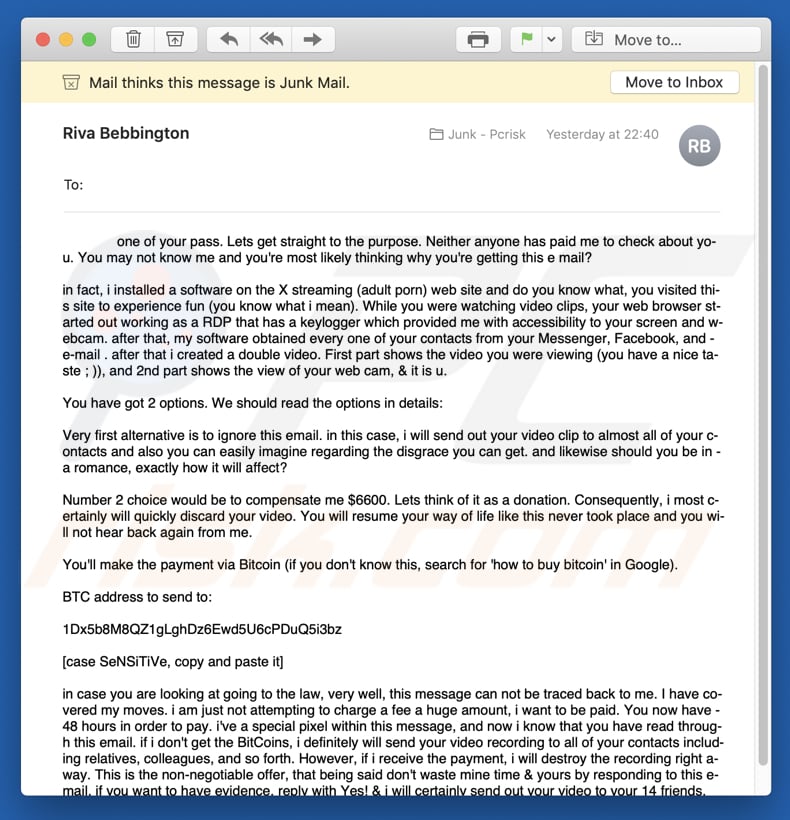

Une autre variante de cette arnaque :

Texte présenté dans cette variante :

* one of your pass. Lets get straight to the purpose. Neither anyone has paid me to check about you. You may not know me and you're most likely thinking why you're getting this e mail?

in fact, i installed a software on the X streaming (adult porn) web site and do you know what, you visited this site to experience fun (you know what i mean). While you were watching video clips, your web browser started out working as a RDP that has a keylogger which provided me with accessibility to your screen and webcam. after that, my software obtained every one of your contacts from your Messenger, Facebook, and e-mail . after that i created a double video. First part shows the video you were viewing (you have a nice taste ; )), and 2nd part shows the view of your web cam, & it is u.

You have got 2 options. We should read the options in details:

Very first alternative is to ignore this email. in this case, i will send out your video clip to almost all of your contacts and also you can easily imagine regarding the disgrace you can get. and likewise should you be in a romance, exactly how it will affect?

Number 2 choice would be to compensate me $6600. Lets think of it as a donation. Consequently, i most certainly will quickly discard your video. You will resume your way of life like this never took place and you will not hear back again from me.

You'll make the payment via Bitcoin (if you don't know this, search for 'how to buy bitcoin' in Google).

BTC address to send to:

1Dx5b8M8QZ1gLghDz6Ewd5U6cPDuQ5i3bz, 1Lq8TnU33SMFUXcyGYmwkfriaBAfEoX5Co, 1JvJEsdV3eMDaFWbS5LBpUVS5AquYnfSV4, 1DaNGiivQesRj1ztYyejcW52fEvQ1zdCtU, 17bnqtYGyvS1JCz6a4PQk4hjopw1EcFfwg, 1K8JErWEweVtR3eWHw9ffQxNHmz49xCCDd, 1Huwc6vs77Xd2SZAq6FWJQ2JY6hDsBu9Fj, 1CU4WkCwgZTsTwCeuzLMSTaGQoXwRYxaqX, XjpNCkdGBSS93Hh5tf5xHZ85ZGBN7AQdnA

[case SeNSiTiVe, copy and paste it]

in case you are looking at going to the law, very well, this message can not be traced back to me. I have covered my moves. i am just not attempting to charge a fee a huge amount, i want to be paid. You now have 48 hours in order to pay. i've a special pixel within this message, and now i know that you have read through this email. if i don't get the BitCoins, i definitely will send your video recording to all of your contacts including relatives, colleagues, and so forth. However, if i receive the payment, i will destroy the recording right away. This is the non-negotiable offer, that being said don't waste mine time & yours by responding to this email. if you want to have evidence, reply with Yes! & i will certainly send out your video to your 14 friends.

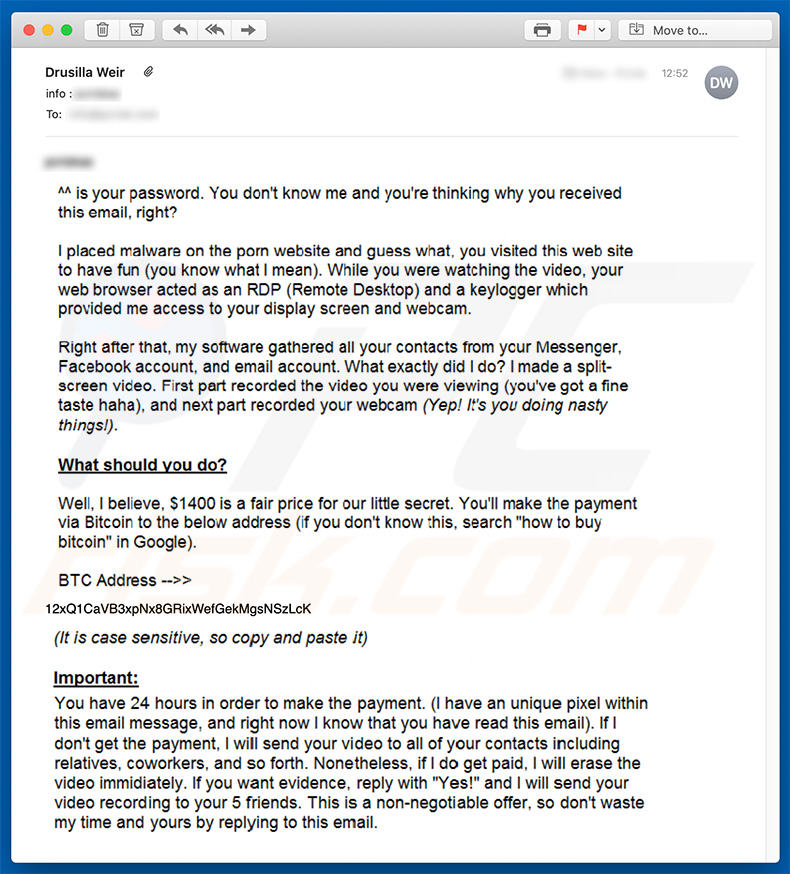

Une autre variante de la campagne pourriel "I Know * Is One Of Your Pass" :

Texte présenté dans ce courriel :

^^ is your password. You don't know me and you're thinking why you received this email. right?

I placed malware on the porn website and guess what. you visited this web site to have fun (you know what I mean). While you were watching the video. your web browser acted as an RDP (Remote Desktop) and a keylogger which provided me access to your display screen and webcam.

Right after that, my software gathered all your contacts from your Messenger. Facebook account. and email account. What exactly did I do? I made a spl t-screen video. First part recorded the video you were viewing (you've got a fine taste haha), and next part recorded your webcam (Yep! It's you doing nasty things).

What should you do?

Well. I bel eve. S1400 is a fair price for our little secret. You'll make the payment via Bitcoin to the below address of you don't know :his. search "how to buy bitcoin" in Google).

BTC Address -->> 12xQ1CaVB3xpNx8GRixWefGekMgsNSzLcK, 1FodoCBED3gMN8j4EVDHHWvFqr1JFgH7Aj (It is case sensitive. so copy and paste it)

Important: You have 24 hours in order to make the payment. (I have an unique pixel within this email message. and right now I know that you have read this email). If I don't get the payment. I will send your video to all of your contacts including relatives. coworkers. and so forth. Nonetheless. if I do get paid. I will erase the video immediately. If you want evidence. reply with "Yes!" and I will send your video recording to your 5 friends. This is a non-negotiable offer. so don't waste my time and yours by replying to this email.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "I Know * Is One Of Your Pass" ?

- ETAPE 1. Suppression manuelle d'une possible infection de logiciels malveillants.

- ETAPE 2. Vérifier si votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

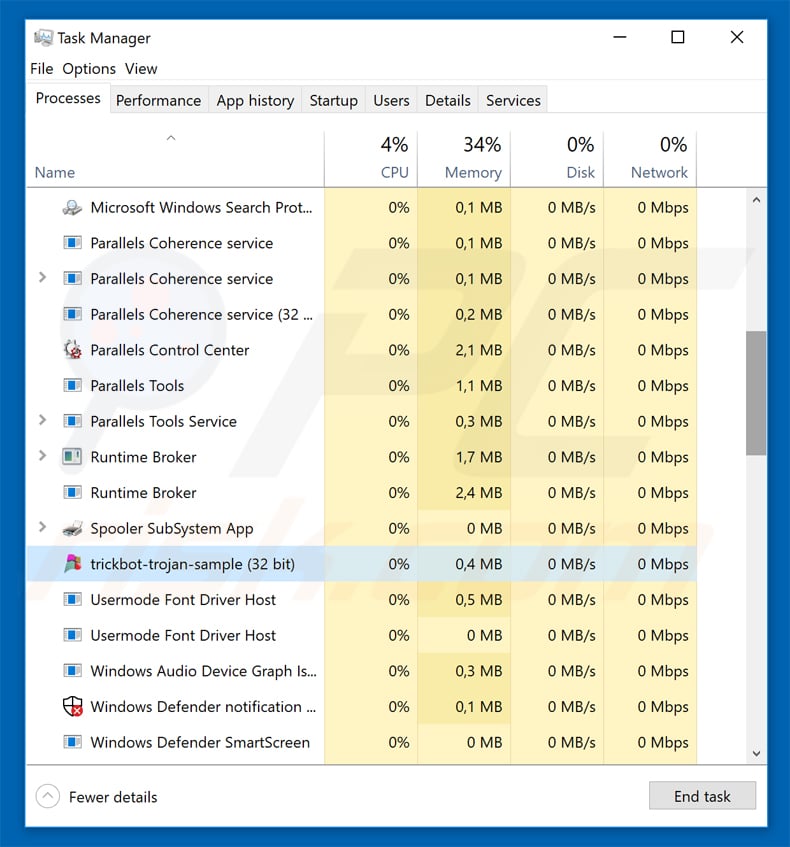

La suppression manuelle des logiciels malveillants est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-logiciel malveillant le faire automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

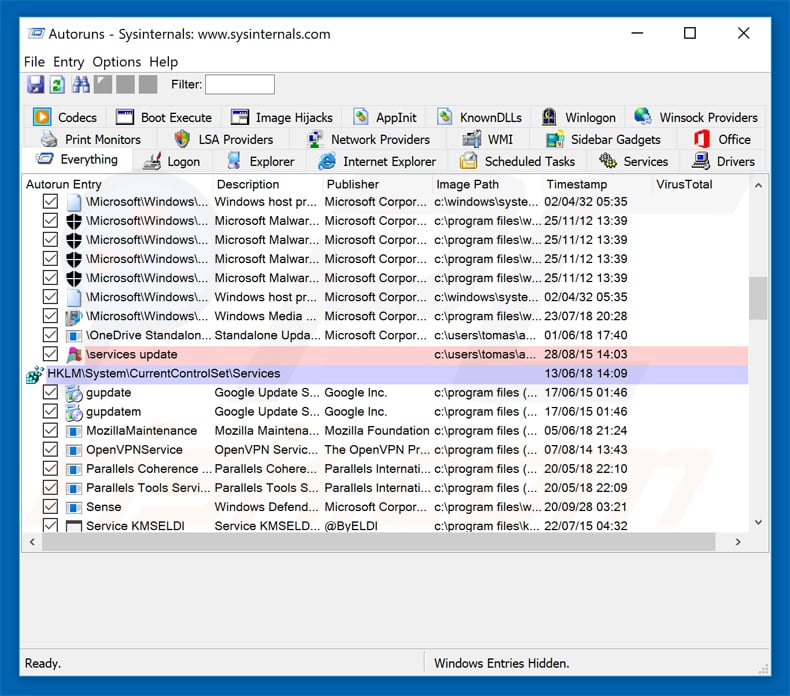

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

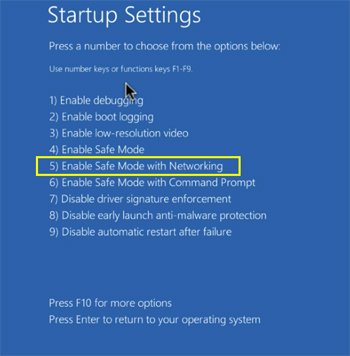

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

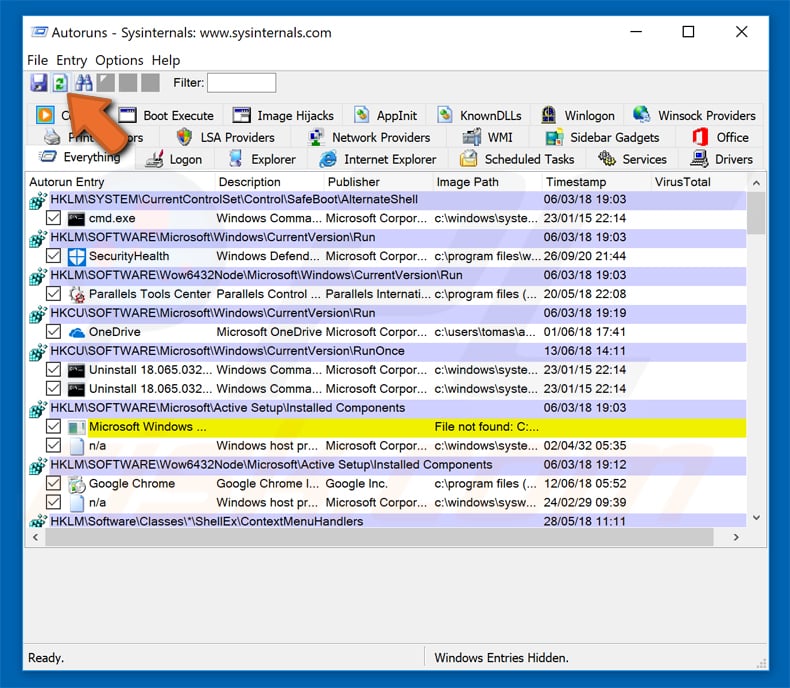

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier logiciel malveillant que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier logiciel malveillant que vous souhaitez éliminer.

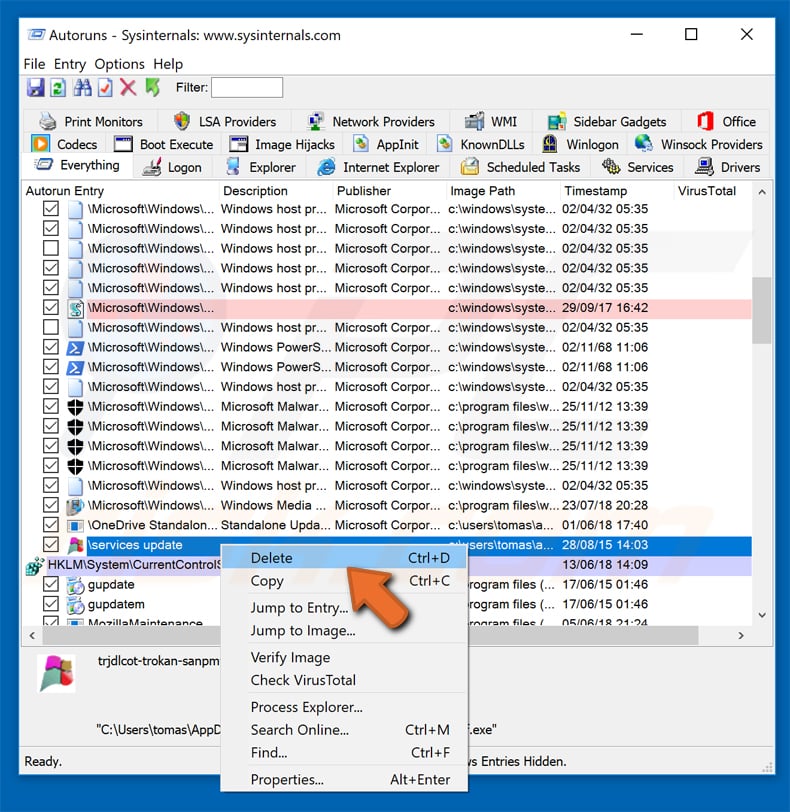

Vous devriez écrire le chemin complet et le nom. Notez que certains logiciels malveillants cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

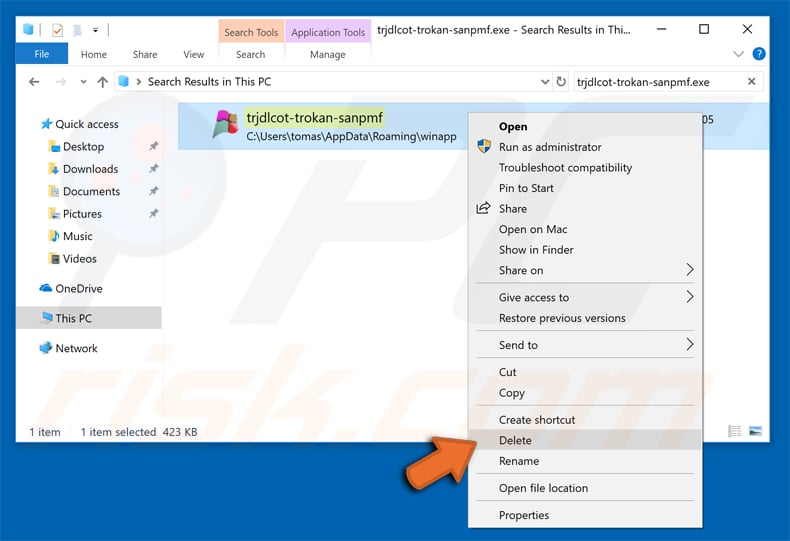

Après avoir supprimé le logiciel malveillant via l'application Autoruns (ceci garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout logiciel malveillant de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des logiciels malveillants aux programmes antivirus et antilogiciel malveillant. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des logiciels malveillants qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion