Comment éviter de tomber dans le piège d'arnaques telles que « Mackenzie Scott Foundation »

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Mackenzie Scott Foundation arnaque promotionnelle

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

En quoi consiste l'arnaque « Mackenzie Scott Foundation » ?

Après avoir examiné attentivement cet e-mail, notre équipe a conclu que son objectif était d'inciter les destinataires à envoyer de l'argent à des escrocs ou à révéler leurs informations personnelles. Cet e-mail a été habilement conçu pour ressembler à une communication relative à un cadeau promotionnel. Il est important de faire preuve de prudence et d'évaluer soigneusement l'authenticité des e-mails inattendus.

En savoir plus sur l'e-mail frauduleux de la « Fondation Mackenzie Scott »

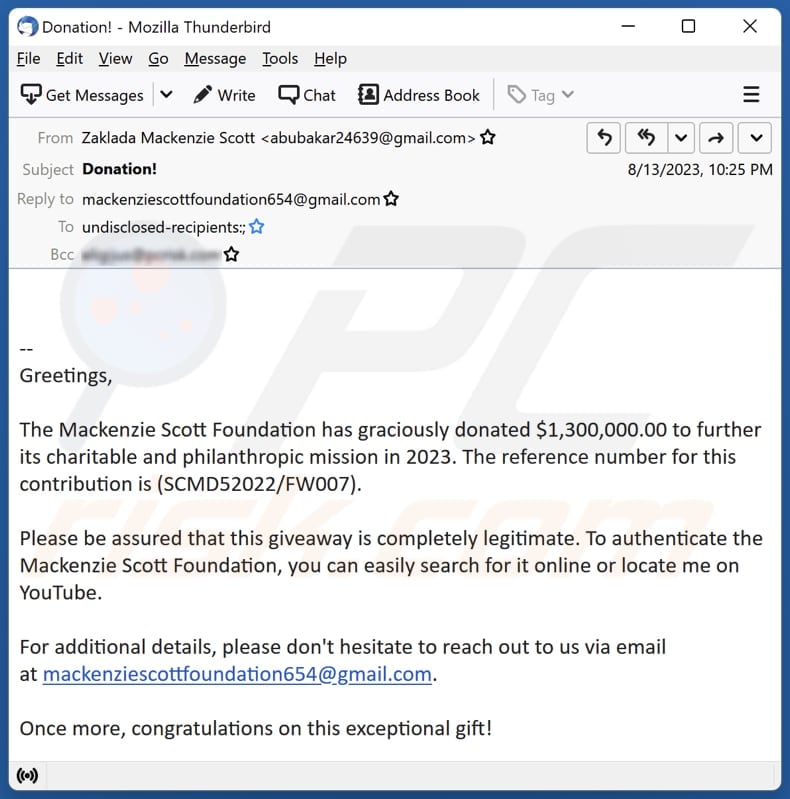

Dans cet e-mail frauduleux, la Fondation Mackenzie Scott est mentionnée comme ayant généreusement fait don de 1 300 000,00 dollars à des fins caritatives et philanthropiques en 2023. Un numéro de référence (SCMD52022/FW007) est fourni pour cette contribution.

L'e-mail assure au destinataire que le don est légitime et suggère de vérifier l'authenticité de la fondation en ligne ou sur YouTube. L'e-mail fournit des coordonnées pour toute demande de renseignements et félicite le destinataire pour le don.

Le but de cet e-mail frauduleux est de faire croire aux destinataires qu'ils ont reçu un don important. L'intention est probablement de manipuler les destinataires afin qu'ils répondent à l'e-mail en fournissant des informations personnelles ou en entamant une communication avec l'adresse e-mail fournie.

En fin de compte, l'e-mail cherche à exploiter la confiance des destinataires pour les entraîner dans une arnaque. En général, les escrocs à l'origine de ces e-mails cherchent à soutirer de l'argent ou des informations sensibles telles que les détails de carte de crédit, les informations de carte d'identité, les identifiants de connexion, les numéros de sécurité sociale, etc.

| Nom | E-mail frauduleux de la Fondation Mackenzie Scott |

| Type de menace | Hameçonnage, arnaque, ingénierie sociale, fraude |

| Fausse déclaration | La Fondation Mackenzie Scott a fait un don important. |

| Coordonnées du cybercriminel | mackenziescottfoundation654@gmail.com |

| Déguisement | Lettre concernant un cadeau |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe de comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | E-mails trompeurs, publicités pop-up frauduleuses en ligne, techniques de poisoning des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte financière, usurpation d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

E-mails frauduleux similaires en général

Ces e-mails utilisent souvent un langage urgent ou alarmiste pour susciter un sentiment de panique, poussant les destinataires à agir immédiatement. Ils demandent fréquemment des informations personnelles, des détails de compte ou des données financières sous le couvert d'une raison apparemment officielle.

De plus, les e-mails frauduleux affichent généralement des adresses d'expéditeur inhabituelles, une grammaire médiocre ou des fautes d'orthographe, qui sont des indicateurs de leur origine illégitime. Voici quelques exemples d'e-mails frauduleux : « Carlos Slim Helu Charitable Foundation », « Glitch Dueing Server Update », et « Suppression de votre compte ». Il est important de noter que les e-mails peuvent être utilisés comme outils pour diffuser des logiciels malveillants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les utilisateurs peuvent infecter leur ordinateur par inadvertance via un e-mail en interagissant avec des pièces jointes ou des liens malveillants. Les cybercriminels envoient souvent des e-mails contenant des pièces jointes, telles que des documents infectés ou des fichiers exécutables, qui, une fois ouverts, déclenchent l'installation de logiciels malveillants. De même, l'ouverture de liens contenus dans ces e-mails peut entraîner le téléchargement de logiciels malveillants à partir de sites web compromis.

Comment éviter l'installation de logiciels malveillants ?

Évitez d'ouvrir les pièces jointes des e-mails ou de cliquer sur des liens provenant de sources inconnues ou douteuses, en particulier lorsque les e-mails sont inattendus. Téléchargez des logiciels uniquement à partir de sources fiables et confirmées (sites web et boutiques officiels). Mettez régulièrement à jour votre système d'exploitation et vos logiciels avec les derniers correctifs de sécurité.

Installez un antivirus ou un outil anti-malware fiable et effectuez des analyses régulières du système afin d'identifier et d'éliminer les menaces potentielles. Soyez prudent lorsque vous rencontrez des fenêtres pop-up ou des publicités sur des sites web douteux. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'effectuer une analyse avec Combo Cleaner Antivirus pour Windows afin d'éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans l'e-mail de la « Fondation Mackenzie Scott » :

Subject: Donation!

--

Greetings,The Mackenzie Scott Foundation has graciously donated $1,300,000.00 to further its charitable and philanthropic mission in 2023. The reference number for this contribution is (SCMD52022/FW007).

Please be assured that this giveaway is completely legitimate. To authenticate the Mackenzie Scott Foundation, you can easily search for it online or locate me on YouTube.

For additional details, please don't hesitate to reach out to us via email at mackenziescottfoundation654@gmail.com.

Once more, congratulations on this exceptional gift!

Autres exemples d'e-mails indésirables sur le thème de la philanthropie de Mackenzie Scott :

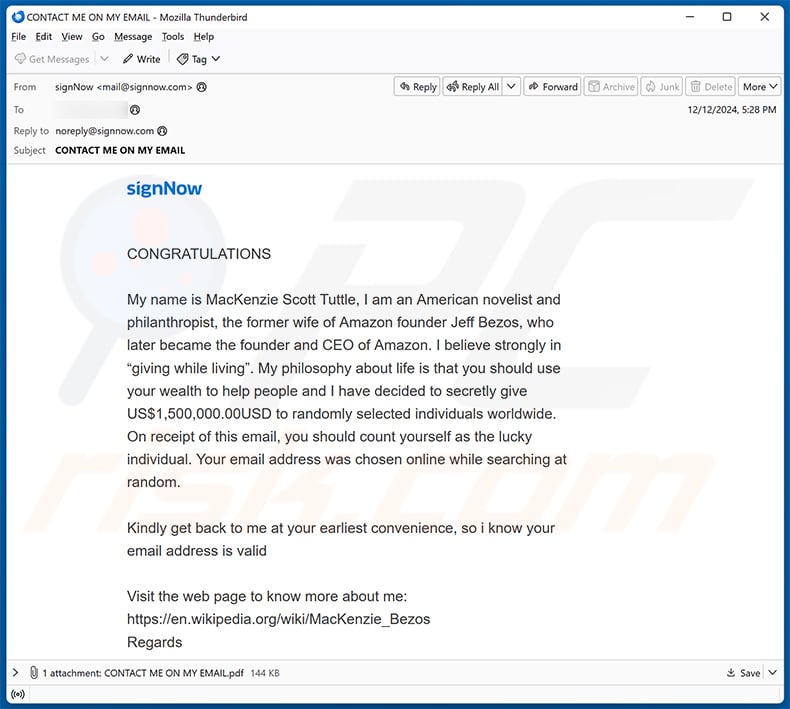

Exemple 1 :

Texte présenté dans :

Subject: CONTACT ME ON MY EMAIL

signNow

CONGRATULATIONSMy name is MacKenzie Scott Tuttle, I am an American novelist and

philanthropist, the former wife of Amazon founder Jeff Bezos, who

later became the founder and CEO of Amazon. I believe strongly in

“giving while living”. My philosophy about life is that you should use

your wealth to help people and I have decided to secretly give

US$1,500,000.00USD to randomly selected individuals worldwide.

On receipt of this email, you should count yourself as the lucky

individual. Your email address was chosen online while searching at

random.Kindly get back to me at your earliest convenience, so i know your

email address is validVisit the web page to know more about me:

-

RegardsMiss MacKenzie Scott. Tuttle

Email mackenziescotttuttle153@gmail.com

govame8983@eoilup.com sent you the attached document "CONTACT ME ON MY EMAIL" using signNow.

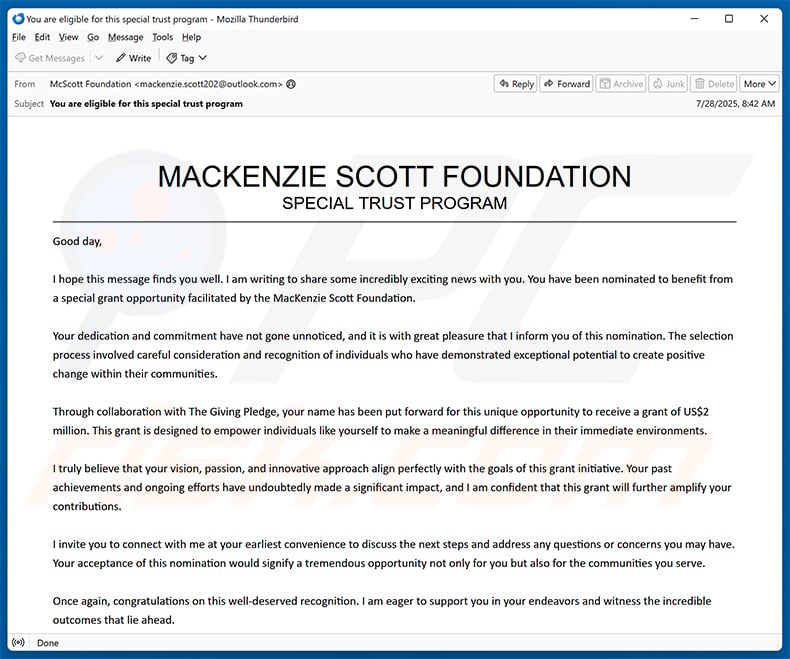

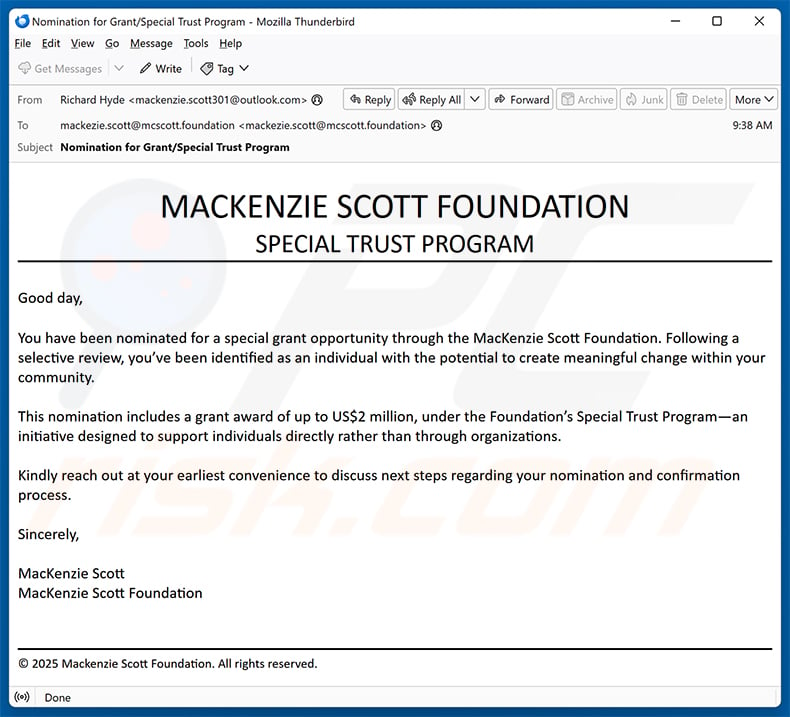

Exemple 2 :

Texte présenté dans :

Subject: You are eligible for this special trust program

MACKENZIE SCOTT FOUNDATION

SPECIAL TRUST PROGRAM

Good day,I hope this message finds you well. I am writing to share some incredibly exciting news with you. You have been nominated to benefit from a special grant opportunity facilitated by the MacKenzie Scott Foundation.

Your dedication and commitment have not gone unnoticed, and it is with great pleasure that I inform you of this nomination. The selection process involved careful consideration and recognition of individuals who have demonstrated exceptional potential to create positive change within their communities.

Through collaboration with The Giving Pledge, your name has been put forward for this unique opportunity to receive a grant of US$2 million. This grant is designed to empower individuals like yourself to make a meaningful difference in their immediate environments.

I truly believe that your vision, passion, and innovative approach align perfectly with the goals of this grant initiative. Your past achievements and ongoing efforts have undoubtedly made a significant impact, and I am confident that this grant will further amplify your contributions.

I invite you to connect with me at your earliest convenience to discuss the next steps and address any questions or concerns you may have. Your acceptance of this nomination would signify a tremendous opportunity not only for you but also for the communities you serve.

Once again, congratulations on this well-deserved recognition. I am eager to support you in your endeavors and witness the incredible outcomes that lie ahead.

On behalf of,

MacKenzie Scott

MacKenzie Scott Foundation

© 2025 Mackenzie Scott Foundation. All rights reserved.

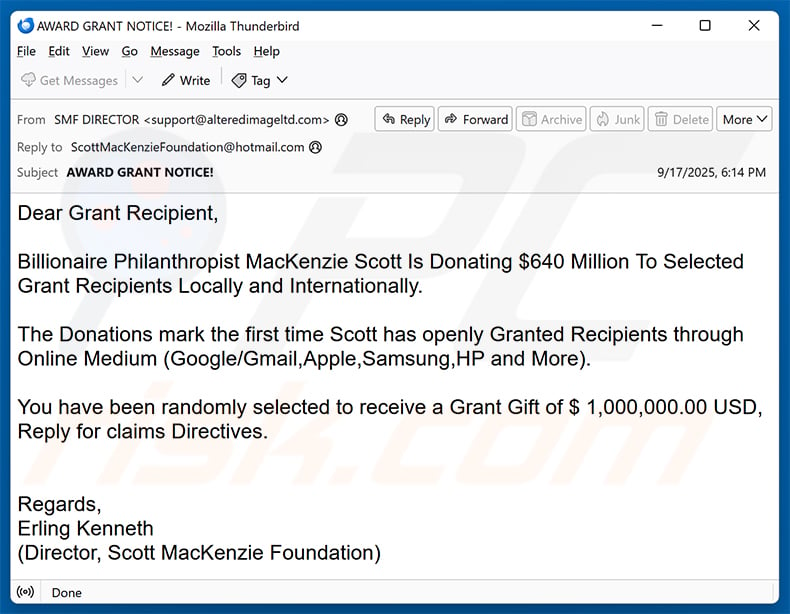

Exemple 3 :

Texte présenté dans :

Subject: AWARD GRANT NOTICE!

Dear Grant Recipient,

Billionaire Philanthropist MacKenzie Scott Is Donating $640 Million To Selected Grant Recipients Locally and Internationally.

The Donations mark the first time Scott has openly Granted Recipients through Online Medium (Google/Gmail,Apple,Samsung,HP and More).

You have been randomly selected to receive a Grant Gift of $ 1,000,000.00 USD, Reply for claims Directives.

Regards,

Erling Kenneth

(Director, Scott MacKenzie Foundation)

Exemple 4 :

Texte présenté dans :

Subject: Nomination for Grant/Special Trust Program

MACKENZIE SCOTT FOUNDATION

SPECIAL TRUST PROGRAM

Good day,

You have been nominated for a special grant opportunity through the MacKenzie Scott Foundation. Following a selective review, you've been identified as an individual with the potential to create meaningful change within your community.

This nomination includes a grant award of up to US$2 million, under the Foundation's Special Trust Program—an initiative designed to support individuals directly rather than through organizations.

Kindly reach out at your earliest convenience to discuss next steps regarding your nomination and confirmation process.

Sincerely,

MacKenzie Scott

MacKenzie Scott Foundation© 2025 Mackenzie Scott Foundation. All rights reserved.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Mackenzie Scott Foundation arnaque promotionnelle ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

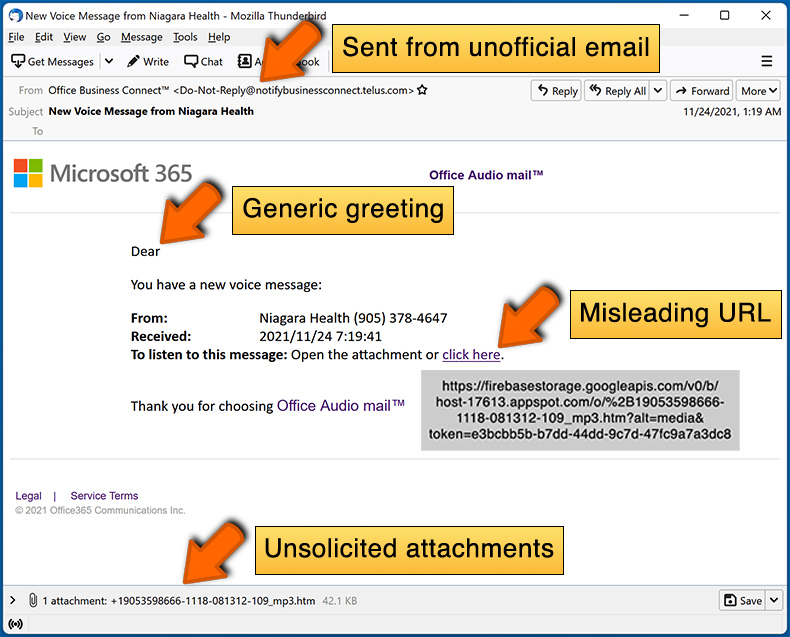

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire aux questions (FAQ)

Pourquoi ai-je reçu cet e-mail ?

Les escrocs envoient des e-mails identiques à un grand nombre de destinataires dans l'espoir de tromper au moins une personne. Ces e-mails indésirables ne sont généralement pas personnalisés.

J'ai fourni mes informations personnelles après avoir été trompé par cet e-mail, que dois-je faire ?

Si vous avez communiqué des identifiants de compte, agissez rapidement pour modifier tous vos mots de passe. Si vous avez révélé des informations personnelles supplémentaires telles que des détails de carte de crédit ou des données de carte d'identité, contactez immédiatement les autorités compétentes.

J'ai téléchargé et ouvert un fichier malveillant joint à un e-mail, mon ordinateur est-il infecté ?

Si le fichier était un fichier exécutable, la probabilité est très élevée. Cependant, s'il s'agissait d'un document .pdf ou .doc, il est possible que vous ayez échappé à l'infection, car dans certains cas, le simple fait d'ouvrir le document ne suffit pas à infiltrer le système avec un logiciel malveillant.

J'ai envoyé des cryptomonnaies à l'adresse indiquée dans cet e-mail, puis-je récupérer mon argent ?

Ces transactions sont pratiquement impossibles à retracer, il est donc peu probable que vous puissiez récupérer vos fonds.

J'ai lu l'e-mail mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Non, le simple fait d'ouvrir un e-mail est totalement inoffensif. Le risque survient lorsque vous cliquez sur les liens contenus dans l'e-mail ou que vous ouvrez les fichiers joints.

Combo Cleaner supprimera-t-il les infections par des logiciels malveillants présentes dans les pièces jointes des e-mails ?

Combo Cleaner est capable de détecter et de supprimer presque toutes les infections malveillantes connues. N'oubliez pas que les logiciels malveillants sophistiqués ont tendance à se cacher profondément dans le système. Il est donc essentiel d'effectuer une analyse complète du système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion