Rançongiciel Threat Finder

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Instructions de suppression du virus Threat Finder

Qu'est-ce que Threat Finder?

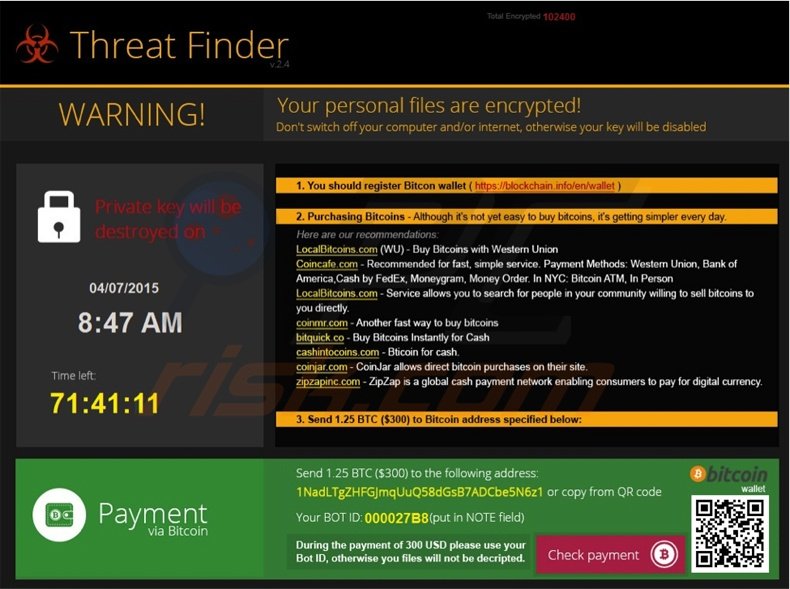

Threat Finder est un rançongiciel distribué via de faux téléchargements (lecteurs de médias escrocs, de fausses mises à jour de Flash), des emails infectés et particulièrement via Kit d'Exploitation Anger. Le virus Threat Finder peut infecter tous les systèmes d’exploitation de Windows incluant Windows XP, Windows Vista, Windows 7, et Windows 8. Une fois que le système est infiltré avec succès, Threat Finder encrypte tous les fichiers stockés sur le disque dur incluant *.txt, *.html, *.doc, *.docx, *.jpg, *.png, et plusieurs autres. Contrairement à d’autres infections similaires, Threat Finder ne change pas les noms des fichiers encryptés, et donc, la seule indication que vos fichiers ont été encryptés et que vous êtes incapable de les ouvrir et de les afficher correctement. Après l’encryption des fichiers, ce rançongiciel crée un fichier HELP_DECRYPT.HTML sur le bureau de la victime, qui est ensuite ouvert avec le navigateur Internet par défaut. Les utilisateurs sont sommés de payer une rançon de 1.25 BTC en bitcoins (approximativement 300$ US) pour regagner le contrôle de leurs fichiers encryptés.

Le fichier ‘’help decrypt’’ contient des instructions étape par étape sur comment payer la rançon, décryptant ainsi vos fichiers. Notez que cette infection n’est pas compliquée à supprimer, la décryption des fichiers (encryptés en utilisant l’encryption RSA 2048) sans payer la rançon est impossible, car le processus nécessite une clef privée, qui est stockée dans les serveurs commande et contrôle de Threat Finder et il est géré par des cybers criminels. Heureusement, Threat Finder ne supprime pas vos ‘’Shadow Volume Copies’’, et pour cette raison, la meilleure solution est de supprimer ce rançongiciel de votre système et de restaurer toutes les fichiers de données à partir d’une sauvegarde.

L'existence de CryptoWall, Cryptographic Locker, TeslaCrypt, et d'autres rançongiciels similaires à Threat Finder fournissent de bonnes raisons de maintenir des sauvegardes régulières de vos données stockées. Sachez que payer la rançon demandée par cette infection est équivalent à envoyer votre argent à des cybers criminels – en le faisant, vous encouragerez leur modèle d’affaire malicieux avec aucune garantie que vos données seront décryptées. Les infections de rançongiciel peuvent être évitées en portant une attention particulière quand vous ouvrez des emails, car les cybers criminels utilisent divers titres accrocheurs pour tromper les utilisateurs afin qu’ils ouvrent des fichiers infectés joints au email. En plus, les infections de rançongiciel sont souvent distribuées en utilisant un réseau P2P et de faux téléchargements combinés avec des fichiers infectieux. Afin d’être en sécurité quand vous naviguez sur Internet, utilisez des programmes antivirus et anti logiciel malveillant légitimes et nous vous recommandons fortement la création régulière de sauvegarde de vos données.

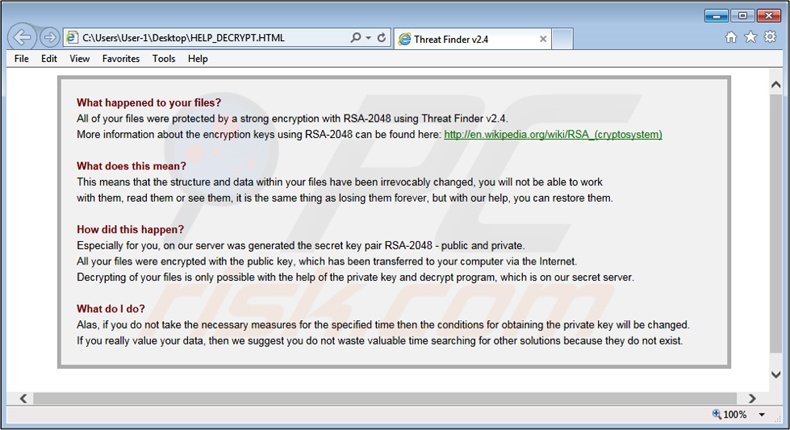

Fichier HELP_DECRYPT.HTML du rançongiciel Threat Finder:

Message présenté dans les fichiers HELP_DECRYPT.PNG, HELP_DECRYPT.HTML et HELP_DECRYPT.TXT:

Qu'est-ce qui arrivé à vos fichiers?

Tous vos fichiers ont été protégés par une forte encryption avec RSA-2048 en utilisant Threat Finder. Pour plus d’information sur les clefs d’encryption utilisant RSA-2048 peut être trouvée ici: en.wikipedia.org/wiki/RSA_(crypto system)

Qu’est-ce que cela signifie?

Cela signifie que la structure et les données de vos fichiers ont été irrévocablement changées, vous serez incapable de travailler avec ceux-ci, de les lire ou de les voir, c’est la même chose que les perdre pour toujours, mais avec notre aide, vous serez capable de les restaurer.

Comment est-ce arrivé?

Spécialement pour vous, nous avons généré, sur notre serveur, une paire de clefs privées RSA-2048 – publique et privée. Tous vos fichiers ont été encryptés avec la clef publique, qui a été transférée sur votre ordinateur via l’Internet. Le décryptage de vos fichiers est seulement possible avec l’aide de la clef privée et du programme de décryptage, qui est sur notre serveur secret.

Qu’est-ce que je fais?

Hélas, si vous ne prenez pas les mesures nécessaires au cours du temps spécifié alors les conditions pour obtenir la clef privée seront changées. Si vous tenez réellement à vos données, alors nous vous suggérons ne pas perdre du temps précieux à chercher des solutions parce qu’elles n’existent pas.

Types de fichiers encryptés par le rançongiciel Threat Finder:

*.txt, *.html, *.htm, *.css, *.wmv, *.wallt, *.odt, *.ods, *.odp, *.odm, *.odc, *.odb, *.doc, *.docx, *.docm, *.wps, *.xls, *.xlsx, *.xlsm, *.xlsb, *.xlk, *.ppt, *.pptx, *.pptm, *.mdb, *.accdb, *.pst, *.dwg, *.dxf, *.dxg, *.wpd, *.rtf, *.wb2, *.mdf, *.dbf, *.psd, *.pdd, *.pdf, *.eps, *.ai, *.indd, *.cdr, *.jpg, *.jpe, *.dng, *.3fr, *.arw, *.srf, *.sr2, *.bay, *.crw, *.cr2, *.dcr, *.kdc, *.erf, *.mef, *.mrw, *.nef, *.nrw, *.orf, *.raf, *.raw, *.rwl, *.rw2, *.r3d, *.ptx, *.pef, *.srw, *.x3f, *.der, *.cer, *.crt, *.pem, *.pfx, *.p12, *.p7b, *.p7c

Notez qu’au moment d’écrire ceci, il n’y avait aucuns outils connus capable de décrypter les fichiers encryptés par Threat Finder sans payer la rançon. En suivant ce guide de suppression, vous serez capable de supprimer ce rançongiciel de votre ordinateur, cependant, les fichiers affectés seront encryptés. Nous mettrons à jour cet article aussitôt qu’il y aura plus d’information disponible concernant la décryption des fichiers compromis.

Suppression du rançongiciel Threat Finder:

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que Threat Finder?

- STEP 1. Suppression du virus Threat Finder en utilisant le mode sans échec en réseau.

- STEP 2. Suppression du rançongiciel Threat Finder en utilisant la Restauration du Système.

Étape 1

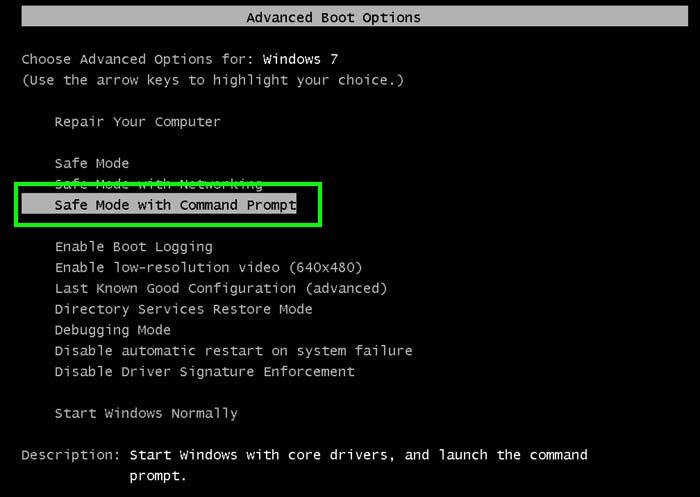

Utilisateurs de Windows XP et de Windows 7: Démarrer votre ordinateur en Mode sans échec, Cliquer Démarrer, Cliquer Éteindre, Cliquer Redémarrer, Cliquer OK. Durant le processus de redémarrage de votre ordinateur presser la touche F8 sur votre clavier plusieurs fois jusqu'à ce que vous voyiez le menu Options Avancées de Windows, Ensuite sélectionnez le mode Sans échec en réseau à partir de la liste et presser ENTREE.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec en réseau":

Utilisateur de Windows 8: Allez dans l'écran de démarrage de Windows 8, taper Avancé, dans les résultats de recherche sélectionner Paramètres. Cliquer sur les options de démarrage avancées, dans la fenêtre de PC ouverte ''Paramètres généraux du PC'' sélectionner Démarrage avancé. Cliquer sur le bouton ''Redémarrer maintenant''. Votre ordinateur redémarrera maintenant avec un ''menu des options de démarrage avancées''. Cliquer sur le bouton ''Dépannage'', ensuite cliquer sur le bouton ''options avancées''. Dans l'écran des options avancées cliquer sur ''Paramètres de démarrage''. Votre PC redémarrera avec un écran Paramètres de démarrage''. Presser ''5'' pour démarrer dans le Mode Sans Échec en Réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec en réseau":

Étape 2

Connectez-vous au compte qui est infecté avec le rançongiciel Threat Finder. Démarrez votre navigateur Internet et téléchargez un programme anti- espion légitime. Mettez à jour le logiciel anti espion et démarrez un scan complet du système. Supprimer toutes les entrées qu'il détecte.

Si vous ne pouvez pas démarrer votre ordinateur en mode sans échec en réseau, essayé de faire une restauration du système.

Vidéo montrant comment supprime le rançongiciel en utilisant le ''Mode sans échec en réseau aven la Commande Invite'' et la ''Restauration du système'':

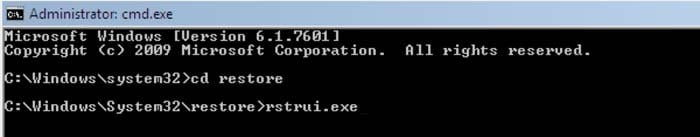

1. Durant le processus de redémarrage de votre ordinateur presser la touche F8 sur votre clavier plusieurs fois jusqu'à ce que vous voyiez le menu Options Avancées de Windows, ensuite sélectionnez le mode Sans échec en réseau à partir de la liste et presser ENTREE.

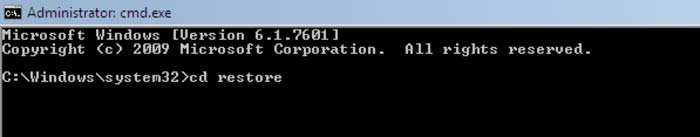

2. Lorsque le mode de commande invite se charge, entrez la ligne suivante: cd restore et appuyez sur ENTRÉE.

3. Puis tapez cette ligne: rstrui.exe et appuyez sur ENTRÉE.

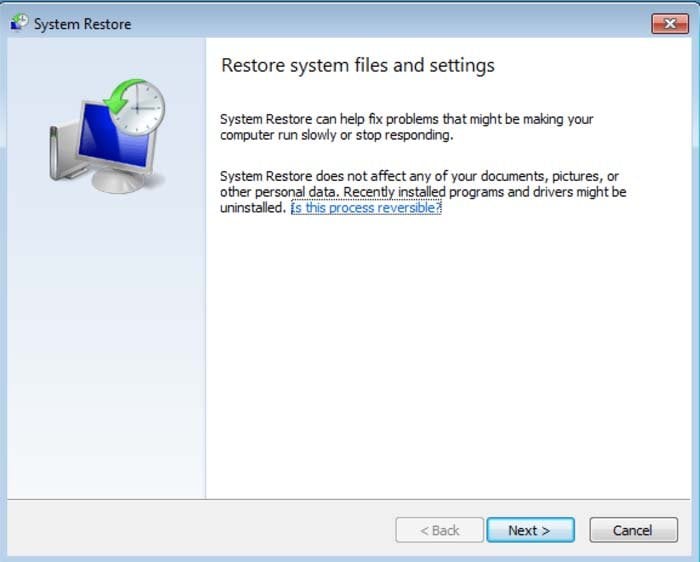

4. Dans la fenêtre qui s’ouvre appuyez sur “Suivant”.

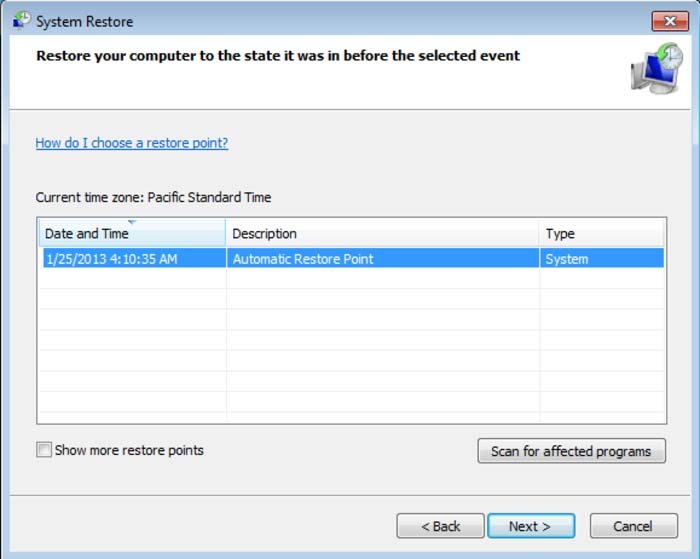

5. Sélectionnez l’un des points de restaurations disponibles et cliquez sur ‘Suivant’ (cela restaurera le système de votre ordinateur à une date et heure antérieures, avant que le rançongiciel Threat Finder ait infiltré votre PC).

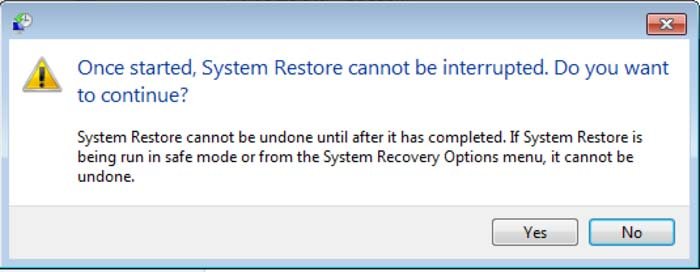

6. Dans la fenêtre ouverte cliquez “Oui”.

7. Après avoir restauré votre ordinateur à une date précédente téléchargez et scannez votre PC avec un logiciel de suppression de logiciel malveillant recommandé pour éliminer tous les fichiers restants de Threat Finder.

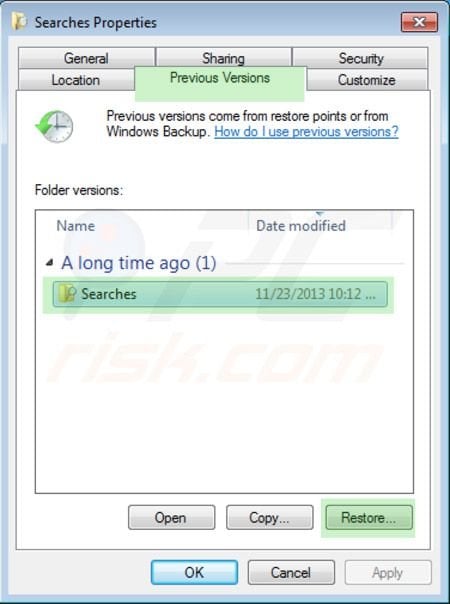

Pour restaurer les fichiers individuels encryptés par ce rançongiciel, essayer d'utiliser la fonction Versions Précédentes de Windows. Cette méthode est seulement efficace si la fonction Restauration du Système est activée sur un système d'exploitation infecté. Noter que certaines variantes de Threat Finder sont connues pour supprimer les Copies Fantômes des fichiers, alors cette méthode peut ne pas fonctionner sur tous les ordinateurs.

Pour restaurer un fichier, cliquer droite dessus, aller dans Propriétés, et sélectionner l'onglet Versions Précédentes. Si le fichier pertinent a un Point de Restauration, sélectionnez-le et cliquer le bouton ''Restaurer''.

Si vous ne pouvez pas démarrer votre ordinateur en mode sans échec en réseau (ou avec commande invite), redémarrer votre ordinateur un utilisant un disque de secours. Certaines variantes du logiciel rançongiciel désactivent le mode sans échec rendant son élimination plus compliquée. Pour cette étape, vous aurez besoin d’un accès à un autre ordinateur.

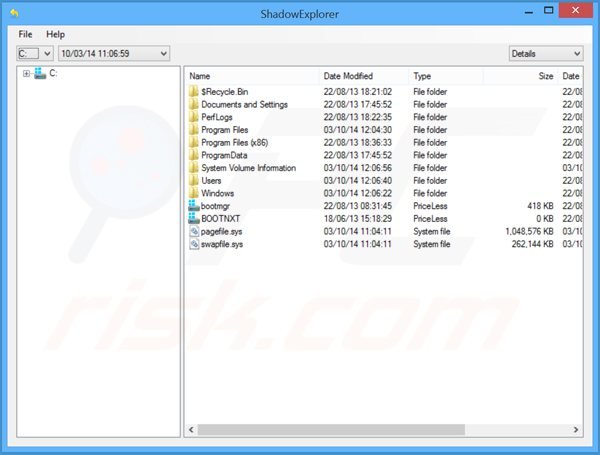

Pour regagner le contrôle des fichiers encryptés par Threat Finder vous pouvez aussi essayer d'utiliser un programme appelé Shadow Explorer. Plus d'information sur comment utiliser ce programme est disponible ici.

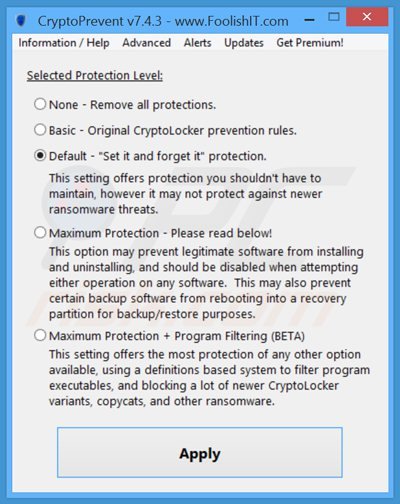

Pour protéger votre ordinateur contres les rançongiciels encryptant les fichiers, utiliser des programmes antivirus et anti logiciel espion de bonne réputation. Comme méthode de protection additionnelle, utiliser un programme appelé CryptoPrevent. (CryptoPrevent implante artificiellement des groupes d'objets dans le registre pour bloquer des programmes escrocs tels que Threat Finder.)

Pour protéger votre ordinateur contres les rançongiciels encryptant les fichiers, utiliser des programmes antivirus et anti logiciel espion de bonne réputation. Comme méthode de protection additionnelle, utiliser un programme appelé CryptoPrevent. (CryptoPrevent implante artificiellement des groupes d'objets dans le registre pour bloquer des programmes escrocs tels que Threat Finder.)

Autres outils connus pour supprimer Threat Finder:

Source: https://www.pcrisk.com/removal-guides/8884-threat-finder-ransomware

▼ Montrer la discussion